Como Remover Informações Salvas do Autofill do Firefox

Remova informações salvas do Autofill do Firefox seguindo estes passos rápidos e simples para dispositivos Windows e Android.

Se esta é a primeira vez que você ouve o termo “ computador zumbi ” e não tem certeza do que significa, continue lendo este guia para aprender mais sobre ele. A propósito, sua máquina pode ser um computador zumbi sem você nem mesmo saber disso.

Um computador zumbi é uma máquina comprometida que os hackers podem controlar remotamente e instruí-la a executar várias tarefas maliciosas. A maioria dos computadores zumbis são, na verdade, máquinas domésticas pertencentes e usadas pela média de Joe e Jane. A pior parte é que os usuários raramente suspeitam que hackers assumiram o controle de seus computadores e os transformaram em zumbis.

Um ataque de zumbi é um ataque coordenado a computadores zumbis que envolve milhares de computadores controlados remotamente por hackers. Todos esses computadores trabalham juntos para atingir um objetivo comum, como enviar spam para usuários, roubar dados ou entupir sistemas inteiros.

Os hackers preferem os ataques de zumbis porque são baratos (não precisam pagar pela largura de banda) e são difíceis de detectar.

Os hackers costumam usar computadores zumbis para lançar ataques de spam . Na verdade, os pesquisadores de segurança estimam que cerca de 80% dos ataques de spam envolvem PCs zumbis. Os hackers geralmente contam com zumbis para lançar ataques de phishing e roubo de dados .

Os zumbis são perfeitos para lançar ataques DDoS . Ao direcionar um grande número de solicitações para um único site simultaneamente, os hackers podem desacelerar e até mesmo travar os servidores desse site.

Os cibercriminosos também podem usar computadores zumbis para armazenar e distribuir arquivos ilegais . A propósito, você se lembra da onda de ataques de ransomware de 2017 com Wannacry e Petya liderando o ataque? Sim, os hackers usaram computadores zumbis para lançar esses ataques de ransomware.

Um computador zumbi costuma ser difícil de detectar porque os sintomas raramente fazem soar o alarme. Isso ocorre porque os dispositivos permanecem inativos e funcionam conforme planejado até que os hackers comecem a dar-lhes comandos. Quando os sintomas se tornam visíveis, os proprietários geralmente enfrentam problemas de lentidão do computador , processos desconhecidos podem aparecer no Gerenciador de Tarefas; você também pode notar um aumento no uso de largura de banda, bem como um alto uso de CPU e RAM.

Um bot é um script ou ferramenta que permite que hackers executem tarefas em máquinas infectadas. Um zumbi é um computador que foi infectado por bots. Simplificando, os bots infectam computadores normais e os transformam em zumbis. Em outras palavras, os bots são o meio e os computadores zumbis são o resultado. Quando os hackers usam computadores zumbis para espalhar malware, eles os transformam em bots.

Os hackers estão constantemente procurando aumentar seu pool de computadores zumbis para realizar ataques em grande escala, como ataques DDoS. Quanto maior o número de computadores zumbis, maior o dano que os hackers podem causar. Uma rede de máquinas zumbis prontas para espalhar malware ou realizar ataques de zumbis é chamada de botnet.

Se você deseja manter seu computador seguro e evitar que ele se transforme em um zumbi, siga as dicas abaixo.

Um computador zumbi é uma máquina que não tem mais vontade própria, assim como os mortos-vivos. Isso ocorre porque os hackers podem controlar remotamente seu comportamento e usá-lo para espalhar malware e spam ou lançar ataques DDoS. Para manter seu computador seguro, instale um programa antivírus confiável e uma ferramenta antimalware compatível.

Você já suspeitou que sua máquina poderia ser na verdade um computador zumbi? Quais foram os sinais que acionaram o alarme? Deixe-nos saber nos comentários abaixo.

Remova informações salvas do Autofill do Firefox seguindo estes passos rápidos e simples para dispositivos Windows e Android.

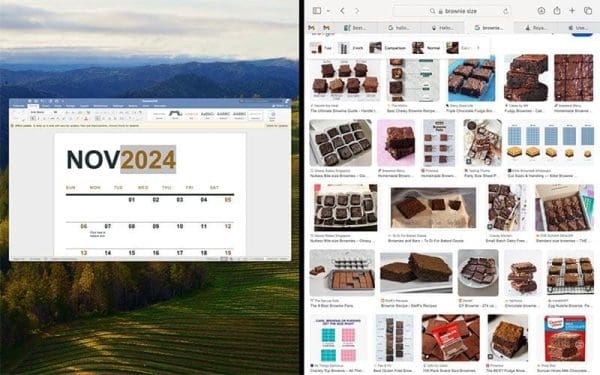

Windows 11 vs. MacOS – Descubra algumas das principais diferenças entre esses sistemas operacionais para ajudá-lo a escolher seu dispositivo.

Impeça que um aviso comum apareça ao abrir arquivos por meio de um hiperlink nos arquivos do Microsoft Office 365.

Configure o Chrome para limpar cookies ao sair para melhorar a segurança, eliminando os cookies assim que você fecha todas as janelas do navegador. Veja como.

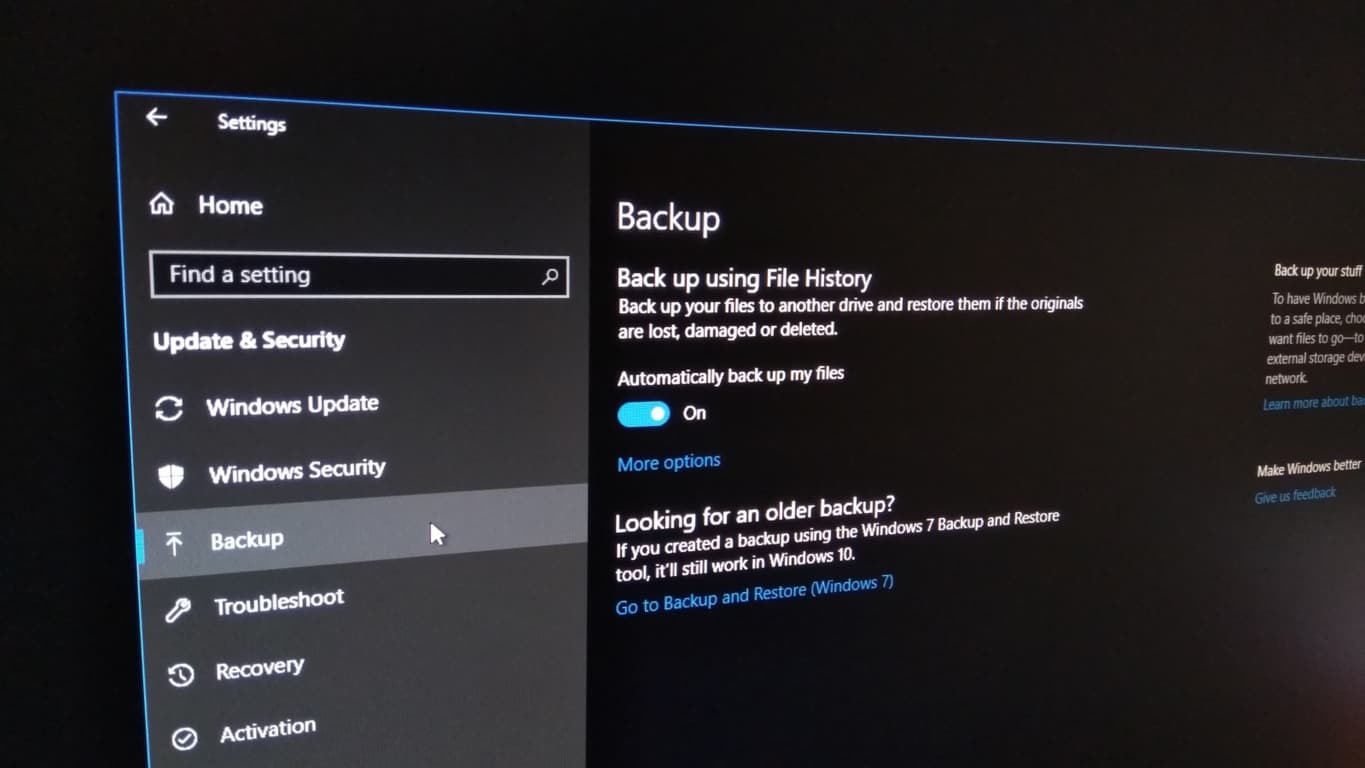

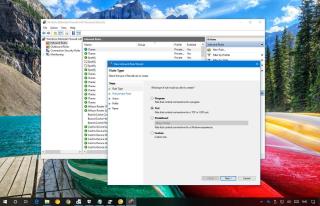

No Windows 10, o recurso Histórico de Arquivos permite fazer backup de cópias de arquivos e pastas para proteger locais, caso você exclua algo acidentalmente. De

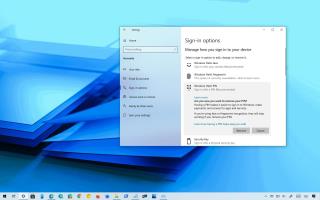

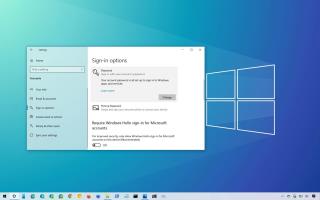

Para remover o PIN da conta no Windows 10, vá para Configurações > Contas > Opções de entrada e remova o PIN do Windows Hello.

Aqui estão duas maneiras de remover uma senha de conta no Windows 10 ao usar uma conta da Microsoft ou uma conta local.

No Windows 10, você pode ABRIR rapidamente uma PORTA no FIREWALL usando a Segurança do Windows. Veja como fazer isso e as etapas para fechar a porta.

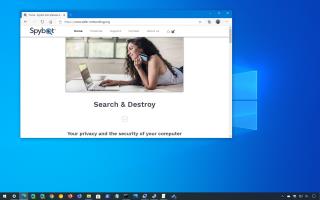

Já falamos sobre como começar a usar o Spybot - Search & Destroy e você aprendeu os recursos básicos mais importantes para manter seu computador

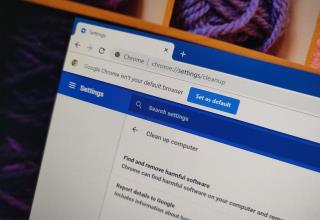

O Chrome vem com uma ferramenta secreta chamada Chrome Cleanup e foi projetada para remover malware do seu PC com Windows 10. Veja como usá-lo.

Você pode usar estas etapas para verificar se o seu computador tem um chip Trusted Platform Module (TPM) para habilitar o Drive Encryption ou o BitLocker no Windows 10

No Windows 11, você pode proteger seu computador contra vírus e hackers gratuitamente com muitas das ferramentas integradas. Aqui está tudo o que você precisa saber.

O Microsoft Security Essentials, o antivírus gratuito popular entre os usuários de PC, foi atualizado para a versão 4.0. Esta última versão pode ser instalada em

Muitos formatos de arquivo de arquivo, ZIP, RAR, 7Z, TAR, GZ, e a lista continua... Os usuários não conseguem mais acompanhar. O Windows vem com uma ferramenta embutida

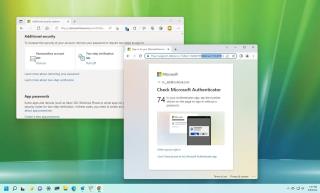

Você pode habilitar a verificação em duas etapas em sua conta da Microsoft nas configurações de opções de segurança avançadas. Você também pode desativar o recurso.

Os usuários do Android e da Apple têm uma maneira de rastrear e bloquear seus dispositivos remotamente. Você pode fazer o mesmo com qualquer PC com Windows 10. Encontre Meu Dispositivo no Windows 10 usa

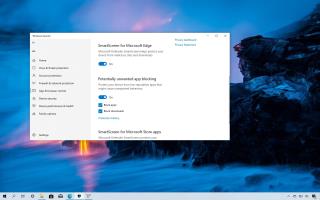

O Windows 10 agora pode bloquear aplicativos potencialmente indesejados e aqui está como habilitar o recurso a partir da versão 2004.

No Windows 10, existem mais maneiras do que nunca de fazer login em seu computador. Você pode optar por usar uma senha, um código PIN ou usar o Windows Hello e seu sistema biométrico

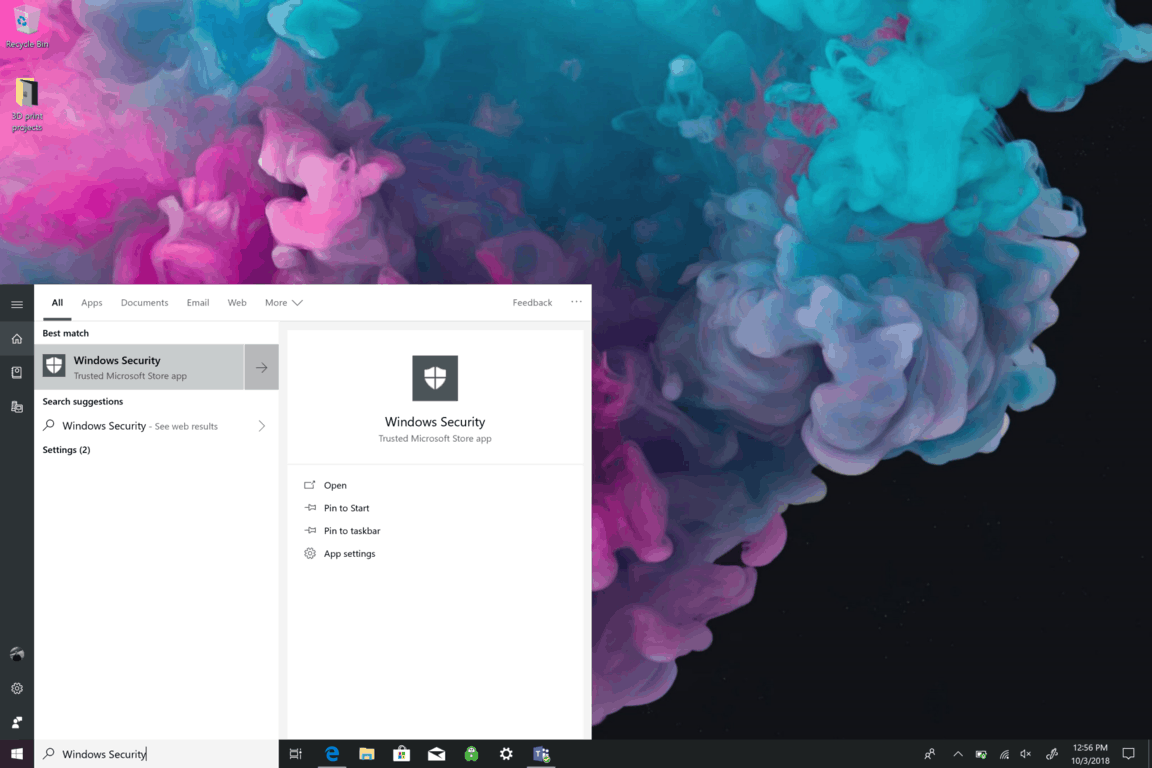

A Segurança do Windows (anteriormente conhecida como Central de Segurança do Windows Defender) é um ótimo começo para ver se o seu dispositivo Windows 10 está funcionando perfeitamente. No Windows

Existem várias maneiras de bloquear seu PC com Windows 10, mas você sabia que o faz com um atalho na tela que você cria? Criar um atalho para bloquear seu

Remova informações salvas do Autofill do Firefox seguindo estes passos rápidos e simples para dispositivos Windows e Android.

Neste tutorial, mostramos como executar um soft reset ou hard reset no Apple iPod Shuffle.

Existem muitos aplicativos incríveis no Google Play que você não pode deixar de assinar. Após um tempo, essa lista cresce e você precisará gerenciar suas assinaturas do Google Play.

Procurar aquele cartão na carteira pode ser um verdadeiro incômodo. Nos últimos anos, várias empresas têm desenvolvido e lançado soluções de pagamento sem contato.

Ao excluir o histórico de downloads do Android, você ajuda a liberar espaço de armazenamento e outros benefícios. Aqui estão os passos a seguir.

Este guia mostrará como excluir fotos e vídeos do Facebook usando um PC, Android ou dispositivo iOS.

Nós passamos um pouco de tempo com o Galaxy Tab S9 Ultra, que é o tablet perfeito para emparelhar com seu PC Windows ou o Galaxy S23.

Silencie mensagens de texto em grupo no Android 11 para manter as notificações sob controle no aplicativo de Mensagens, WhatsApp e Telegram.

Aprenda a limpar o histórico de URLs da barra de endereços no Firefox e mantenha suas sessões privadas seguindo estes passos simples e rápidos.

Para denunciar um golpista no Facebook, clique em Mais opções e selecione Encontrar suporte ou denunciar perfil. Em seguida, preencha o formulário de denúncia.

![Melhor ZIP com PeaZip e esqueça os formatos de arquivo de arquivo [Download] Melhor ZIP com PeaZip e esqueça os formatos de arquivo de arquivo [Download]](https://cloudo3.com/resources1/imagesv4/image-479-0828180957518.jpg)