Como Remover Informações Salvas do Autofill do Firefox

Remova informações salvas do Autofill do Firefox seguindo estes passos rápidos e simples para dispositivos Windows e Android.

Quando se trata de malware e hackers de chapéu preto, todos eles são ruins. Tanto quanto possível, você não quer nenhuma interação com eles. Alguns são piores do que outros, no entanto. Há uma série de razões para isso, incluindo as ações específicas que eles realizam e o que os motiva. Outro fator importante, porém, é simplesmente uma habilidade. Como em praticamente qualquer competição frente a frente, especialmente em uma assimétrica, as pessoas com mais habilidades têm uma vantagem significativa.

Os hackers mais habilidosos geralmente acabam em grupos chamados de APTs ou Ameaças Persistentes Avançadas . Esses grupos são altamente qualificados, extremamente bem financiados e geralmente bem motivados para realizar seus ataques direcionados contra vítimas escolhidas. Normalmente, se um APT decidir que você é o alvo dele, muito pouco pode ser feito para impedi-lo de atingir seu objetivo. Isso ocorre porque eles usam seus conjuntos de habilidades para desenvolver exploits novos e invisíveis que são extremamente difíceis de se defender. Os APTs também preferem operar furtivamente, muitas vezes permitindo que seus exploits funcionem despercebidos por um longo tempo.

Você obtém o script kiddie na extremidade oposta da árvore de habilidades.

O que é um Script Kiddie?

Sentido: Um script kiddie é um termo pejorativo usado para se referir a hackers que não têm as habilidades para escrever seus próprios exploits e hacks e são forçados a confiar em scripts públicos de hackers. O termo script kiddie às vezes pode ser abreviado para "skiddie" ou mesmo "skid". “Script” refere-se ao uso de scripts, enquanto kiddie é usado para enfatizar o nível de habilidade infantil e, muitas vezes, o objetivo de parecer legal. Em vez de serem capazes de escrever suas ferramentas, os script kiddies precisam usar scripts escritos por outros hackers mais experientes.

Dica: Um “script”, neste caso, um “script” não se refere a um script como um ator usaria. Em vez disso, ele se refere a uma exploração ou ferramenta pré-escrita e pronta para execução. Freqüentemente, eles serão bastante automatizados pelo escritor para facilitar o uso. Por exemplo, um “script” pode iniciar uma exploração de negação de serviço contra um servidor escolhido. Outro script pode procurar no computador quaisquer bancos de dados e copiar automaticamente os arquivos do banco de dados para o invasor.

Um script kiddie também geralmente não se preocupa em entender ou não consegue entender como as ferramentas que usam funcionam. Eles são frequentemente tratados como caixas pretas. Eles podem entender as informações que precisam inserir, como um endereço IP de destino e quais informações podem obter de volta se forem bem-sucedidas. A diferença é que eles não entendem como se faz e não conseguem replicar a façanha manualmente sem o script.

Os hackers costumam usar o termo pejorativamente para se referir a qualquer hacker que eles acham que tem menos habilidade do que eles ou como um insulto.

Nenhuma habilidade não significa nenhuma ameaça

Pode parecer relativamente fácil descartar a ameaça de um script kiddie. No entanto, eles não devem ser totalmente negligenciados. Sem habilidades, um script kiddie geralmente usa ferramentas quando não são apropriadas simplesmente porque podem funcionar. Isso pode até ser amplamente automatizado com bots para a pulverização generalizada de uma exploração. Embora eles possam não obter muitos sucessos, eles podem não ser totalmente malsucedidos. É como o conceito de uma arma nas mãos de um lutador não qualificado. Mesmo que eles não entendam como usar a arma em seu efeito mais significativo, eles ainda podem causar algum dano.

Existem muitas ferramentas de hacking poderosas disponíveis online. Alguns deles são pagos, enquanto muitos são gratuitos. Isso pode dar a um script kiddie uma ampla gama de ferramentas para experimentar. Se eles tiverem um alvo específico que desejam tentar hackear, eles podem liberar todo o seu arsenal de scripts para ver o que funciona, se é que funciona.

Eles também podem estar familiarizados o suficiente com alguns dos princípios básicos para pesquisar ferramentas específicas que funcionam contra o alvo. Mesmo esse nível de habilidade certamente não é garantido. Por exemplo, muitos script kiddies que não sabem o que estão fazendo lançarão um exploit para uma vulnerabilidade do servidor web Apache, mesmo que o servidor web se identifique ativamente como rodando Nginx em vez de Apache. Com apenas um pouco de habilidade e consciência, um script kiddie pode localizar e usar essa informação. Por exemplo, eles podem identificar que um site usa o WordPress e pesquisar especificamente por explorações do WordPress.

Contrariando Script Kiddies

Minimizar a ameaça dos script kiddies é relativamente fácil. Eles tendem a usar exploits publicados, que funcionam naturalmente em vulnerabilidades conhecidas. Para evitar que funcionem, verifique se todos os softwares estão atualizados.

Registrar e revisar logs facilita bastante a identificação de script kiddies. Sua tendência de pulverizar e rezar com um único exploit contra uma ampla gama de alvos ou disparar todos os seus scripts em um único alvo os torna muito pouco sutis. Ambas as abordagens podem ser combatidas monitorando logs e procurando por solicitações que pareçam ser maliciosas. Então é relativamente simples adicionar seu endereço IP a uma lista de bloqueio.

Do ponto de vista do hacker, eles também podem tornar mais difícil para os script kiddies usarem suas ferramentas. Por exemplo, exigir a execução de um sinalizador de linha de comando específico que só está documentado no código ou não automatizar totalmente os processos.

Conclusão

Script kiddie, também conhecido como skiddie ou skid, é um termo pejorativo para hackers não qualificados. Um script kiddie não tem habilidade para hackear ou escrever suas ferramentas de forma independente. Em vez disso, eles usarão exclusivamente “scripts” públicos para hackear. Eles não são muito avançados ou sutis, mas geralmente obtêm sucesso porque as pessoas tendem a ser ruins em aplicar atualizações, mesmo quando essas atualizações corrigem vulnerabilidades de segurança conhecidas com exploits disponíveis publicamente. O termo também pode ser usado como um insulto genérico de hacker para hacker ao tentar insinuar que o outro hacker não é qualificado.

Remova informações salvas do Autofill do Firefox seguindo estes passos rápidos e simples para dispositivos Windows e Android.

Neste tutorial, mostramos como executar um soft reset ou hard reset no Apple iPod Shuffle.

Existem muitos aplicativos incríveis no Google Play que você não pode deixar de assinar. Após um tempo, essa lista cresce e você precisará gerenciar suas assinaturas do Google Play.

Procurar aquele cartão na carteira pode ser um verdadeiro incômodo. Nos últimos anos, várias empresas têm desenvolvido e lançado soluções de pagamento sem contato.

Ao excluir o histórico de downloads do Android, você ajuda a liberar espaço de armazenamento e outros benefícios. Aqui estão os passos a seguir.

Este guia mostrará como excluir fotos e vídeos do Facebook usando um PC, Android ou dispositivo iOS.

Nós passamos um pouco de tempo com o Galaxy Tab S9 Ultra, que é o tablet perfeito para emparelhar com seu PC Windows ou o Galaxy S23.

Silencie mensagens de texto em grupo no Android 11 para manter as notificações sob controle no aplicativo de Mensagens, WhatsApp e Telegram.

Aprenda a limpar o histórico de URLs da barra de endereços no Firefox e mantenha suas sessões privadas seguindo estes passos simples e rápidos.

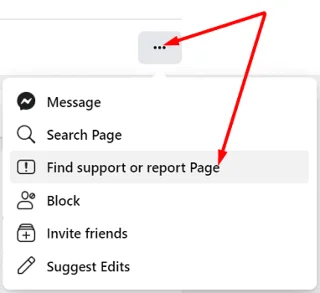

Para denunciar um golpista no Facebook, clique em Mais opções e selecione Encontrar suporte ou denunciar perfil. Em seguida, preencha o formulário de denúncia.