Cum să avansați automat PowerPoint 365

Un tutorial care arată cum să faceți Microsoft PowerPoint 365 să redată automat prezentarea setând timpul de avansare a diapozitivelor.

Scopul cheie al acestui articol este de a îmbunătăți protecția online a schimbului pentru pierderea de date sau contul compromis, urmând cele mai bune practici de securitate Microsoft și trecând prin configurarea efectivă. Microsoft oferă două niveluri de securitate e-mail Microsoft 365 – Exchange Online Protection (EOP) și Microsoft Defender Advanced Threat Protection. Aceste soluții pot îmbunătăți securitatea platformei Microsoft și pot atenua problemele legate de securitatea e-mailului Microsoft 365.

1 Activați Criptarea e-mailului

2 Activați blocurile de redirecționare a regulilor clientului

4 Nu permiteți delegarea căsuței poștale

9 Configurați filtrarea îmbunătățită

10 Configurați politica ATP Safe Links și Safe Attachments

11 Adăugați SPF, DKIM și DMARC

12 Nu permiteți partajarea detaliilor calendarului

13 Activați căutarea jurnalului de audit

14 Activați auditarea cutiei poștale pentru toți utilizatorii

15 Comenzile Powershell de auditare a căsuței poștale

16 Revizuiți săptămânal schimbările de rol

17 Examinați săptămânal regulile de redirecționare a cutiei poștale

18 Examinați raportul de acces la cutia poștală de către non-proprietari la două săptămâni

19 Consultați săptămânal raportul de detectare a programelor malware

20 Examinați săptămânal Raportul de activitate pentru furnizarea contului

Activați criptarea e-mailului

Regulile de criptare a e-mailului pot fi adăugate pentru a cripta un mesaj cu un anumit cuvânt cheie în linia de subiect sau în corp. Cel mai frecvent este să adăugați „Securizat” ca cuvânt cheie în subiect pentru a cripta mesajul. M365/O365 Message Encryption funcționează cu Outlook.com, Yahoo!, Gmail și alte servicii de e-mail. Criptarea mesajelor de e-mail vă ajută să vă asigurați că numai destinatarii vizați pot vizualiza conținutul mesajului.

Pentru a verifica dacă chiriașul dvs. este configurat pentru criptare, utilizați următoarea comandă, asigurându-vă că valoarea Sender este un cont valid în cadrul chiriașului dvs.:

Test-IRMConfiguration -Sender someaccount@yourtenant.com

Dacă vedeți „REZULTAT GLOBAL: PASS” atunci sunteți gata să plecați

Citește și : Cum se criptează e-mailurile Microsoft 365 cu ATP?

Activați blocurile de redirecționare a regulilor clientului

Aceasta este o regulă de transport care ajută la oprirea exfiltrării datelor cu reguli create de client care redirecționează automat e-mailurile din cutiile poștale ale utilizatorilor către adresele de e-mail externe. Aceasta este o metodă de scurgere de date din ce în ce mai comună în organizații.

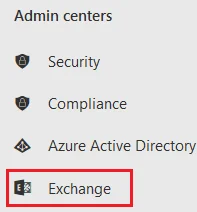

Accesați Centrul de administrare Exchange> Flux de e-mail> Reguli

Faceți clic pe semnul plus și selectați Aplicați criptarea mesajelor Microsoft 365 și protecția drepturilor la mesaje...

Adăugați următoarele proprietăți la regulă:

Sfat 1: pentru a treia condiție, trebuie să selectați Proprietăți mesaj > Includeți acest tip de mesaj pentru a obține opțiunea de redirecționare automată pentru a popula

Sfat 2 : Pentru a patra condiție, trebuie să selectați Blocați mesajul...> respingeți mesajul și includeți o explicație de completat

Powershell

Nu permiteți delegarea căsuței poștale

Remove-MailboxPermission -Identity Test1 -User Test2 -AccessRights FullAccess -InheritanceType Toate

Filtrarea conexiunii

Utilizați filtrarea conexiunilor în EOP pentru a identifica serverele de e-mail sursă bune sau proaste după adresele lor IP. Componentele cheie ale politicii implicite de filtrare a conexiunii sunt:

Lista IP permisă : ignorați filtrarea spam-ului pentru toate mesajele primite de la serverele de e-mail sursă pe care le specificați după adresa IP sau intervalul de adrese IP. Pentru mai multe informații despre cum ar trebui să se încadreze Lista IP permisă în strategia generală de expeditori siguri, consultați Crearea listelor de expeditori siguri în EOP .

Lista IP blocată : blocați toate mesajele primite de la serverele de e-mail sursă pe care le specificați după adresa IP sau intervalul de adrese IP. Mesajele primite sunt respinse, nu sunt marcate ca spam și nu are loc nicio filtrare suplimentară. Pentru mai multe informații despre cum ar trebui să se potrivească Lista de IP-uri blocate în strategia generală de expeditori blocați, consultați Crearea listelor de expeditori blocați în EOP .

Spam și programe malware

Întrebări de pus:

Programe malware

Acesta este deja configurat la nivel de companie prin politica implicită anti-malware. Trebuie să creați politici mai granulare pentru un anumit grup de utilizatori, cum ar fi notificări suplimentare prin text sau filtrare sporită pe baza extensiilor de fișiere?

Politica anti-phishing

Abonamentele Microsoft 365 vin cu o politică implicită pentru anti-phishing preconfigurată, dar dacă aveți licența corectă pentru ATP, puteți configura o setare suplimentară pentru încercările de uzurpare a identității în cadrul chiriașului. Vom configura aceste setări suplimentare aici.

Citește și : Microsoft Cloud App Security: The Definitive Guide

Configurați filtrarea îmbunătățită

Pentru pașii de configurare îmbunătățiți de filtrare: faceți clic aici

Configurați politica ATP pentru linkuri sigure și atașamente sigure

Microsoft Defender Advanced Threat Protection (Microsoft Defender ATP) vă permite să creați politici pentru legături sigure și atașamente sigure în Exchange, Teams, OneDrive și SharePoint. Detonarea în timp real are loc atunci când un utilizator face clic pe orice link, iar conținutul este conținut într-un mediu sandbox. Atașamentele sunt deschise și într-un mediu sandbox înainte de a fi livrate complet prin e-mail. Acest lucru permite detectarea atașamentelor și linkurilor rău intenționate de tip zero-day.

Adăugați SPF, DKIM și DMARC

Pentru a adăuga înregistrări:

Utilizați următorul format pentru înregistrarea CNAME :

Unde :

= domeniul nostru principal = prefixul înregistrării noastre MX (ex. domain-com.mail.protection.outlook.com)

= domain.onmicrosoft.com

Exemplu : DOMAIN = techieberry.com

Înregistrarea CNAME nr. 1:

Nume gazdă: selector1._domainkey.techiebery.com

Puncte către adresa sau valoare: selector1-techiebery-com._domainkey.techiebery.onmicrosoft.com

TTL : 3600

Înregistrarea CNAME #2 :

Nume gazdă : selector2._domainkey.techiebery.com

Puncte către adresa sau valoare: selector2-techiebery-com._domainkey.techiebery.onmicrosoft.com

TTL : 3600

_dmarc.domain TTL ÎN TXT „v=DMARC1; pct=100; p=politică

Unde :

= domeniul pe care vrem să îl protejăm

= 3600

= indică faptul că această regulă ar trebui utilizată pentru 100% din e-mail

= specifică ce politică doriți să respecte serverul de primire dacă DMARC eșuează.

NOTĂ: Puteți seta la niciunul, să puneți în carantină sau să respingeți

Exemplu :

Nu permiteți partajarea detaliilor calendarului

Nu ar trebui să permiteți utilizatorilor să partajeze detaliile calendarului cu utilizatorii externi. Această caracteristică permite utilizatorilor dvs. să partajeze detaliile complete ale calendarelor lor cu utilizatori externi. Atacatorii vor petrece foarte frecvent timp învățând despre organizația ta (efectuând recunoaștere) înainte de a lansa un atac. Calendarele disponibile public pot ajuta atacatorii să înțeleagă relațiile organizaționale și să determine când anumiți utilizatori pot fi mai vulnerabili la un atac, cum ar fi atunci când călătoresc.

Activați căutarea jurnalului de audit

Ar trebui să activați înregistrarea datelor de audit pentru serviciul dvs. Microsoft 365 sau Office 365 pentru a vă asigura că aveți o înregistrare a interacțiunii fiecărui utilizator și administrator cu serviciul, inclusiv Azure AD, Exchange Online, Microsoft Teams și SharePoint Online/OneDrive for Business. Aceste date vor face posibilă investigarea și stabilirea unei breșe de securitate, dacă aceasta ar avea loc vreodată. Dumneavoastră (sau un alt administrator) trebuie să activați înregistrarea de audit înainte de a putea începe să căutați în jurnalul de audit .

$auditlog = Search-UnifiedAuditLog -StartDate 01/01/2021 -EndDate 01/31/2021 -RecordType SharePointFileOperation

$auditlog | Select-Object -Property CreationDate,UserIds,RecordType,AuditData | Export-Csv -Append -Calea c:\AuditLogs\PowerShellAuditlog.csv -NoTypeInformation

Activați auditarea cutiei poștale pentru toți utilizatorii

În mod implicit, toate accesele non-proprietarului sunt auditate, dar trebuie să activați auditarea în cutia poștală pentru ca și accesul proprietarului să fie auditat. Acest lucru vă va permite să descoperiți accesul ilicit la activitatea Exchange Online dacă contul unui utilizator a fost încălcat. Va trebui să rulăm un script PowerShell pentru a permite auditarea pentru toți utilizatorii.

NOTĂ : Utilizați jurnalul de audit pentru a căuta activitatea cutiei poștale care a fost înregistrată. Puteți căuta activitate pentru o anumită cutie poștală de utilizator.

Lista acțiunilor de auditare a cutiei poștale

Comenzile Powershell de auditare a cutiei poștale

Pentru a verifica starea de auditare a unei cutii poștale:

Get-Mailbox admin@techieberry.com | fl *audit*

Pentru a căuta într-o cutie poștală de auditare:

Căutare-MailboxAuditLog admin@techieberry.com -ShowDetails -StartDate 01/01/2021 -EndDate 01/31/2021

Pentru a exporta rezultatele într-un fișier csv:

Căutare-MailboxAuditLog admin@techieberry.com -ShowDetails -StartDate 01/01/2021 -EndDate 01/31/2021 | Export-Csv C:\users\AuditLogs.csv -NoTypeInformation

Pentru a vizualiza și exporta jurnalele pe baza operațiunilor :

Search-MailboxAuditLog -Identity admin@techieberry.com -ResultSize 250000 -Operations HardDelete,Move,MoveToDeletedItems,SoftDelete -LogonTypes Admin,Delegate,Owner -StartDate 01/01/2021 -End/D11/Dho2012 | Export-Csv C:\AuditLogs.csv -NoTypeInformation

Pentru a vizualiza și exporta jurnalele pe baza tipurilor de conectare :

Search-MailboxAuditLog admin@techieberry.com -ResultSize 250000 -StartDate 01/01/2021 -EndDate 01/31/2021 -LogonTypes Proprietar,Delegat,Admin -ShowDetails | Export-Csv C:\AuditLogs.csv -NoTypeInformation

Examinați săptămânal schimbările de rol

Ar trebui să faceți acest lucru, deoarece ar trebui să urmăriți modificările ilicite ale grupului de roluri, care ar putea oferi unui atacator privilegii ridicate pentru a efectua lucruri mai periculoase și cu impact în locația dvs.

Monitorizați schimbările de rol la toți clienții chiriași

Consultați săptămânal regulile de redirecționare a cutiei poștale

Ar trebui să revizuiți regulile de redirecționare a cutiei poștale către domenii externe cel puțin o dată pe săptămână. Există mai multe moduri în care puteți face acest lucru, inclusiv simpla revizuire a listei de reguli de redirecționare a e-mailurilor către domenii externe din toate cutiile poștale folosind un script PowerShell sau revizuirea activității de creare a regulilor de redirecționare a e-mailurilor din ultima săptămână din Căutarea în jurnalul de audit. Deși există o mulțime de utilizări legitime ale regulilor de redirecționare a e-mailurilor către alte locații, este, de asemenea, o tactică de exfiltrare a datelor foarte populară pentru atacatori. Ar trebui să le revizuiți în mod regulat pentru a vă asigura că e-mailurile utilizatorilor dvs. nu sunt exfiltrate. Rularea scriptului PowerShell de mai jos va genera două fișiere csv, „MailboxDelegatePermissions” și „MailForwardingRulesToExternalDomains”, în folderul System32.

Consultați raportul de acces la cutia poștală de către non-proprietari la două săptămâni

Acest raport arată ce cutii poștale au fost accesate de altcineva decât proprietarul cutiei poștale. Deși există multe utilizări legitime ale permisiunilor delegatului, revizuirea regulată a acestui acces poate ajuta la prevenirea unui atacator extern să mențină accesul pentru o perioadă lungă de timp și poate ajuta la descoperirea mai repede a activităților rău intenționate din interior.

Consultați săptămânal raportul de detectare a programelor malware

Acest raport arată cazuri specifice în care Microsoft a blocat un atașament malware pentru a ajunge la utilizatorii dvs. Deși acest raport nu este strict aplicabil, examinarea acestuia vă va oferi o idee despre volumul total de programe malware care sunt vizate de utilizatorii dvs., ceea ce vă poate determina să adoptați măsuri mai agresive de atenuare a programelor malware.

Examinați săptămânal Raportul de activitate privind furnizarea contului

Acest raport include un istoric al încercărilor de a furniza conturi către aplicații externe. Dacă de obicei nu folosiți un furnizor terț pentru a gestiona conturile, orice intrare din listă este probabil ilicită. Dar, dacă o faci, aceasta este o modalitate excelentă de a monitoriza volumele tranzacțiilor și de a căuta aplicații terțe noi sau neobișnuite care gestionează utilizatori.

Așa îmbunătățiți protecția online a schimburilor pentru o securitate mai bună.

Acum aș dori să aud de la tine:

Care constatare din raportul de azi vi s-a părut cea mai interesantă? Sau poate ai o întrebare despre ceva despre care am tratat-o.

Oricum, aș dori să aud de la tine. Așa că mergeți mai departe și lăsați un comentariu mai jos.

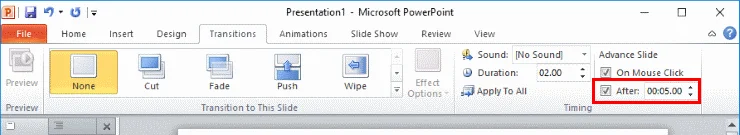

Un tutorial care arată cum să faceți Microsoft PowerPoint 365 să redată automat prezentarea setând timpul de avansare a diapozitivelor.

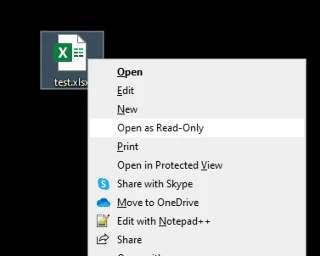

Forțați un prompt pe fișierele Microsoft Excel pentru Office 365 care spune Deschide ca fișier doar în citire cu acest ghid.

Vă arătăm o metodă simplă de a exporta toate contactele din Microsoft Outlook 365 în fișiere vCard.

Învățați cum să activați sau să dezactivați afișarea formulelor în celule în Microsoft Excel.

Învățați cum să blocați și să deblocați celule în Microsoft Excel 365 cu acest tutorial.

Este obișnuit ca opțiunea Junk să fie ștearsă în Microsoft Outlook. Acest articol vă arată cum să faceți față acestei probleme.

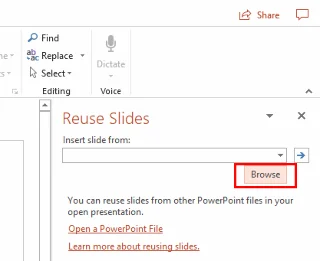

Un tutorial care arată cum să importați diapozitive dintr-un alt fișier de prezentare Microsoft PowerPoint 365.

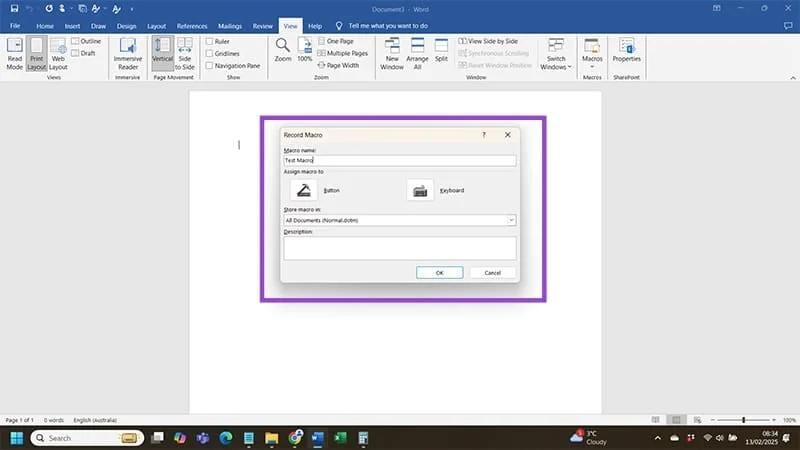

Aflați cum să creați un Macro în Word pentru a facilita executarea funcțiilor utilizate cel mai frecvent în mai puțin timp.

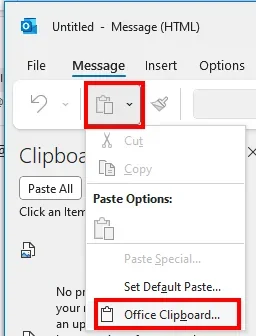

Îți arătăm cum să activezi sau să dezactivezi opțiunile vizibile ale clipboard-ului în aplicațiile Microsoft Office 365.

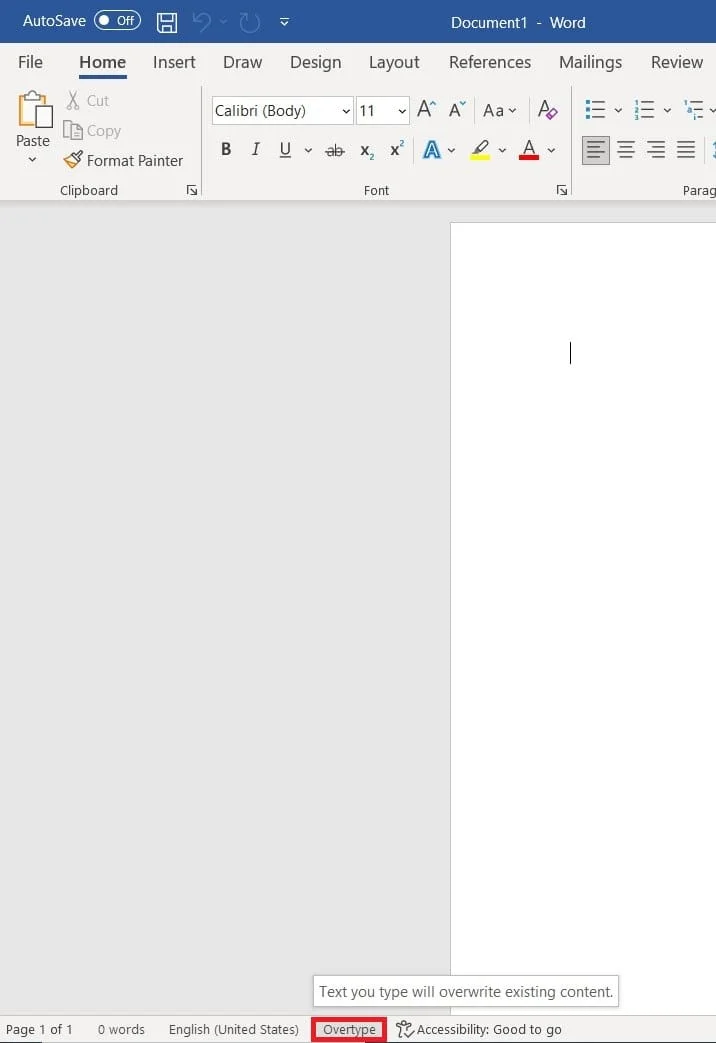

Microsoft Word 2016 scrie peste textul deja existent? Află cum să rezolvi rapid problema de "text suprapus în Word" în pași simpli și ușor de urmat.