ماذا تفعل إذا لم يتم شحن Powerbeats Pro في العلبة

إذا لم يتم شحن Powerbeats Pro الخاص بك، استخدم مصدر طاقة آخر ونظف سماعات الأذن الخاصة بك. اترك العلبة مفتوحة أثناء شحن سماعات الأذن الخاصة بك.

الأمن هو سمة حاسمة في حياتنا الحديثة. مع عدد الأشياء التي تعتمد على الاتصالات الرقمية ، أصبح الأمان أساسيًا بشكل أساسي الآن. خذ على سبيل المثال مجرد الاتصال بموقع ويب. إذا كان الاتصال مشفرًا بشكل آمن ، فيمكنك أن تكون واثقًا من أن البيانات المرسلة بينك وبين خادم الويب غير معدلة وغير معروفة لأي شخص آخر. إذا قمت بالاتصال بشكل غير آمن ، فإن أي جهاز ينقل اتصالك أو يمكنه رؤية نقله يمكنه أن يرى بالضبط البيانات التي يتم إرسالها. في هذا السيناريو ، يمكن لأي جهاز يمثل جزءًا من سلسلة الإرسال بينك وبين الخادم أيضًا تحرير البيانات أثناء النقل.

الشيء في كل هذه السرية هو أن معظمها ليس سرا على الإطلاق. في الواقع ، خوارزمية التشفير بأكملها عامة. يجب أن يكون جزء واحد فقط من النظام سريًا حتى تكون الرسائل المشفرة آمنة. هذا هو مفتاح التشفير. يتبع التشفير الحديث مبدأ Kerckhoffs من عام 1883: "يجب أن يكون نظام التشفير آمنًا ، حتى لو كان كل شيء عن النظام ، باستثناء المفتاح ، هو المعرفة العامة." اعتمدت الأنظمة في ذلك الوقت عادةً على مبدأ آخر: الأمن من خلال الغموض.

الأمن من خلال الغموض

يبدو أن مفهوم الأمن من خلال الغموض يبدو أكثر منطقية في البداية. إذا كان نظام التشفير بأكمله سريًا ، فكيف يمكن لأي شخص فك تشفير الرسالة؟ لسوء الحظ ، في حين أن هذا أمر منطقي ، إلا أن هناك العديد من المشكلات الرئيسية التي فشل في تفسيرها. المشكلة الرئيسية هي ببساطة أنه لا يمكنك استخدام النظام دون فتحه لخطر التعرض له. إذا قمت بتطبيقه على جهاز كمبيوتر ، فيمكن اختراقه. يمكن أن تتم سرقة آلة مادية. إذا علمت الأشخاص الموثوق بهم فقط ، فيمكن خداعهم أو أسرهم وتعذيبهم.

مثال كلاسيكي على مثل هذا النظام هو تشفير إزاحة قيصر. تم تسميته في الواقع على اسم يوليوس قيصر ، الذي استخدمه للمراسلات الحساسة. تقوم أصفار قيصر بضبط تبديل حرف لآخر بطريقة دورية. استخدم قيصر إزاحة لليسار من ثلاثة ، مما أدى إلى تحول D إلى A. وهذا معروف من "حياة يوليوس قيصر" التي كتبها Suetonius في عام 56 بعد الميلاد. من غير الواضح مدى أمان هذا التشفير في ذلك الوقت. إن مثل هذا المخطط الآن لن يوفر أي أمن في الأساس. والسبب في ذلك هو أن النظام يعتمد على بقاء النظام سريًا. من الناحية الفنية ، يستخدم مفتاحًا ، هذا المفتاح هو عدد الأماكن التي تم تغييرها في الأبجدية. على الرغم من أن عدد المفاتيح الممكنة صغير جدًا بحيث يمكن اختبار جميع الخيارات الممكنة بسهولة ، حتى باليد. هذا يترك فقط نقص المعرفة بالنظام كعامل حماية.

العدو يعرف النظام

في مرحلة ما ، من المحتمل أن يكون العدو ، أياً كان ، قادرًا على فهم نظامك تمامًا كما لو كان عامًا. إذا كان نظامك آمنًا فقط إذا كان النظام سريًا ، فعندما يتم فهم النظام ، فأنت بحاجة إلى استبداله. هذا مكلف ويستغرق وقتا. إذا كان نظامك يعتمد فقط على سرية المفتاح بدلاً من ذلك ، فهذا ليس فقط أسهل بكثير للحفاظ على السرية ، ولكن من الأسهل تغييره أيضًا.

غالبًا ما يصعب تنفيذ الأنظمة المعقدة والضعيفة التوثيق بشكل صحيح. من الصعب أيضًا صيانتها ، خاصةً عندما لا يتم صيانتها من قبل المنشئ. يلزم وجود وثائق كافية حتى يتمكن المستخدمون الشرعيون من استخدام النظام. يمكن بعد ذلك الحصول على هذه الوثائق من قبل الخصم الذي يمكنه بعد ذلك اكتساب فهم جزئي أو كامل للنظام.

بالإضافة إلى ذلك ، يعد التشفير المناسب أمرًا صعبًا للغاية حتى بالنسبة للأشخاص المطلعين على المفاهيم. إذا تم تصميم النظام من قبل شخص غير خبير ، فهناك فرصة جيدة لوجود عيوب بسيطة ، إن لم تكن كبيرة ، فيه. يمكن مراجعة النظام العام من قبل جميع الخبراء ، على مدى عقود. هذا يعطي سببًا قويًا للاعتقاد بأن النظام المعروف آمن بالفعل.

خاتمة

الأمن من خلال الغموض هو مفهوم النظام الآمن لأن آلية النظام غير مفهومة. لسوء الحظ ، من السهل نسبيًا فهم النظام ، ومن ثم يصعب تطوير نظام جديد بما فيه الكفاية. عادةً ما تكون أنظمة الأمان الحديثة ، مثل التشفير عامة وتعتمد على أمان المفتاح السري لحماية البيانات التي يؤمنها. يمكن تغيير المفتاح حسب الرغبة. يمكن استخدام العديد من المفاتيح المختلفة في وقت واحد بواسطة أشخاص مختلفين دون أي تأثير سلبي. إن تأمين مفتاح صغير أسهل بكثير من تأمين نظام بأكمله. كما أنه من الأسهل تغييره عند تعرضه للخطر.

إذا لم يتم شحن Powerbeats Pro الخاص بك، استخدم مصدر طاقة آخر ونظف سماعات الأذن الخاصة بك. اترك العلبة مفتوحة أثناء شحن سماعات الأذن الخاصة بك.

الحفاظ على معداتك في حالة جيدة أمر ضروري. إليك بعض النصائح المفيدة للحفاظ على طابعتك ثلاثية الأبعاد في أفضل حالة.

كيفية تفعيل ميزة المسح الضوئي على كانون بيكسما MG5220 عندما تكون خراطيش الحبر فارغة.

اكتشف بعض الأسباب المحتملة وراء سخونة جهاز الكمبيوتر المحمول الخاص بك، بالإضافة إلى نصائح وحيل لتجنب هذه المشكلة والحفاظ على برودة جهازك.

أنت تستعد لقضاء ليلة من الألعاب، وستكون ليلة مهمة – لقد قمت للتو بشراء “Star Wars Outlaws” على خدمة بث GeForce Now. اكتشف الحل المعروف الوحيد الذي يوضح لك كيفية إصلاح رمز الخطأ GeForce Now 0xC272008F حتى تتمكن من البدء في لعب ألعاب Ubisoft مرة أخرى.

الحفاظ على طابعاتك ثلاثية الأبعاد أمر مهم جدًا للحصول على أفضل النتائج. إليك بعض النصائح الهامة التي يجب أخذها في الاعتبار.

هل تواجه صعوبة في معرفة ما هو عنوان IP الذي يستخدمه طابعتك؟ سنوضح لك كيفية العثور عليه.

إذا كنت غير متأكد من شراء AirPods لهاتفك Samsung، يمكن أن تساعدك هذه الدليل بالتأكيد. السؤال الأكثر وضوحًا هو ما إذا كان الجهازين متوافقين.

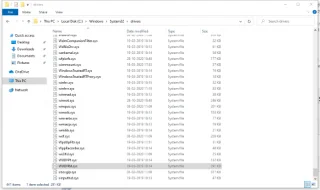

في العصر الرقمي الحديث، حيث تعد البيانات أحد الأصول القيمة، يمكن أن يكون استنساخ القرص الصلب على نظام التشغيل Windows عملية حاسمة بالنسبة للكثيرين. هذا الدليل الشامل

هل تواجه رسالة الخطأ أثناء تشغيل جهاز الكمبيوتر الخاص بك والتي تفيد بفشل تحميل برنامج التشغيل WUDFRd على جهاز الكمبيوتر الخاص بك؟