Es spielt keine Rolle, ob Ihr Passwort 32 Zeichen lang und alphanumerisch ist und es mehrere Trillionen Jahre dauern würde, es zu knacken – es ist nicht sicher. Tatsächlich ist alles, was das Internet berührt, nicht sicher!

Dies liegt daran, dass die Passwortsicherheit nicht nur im Ermessen des Benutzers liegt, der es erstellt hat, sondern auch des Servers, auf dem es gespeichert wird. Damit eine Website Ihre Anmeldeinformationen überprüfen kann, muss Ihr Passwort in ihrer Datenbank gespeichert werden. Das bedeutet, dass Sie den Preis zahlen, wenn der Server ihn falsch handhabt oder gehackt wird.

Während wir uns in ein Internet bewegen, in dem wir angefangen haben, über Ersatz für herkömmliche Passwörter nachzudenken, werden Websites, die auf Passwort-Dumps überwachen, immer beliebter.

Das Unglücklichste ist, dass diese Dumps oft darauf zurückzuführen sind, dass Websites gehackt wurden, nicht Benutzer, was für diejenigen von uns, die unter den Folgen leiden, unglaublich unfair ist.

Es gibt nichts, was wir tun können, um die Tatsache zu ändern, dass Datenbanken anfällig für Sicherheitsverletzungen sind und dass unsere Daten nicht heilig sind, also müssen wir lernen, das Nächstbeste zu tun: ständig zu überwachen, ob unsere Passwörter ins Internet gelangen.

Lassen Sie uns in diesem Artikel einige der besten Websites durchgehen, mit denen Sie überwachen können, ob Ihre Passwörter online durchgesickert sind.

Wurde ich pwned

Lassen Sie uns zunächst über den Namen sprechen. Das Wort „pwn“ ist eine Form von Leetspeak, abgeleitet von „own“, einem Begriff, der in der Internetkultur oft verwendet wird – normalerweise von Spielern – um zu beschreiben, wie man jemanden auf irgendeine Weise besiegt.

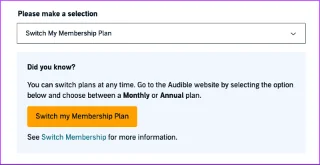

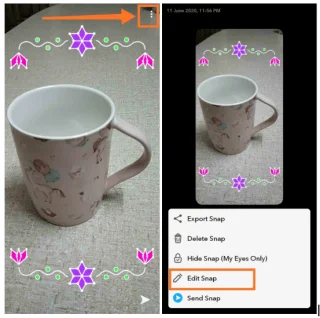

Um Have I Been Pwned zu verwenden , geben Sie einfach Ihre E-Mail-Adresse ein und klicken Sie auf pwned? Taste.

![So erkennen Sie, ob Ihr Passwort online durchgesickert ist So erkennen Sie, ob Ihr Passwort online durchgesickert ist]()

Sie werden entweder (zum Glück) darüber informiert, dass Ihre Passwörter sicher sind, oder Sie werden sehen, auf wie vielen gehackten Websites und Einfügungen Ihre Passwörter gefunden wurden.

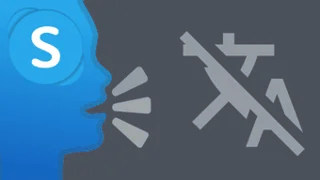

Have I Been Pwned zeigt Ihnen dann eine Liste aller Websites und Pasten, auf denen Ihre Passwörter gefunden wurden.

![So erkennen Sie, ob Ihr Passwort online durchgesickert ist So erkennen Sie, ob Ihr Passwort online durchgesickert ist]()

Have I Been Pwned enthält auch einen Abschnitt ihrer Website mit dem Namen „Pwned Passwords“, in dem Sie statt per E-Mail nach Passwörtern suchen können. Dadurch erfahren Sie, ob dieses Passwort bereits in Dumps im Internet herumschwirrt.

Have I Been Pwned wird allgemein als Goldstandard bei der Passwortüberwachung angesehen, und wir empfehlen, dass Sie es zuerst ausprobieren.

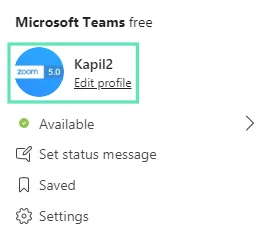

Kredit-Karma

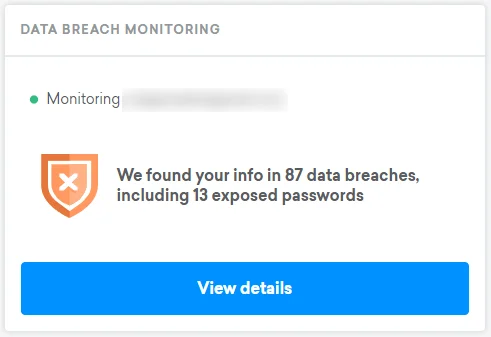

Credit Karma hat den Ruf, der führende Dienst zur Überwachung Ihrer Kreditwürdigkeit zu sein, aber wussten Sie, dass sie auch über hervorragende Datenüberwachungsfunktionen verfügen – einschließlich Passwortverletzungen?

![So erkennen Sie, ob Ihr Passwort online durchgesickert ist So erkennen Sie, ob Ihr Passwort online durchgesickert ist]()

Credit Karma geht über alle anderen Passwortüberwachungsseiten hinaus und zeigt Ihnen sogar eine zensierte Version des Passworts, das auf jeder aufgelisteten Seite durchgesickert ist. Alles, was Sie tun müssen, ist sich anzumelden, zur Seite der Identitätsüberwachung zu gehen und unter der Tabelle Data Breach Monitoring auf Details anzeigen zu klicken .

![So erkennen Sie, ob Ihr Passwort online durchgesickert ist So erkennen Sie, ob Ihr Passwort online durchgesickert ist]()

Der einzige Nachteil ist, dass Sie ein Credit Karma-Konto erstellen müssen, um diese Ergebnisse zu sehen. Aber ist das wirklich schlimm? Ist es nicht ein wenig lückenhaft, dass Sie mit diesen anderen Passwort-Dump-Monitoren nach beliebigen E-Mail-Adressen suchen können? Dies könnte zu einigen schändlichen Aktivitäten führen.

Wenn Sie bereits ein Credit Karma Konto haben, nutzen Sie dieses. Es ist eine der unerschlossensten Möglichkeiten, Ihre Passwörter im Internet zu verfolgen. Nutzen Sie es und Sie wissen genau, welches Ihrer Passwörter Sie ablegen müssen.

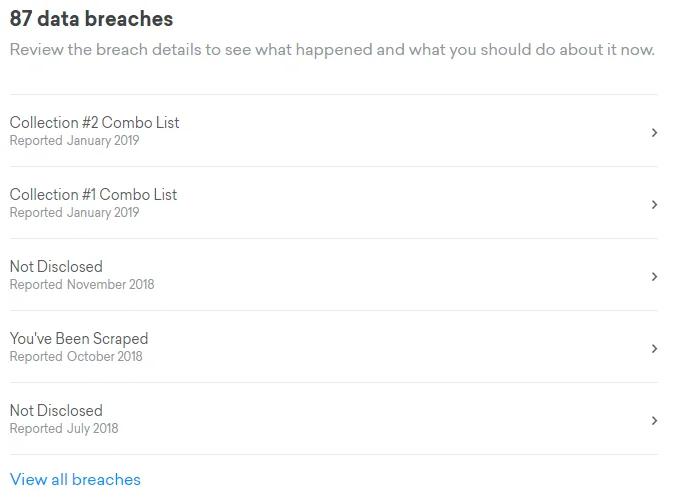

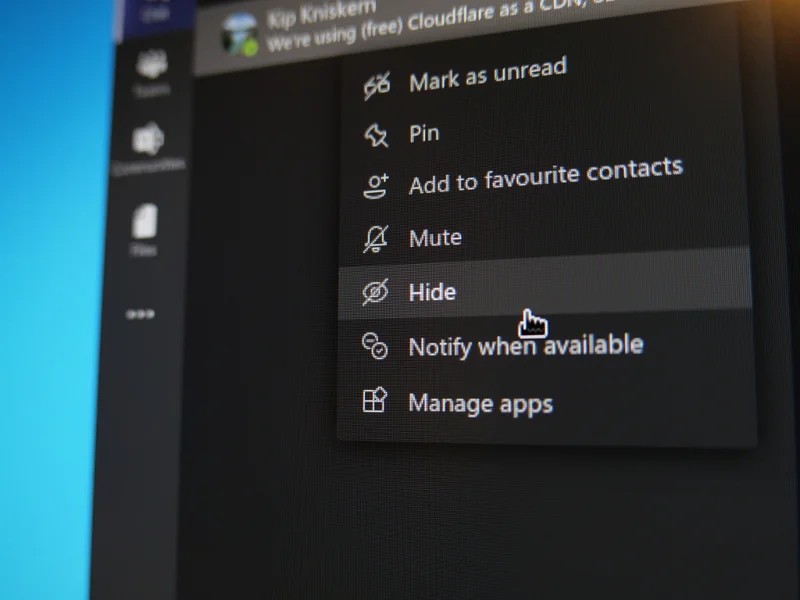

DeHashed

DeHashed ist eine interessante Variante des durchschnittlichen Passwort-Dump-Monitors, mit dem Sie nicht nur nach E-Mail, sondern auch nach Benutzername, Adresse und mehr suchen können. Klicken Sie anschließend auf die Schaltfläche Suchen , um Ihre Ergebnisse anzuzeigen.

![So erkennen Sie, ob Ihr Passwort online durchgesickert ist So erkennen Sie, ob Ihr Passwort online durchgesickert ist]()

Bei der Suche zeigt DeHashed die Seiten an, auf denen Ihr Passwort geleakt wurde. Allerdings können Sie den Dump oder das spezifische Passwort nicht sehen, ohne sich zu registrieren und zu bezahlen. Nichtsdestotrotz bietet allein das Ansehen der Ergebnisse viele Informationen, mit denen Sie sich schützen können.

![So erkennen Sie, ob Ihr Passwort online durchgesickert ist So erkennen Sie, ob Ihr Passwort online durchgesickert ist]()

DeHashed ist eine solide letzte Wahl, die Ihnen helfen kann, durchgesickerte Passwörter zu finden, die Have I Been Pwned und Credit Karma nicht finden konnten. Obwohl es im Vergleich zu den anderen beiden ein bisschen kahl in den Funktionen ist, schadet es nicht, zu sehen, was DeHashed zu bieten hat. Es kann einige Ihrer Passwörter speichern.

Erst im letzten Monat wurde der Dump der Collection #1 mit über 2,7 Milliarden Datensätzen veröffentlicht. Jede Woche geschieht dies in kleinerem Rahmen. Es ist ein machtloses Gefühl zu wissen, dass wir dies nicht verhindern können, aber wir müssen informiert und bereit sein, Maßnahmen zu ergreifen, wenn dies der Fall ist. Das Erstellen eines starken Passworts für jede Website, für die Sie sich anmelden, hilft ebenfalls.

Überprüfen Sie mit Have I Been Pwned, Credit Karma und DeHashed Ihre E-Mails und Passwörter monatlich. Sie können auf Lecks springen, sobald sie auftauchen, und Sie werden überrascht sein, was Sie finden!

![So deaktivieren Sie Benachrichtigungen in Microsoft Teams [AIO] So deaktivieren Sie Benachrichtigungen in Microsoft Teams [AIO]](https://cdn.cloudo3.com/resources8/images31/image-2249-0105182830838.webp)

![Bedingte Formatierung basierend auf einer anderen Zelle [Google Tabellen] Bedingte Formatierung basierend auf einer anderen Zelle [Google Tabellen]](https://cdn.cloudo3.com/resources3/images10/image-235-1009001311315.webp)