Google Sheets: So runden Sie Zahlen

Google Tabellen bietet die meisten, wenn nicht sogar alle Optionen von Office Excel – dazu gehören Funktionen wie das Runden von Zahlen. Wenn du runden möchtest

Google Tabellen bietet die meisten, wenn nicht sogar alle Optionen von Office Excel – dazu gehören Funktionen wie das Runden von Zahlen. Wenn du runden möchtest

Ich mag Twitter seit Anfang 2007. Seitdem habe ich mehr als 20.000 Tweets verschickt. Manchmal war ich das Opfer von vermissten Briefen

HTTP-Header sind eine Art von Metadaten, die mit Web-Anfragen und -Antworten gesendet werden. Die Informationen, die sie bereitstellen, können wichtig oder einfach nur informativ sein.

Wie fast überall im Internet analysiert LinkedIn Ihre Nutzungsdaten auf seiner Plattform. Dies schließt Interessenkategorien ein, die von Ihrem abgeleitet werden

Die Zwei-Faktor-Authentifizierung (2FA) wird als der beste Weg zur Sicherung Ihrer Konten angepriesen. Aber viele Leute, die es vorschlagen, erklären nicht, was es ist oder warum Dieses Handbuch erklärt, was Zwei-Faktor-Authentifizierung (2FA) ist und warum es so wichtig ist, mit Ihren Online-Konten zu verwenden

Die Konfiguration eines VPN für Ihre Xbox One bietet Ihnen einen verbesserten Datenschutz, da Ihr ISP Ihre Internetnutzung überwacht. Wenn Sie in a . einen VPN-Server auswählen

Stellen Sie sich vor, Sie scrollen durch die Bilder und finden die perfekte Farbe – genau den Farbton, den Sie für Ihr nächstes Designprojekt benötigen. Es gibt einige tolle

Das schwächste Sicherheitsglied für Ihr Bankkonto und Ihre persönlichen Daten ist Ihr Passwort. Die meisten Passwortverletzungen sind auf die Verwendung eines schwachen Passworts zurückzuführen oder

StarVPN ist ein mobiler und nur für macOS verfügbarer VPN-Dienst, der leichtgewichtig und sehr einfach zu bedienen ist. Vorteile Nachteile Es ändert Ihre IP-Adresse Unbekannt

Haben Sie etwas zu Dropbox zu sagen? Erfahren Sie, wie Sie sich für Feedback-Umfragen anmelden können.

Halten Sie Ihre Chrome-Tabs auf Ihrem Computer und Android-Gerät organisiert. Hier ist, wie Sie das tun können.

Haben Sie genug von Dropbox? So können Sie Ihr Konto endgültig löschen.

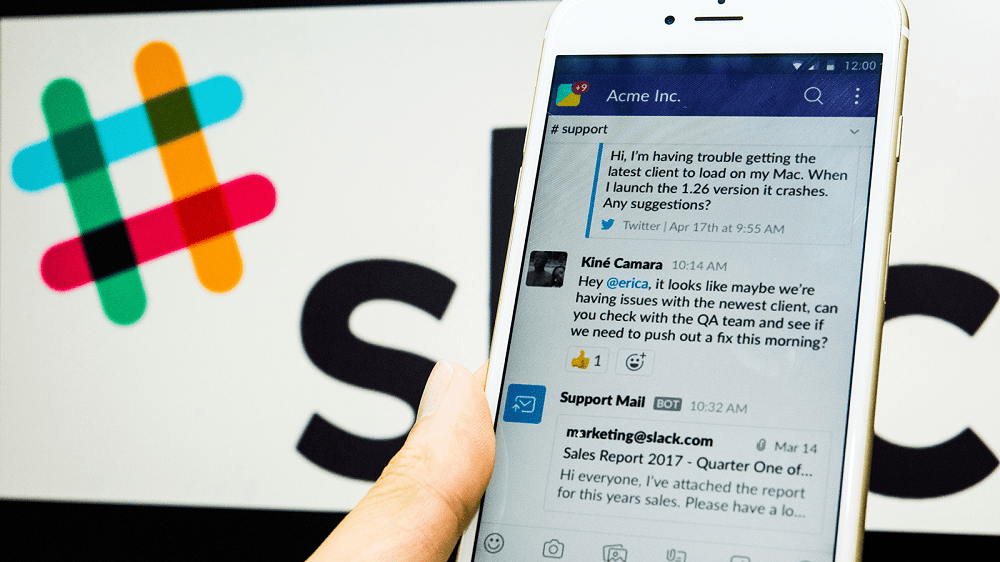

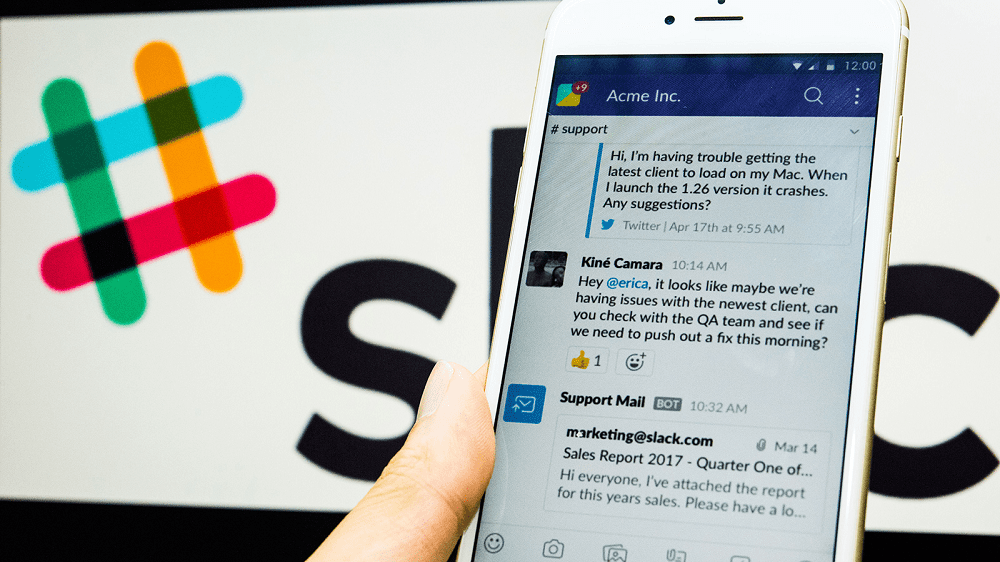

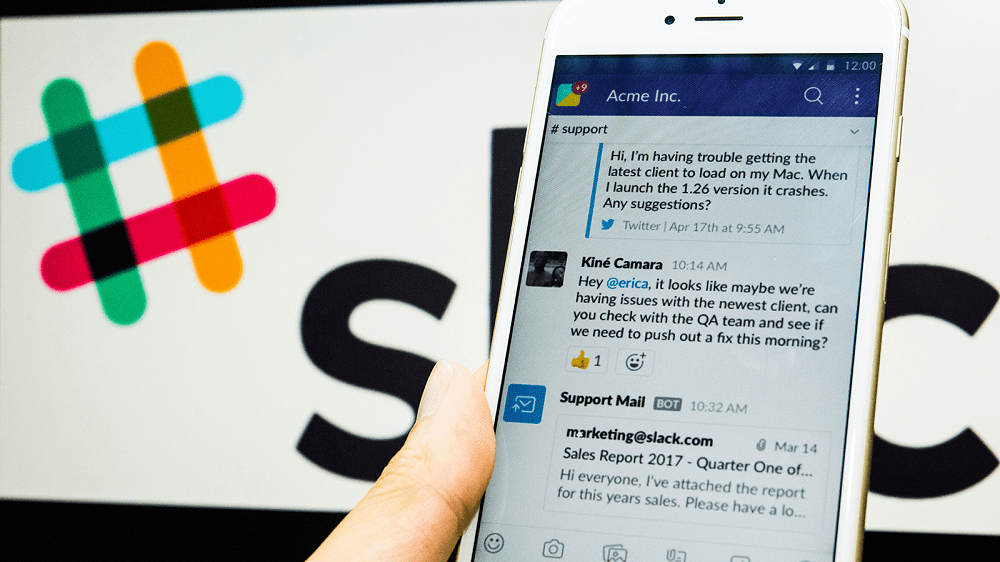

Wenn du in Slack auf eine bestimmte Nachricht in einem Kanal aufmerksam machen möchtest, kannst du sie in der Nachricht erwähnen. Um einen Benutzer zu erwähnen,

Erfahre, wie du die Funktion der Enter-Schaltfläche in Slack ändern kannst. Sehen Sie, wie Sie eine neue Zeile beginnen lassen und die Nachricht nicht senden.

Benachrichtigungen sind eine großartige Möglichkeit, Sie über die Vorgänge in Diensten auf dem Laufenden zu halten. Sie sind besonders nützlich in Kommunikations-Apps, in denen sie Sie wissen lassen

Bei einer Kommunikationsplattform wie Zoom, die über ein textbasiertes Chat-Element verfügt, werden Nachrichten grundsätzlich in der Reihenfolge ihres Eingangs angezeigt. Das ist

Einen Computer zu benutzen, wenn Sie sehbehindert sind, ist nicht besonders einfach. Dies liegt daran, dass die primäre Methode zum Empfangen von Informationen von Ihrem Computer ist:

Google Safe Browsing ist ein Dienst, mit dem Entwickler und Browser überprüfen können, ob eine URL Malware oder Phishing-Inhalte enthält.

Eine der vielen Möglichkeiten, mit denen Twitch versucht, die Zuschauer zur Nutzung ihres Streaming-Dienstes zu ermutigen, sind kostenlose Artikel in einer Reihe von Spielen. Durch das Geschäft

Wenn Sie Ihre Twitch-Stream-Follower vergrößern möchten, ist es wichtig zu wissen, welche Teile Ihres Streams erfolgreich sind. Herausarbeiten, was du

Du kannst auf Twitch nur so viel streamen, auch wenn du ein Vollzeit-Streamer bist, musst du noch schlafen. Du kannst deinen Kanal auf automatisch einstellen to

Benachrichtigungen sind ein üblicher Bestandteil vieler moderner Online-Dienste; Sie wurden entwickelt, um Sie über das Geschehen auf dem Laufenden zu halten. In manchen Fällen,

Wenn Sie einen Dienst nutzen, der es Ihnen ermöglicht, mit anderen Benutzern zu kommunizieren, können Sie auf Benutzer stoßen, die übermäßig unangenehm sind. In vielen Fällen einfach

Im Laufe der Jahre gab es viele Geschichten in den Nachrichten, in denen es um Fälle von Menschen ging, die es schafften, riesige Rechnungen in mobilen App-Stores zu sammeln, wenn sie es nicht taten

Brauchen Sie eine Pause von Gmail? Hier sind einige beliebte Alternativen, die Sie kostenlos ausprobieren und Ihren E-Mail-Horizont erweitern können.

Wenn Sie verhindern möchten, dass Facebook Sie verfolgt, deaktivieren Sie das Tool für Aktivitäten außerhalb von Facebook, blockieren Sie Cookies von Drittanbietern und verwenden Sie DuckDuckGo.

Erfahren Sie, wie Sie sich vor Betrügereien bei WhatsApp schützen können.

Wie wir alle wissen, hat YouTube es den Nutzern ermöglicht, die Wiedergabegeschwindigkeit jedes Videos auf der Plattform zu erhöhen oder zu verringern, im Bereich von 0,25 bis 2 Zoll

Dark-Modi sind im Laufe der Jahre immer beliebter geworden. Viele Leute finden, dass es die Augen weniger belastet und weißer Text auf einem leichter zu lesen ist

Sie werden also Ihr Zoom-Konto löschen, willkommen im Club. Seit Ausbruch der Pandemie ist die Zahl der Nutzer rasant gestiegen. Aber das alles