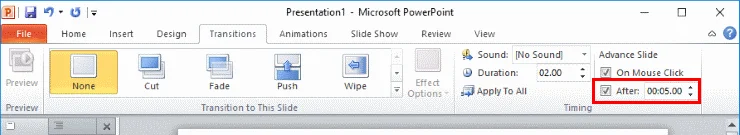

So automatisieren Sie PowerPoint 365

Ein Tutorial, das zeigt, wie Sie Microsoft PowerPoint 365 dazu bringen, Ihre Diashow automatisch abzuspielen, indem Sie die Zeit für den Folienwechsel einstellen.

Möchten Sie den Schutz Ihrer Cloud-Anwendungen verbessern?

Dann sind Sie hier genau richtig.

Denn heute werde ich Ihnen die genauen Techniken zeigen, die ich verwende, um die Sichtbarkeit meiner Cloud-Apps aufrechtzuerhalten.

1 Was ist Microsoft Cloud App Security?

2 Wie funktioniert Microsoft Cloud App Security?

2.2 Sanktionierung und Aufhebung der Sanktionierung

3 Was bietet Microsoft Cloud App Security?

4.1 Wie erstelle ich einen neuen Entdeckungsbericht?

5.1 Erstellen einer App-Discovery-Richtlinie

6 Erstellen Sie Dateirichtlinien

6.1 Wie erstelle ich eine Dateirichtlinie?

7.1 Erstellen von Aktivitätsrichtlinien

9 Untersuchen und Beheben von Warnungen

9.1 Reduzierung falsch positiver Ergebnisse

9.3.1 Sperren oder Genehmigen und App:

11 Echtzeitüberwachung und -steuerung

12 Azure-Portal – Azure Active Directory

13 Erstellen einer Sitzungsrichtlinie

14 Sicherheitslizenz für Microsoft Cloud-Apps

Was ist Microsoft Cloud App Security?

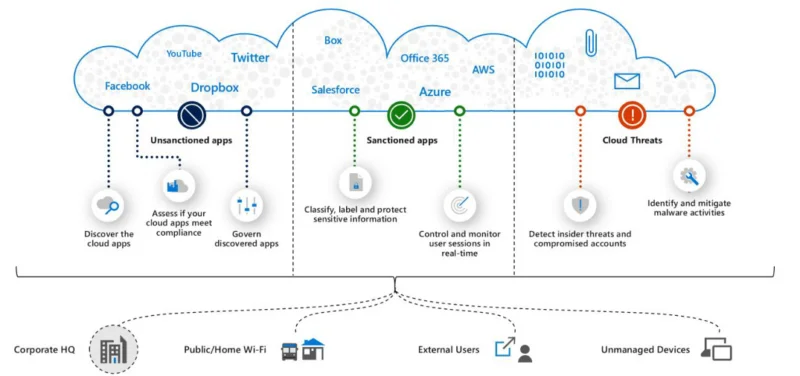

Wie funktioniert Microsoft Cloud App Security?

Entdeckung

Die Cloud-Erkennung verwendet Ihre Datenverkehrsprotokolle, um zu ermitteln und zu analysieren, welche Cloud-Apps verwendet werden. Sie können Protokolldateien zur Analyse manuell von Ihren Firewalls und Proxys hochladen oder den automatischen Upload wählen.

Sanktionierung und Nicht-Sanktionierung

App-Konnektoren

Richtlinieneinstellung

Was bietet Microsoft Cloud App Security?

Entdeckung

Die Feststellung, welche Anwendungen in einem Unternehmen verwendet werden, ist nur der erste Schritt, um sicherzustellen, dass sensible Unternehmensdaten geschützt sind. Das Verstehen von Anwendungsfällen, das Identifizieren von Top-Benutzern und das Bestimmen des mit jeder Anwendung verbundenen Risikos sind wichtige Komponenten, um die Gesamtrisikolage eines Unternehmens zu verstehen. Microsoft Cloud App Security bietet fortlaufende Risikoerkennung, Analysen und leistungsstarke Berichte zu Benutzern, Nutzungsmustern, Upload-/Download-Datenverkehr und Transaktionen, sodass Sie Anomalien sofort erkennen können.

Wie erstelle ich einen neuen Entdeckungsbericht?

Geben Sie als Nächstes die gewünschten Details ein und wählen Sie „ Erstellen “ .

Hinweis : Die Analyse der Berichterstellung dauert bis zu 24 Stunden

Datenkontrolle

Erstellen Sie Erkennungsrichtlinien für Cloud-Apps, damit Sie benachrichtigt werden können, wenn neue Apps entdeckt werden, die entweder riskant, nicht konform oder im Trend liegen. Beginnen Sie mit der Verwendung der integrierten Vorlagen, um App-Discovery-Richtlinien für riskante und hochvolumige Apps zu erstellen. Die Konfiguration kann bei Bedarf angepasst werden.

Sobald die Richtlinie erstellt wurde, werden Sie benachrichtigt, wenn eine Anwendung mit hohem Volumen und hohem Risiko entdeckt wird. Dadurch können Sie Anwendungen in Ihrem Netzwerk effizient und kontinuierlich überwachen.

Erstellen einer App-Discovery-Richtlinie

Erstellen Sie Dateirichtlinien

Erstellen Sie die folgenden Dateirichtlinien, um einen Überblick darüber zu erhalten, wie Informationen in Ihrer Organisation verwendet werden.

Verwenden Sie zu Beginn voreingestellte Vorlagen und überprüfen Sie die Dateien auf der Registerkarte „Übereinstimmende Richtlinien“. Richten Sie Richtlinien auf eine einzelne SharePoint/OneDrive-Website aus, um zu verstehen, wie die Richtlinien funktionieren, bevor Sie zusätzliche Anwendungen oder Websites hinzufügen.

Wie erstelle ich eine Dateirichtlinie?

Befolgen Sie die gleichen Schritte und verwenden Sie die oben genannten Vorlagen.

Weitere Informationen zu Dateirichtlinien finden Sie unter diesem Link .

Bedrohungsschutz

Berechtigungen : Globaler Administrator, Sicherheitsadministrator oder Benutzergruppenadministrator

Das Erstellen einer Aktivitätsrichtlinie kann Ihnen dabei helfen, die böswillige Nutzung eines Endbenutzer- oder privilegierten Kontos oder einen Hinweis auf eine möglicherweise kompromittierte Sitzung zu erkennen.

Aktivitätsrichtlinien erstellen

Folgen Sie diesem Link , um mehr über Aktivitätsrichtlinien zu erfahren.

Malware-Erkennung

Hinweis : Malware-Erkennung ist standardmäßig deaktiviert. Stellen Sie sicher, dass Sie es aktivieren, um über mögliche infizierte Dateien benachrichtigt zu werden.

Untersuchen und Beheben von Warnungen

Untersuchen und bestimmen Sie die Art des Verstoßes im Zusammenhang mit der Warnung. Versuchen Sie zu verstehen, ob es sich um einen schwerwiegenden, fragwürdigen Verstoß oder ein anomales Verhalten für den Benutzer handelt. Untersuchen Sie dies weiter, indem Sie sich die Beschreibung der Warnung und deren Auslöser sowie ähnliche Aktivitäten ansehen.

Wenn Sie Warnungen schließen, ist es wichtig zu verstehen, warum sie keine Bedeutung haben oder ob es sich um einen Fehlalarm handelt. Wenn zu viel Rauschen eingeht, überprüfen und optimieren Sie die Richtlinie, die die Warnung auslöst.

Reduzierung von False Positives

Anomalieerkennungsrichtlinien werden ausgelöst, wenn es sich um ungewöhnliche Verhaltensweisen der Benutzer in Ihrer Umgebung handelt. Microsoft Cloud App Security hat eine Lernphase, in der es Verhaltensanalysen von Entitäten sowie maschinelles Lernen verwendet, um das „ normale “ Verhalten Ihrer Benutzer zu verstehen. Verwenden Sie den Sensitivitäts-Schieberegler, um die Sensitivität dieser Richtlinie festzulegen, und legen Sie zusätzlich bestimmte Richtlinien nur für eine bestimmte Gruppe fest.

Um beispielsweise die Anzahl der Fehlalarme innerhalb der Warnung „Unmögliche Reise“ zu reduzieren, können Sie den Empfindlichkeitsregler auf „Niedrig“ einstellen. Wenn Sie in Ihrer Organisation Benutzer haben, die häufig Geschäftsreisende sind, können Sie sie einer Benutzergruppe hinzufügen und diese Gruppe im Geltungsbereich der Richtlinie auswählen.

Fügen Sie Ihre Unternehmens-IP-Adresse und VPN-Bereiche hinzu , Sie werden weniger Warnungen in Bezug auf unmögliche Reisen und seltene Länder sehen.

Klicken Sie auf Einstellungen und dann auf IP-Adressbereiche.

Benennen Sie den Bereich .

Geben Sie den IP-Adressbereich ein .

Wählen Sie eine Kategorie aus.

Fügen Sie ein Tag hinzu, um bestimmte Aktivitäten aus diesem Bereich zu markieren

OAuth-Anwendungen

Dies sind die Anwendungen, die von Geschäftsbenutzern in Ihrer Organisation installiert werden und die Erlaubnis anfordern, auf Benutzerinformationen und -daten zuzugreifen und sich im Namen des Benutzers in anderen Cloud-Apps wie Microsoft 365, G Suite und Salesforce anzumelden. Wenn Benutzer diese Apps installieren, klicken sie oft auf Akzeptieren, ohne die Details in der Eingabeaufforderung genau zu prüfen, einschließlich der Gewährung von Berechtigungen für die App.

Sie haben die Möglichkeit, den Zugriff auf diese Apps zu verbieten und zu widerrufen.

Viele Benutzer gewähren Zugriff auf ihre Microsoft 365-, G-Suite- und Salesforce-Unternehmenskonten, wenn sie versuchen, auf eine OAuth-Anwendung zuzugreifen. Es stellt sich das Problem, dass die IT normalerweise keinen Einblick in diese Anwendungen oder das damit verbundene Risikoniveau hatte. Cloud App Security gibt Ihnen die Möglichkeit zu erkennen, welche OAuth-Anwendungen Ihre Benutzer installiert haben und welches Unternehmenskonto sie für die Anmeldung verwenden. Sobald Sie feststellen, welche OAuth-Apps von welchem Konto verwendet werden, können Sie den Zugriff direkt im Portal zulassen oder verbieten.

OAuth-Apps verwalten

Die OAuth-Seite enthält Informationen darüber, auf welche Anwendungen Ihre Benutzer Zugriff gewähren, indem sie ihre Unternehmensanmeldeinformationen für Microsoft 365, Salesforce und G-Suite verwenden.

Sperren oder genehmigen und App:

Hinweis : Wenn Sie sich entscheiden, eine App zu sperren, können Sie den Benutzer benachrichtigen, dass die App, die er installiert und für die er Berechtigungen erteilt hat, gesperrt ist, und eine benutzerdefinierte Benachrichtigung hinzufügen.

App widerrufen

Diese Funktion ist nur für mit G-Suite und Salesforce verbundene Anwendungen verfügbar.

OAuth-Richtlinien

OAuth-Richtlinien benachrichtigen Sie, wenn eine OAuth-App entdeckt wird, die die spezifischen Kriterien erfüllt.

Folgen Sie diesem Link , um Anweisungen zum Erstellen von OAuth-App-Richtlinien zu erhalten.

CASB für Cloud-Plattformen

Berechtigungen : Globaler Admin

Hinweis : Die globale Azure AD-Rolle gewährt privilegierten Benutzern nicht automatisch Zugriff auf Azure-Abonnements.

Erhöhen Sie die Berechtigungen für privilegierte Benutzer zum Hinzufügen Ihrer Azure-Abonnements – nachdem Sie die Abonnements hinzugefügt haben, stellen Sie sicher, dass Sie die Erhöhung deaktivieren.

Um Ihre Cloudsicherheit zu verbessern, fügen Sie Ihre Azure-Abonnements zu Cloud App Security hinzu; Die Integration mit Azure Security Center benachrichtigt Sie, wenn Konfigurationen und Sicherheitskontrollen fehlen. Sie können Anomalien in Ihrer Umgebung identifizieren und zum Azure-Sicherheitsportal wechseln, um diese Empfehlungen anzuwenden und Schwachstellen zu beheben.

Um mehr über die Integration mit Azure Security Center zu erfahren, klicken Sie hier .

Echtzeitüberwachung und -steuerung

Berechtigungen : Sicherheitsadministrator oder globaler Administrator

Zugriffs- und Sitzungsrichtlinien geben Ihnen die folgenden Möglichkeiten:

Azure-Portal – Azure Active Directory

Erstellen einer Sitzungsrichtlinie

Wir erstellen eine Sitzungsrichtlinie mit einer Vorlage, um alle Aktivitäten zu überwachen, um loszulegen.

Erstellen Sie mithilfe der voreingestellten Vorlagen zusätzliche Richtlinien, um die verschiedenen verfügbaren Steuerelemente zu testen.

Microsoft Cloud App-Sicherheitslizenz

Der Preis für kommerzielle Lizenzen für Microsoft Cloud App Security variiert je nach Programm, Region und Vertragstyp. Im Direktkanal gibt es eigenständige ERP-Listenpreise. Einzelheiten zu den Preiskonfigurationen finden Sie hier . Wenn Kunden die App-Steuerungsfunktion für bedingten Zugriff von Microsoft Cloud App Security verwenden möchten, müssen sie außerdem mindestens über eine Azure Active Directory Premium P1 (AAD P1)-Lizenz für alle Benutzer verfügen, die sie für diese Funktion aktivieren möchten.

Lizenzierungspläne, die für Kunden der US-Regierung verfügbar sind und Microsoft Cloud App Security enthalten, werden in den folgenden Lizenzierungstabellen beschrieben. Weitere Details finden Sie in unseren Lizenz- und Preisbeschreibungen:

Am Ende sollten Sie ein Verständnis für Informationsschutz, Echtzeitüberwachung und Bedrohungsschutzfunktionen von Microsoft 365 Cloud App Security haben.

Jetzt würde ich gerne von Ihnen hören:

Welche Strategie aus dem heutigen Beitrag wirst du zuerst ausprobieren? Oder vielleicht habe ich einen Ihrer Lieblingssicherheitstipps für Cloud-Apps nicht erwähnt.

Wie auch immer, lass es mich wissen, indem du gleich unten einen Kommentar hinterlässt.

Möchten Sie Ihre Exchange Online-Erfahrung verbessern, um die Produktivität zu steigern? Sehen Sie sich die hier genannten Tipps und Tricks an .

Ein Tutorial, das zeigt, wie Sie Microsoft PowerPoint 365 dazu bringen, Ihre Diashow automatisch abzuspielen, indem Sie die Zeit für den Folienwechsel einstellen.

Stylesets können Ihrem gesamten Dokument auf einen Schlag ein gepflegtes und konsistentes Aussehen verleihen. So verwenden Sie Stylesets in Word und finden sie.

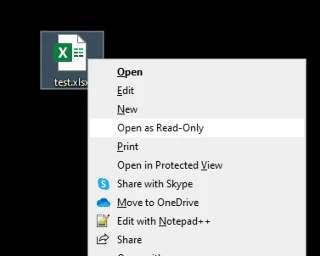

Erzwingen Sie eine Aufforderung bei Ihren Microsoft Excel für Office 365-Dateien, die "Öffnen als schreibgeschützt" anzeigt, mit diesem Leitfaden.

Wir zeigen Ihnen einen Trick, mit dem Sie ganz einfach alle Ihre Microsoft Outlook 365 Kontakte in vCard-Dateien exportieren können.

Erfahren Sie, wie Sie die Anzeige von Formeln in Zellen in Microsoft Excel aktivieren oder deaktivieren können.

Erfahren Sie, wie Sie Zellen in Microsoft Excel 365 mit diesem Tutorial sperren und entsperren können.

Es ist üblich, dass die Junk-Option in Microsoft Outlook ausgegraut ist. Dieser Artikel zeigt Ihnen, wie Sie damit umgehen können.

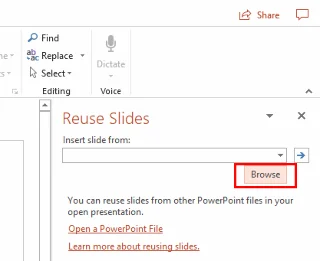

Ein Tutorial, das zeigt, wie man Folien aus einer anderen Microsoft PowerPoint 365-Präsentationsdatei importiert.

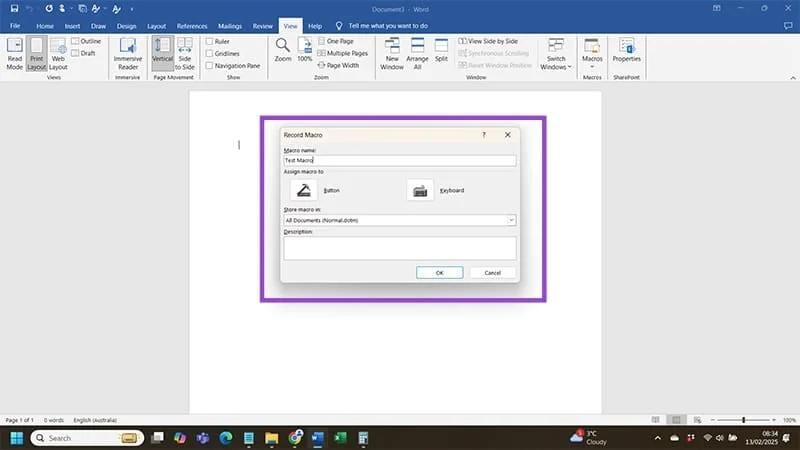

Erfahren Sie, wie Sie ein Makro in Word erstellen, um Ihre häufigsten Funktionen in kürzerer Zeit einfacher auszuführen.

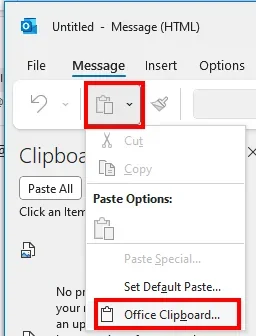

Wir zeigen Ihnen, wie Sie die sichtbaren Clipboard-Optionen in Microsoft Office 365-Anwendungen aktivieren oder deaktivieren können.