Der Hauptfokus der Burp Suite liegt darin, als Web-Proxy zu fungieren, um den Web-Traffic zu analysieren und zu modifizieren, im Allgemeinen als Teil eines Penetrationstests. Dies ist zwar für HTTP-Datenverkehr im Klartext einfach genug, erfordert jedoch zusätzliche Einstellungen, um HTTPS-Datenverkehr ohne ständige Zertifikatfehler abzufangen.

Trinkgeld; Penetrationstests sind der Prozess, bei dem die Cybersicherheit von Websites, Geräten und Infrastrukturen getestet wird, indem versucht wird, sie zu hacken.

Um HTTPS-Datenverkehr abzufangen, erstellt Burp eine eigene Zertifizierungsstelle auf Ihrem Gerät. Sie müssen dieses Zertifikat in den Truststore Ihres Browsers importieren, damit Ihr Browser keine Zertifikatsfehler generiert.

Tipp: Wenn Sie Burp Suite als Proxy verwenden, führen Sie im Wesentlichen einen MitM- oder Man-in-the-Middle-Angriff auf sich selbst aus. Beachten Sie, dass Burp alle HTTPS-Zertifikate durch eigene ersetzt. Dies macht es viel schwieriger, wirklich böswillige MitM-Angriffe zu erkennen, da Sie keine Zertifikatsfehler sehen – beachten Sie dies, wenn Sie die Burp Suite installieren und verwenden!

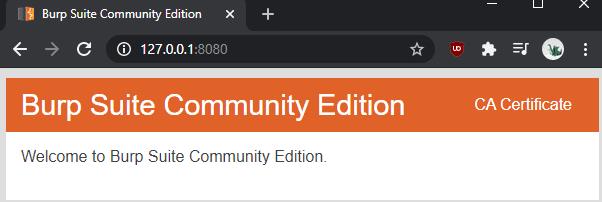

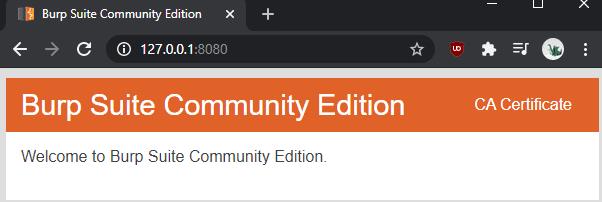

Der erste Schritt zur Installation der Zertifizierungsstelle von Burp besteht darin, sie herunterzuladen. Starten Sie dazu Burp und navigieren Sie dann zum Proxy-Listener-Port, der standardmäßig „127.0.0.1:8080“ lautet. Klicken Sie auf der Seite oben rechts auf „CA-Zertifikat“, um das Zertifikat „cacert.der“ herunterzuladen.

Tipp: Sie werden wahrscheinlich gewarnt, dass der Dateityp unsicher ist und Ihren Computer beschädigen könnte. Sie müssen die Warnung akzeptieren.

Navigieren Sie zum Proxy-Listener und laden Sie das Zertifikat herunter.

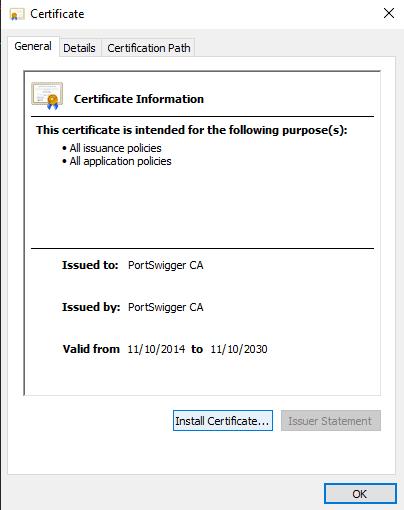

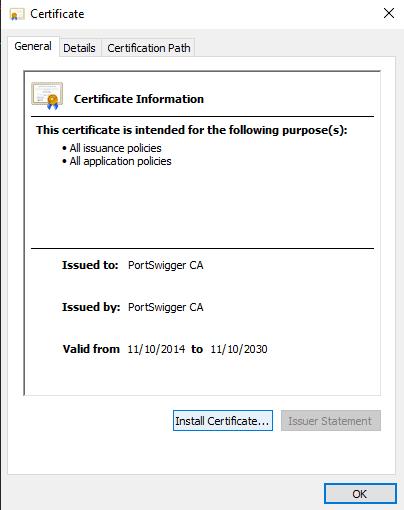

Um das Zertifikat in Windows zu installieren, doppelklicken Sie auf die heruntergeladene Datei „cacert.der“, um sie auszuführen und akzeptieren Sie die Sicherheitswarnung. Klicken Sie im Zertifikatanzeigefenster auf „Zertifikat installieren“.

Doppelklicken Sie auf die Zertifikatsdatei, um sie auszuführen, und klicken Sie dann auf „Zertifikat installieren“.

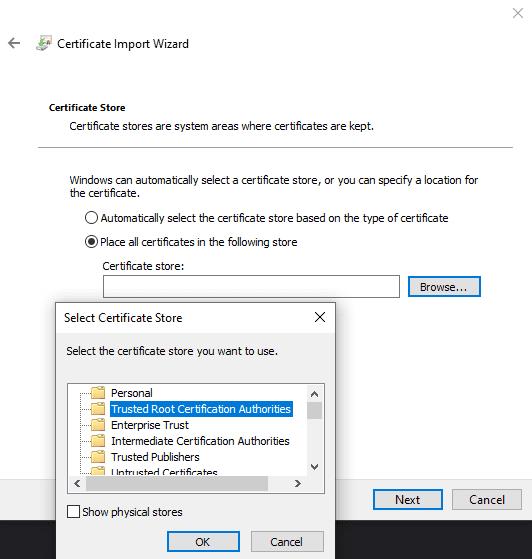

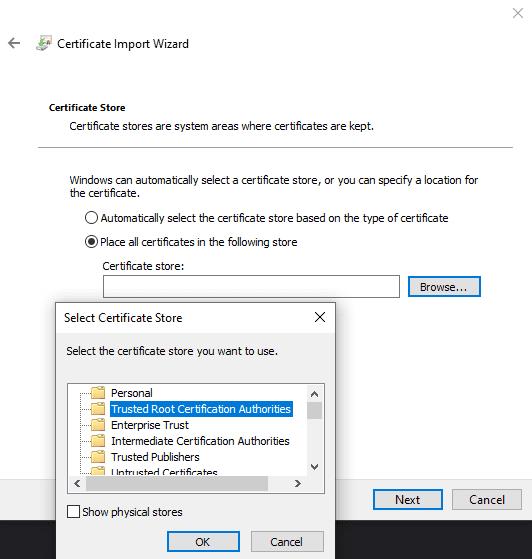

Wählen Sie mit „Aktueller Benutzer“ bzw. „Lokaler Computer“, ob das Zertifikat von Ihrem Benutzer oder von anderen Benutzern als vertrauenswürdig eingestuft werden soll. Sie müssen das Zertifikat manuell festlegen, das in einem bestimmten Zertifikatsspeicher abgelegt werden soll, „Vertrauenswürdige Stammzertifizierungsstellen“. Sobald Sie fertig sind, klicken Sie auf „Fertig stellen“, um das Zertifikat zu importieren.

Tipp: Damit die Änderung wirksam wird, müssen Sie Ihre Browser neu starten. Dies sollte alle Browser auf Ihrem Computer betreffen, sogar Firefox. Möglicherweise müssen Sie das Zertifikat jedoch bestimmten Browsern hinzufügen, wenn diese ihren eigenen Truststore verwenden.

Installieren Sie das Zertifikat im Speicher „Vertrauenswürdige Stammzertifizierungsstellen“.

Wenn Sie den Netzwerkverkehr von einem anderen Gerät abfangen möchten, muss es Ihr spezifisches Burp-Zertifikat importieren, anstatt eines selbst zu generieren. Jede Installation, mit Ausnahme von Updates, generiert ein neues Zertifikat. Dieses Design macht es für Burp viel schwieriger, für die Massenüberwachung des Internets missbraucht zu werden.