Qué Hacer Si Powerbeats Pro No Carga en el Estuche

Si tus Powerbeats Pro no cargan, utiliza otra fuente de energía y limpia tus auriculares. Deja el estuche abierto mientras cargas tus auriculares.

En criptografía, un cifrado es un algoritmo utilizado para realizar el cifrado y/o descifrado. Algunas personas pueden usar la ortografía alternativa "cypher", pero el significado sigue siendo el mismo. En el uso común, los términos código y cifrado pueden considerarse sinónimos. En el campo de la criptografía, sin embargo, los dos son distintos.

Los códigos no son realmente cifras

Un código generalmente describe un sistema en el que se asigna un significado a ciertas palabras o frases. Las palabras o frases del código pueden tener un significado legítimo y bien entendido, sin embargo, el código implementa un significado secundario que solo aquellos que "saben" pueden entender. Alternativamente, el código puede ser una combinación de caracteres completamente sin sentido.

Por ejemplo, dos agentes que deseen confirmar que pueden confiar el uno en el otro pueden usar un par de frases clave. “Escuché que el clima en París es agradable en esta época del año”. y "Personalmente, siempre he sido más partidario de Dublín". podría ser un par de frases clave de desafío-respuesta. Uno de los beneficios de usar frases clave con significados establecidos y secundarios es que un observador externo puede considerar que la conversación no es excepcional y es poco probable que tenga un significado oculto. Tal sistema de frases clave se beneficia de una negación plausible.

Sin embargo, se debe tener cuidado para que las frases elegidas no sean utilizadas por un transeúnte al azar. Si la primera frase en clave se le dice a un miembro del público al azar, puede que la consideren un poco extraña, pero por lo demás solo es una charla ociosa. La respuesta del código debe elegirse para que tenga sentido para cualquier persona que pueda estar escuchando, pero es muy poco probable que una persona al azar la diga.

Es posible que algunos códigos no utilicen palabras completas. Por ejemplo, “UBDIBF” podría ser una palabra clave utilizada para indicar “misión completa, todos los objetivos cumplidos”. Cualquiera que vea o escuche dicho código podría suponer que se está pasando algún mensaje secreto. Sin embargo, sin conocer el código, no podrían determinar el significado. Dichos códigos se benefician de ser más cortos y más fáciles de transmitir. Ambos métodos también corren el riesgo de que el operativo olvide el código correcto a utilizar.

Cifrados

Un cifrado es una forma algorítmica de manipular un mensaje de tal manera que la salida, conocida como texto cifrado, no se puede entender. Para evitar que todo el cifrado se vuelva inútil tan pronto como alguien entienda cómo funciona, se usa una "clave" para variar la salida.

En la criptografía moderna, hay dos formas distintas de definir algoritmos. La primera es por el tipo de clave. Un cifrado simétrico, utiliza la misma clave para cifrar y descifrar datos. Una clave simétrica generalmente se denomina clave secreta. Un cifrado asimétrico utiliza dos claves diferentes, una para cifrar datos y otra para descifrar. Por lo general, la clave asimétrica utilizada para cifrar datos se conoce como clave pública, mientras que la clave de descifrado se conoce como clave privada. Utilizándolos de esta manera, cualquier persona puede cifrar un mensaje, con la confianza de saber que solo el propietario legítimo de la clave privada puede descifrar y leer el mensaje.

Los cifrados también se pueden clasificar como cifrados de flujo o de bloque. Un cifrado de flujo cifra un flujo continuo de símbolos. Un cifrado de bloque cifra bloques de datos de tamaño fijo, ya que dichos cifrados de bloque necesitan relleno si los datos no se ajustan exactamente al tamaño del bloque.

Cifrados clásicos vs modernos

Los cifrados clásicos eran relativamente simples. Esto fue necesario debido a los bajos niveles de tecnología que requerían que los cifrados se pudieran usar a mano o con herramientas simples. Estos tendían a implicar transposición o sustitución. Un cifrado de sustitución como el cifrado César o ROT13 sustituye una letra del alfabeto por otra. En ROT13, cada letra se sustituye por la letra 13 caracteres después de ella en el alfabeto. Un cifrado de transposición actúa de manera similar pero no tiene el mismo cambio para cada carácter. Estas técnicas, incluso cuando se cambia el alfabeto de transposición después de cada letra, son relativamente fáciles de descifrar. Esto se debe a que el espacio de claves posible es bajo, solo hay tantas claves diferentes que se pueden usar. Una vez que un enemigo entiende el cifrado, puede probar todas las claves y romper el sistema.

Los cifrados modernos se basan en el principio de Kerckhoff. Eso establece que cualquier criptosistema debe permanecer seguro incluso si el enemigo conoce todo el sistema, aparte de la clave. Como tales, los cifrados modernos son públicos y están bien investigados sin comprometer su seguridad. Ahora solo la clave debe mantenerse en secreto, una hazaña mucho más manejable que mantener en secreto todo el sistema.

Conclusión

Un cifrado es otro nombre para un algoritmo de cifrado. Algunas personas pueden usar el término intercambiable con código (como en cifrado = codificado). Aunque esto no es estrictamente correcto. Un código se basa en que los significados del código permanezcan en secreto. Un código también puede decidirse arbitrariamente. Un cifrado es un algoritmo repetible para cifrar datos arbitrarios. La seguridad de un cifrado se basa en que la clave permanezca en secreto.

El término "cifrado" proviene de la palabra árabe para cero صفر (sifr). El sistema de numeración romano no tenía el concepto de cero, por lo que cuando el sistema de numeración arábigo se extendió a Europa en la Edad Media, la palabra árabe se adoptó en el latín medieval ad "cifra". Con el tiempo, en Inglaterra, este término se convirtió en la palabra "cifrado". Se cree que el nuevo concepto de cero era difícil de entender, por lo que el término se usaba para referirse a cualquier mensaje o comunicación que fuera difícil de entender, incluso si no estaba codificado o cifrado.

Si tus Powerbeats Pro no cargan, utiliza otra fuente de energía y limpia tus auriculares. Deja el estuche abierto mientras cargas tus auriculares.

Mantener tu equipo en buen estado es fundamental. Aquí hay algunos consejos útiles para mantener tu impresora 3D en óptimas condiciones.

Cómo habilitar el escaneo en la Canon Pixma MG5220 cuando se queda sin tinta.

Descubre algunas de las posibles razones por las que tu portátil se está sobrecalentando, junto con consejos y trucos para evitar este problema y mantener tu dispositivo fresco.

¿Acabas de comprar un SSD con la esperanza de mejorar el almacenamiento interno de tu PC, pero no sabes cómo instalarlo? ¡Lee este artículo ahora!

Te estás preparando para una noche de juegos y va a ser una gran noche: acabas de conseguir “Star Wars Outlaws” en el servicio de streaming GeForce Now. Descubre la única solución conocida que te muestra cómo arreglar el error 0xC272008F de GeForce Now para que puedas empezar a jugar los juegos de Ubisoft nuevamente.

Mantener sus impresoras 3D es muy importante para obtener los mejores resultados. Aquí hay algunos consejos importantes a tener en cuenta.

¿Tienes problemas para averiguar cuál es la dirección IP de tu impresora? Te mostraremos cómo encontrarla.

Si tienes dudas sobre si comprar AirPods para tu teléfono Samsung, esta guía te ayudará. La pregunta más obvia es si son compatibles, y la respuesta es: ¡sí, lo son!

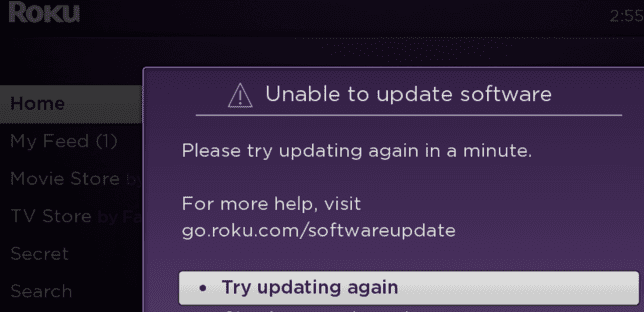

Asegúrate de que tu dispositivo Roku funcione correctamente actualizando el software. Aquí tienes soluciones efectivas para el problema de actualizaciones de Roku.