Qué Hacer Si Powerbeats Pro No Carga en el Estuche

Si tus Powerbeats Pro no cargan, utiliza otra fuente de energía y limpia tus auriculares. Deja el estuche abierto mientras cargas tus auriculares.

Unicast es un término de redes informáticas que describe un tipo de transmisión. Específicamente, se relaciona con la comunicación uno a uno. Esto significa que un remitente y un destinatario están juntos en una red. Por lo general, ambos dispositivos que se comunican tienen una dirección IP única, ya sea dos direcciones IPv4 o dos direcciones IPv6.

Los dispositivos que utilizan una dirección IPv4 no pueden comunicarse directamente con un dispositivo IPv6 y viceversa. Deben utilizar el mismo esquema de direccionamiento. Existen algunas soluciones de traducción entre los dos esquemas de direccionamiento. Sin embargo, no son muy utilizados. Esto se debe a que a casi todos los dispositivos se les puede asignar una dirección IPv4 e IPv6. Esa capacidad se debe a la prevalencia de las "redes de doble pila".

Esta red podría ser Internet, una Intranet privada u otro tipo de conexión; la parte crítica es que el remitente y el destinatario pueden comunicarse a través de una red. Las transmisiones de unidifusión solo se realizan entre dos entidades únicas en una red, en contraste con la multidifusión y la difusión, las cuales son transmisiones de uno a muchos, donde un remitente envía a muchos destinatarios. Las dos partes involucradas pueden comunicarse de un lado a otro a pesar de que Unicast es una transmisión de uno a uno.

En otras palabras, ya sea que se trate de una transmisión de documentos única del remitente al destinatario o, por ejemplo, un chat en el que se envían mensajes de ida y vuelta entre dos partes. Sigue siendo una transmisión Unicast incluso si las partes involucradas se comunican de un lado a otro.

Conclusión

Unicast ( así como broad- y multicast ) es un esquema de enrutamiento. Este es otro nombre de cómo se envía el tráfico de red de A a B. El enrutamiento se realiza en la capa 3 del modelo de interconexión de sistema abierto o OSI de la capa de red. Los protocolos de capa 3 dirigen el flujo de datos cuando dos computadoras se comunican desde LAN separadas.

Si tus Powerbeats Pro no cargan, utiliza otra fuente de energía y limpia tus auriculares. Deja el estuche abierto mientras cargas tus auriculares.

Mantener tu equipo en buen estado es fundamental. Aquí hay algunos consejos útiles para mantener tu impresora 3D en óptimas condiciones.

Cómo habilitar el escaneo en la Canon Pixma MG5220 cuando se queda sin tinta.

Descubre algunas de las posibles razones por las que tu portátil se está sobrecalentando, junto con consejos y trucos para evitar este problema y mantener tu dispositivo fresco.

¿Acabas de comprar un SSD con la esperanza de mejorar el almacenamiento interno de tu PC, pero no sabes cómo instalarlo? ¡Lee este artículo ahora!

Te estás preparando para una noche de juegos y va a ser una gran noche: acabas de conseguir “Star Wars Outlaws” en el servicio de streaming GeForce Now. Descubre la única solución conocida que te muestra cómo arreglar el error 0xC272008F de GeForce Now para que puedas empezar a jugar los juegos de Ubisoft nuevamente.

Mantener sus impresoras 3D es muy importante para obtener los mejores resultados. Aquí hay algunos consejos importantes a tener en cuenta.

¿Tienes problemas para averiguar cuál es la dirección IP de tu impresora? Te mostraremos cómo encontrarla.

Si tienes dudas sobre si comprar AirPods para tu teléfono Samsung, esta guía te ayudará. La pregunta más obvia es si son compatibles, y la respuesta es: ¡sí, lo son!

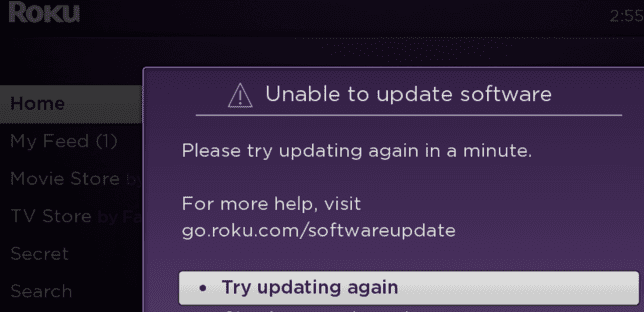

Asegúrate de que tu dispositivo Roku funcione correctamente actualizando el software. Aquí tienes soluciones efectivas para el problema de actualizaciones de Roku.