Que faire si les Powerbeats Pro ne se chargent pas dans le boîtier

Si vos Powerbeats Pro ne se chargent pas, utilisez une autre source d

Si vos Powerbeats Pro ne se chargent pas, utilisez une autre source d

Maintenir votre équipement en bon état est essentiel. Voici quelques conseils utiles pour garder votre imprimante 3D en parfait état.

Comment activer la numérisation sur la Canon Pixma MG5220 lorsque vous n'avez plus d'encre.

Découvrez quelques raisons possibles pour lesquelles votre ordinateur portable surchauffe, ainsi que des conseils et astuces pour éviter ce problème et garder votre appareil au frais.

Vous vous installez pour une soirée de jeu, et cela va être grand – vous venez de récupérer "Star Wars Outlaws" sur le service de streaming GeForce Now. Découvrez la seule solution connue qui vous montre comment résoudre le code d

L

Vous avez du mal à trouver l

Si vous hésitez à acheter des AirPods pour votre téléphone Samsung, ce guide vous aidera certainement. La question la plus évidente est de savoir si les deux sont compatibles, et la réponse est : oui !

Pour résoudre les problèmes de Always on Display sur Samsung Galaxy Watch, désactivez le mode d

Découvrez si la mémoire du Chromebook peut être mise à niveau et comment optimiser ses performances avec la gestion de la RAM.

Apprenez à numériser à partir de limprimante et du scanner multifonctions Canon MX492.

Vous avez du mal à lisser les impressions PLA ? Ce guide convivial pour les débutants vous montrera comment vous pouvez le faire facilement avec des méthodes efficaces.

Si votre Chromebook indique qu

Découvrez ce qu

Découvrez comment effectuer une <strong>réinitialisation d

Découvrez comment connecter votre montre Garmin Venu à Spotify et profitez de vos playlists préférées tout en restant actif !

Découvrez comment utiliser Samsung Flow pour connecter votre smartphone Samsung à votre PC et bénéficier de fonctionnalités avancées telles que le partage de fichiers et la synchronisation des notifications.

Découvrez comment faire une capture d

La mémoire GDDR6X, introduite par Nvidia avec sa série RTX 3000, représente une avancée significative dans la technologie des mémoires graphiques. Découvrez ses caractéristiques et avantages.

Découvrez comment obtenir des impressions 3D en PETG parfaitement lisses grâce à nos conseils sur le lissage, le ponçage et le traitement thermique.

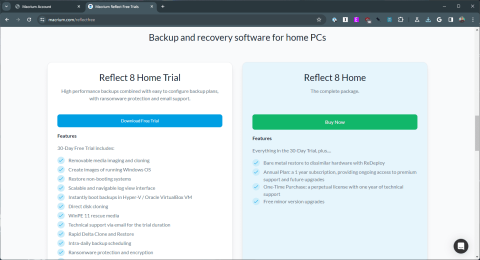

À l’ère numérique moderne, où les données constituent un atout précieux, le clonage d’un disque dur sous Windows peut être un processus crucial pour beaucoup. Ce guide complet

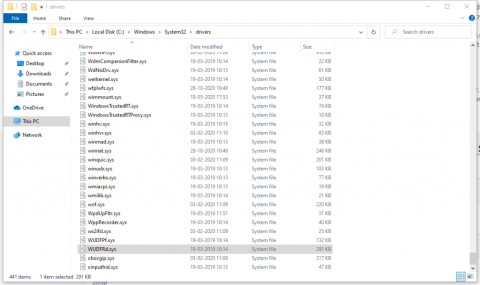

Êtes-vous confronté au message d'erreur lors du démarrage de votre ordinateur indiquant que le pilote WUDFRd n'a pas pu se charger sur votre ordinateur ?

Rencontrez-vous le code d’erreur 0x0003 de l’expérience NVIDIA GeForce sur votre bureau ? Si oui, lisez le blog pour savoir comment corriger cette erreur rapidement et facilement.

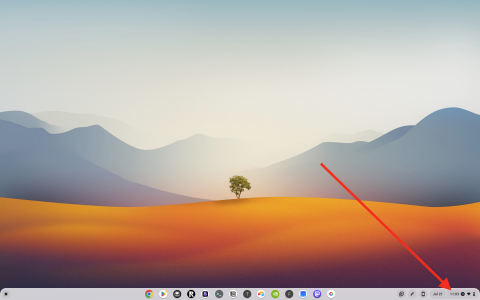

Today, were going to delve into a tool that can automate repetitive clicking tasks on your Chromebook: the Auto Clicker. This tool can save you time and

Avez-vous besoin de retirer le GPU de votre PC ? Rejoignez-moi pour expliquer comment supprimer un GPU de votre PC dans ce guide étape par étape.

Vous avez acheté un nouveau SSD NVMe M.2 mais vous ne savez pas comment l'installer ? Lisez la suite pour savoir comment installer un SSD NVMe sur un ordinateur portable ou un ordinateur de bureau.

Une bombe logique est un incident de sécurité où un attaquant met en place une action différée. Continuez à lire pour en savoir plus.

Stuxnet était un ver auto-propagé. Il s'agissait de la première utilisation d'une cyber-arme et du premier malware.

Un hacker éthique est un hacker qui agit dans les limites de la loi. Continuez à lire pour en savoir plus sur le sujet.

Il existe de nombreuses parties différentes de la cryptographie. Si vous souhaitez chiffrer certaines données, vous pouvez utiliser deux types d'algorithmes : symétrique