N'importe qui peut être victime d'un événement de violation de données. Voici les meilleurs moteurs de recherche de violation de données pour savoir si vos informations personnelles sont toujours sécurisées.

Dans le monde actuel, l'utilisation non autorisée de données personnelles et professionnelles peut entraîner des pertes irréversibles pour les individus et les organisations.

L'application de mesures de sécurité au niveau personnel n'est pas toujours suffisante pour de tels incidents. Une vulnérabilité mineure de la part des sites Web qui collectent et stockent vos données peut être dangereuse.

Qu'est-ce qu'un moteur de recherche de violation de données ?

Les cyberattaques sont en augmentation, et parfois, ces attaques visent uniquement à voler vos informations personnelles et sensibles pour vendre ces données sur le dark ou deep web .

En utilisant les moteurs de recherche traditionnels, il n'est pas toujours possible de savoir si vos données sont tombées entre de mauvaises mains ou sont à vendre. Parce que la plupart de ces bases de données volées vont dans le dark ou deep web.

Vous avez besoin de l'un des meilleurs moteurs de recherche pour le Web profond. Et pour le dark web, eh bien, c'est un peu compliqué et risqué. Lisez cet article, « Accéder au Dark Web en toute sécurité : VPN pour le Dark Web », pour en savoir plus.

Une option plus pratique et plus sûre est un moteur de recherche de violation de données. Ce moteur de recherche vous aide à savoir instantanément si vos données ont été compromises. Ces moteurs de recherche collectent des données qui ont été compromises récemment ou antérieurement.

Vous pouvez facilement découvrir vos données compromises et prendre les mesures nécessaires en fonction de la situation.

Pourquoi avez-vous besoin d'utiliser un moteur de recherche de violation de données ?

Comme mentionné précédemment, les moteurs de recherche de violation de données sont des moteurs de recherche particuliers. Ceux-ci sont dédiés à la connaissance de la confidentialité de vos informations personnelles.

À l'aide de ces moteurs de recherche, vous pouvez facilement savoir si l'un de vos comptes de messagerie ou d'autres informations a été victime d'incidents de violation de données.

Si vous n'avez pas de chance et que vos données ne sont plus sécurisées, vous pouvez immédiatement modifier vos informations d'identification pour empêcher les criminels d'accéder à ces comptes.

Cela vous protégera des achats non autorisés sur les sites Web de commerce électronique et du vol d'identité.

Vous pouvez même commencer à utiliser l'authentification multifacteur à partir de maintenant et arrêter d'utiliser ces adresses e-mail pour votre compte bancaire.

1. Ai-je été pwned

Have I Been Pwned est l'un des moteurs de recherche de violation de données les plus populaires. Étant l'un des plus anciens en activité, il s'agit également d'un moteur de recherche gratuit sur les violations de données.

Il a une collection de plus de 12 milliards de comptes piratés. Pour vérifier, vous devez entrer votre adresse e-mail ou votre numéro de téléphone dans un format international.

Ce moteur de recherche est livré avec une interface simpliste. Si vos données saisies ont été piratées, il vous montre les événements de violation de données au cours desquels des pirates ont eu accès à vos données.

De plus, ce moteur de recherche affiche également de brèves informations sur les événements et les catégories de données qui ont été divulgués, tels que l'identifiant de messagerie, le mot de passe, le nom, le nom d'utilisateur, l'emplacement géographique, l'adresse physique et les comptes de médias sociaux.

Si vous souhaitez soutenir cette bonne cause, vous pouvez faire un don à ce site Web qui vous permet d'effectuer une recherche dans la base de données sur les violations de données.

2. Déhaché

DeHashed est un autre moteur de données de recherche. Il a une collection de 14 milliards d'actifs compromis.

Pour vérifier si l'une de vos données a été compromise, vous devez créer un compte sur ce site Web.

Ensuite, sélectionnez le type de champ tel que les e-mails, les mots de passe, les adresses IP, les noms d'utilisateur, les noms, les numéros de téléphone, les VIN et les adresses avant de saisir les données.

En cas de violation de données, il affichera le nombre d'événements et leurs noms. Il est également possible de demander la suppression d'une entrée pour chaque incident.

Il vous montre également les résultats de recherche associés aux événements de violation de données, mais vous devez être un abonné actif pour profiter de cette fonctionnalité.

Vous pouvez également utiliser l'API DeHashed pour des projets scolaires et un usage privé.

3. fuite

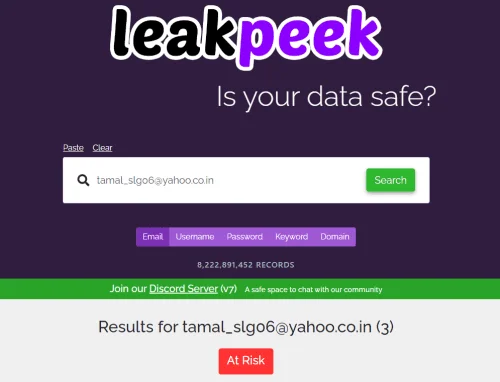

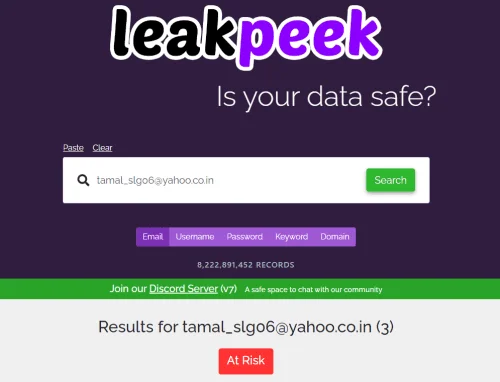

moteur de recherche de violation de données leakpeek

Si vous recherchez un moteur de recherche gratuit sur les violations de données, leakpeek est là. Il contient plus de 8 milliards d'enregistrements à partir desquels il peut instantanément trouver votre requête.

Ce moteur de recherche de violation de données peut rechercher cinq types de données : e-mail, nom d'utilisateur, mot de passe, mot-clé et domaine.

Vous pouvez soit taper votre requête, soit la coller en un clic. Si vous souhaitez effectuer plusieurs recherches, vous pouvez les effectuer à partir de la même page en cliquant sur Effacer.

En cas de violation de données, il vous montre les mots de passe et le nom de la source qui se compose du nom du site Web à partir duquel les bases de données ont été compromises.

4. monpwd

![7 meilleurs moteurs de recherche de violation de données pour 2023 7 meilleurs moteurs de recherche de violation de données pour 2023]()

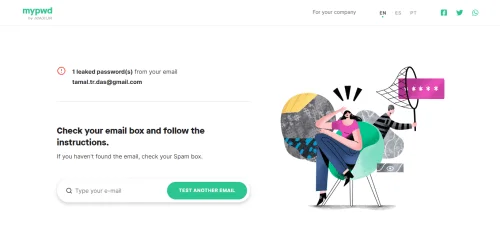

mypwd recherche gratuite de fuites dans la base de données

Avec mypwd , vous pouvez effectuer gratuitement une recherche dans la base de données sur les violations de données. Il vous faut créer un compte avec l'adresse e-mail sur laquelle vous souhaitez vous renseigner.

Le site Web prend votre vie privée au sérieux. Il envoie vos informations relatives à la violation de données par e-mail à votre adresse enregistrée afin que seule la bonne personne puisse y accéder.

L'e-mail contient le mot de passe divulgué et l'événement de violation de données responsable des données compromises.

À l'aide de ce moteur de recherche de fuite de base de données gratuit, vous pouvez même suivre les événements de fuite de courrier électronique et de mot de passe de votre organisation.

5. BreachDirectory

BreachDirectory est un autre moteur de recherche gratuit sur les violations de données que vous pouvez utiliser pour vérifier si vous avez été piraté.

Pour la recherche de bases de données sur les violations de données, il recherche parmi plus de 9 milliards d'enregistrements exposés dans 120 événements de violation de données.

Vous pouvez vérifier quatre catégories à l'aide de ceci : e-mail, nom d'utilisateur, domaine et adresse IP. Les résultats affichent les noms des événements, de brèves informations sur ces événements et le type de données divulguées.

Vous pouvez même demander au site Web de vous avertir si l'adresse e-mail est compromise à l'avenir.

En outre, ce site Web recueille divers événements de violation, catégories, nombres d'enregistrements et autres informations supplémentaires, comme si les données sont sensibles, vérifiées ou analysées.

6. Recherche de fuite

![7 meilleurs moteurs de recherche de violation de données pour 2023 7 meilleurs moteurs de recherche de violation de données pour 2023]()

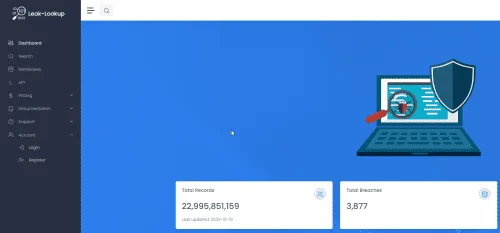

Recherche de base de données sur les violations de données Leak Lookup

Leak-Lookup est un autre moteur de recherche de violation de données. Vous devez créer un compte sur leur site Web pour vérifier les violations de données de recherche.

Accédez au tableau de bord, choisissez des champs ( nom d'utilisateur, adresse IP, domaine, mot de passe, etc. ) et saisissez votre requête pour obtenir des résultats détaillés. Vous pouvez également sélectionner des options supplémentaires.

Il contient des informations sur plus de 3800 événements et 22 milliards d'enregistrements. Il vous permet également de filtrer les rapports et de les télécharger pour les partager ou les consulter personnellement.

7. Intelligence X

Intelligence X est un moteur de recherche de violation de données puissant mais gratuit. Avec son aide, vous pouvez entrer votre adresse e-mail, URL, adresse IP, domaine, adresse Bitcoin, etc.

Vous pouvez également utiliser ses options de recherche avancées pour les recherches dans la base de données sur les violations de données. Les options incluent des filtres de date, des catégories, le Web public de différents pays et des domaines.

Vous pouvez même trier les résultats de la recherche selon votre choix et voir les statistiques des résultats sous forme de graphique et de graphique.

Moteur de recherche de violation de données : derniers mots

La violation de données est devenue un incident courant. De nombreuses personnes affirment que chaque internaute a été victime d'une violation de données à un moment ou à un autre.

Pour savoir si vous faites partie des victimes, vous pouvez utiliser les moteurs de recherche de violation de données. Si vous avez des suggestions, ajoutez-les dans les commentaires.

Ensuite, comment envoyer un SMS à la force du mot de passe .