Le piratage des comptes de célébrités n'est pas nouveau. Trois autres actrices bien connues ont vu leurs photos et vidéos privées et/ou intimes distribuées dans le domaine public pas plus tard que la semaine dernière.

Emma Watson, Mischa Barton et Amanda Seyfried se sont réveillées à la nouvelle de leurs images et vidéos faisant le tour du Net. Si vous cherchez des détails sur cet incident sordide, alors nous vous suggérons d'arrêter de lire plus loin. Non sérieusement!

C'est tout simplement de mauvais goût. Comment vous sentiriez-vous si vos moments privés étaient partout ? Au lieu de cela, ce que nous avons l'intention de faire est de vous dire d'éviter un tel événement. Ce ne sont pas seulement les célébrités qui sont traquées par de tels cybercrimes. C'est une réalité de notre existence numérique quotidienne.

La plupart du temps, les photos et/ou vidéos sont volées à partir d'un compte iCloud ou d'albums privés. Au lieu de sauvegarder vos photos (et vidéos) sur iCloud, vous pouvez essayer d'utiliser Keep Your Photo Safe Vault . Cette application protège vos photos et vidéos sur iPhone ou tout autre appareil iOS. Transférez vos photos vers l'application depuis votre téléphone/appareil, puis sécurisez-les avec une épingle secrète. Vous pouvez également ajouter des mots de passe individuels à différents albums pour les rendre inaccessibles sans votre permission. Lorsque vous importez vos images personnelles, vous serez également invité à les supprimer de l'emplacement d'origine pour une protection supplémentaire.

Les images d'"ajustement de costumes" de la star de Harry Potter Emma Watson ont été volées sur iCloud. Il y a quelques années, des photos nues de Jennifer Lawrence (de la célébrité X-Men) et de Selena Gomez (High School Musical) – ainsi que d'une série d'autres célébrités féminines – ont été distribuées partout sur le Net. Toutes ces actrices ont été victimes d'un piratage massif d'iCloud par un homme du nom d'Edward Majerczyk de l'Illinois, aux États-Unis. Majerczyk a été arrêté en lien avec les vols fin février de cette année et condamné à 9 mois de prison.

C'est un peu de réconfort mais sûrement pas assez ! Voici un aperçu de ce qui rend la sécurité iCloud suffisamment faible pour un accès illégal.

De nombreux sites Web/services, y compris iCloud, donnent accès au compte si vous pouvez répondre aux « questions de sécurité ». Pour obtenir les bonnes réponses à ces questions, tout ce qu'un pirate informatique (ou n'importe qui d'autre) a à faire est de faire quelques recherches sur les antécédents/la biographie du titulaire du compte et de faire de bonnes suppositions !

En ce qui concerne les comptes de célébrités, trouver des réponses aux « questions de sécurité » n'est pas si difficile étant donné que les questions concernent généralement les dates de naissance, l'identifiant de l'utilisateur (dans la plupart des cas, les identifiants de messagerie principaux) ou le lieu de naissance. Pour un hacker chevronné, deviner les réponses à une telle question n'est pas grave. Même la biographie de base de la personne moyenne est disponible sur certains sites de médias sociaux, assez souvent. En outre, quiconque vous connaît/vous a connu peut facilement pirater votre compte iCloud en répondant à quelques questions simples.

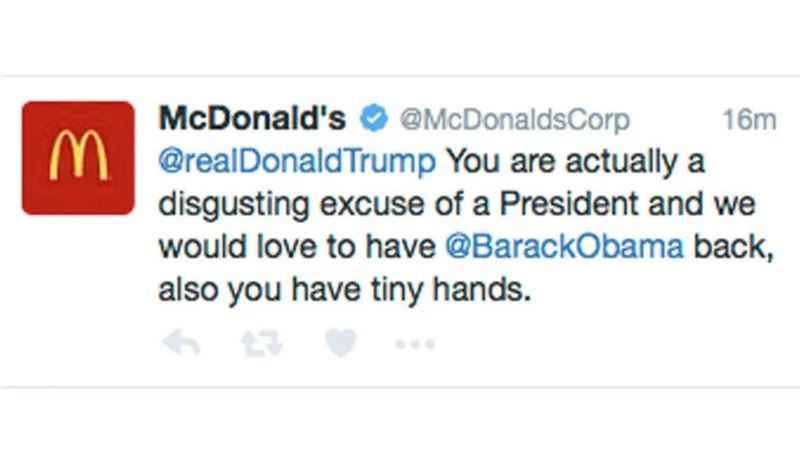

Un autre compte en ligne qui attire beaucoup l'attention des pirates est le site de microblogging Twitter. Dans l'un des piratages les plus étranges à ce jour, quelqu'un a eu accès au compte Twitter de McDonald's et l'a utilisé pour publier des tweets anti-Trump pendant que le compte de Watson était piraté.

![iCloud d'Emma Watson et Twitter de McDonald ont été piratés. Vos comptes sont-ils en sécurité ? iCloud d'Emma Watson et Twitter de McDonald ont été piratés. Vos comptes sont-ils en sécurité ?]()

Le géant de la restauration rapide a publié jeudi dernier une déclaration selon laquelle son compte avait bel et bien été piraté.

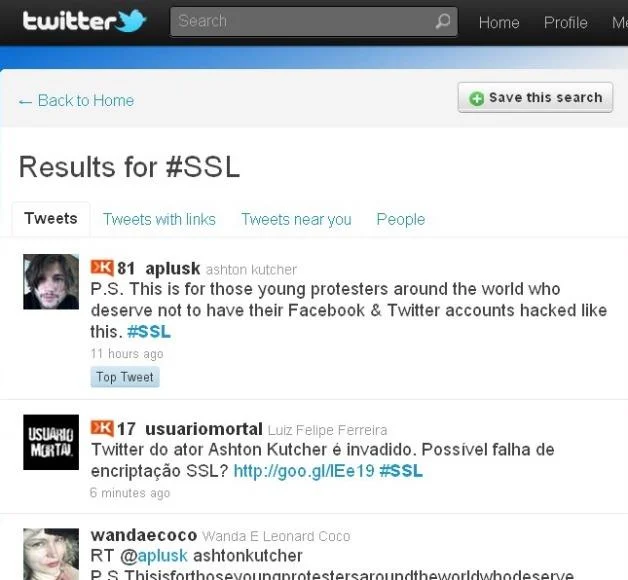

Parmi les célébrités dont les comptes ont été piratés, citons les divas pop Britney Spears et Lady Gaga, le leader de Guns n Roses Axl Rose et l'acteur Ashton Kutcher, pour n'en nommer que quelques-uns. En fait, le pirate informatique de Kutcher a eu le droit d'attirer l'attention sur la conscience extrêmement faible de la sécurité en ligne parmi les gens.

![iCloud d'Emma Watson et Twitter de McDonald ont été piratés. Vos comptes sont-ils en sécurité ? iCloud d'Emma Watson et Twitter de McDonald ont été piratés. Vos comptes sont-ils en sécurité ?]()

Vous pouvez rendre votre compte Twitter considérablement plus sûr avec quelques mesures simples.

Astuce n°1 : Souvent répété mais à peine prêté attention. Coin mot de passe fort. Utilisez des lettres, des chiffres, des symboles. Ce n'est pas pour rien qu'ils vous suggèrent d'utiliser différents « caractères ».

Astuce #2 : Twitter a un processus d'authentification en deux étapes. Utiliser ça!

Astuce n°3 : Désactivez les services de localisation. Eh bien, il est préférable de garder pour vous l'endroit à partir duquel vous tweetez. Les pirates informatiques trouvent plus facile de manipuler les comptes sur lesquels les services de localisation sont activés.

Astuce n°4 : Parfois, vous pouvez recevoir des tweets et des messages directs avec des liens louches. Ce sont des tentatives de phishing. Ne cliquez jamais sur de tels liens.

Astuce n°5 : Certaines applications tierces peuvent demander l'autorisation d'accéder à votre compte Twitter. Un mot. Non !

Le piratage ne se limite pas à ces deux services. Les comptes de réseaux sociaux du PDG de Facebook, Mark Zuckerberg, dont Twitter et Pinterest, ont été piratés l'année dernière. Bien que nous sachions que peu d'entre vous utiliseraient un mot de passe comme « dadada » (apparemment le mot de passe de Zuckerberg) même pour un compte (et encore moins plusieurs), il est conseillé de prendre votre sécurité en ligne un peu plus au sérieux à partir de maintenant.

Si vous cherchez à sécuriser plusieurs mots de passe au même endroit afin de ne pas avoir à les mémoriser tous et d'avoir un accès immédiat, essayez d'utiliser Advanced Identity Protector . C'est une application facile à utiliser qui vous permet de garder toutes vos informations sensibles et liées à votre compte en ligne à l'abri des regards indiscrets en un seul endroit.

Personne n'aime se faire avoir. Les hackers sont des escrocs du numérique. Soyez prudent et utilisez intelligemment les services de sécurité pour ne pas être victime de cybercriminalité.