Cara Memasang Panel Kontrol Hosting Mudah di Ubuntu 16.04

Pelajari langkah-langkah untuk memasang Panel Kontrol Hosting Mudah (EHCP) di Ubuntu 16.04 dengan panduan ini.

TLS 1.3 adalah versi protokol Transport Layer Security (TLS) yang diterbitkan pada 2018 sebagai standar yang diusulkan dalam RFC 8446 . Ini menawarkan peningkatan keamanan dan kinerja dibandingkan pendahulunya.

Panduan ini akan menunjukkan cara mengaktifkan TLS 1.3 menggunakan server web Nginx di Ubuntu 18.04 LTS.

1.13.0atau lebih tinggi.1.1.1atau lebih tinggi.A/ AAAA/ CNAMEDNS yang dikonfigurasi dengan benar untuk domain Anda.Periksa versi Ubuntu.

lsb_release -ds

# Ubuntu 18.04.1 LTS

Buat non-rootakun pengguna baru dengan sudoakses dan alihkan ke sana.

adduser johndoe --gecos "John Doe"

usermod -aG sudo johndoe

su - johndoe

CATATAN: Ganti johndoedengan nama pengguna Anda.

Siapkan zona waktu.

sudo dpkg-reconfigure tzdata

Pastikan sistem Anda mutakhir.

sudo apt update && sudo apt upgrade -y

Instal build-essential, socatdan gitpaket.

sudo apt install -y build-essential socat git

Download dan install Acme.sh .

sudo mkdir /etc/letsencrypt

git clone https://github.com/Neilpang/acme.sh.git

cd acme.sh

sudo ./acme.sh --install --home /etc/letsencrypt --accountemail your_email@example.com

cd ~

source ~/.bashrc

Periksa versinya.

acme.sh --version

# v2.8.0

Dapatkan sertifikat RSA dan ECDSA untuk domain Anda.

# RSA 2048

sudo /etc/letsencrypt/acme.sh --issue --standalone --home /etc/letsencrypt -d example.com --ocsp-must-staple --keylength 2048

# ECDSA

sudo /etc/letsencrypt/acme.sh --issue --standalone --home /etc/letsencrypt -d example.com --ocsp-must-staple --keylength ec-256

CATATAN: Ganti example.comperintah dengan nama domain Anda.

Setelah menjalankan perintah sebelumnya, sertifikat dan kunci Anda akan dapat diakses di:

/etc/letsencrypt/example.comdirektori./etc/letsencrypt/example.com_eccdirektori ECC / ECDSA:.Nginx menambahkan dukungan untuk TLS 1.3 dalam versi 1.13.0. Pada sebagian besar distribusi Linux, termasuk Ubuntu 18.04, Nginx dibangun dengan versi OpenSSL yang lebih lama, yang tidak mendukung TLS 1.3. Oleh karena itu, kita memerlukan Nginx custom kita sendiri yang ditautkan dengan rilis OpenSSL 1.1.1, yang mencakup dukungan untuk TLS 1.3.

Unduh versi arus utama terbaru dari kode sumber Nginx dan ekstrak.

wget https://nginx.org/download/nginx-1.15.5.tar.gz && tar zxvf nginx-1.15.5.tar.gz

Unduh kode sumber OpenSSL 1.1.1 dan ekstrak.

# OpenSSL version 1.1.1

wget https://www.openssl.org/source/openssl-1.1.1.tar.gz && tar xzvf openssl-1.1.1.tar.gz

Hapus semua .tar.gzfile, karena tidak akan diperlukan lagi.

rm -rf *.tar.gz

Masukkan direktori sumber Nginx.

cd ~/nginx-1.15.5

Konfigurasikan, kompilasi, dan instal Nginx. Demi kesederhanaan, kami hanya akan mengkompilasi modul penting yang diperlukan agar TLS 1.3 berfungsi. Jika Anda membutuhkan Nginx build lengkap, Anda dapat membaca panduan Vultr ini tentang kompilasi Nginx.

./configure --prefix=/etc/nginx \

--sbin-path=/usr/sbin/nginx \

--modules-path=/usr/lib/nginx/modules \

--conf-path=/etc/nginx/nginx.conf \

--error-log-path=/var/log/nginx/error.log \

--pid-path=/var/run/nginx.pid \

--lock-path=/var/run/nginx.lock \

--user=nginx \

--group=nginx \

--build=Ubuntu \

--builddir=nginx-1.15.5 \

--http-log-path=/var/log/nginx/access.log \

--http-client-body-temp-path=/var/cache/nginx/client_temp \

--http-proxy-temp-path=/var/cache/nginx/proxy_temp \

--http-fastcgi-temp-path=/var/cache/nginx/fastcgi_temp \

--http-uwsgi-temp-path=/var/cache/nginx/uwsgi_temp \

--http-scgi-temp-path=/var/cache/nginx/scgi_temp \

--with-compat \

--with-http_ssl_module \

--with-http_v2_module \

--with-openssl=../openssl-1.1.1 \

--with-openssl-opt=no-nextprotoneg \

--without-http_rewrite_module \

--without-http_gzip_module

make

sudo make install

Buat grup dan pengguna sistem Nginx.

sudo adduser --system --home /nonexistent --shell /bin/false --no-create-home --disabled-login --disabled-password --gecos "nginx user" --group nginx

Simbol /usr/lib/nginx/moduleske /etc/nginx/modulesdirektori. etc/nginx/modulesadalah tempat standar untuk modul Nginx.

sudo ln -s /usr/lib/nginx/modules /etc/nginx/modules

Buat direktori cache Nginx dan atur izin yang tepat.

sudo mkdir -p /var/cache/nginx/client_temp /var/cache/nginx/fastcgi_temp /var/cache/nginx/proxy_temp /var/cache/nginx/scgi_temp /var/cache/nginx/uwsgi_temp

sudo chmod 700 /var/cache/nginx/*

sudo chown nginx:root /var/cache/nginx/*

Periksa versi Nginx.

sudo nginx -V

# nginx version: nginx/1.15.5 (Ubuntu)

# built by gcc 7.3.0 (Ubuntu 7.3.0-27ubuntu1~18.04)

# built with OpenSSL 1.1.1 11 Sep 2018

# TLS SNI support enabled

# configure arguments: --prefix=/etc/nginx --sbin-path=/usr/sbin/nginx . . .

# . . .

Buat file unit Nginx systemd.

sudo vim /etc/systemd/system/nginx.service

Populasikan file dengan konfigurasi berikut.

[Unit]

Description=nginx - high performance web server

Documentation=https://nginx.org/en/docs/

After=network-online.target remote-fs.target nss-lookup.target

Wants=network-online.target

[Service]

Type=forking

PIDFile=/var/run/nginx.pid

ExecStartPre=/usr/sbin/nginx -t -c /etc/nginx/nginx.conf

ExecStart=/usr/sbin/nginx -c /etc/nginx/nginx.conf

ExecReload=/bin/kill -s HUP $MAINPID

ExecStop=/bin/kill -s TERM $MAINPID

[Install]

WantedBy=multi-user.target

Mulai dan aktifkan Nginx.

sudo systemctl start nginx.service

sudo systemctl enable nginx.service

Buat conf.d, sites-availabledan sites-enableddirektori dalam /etc/nginxdirektori.

sudo mkdir /etc/nginx/{conf.d,sites-available,sites-enabled}

Jalankan sudo vim /etc/nginx/nginx.confdan tambahkan dua arahan berikut ke akhir file, tepat sebelum penutupan }.

. . .

. . .

include /etc/nginx/conf.d/*.conf;

include /etc/nginx/sites-enabled/*.conf;

}

Simpan file dan keluar dengan :+ W+ Q.

Sekarang kami telah berhasil membangun Nginx, kami siap mengkonfigurasinya untuk mulai menggunakan TLS 1.3 di server kami.

Jalankan sudo vim /etc/nginx/conf.d/example.com.confdan isi file dengan konfigurasi berikut.

server {

listen 443 ssl http2;

listen [::]:443 ssl http2;

# RSA

ssl_certificate /etc/letsencrypt/example.com/fullchain.cer;

ssl_certificate_key /etc/letsencrypt/example.com/example.com.key;

# ECDSA

ssl_certificate /etc/letsencrypt/example.com_ecc/fullchain.cer;

ssl_certificate_key /etc/letsencrypt/example.com_ecc/example.com.key;

ssl_protocols TLSv1.2 TLSv1.3;

ssl_prefer_server_ciphers on;

ssl_ciphers 'ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-SHA384:ECDHE-RSA-AES256-SHA384:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES128-SHA256';

}

Simpan file dan keluar dengan :+ W+ Q.

Perhatikan TLSv1.3parameter baru dari ssl_protocolsdirektif tersebut. Parameter ini diperlukan untuk mengaktifkan TLS 1.3.

Periksa konfigurasi.

sudo nginx -t

Muat ulang Nginx.

sudo systemctl reload nginx.service

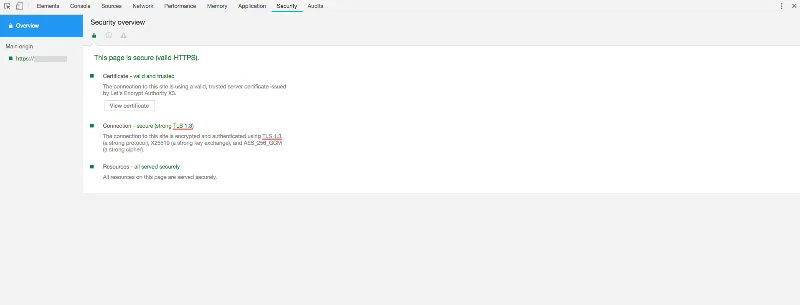

Untuk memverifikasi TLS 1.3, Anda dapat menggunakan alat pengembang browser atau layanan SSL Labs. Tangkapan layar di bawah ini menunjukkan tab keamanan Chrome yang menunjukkan bahwa TLS 1.3 berfungsi.

Selamat! Anda telah berhasil mengaktifkan TLS 1.3 di server web Ubuntu 18.04 Anda.

Pelajari langkah-langkah untuk memasang Panel Kontrol Hosting Mudah (EHCP) di Ubuntu 16.04 dengan panduan ini.

Wawasan tentang 26 Teknik Analisis Data Besar: Bagian 1

Baca blog untuk mengetahui berbagai lapisan dalam Arsitektur Big Data dan fungsinya dengan cara yang paling sederhana.

Banyak dari Anda tahu Switch keluar pada Maret 2017 dan fitur-fitur barunya. Bagi yang belum tahu, kami sudah menyiapkan daftar fitur yang membuat 'Switch' menjadi 'gadget yang wajib dimiliki'.

Apakah Anda menunggu raksasa teknologi untuk memenuhi janji mereka? periksa apa yang belum terkirim.

Baca ini untuk mengetahui bagaimana Kecerdasan Buatan menjadi populer di antara perusahaan skala kecil dan bagaimana hal itu meningkatkan kemungkinan untuk membuat mereka tumbuh dan memberi keunggulan pada pesaing mereka.

Saat Sains Berkembang dengan kecepatan tinggi, mengambil alih banyak upaya kita, risiko menundukkan diri kita pada Singularitas yang tidak dapat dijelaskan juga meningkat. Baca, apa arti singularitas bagi kita.

CAPTCHA telah berkembang cukup sulit bagi pengguna untuk dipecahkan dalam beberapa tahun terakhir. Apakah itu akan tetap efektif dalam deteksi spam dan bot di masa mendatang?

Apa itu telemedicine, perawatan kesehatan jarak jauh dan dampaknya terhadap generasi mendatang? Apakah itu tempat yang bagus atau tidak dalam situasi pandemi? Baca blog untuk menemukan tampilan!

Anda mungkin pernah mendengar bahwa peretas menghasilkan banyak uang, tetapi pernahkah Anda bertanya-tanya bagaimana cara mereka mendapatkan uang sebanyak itu? mari berdiskusi.