La maggior parte delle persone che usano Internet sa già che l'icona del lucchetto nella barra degli indirizzi indica che il sito è sicuro, ma potresti non renderti conto esattamente di cosa significhi o di quanto sia sicura la tua connessione con quel lucchetto.

Il lucchetto è un'indicazione visiva che la connessione al sito Web è stata protetta tramite HTTPS. HTTPS, o Hypertext Transfer Protocol Secure, è una versione del protocollo HTTP che utilizza la crittografia per proteggere i tuoi dati da occhi indiscreti.

La crittografia è un processo di codifica dei dati con un codice e una chiave di crittografia in modo che possano essere letti solo utilizzando la chiave di decrittografia. Puoi pensarlo come una cassetta di sicurezza, puoi scrivere un messaggio, bloccare la scatola e quindi solo qualcuno con la chiave giusta può aprire la scatola per leggere il messaggio. Ciò mantiene i tuoi dati al sicuro dagli hacker che cercano di rubare i dettagli dell'account.

Un'informazione chiave che dovresti sapere è che la crittografia e la sicurezza di HTTPS verifica solo che la tua connessione al sito web che hai digitato nella barra degli URL sia sicura. Ciò non implica che il sito Web sia sicuro o addirittura che sia il sito Web a cui si intendeva accedere. Molti siti Web di phishing e malware si stanno spostando per utilizzare HTTPS man mano che diventa più accessibile, quindi non è sicuro fidarsi solo di qualsiasi sito che utilizza HTTPS.

Suggerimento: un sito Web di "phishing" tenta di indurti con l'inganno a inviare dati sensibili, come le informazioni sull'account, simulando una pagina di accesso legittima. I link a siti di phishing vengono spesso inviati tramite e-mail. Malware è un termine generico per "software dannoso" e include virus, worm, ransomware e altro ancora.

Nota: non inserire mai il nome utente e la password o altre informazioni sensibili come i dettagli bancari su una connessione non sicura. Anche se un sito ha il lucchetto e HTTPS, ciò non significa che non dovresti comunque stare attento a dove inserisci i tuoi dati.

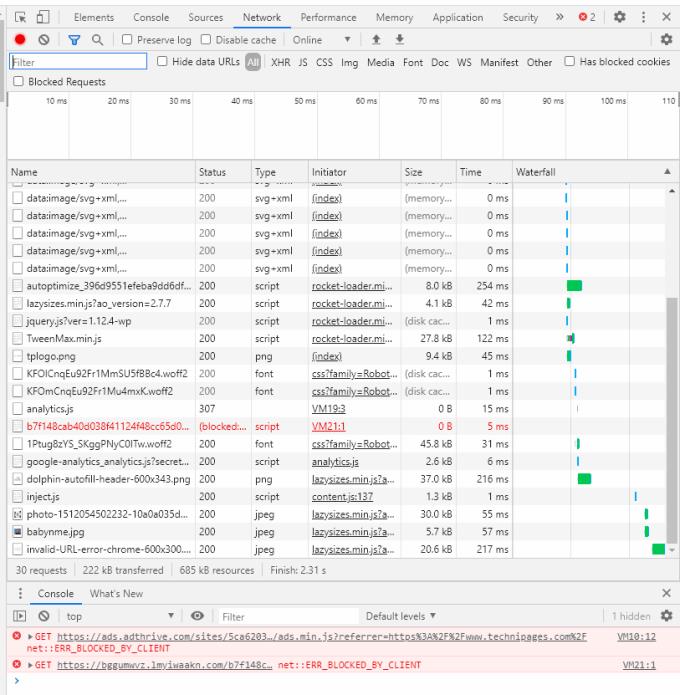

Strumenti per sviluppatori Chrome

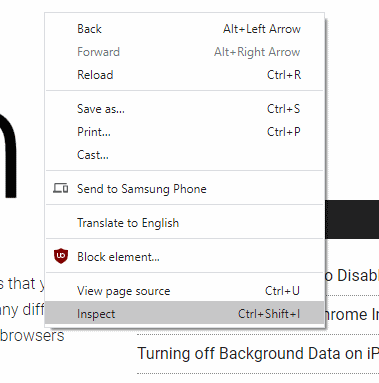

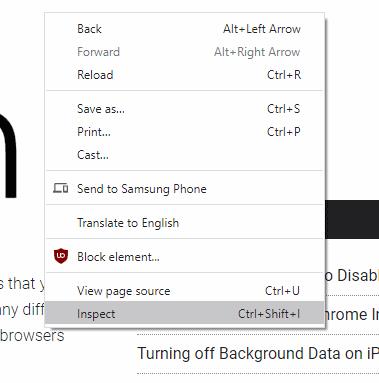

Per visualizzare ulteriori informazioni sulla tua connessione protetta, devi aprire la barra degli strumenti per sviluppatori di Chrome. Puoi farlo premendo F12 o facendo clic con il pulsante destro del mouse e selezionando "Ispeziona" nella parte inferiore dell'elenco.

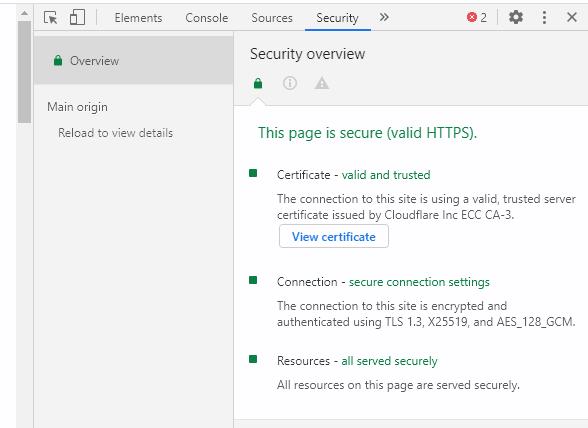

La barra degli strumenti dello sviluppatore sarà impostata per impostazione predefinita sul pannello "Elementi", per visualizzare le informazioni di sicurezza necessarie per passare al pannello "Sicurezza". Se non è immediatamente visibile, potrebbe essere necessario fare clic sull'icona della doppia freccia nella barra del pannello degli strumenti per sviluppatori e quindi selezionare "Sicurezza" da lì.

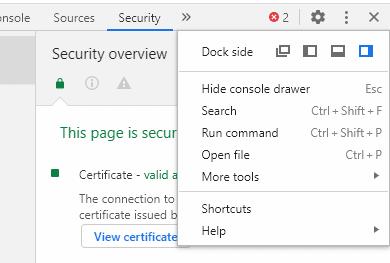

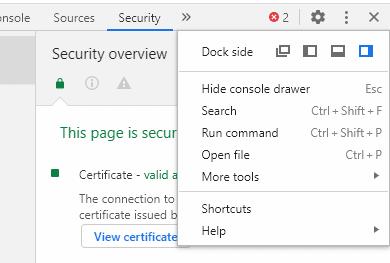

Se non ti piace che la barra degli strumenti dello sviluppatore sia collegata a destra della pagina, puoi spostarla in basso, a sinistra o spostarla in una finestra separata facendo clic sull'icona a tre punti in alto a destra dello sviluppatore barra degli strumenti, quindi selezionando l'opzione preferita dalla selezione "Lato dock".

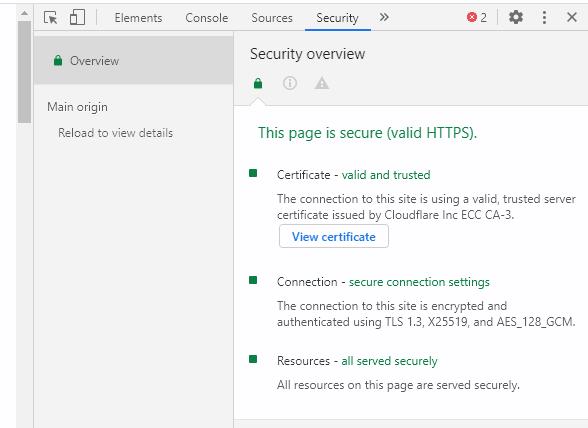

Nella panoramica del pannello di sicurezza, ci sono tre sezioni di informazioni, Certificato, Connessione e Risorse. Questi riguardano i dettagli del certificato HTTPS, la crittografia utilizzata per proteggere la connessione e i dettagli se le risorse sono state servite in modo non sicuro rispettivamente.

Certificati

La sezione del certificato indica quale autorità di certificazione ha emesso il certificato HTTPS, se è valido e attendibile e consente di visualizzare il certificato. Oltre a verificare che il sito Web a cui ti stai connettendo sia gestito dalla persona che possiede l'URL, il certificato non influisce direttamente sulla sicurezza della tua connessione

Suggerimento: i certificati HTTPS funzionano su un sistema a catena di attendibilità. Un certo numero di autorità di certificazione radice è attendibile per emettere certificati ai proprietari di siti Web, dopo aver dimostrato di possedere il sito Web. Questo sistema è progettato per impedire agli hacker di generare certificati per i siti Web di cui non sono proprietari, poiché questi certificati non riporteranno la catena di fiducia a un'autorità di certificazione radice.

Connessione

La sezione "Connessione" descrive in dettaglio il protocollo di crittografia, l'algoritmo di scambio delle chiavi e l'algoritmo di crittografia utilizzati per crittografare i dati. L'algoritmo di crittografia dovrebbe idealmente dire "TLS 1.2" o "TLS 1.3". TLS, o Transport Level Security, è lo standard per la negoziazione delle configurazioni di crittografia.

Le versioni TLS 1.3 e 1.2 sono gli standard attuali e sono considerate sicure. TLS 1.0 e 1.1 sono entrambi in procinto di essere deprecati in quanto sono obsoleti e presentano alcuni punti deboli noti, sebbene siano ancora adeguati dal punto di vista della sicurezza.

Mancia: Deprecato significa che il loro utilizzo è scoraggiato e sono state prese misure per rimuovere il supporto.

I predecessori di TLS erano SSLv3 e SSLv2. Quasi da nessuna parte supporta più nessuna di queste opzioni, perché sono state deprecate perché considerate insicure rispettivamente dal 2015 e dal 2011.

Il valore successivo è l'algoritmo di scambio delle chiavi. Viene utilizzato per negoziare in modo sicuro la chiave di crittografia da utilizzare con l'algoritmo di crittografia. Ce ne sono troppi da nominare, ma generalmente si basano su un protocollo di accordo chiave chiamato "Elliptic-curve Diffe-Hellman Ephemeral" o ECDHE. Non è possibile determinare la chiave di crittografia concordata senza utilizzare un software di monitoraggio della rete di terze parti e una configurazione deliberatamente indebolita. Non supportare esplicitamente l'accesso a queste informazioni nel browser significa che non possono essere compromesse per errore.

Il valore finale nella sezione Connessione è la suite di crittografia utilizzata per crittografare la connessione. Ancora una volta ce ne sono troppi da nominare. I cifrari hanno generalmente nomi multiparte che possono descrivere l'algoritmo di crittografia utilizzato, la forza del cifrario in bit e la modalità utilizzata.

Nell'esempio di AES-128-GCM come mostrato nella schermata sopra, l'algoritmo di crittografia è AES o Advanced Encryption Standard, la forza è 128 bit e viene utilizzata la modalità Galois-Counter.

Suggerimento: 128 o 256 bit sono i livelli più comuni di sicurezza crittografica. Significano che ci sono 128 o 256 bit di casualità che costituiscono la chiave di crittografia utilizzata. Sono 2^128 possibili combinazioni, o due moltiplicati per se stessi 128 volte. Come con tutti gli esponenziali, i numeri diventano molto grandi, molto velocemente. Il numero di possibili combinazioni di tasti a 256 bit è approssimativamente uguale ad alcune stime di fascia bassa del numero di atomi nell'universo osservabile. È inimmaginabilmente difficile indovinare correttamente una chiave di crittografia, anche con più supercomputer e secoli di tempo.

risorse

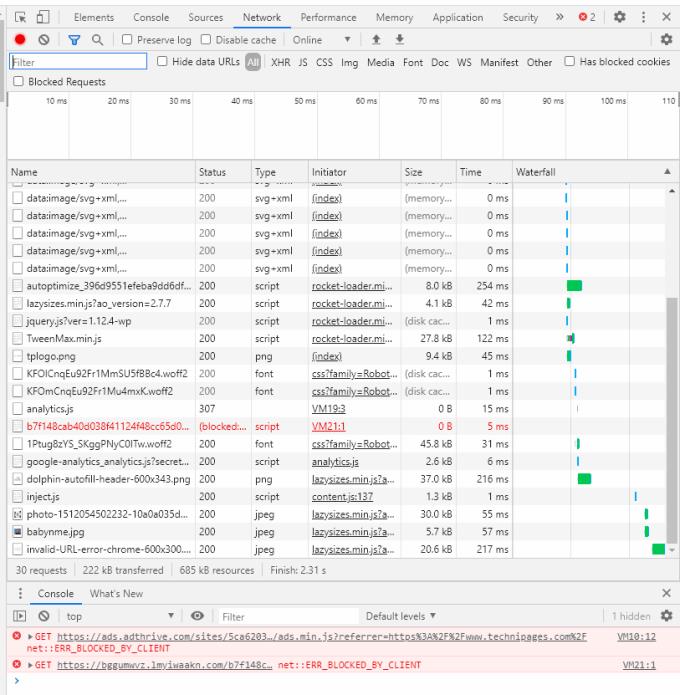

La sezione delle risorse mostra tutte le risorse della pagina, come immagini, script e fogli di stile, che non sono state caricate tramite una connessione sicura. Se delle risorse sono state caricate in modo non sicuro, questa sezione verrà evidenziata in rosso e fornirà un collegamento per mostrare l'elemento o gli elementi specifici nel pannello di rete.

Idealmente, tutte le risorse dovrebbero essere caricate in modo sicuro poiché qualsiasi risorsa non sicura potrebbe essere modificata da un hacker a tua insaputa.

Maggiori informazioni

Puoi visualizzare maggiori informazioni su ciascun dominio e sottodominio che sono stati caricati utilizzando la colonna a sinistra del pannello. Queste pagine mostrano più o meno le stesse informazioni della panoramica, sebbene vengano mostrate le informazioni sulla trasparenza dei certificati e alcuni dettagli aggiuntivi dai certificati.

Suggerimento: Certificate Transparency è un protocollo utilizzato per contrastare alcuni abusi storici del processo di emissione del certificato. Ora è una parte obbligatoria di tutti i certificati di nuova emissione e viene utilizzato per verificare ulteriormente che il certificato sia legittimo.

La vista dell'origine ti consente di esaminare ciascuno dei domini e sottodomini che hanno caricato il contenuto nella pagina, in modo da poter rivedere le loro specifiche configurazioni di sicurezza.