Intrappolato? I tuoi dati sono stati compromessi anche dopo aver installato numerosi programmi antivirus e antimalware? Hanno contrastato l'intruso? E se il tuo software di sicurezza non fosse nemmeno in grado di rilevare il colpevole? Sì, è possibile perché ci sono altre minacce, molto più subdole e manipolative di virus e malware , si chiamano ' rootkit '.

I rootkit sono programmi per computer che si mascherano da programmi essenziali nel sistema operativo e forniscono agli aggressori accessi a livello di amministratore. Il termine 'root' deriva dagli account privilegiati UNIX e 'kit' si riferisce a un gruppo di strumenti. I rootkit nascondono anche altri file dannosi fornendo loro copertura da software antivirus.

Fonte immagine: podurance.com

In che modo i rootkit nascondono la loro presenza?

Rootkit nasconde la sua presenza in qualsiasi macchina utilizzando vari metodi come l'utilizzo di alcuni livelli di base del sistema operativo, ad esempio API (Application Program Interface), reindirizzamento delle funzioni o utilizzo di funzioni non documentate. Può anche comportarsi come un'applicazione legittima nel sistema operativo, fornendo al contempo l'accesso completo del sistema agli aggressori. Dopo aver ottenuto l'accesso, un utente malintenzionato può eseguire file eseguibili e manipolare la configurazione del sistema sul computer host.

Fonte immagine: spywareinfoforum.com

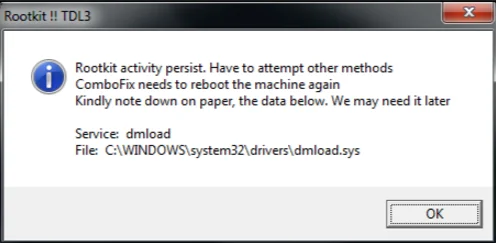

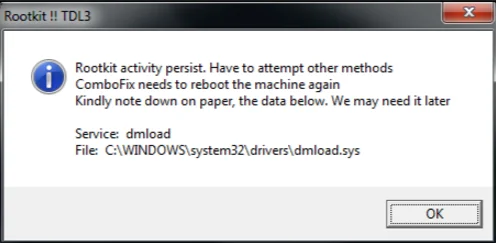

Rilevamento di rootkit:

Cercare manualmente i rootkit in un computer è come cercare un ago in un pagliaio. A causa della loro proprietà di mimetizzazione, la maggior parte degli antivirus e antimalware non riesce a rilevare o mettere in quarantena i rootkit. Tuttavia, si è anche riscontrato che alcuni degli antimalware di alto livello e standardizzati non sono in grado di rilevare e neutralizzare lo stesso. Oltre a questi programmi, si potrebbe anche sapere se il proprio computer è stato infettato dal suo comportamento. Modifiche insolite nelle impostazioni di Windows, velocità di scansione di Internet, ritardi frequenti e arresti anomali del sistema possono essere indicativi dell'attività dei rootkit sul sistema.

![Rootkit: un assassino digitale nascosto Rootkit: un assassino digitale nascosto]()

Fonte immagine: newpctricks.net

I rootkit hanno maggiori possibilità di essere diagnosticati quando sono in modalità utente. Ma una volta che entrano nel kernel del sistema operativo, le possibilità di rilevamento si riducono. OS Kernel è la piattaforma di base che esegue il sistema operativo e l'antivirus. Pertanto, una volta che il software dannoso entra nella modalità kernel, diventa ancora più difficile recuperare qualsiasi cosa.

Il sistema operativo non diventa più affidabile quando il rootkit si avvicina alla modalità kernel. Qui, rootkit ottiene i privilegi di livello di amministratore e può controllare i Master Boot Records e può impostarsi per l'avvio all'avvio del sistema. Una volta che il rootkit raggiunge la sua fase di 'Bootkit', anche la formattazione del disco rigido non sarà di aiuto.

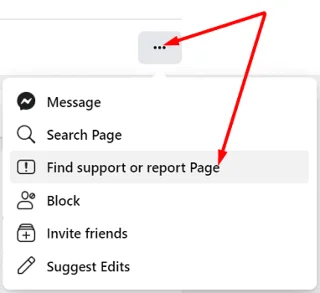

Soluzione:

Quando si tratta di rootkit, prevenire è meglio che curare. La maggior parte dei software di sicurezza non riesce nemmeno a rilevare un rootkit, quindi non ha senso acquistarli. Il modo migliore per essere protetti è rianalizzare le tue abitudini di navigazione e download. Tuttavia, gli sviluppatori di rootkit fanno il loro pane e burro analizzando e programmando il malware in base alle tue abitudini di navigazione. Quindi, bisogna essere estremamente attenti quando si utilizza Internet.

Vedi anche: 10 migliori software antimalware del 2017

Nel complesso, i rootkit sono il peggior tipo di infezione che il tuo computer potrebbe catturare. Astenersi dal visitare siti Web non sicuri e scaricare contenuti da fonti sospette sarebbe la migliore pratica per la protezione. Assicurati di proteggere il tuo computer con un programma antivirus e antimalware affidabile per contrastare tali minacce.