Jak sprawdzić, czy Twoje hasło wyciekło online

Nie ma znaczenia, czy Twoje hasło ma 32 znaki alfanumeryczne, a jego złamanie zajęłoby kilka trylionów lat — nie jest bezpieczne. W rzeczywistości wszystko, co dotyka Internetu, nie jest bezpieczne.

Jeśli przechowujesz poufne informacje na dysku USB, powinieneś rozważyć użycie szyfrowania w celu zabezpieczenia danych na wypadek utraty lub kradzieży. Mówiłem już o tym, jak zaszyfrować dysk twardy za pomocą BitLocker dla Windows lub FileVault dla Mac, obie wbudowane funkcje systemu operacyjnego.

W przypadku dysków USB istnieje kilka sposobów korzystania z szyfrowania na dyskach: użycie funkcji BitLocker w systemie Windows, zakup zaszyfrowanego sprzętowo dysku USB od innej firmy lub użycie oprogramowania szyfrującego innej firmy.

Spis treści

W tym artykule omówię wszystkie trzy metody i sposoby ich wdrożenia. Zanim przejdziemy do szczegółów, należy zauważyć, że żadne rozwiązanie szyfrujące nie jest doskonałe i gwarantowane. Niestety, wszystkie wymienione poniżej rozwiązania napotkały problemy na przestrzeni lat.

Wykryto luki w zabezpieczeniach i luki w zabezpieczeniach funkcji BitLocker, oprogramowania szyfrującego innych firm oraz wielu zaszyfrowanych sprzętowo dysków USB, które można zhakować. Czy jest więc sens używać szyfrowania? Tak, zdecydowanie. Hakowanie i wykorzystywanie luk w zabezpieczeniach jest niezwykle trudne i wymaga wielu umiejętności technicznych.

Po drugie, bezpieczeństwo jest stale ulepszane, a oprogramowanie, oprogramowanie układowe itp. są aktualizowane, aby zapewnić bezpieczeństwo danych. Niezależnie od wybranej metody pamiętaj, aby zawsze aktualizować wszystko.

Metoda 1 — BitLocker w systemie Windows

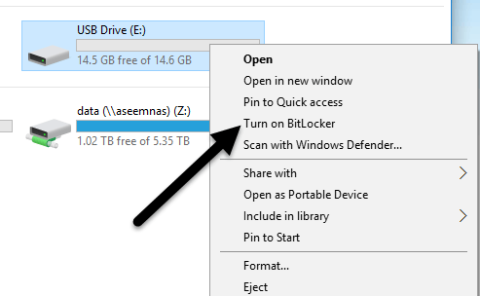

Funkcja BitLocker zaszyfruje dysk USB, a następnie będzie wymagać wprowadzenia hasła za każdym razem, gdy zostanie on podłączony do komputera. Aby rozpocząć korzystanie z funkcji BitLocker, podłącz dysk USB do komputera. Kliknij dysk prawym przyciskiem myszy i kliknij Włącz funkcję BitLocker .

Następnie będziesz mieć możliwość wybrania sposobu odblokowania dysku. Możesz użyć hasła, karty inteligentnej lub obu. Dla większości użytkowników osobistych opcja hasła będzie najlepszym wyborem.

Następnie musisz wybrać sposób zapisania klucza odzyskiwania na wypadek zapomnienia hasła.

Możesz zapisać go na swoim koncie Microsoft, zapisać do pliku lub wydrukować klucz odzyskiwania. Jeśli zapiszesz je na swoim koncie Microsoft, znacznie łatwiej będzie ci później odzyskać dane, ponieważ będą one przechowywane na serwerach Microsoft. Jednak wadą jest to, że jeśli organy ścigania kiedykolwiek będą chciały twoich danych, Microsoft będzie musiał zdobyć twój klucz odzyskiwania, jeśli otrzyma nakaz.

Jeśli zapiszesz go w pliku, upewnij się, że plik jest przechowywany w bezpiecznym miejscu. Jeśli ktoś może łatwo znaleźć klucz odzyskiwania, może uzyskać dostęp do wszystkich Twoich danych. Możesz zapisać do pliku lub wydrukować klucz, a następnie przechowywać go w skrytce bankowej lub w innym bardzo bezpiecznym miejscu.

Następnie musisz wybrać, ile dysku chcesz zaszyfrować. Jeśli jest zupełnie nowy, po prostu zaszyfruj używaną przestrzeń, a nowe dane zostaną zaszyfrowane po dodaniu. Jeśli już coś na nim jest, po prostu zaszyfruj cały dysk.

W zależności od używanej wersji systemu Windows ten ekran może nie być widoczny. W systemie Windows 10 zostaniesz poproszony o wybranie nowego trybu szyfrowania lub trybu zgodnego. Windows 10 ma lepsze i silniejsze szyfrowanie, które nie będzie kompatybilne z wcześniejszymi wersjami Windowsa. Jeśli chcesz większego bezpieczeństwa, przejdź do nowego trybu, ale jeśli chcesz podłączyć dysk do starszych wersji systemu Windows, przejdź do trybu zgodności.

Następnie rozpocznie szyfrowanie dysku. Czas będzie zależał od wielkości dysku i ilości danych do zaszyfrowania.

Teraz, jeśli przejdziesz do innego komputera z systemem Windows 10 i podłączysz dysk, zobaczysz mały komunikat w obszarze powiadomień. We wcześniejszych wersjach systemu Windows wystarczy przejść do Eksploratora.

Zobaczysz również, że ikona dysku ma blokadę podczas przeglądania dysków w Eksploratorze.

Na koniec, po dwukrotnym kliknięciu dysku, aby uzyskać do niego dostęp, zostaniesz poproszony o podanie hasła. Jeśli klikniesz Więcej opcji , zobaczysz też opcję użycia klucza odzyskiwania.

Jeśli chcesz później wyłączyć funkcję BitLocker, kliknij dysk prawym przyciskiem myszy i wybierz polecenie Zarządzaj funkcją BitLocker . Następnie kliknij Wyłącz funkcję BitLocker na liście łączy.

Możesz także zmienić hasło, ponownie wykonać kopię zapasową klucza odzyskiwania, dodać weryfikację karty inteligentnej i włączyć lub wyłączyć automatyczną blokadę. Ogólnie rzecz biorąc, jest to prosty i bezpieczny sposób na zaszyfrowanie dysku flash, który nie wymaga żadnych narzędzi innych firm.

Metoda 2 – VeraCrypt

Istnieje wiele programów do szyfrowania danych innych firm, które twierdzą, że są bezpieczne, ale nie przeprowadzono żadnego audytu w celu zapewnienia tej tak zwanej jakości. Jeśli chodzi o szyfrowanie, musisz mieć pewność, że kod jest kontrolowany przez zespoły specjalistów ds. bezpieczeństwa.

Jedynym programem, który poleciłbym w tej chwili, byłby VeraCrypt , który jest oparty na popularnym wcześniej TrueCrypt. Nadal możesz pobrać TrueCrypt 7.1a , która jest jedyną zalecaną wersją do pobrania, ale nie jest już opracowywana. Kod został poddany audytowi i na szczęście nie znaleziono żadnych poważnych luk w zabezpieczeniach.

Ma jednak pewne problemy i dlatego tak naprawdę nie powinien być już używany. VeraCrypt w zasadzie wziął TrueCrypt i naprawił większość problemów wykrytych podczas audytu. Aby rozpocząć, pobierz VeraCrypt, a następnie zainstaluj go w swoim systemie.

Po uruchomieniu programu pojawi się okno z listami dysków i kilkoma przyciskami. Chcemy zacząć od utworzenia nowego woluminu, więc kliknij przycisk Utwórz wolumin .

Kreator tworzenia woluminów pojawi się i będziesz mieć kilka opcji. Możesz wybrać opcję Utwórz zaszyfrowany kontener plików lub opcję Zaszyfruj niesystemową partycję/dysk . Pierwsza opcja utworzy wirtualny zaszyfrowany dysk przechowywany w jednym pliku. Druga opcja zaszyfruje cały dysk flash USB. W przypadku pierwszej opcji możesz przechowywać niektóre dane w zaszyfrowanym woluminie, a reszta dysku może zawierać niezaszyfrowane dane.

Ponieważ przechowuję poufne informacje tylko na jednym dysku USB, zawsze szyfruję całą opcję dysku.

Na następnym ekranie musisz wybrać między utworzeniem standardowego wolumenu VeraCrypt lub ukrytego wolumenu VeraCrypt . Pamiętaj, aby kliknąć łącze, aby szczegółowo zrozumieć różnicę. Zasadniczo, jeśli chcesz czegoś super bezpiecznego, skorzystaj z ukrytego woluminu, ponieważ tworzy on drugi zaszyfrowany wolumin w pierwszym zaszyfrowanym woluminie. Powinieneś przechowywać prawdziwe poufne dane w drugim zaszyfrowanym woluminie, a niektóre fałszywe dane w pierwszym zaszyfrowanym wolumenie.

W ten sposób, jeśli ktoś zmusi Cię do podania hasła, zobaczy tylko zawartość pierwszego tomu, a nie drugiego. Nie ma dodatkowej złożoności podczas uzyskiwania dostępu do ukrytego woluminu, wystarczy wprowadzić inne hasło podczas montowania dysku, więc sugerowałbym skorzystanie z ukrytego woluminu dla dodatkowego bezpieczeństwa.

Jeśli wybierzesz opcję ukrytego woluminu, pamiętaj, aby wybrać tryb Normalny na następnym ekranie, aby VeraCrypt utworzył dla ciebie normalny wolumin i ukryty wolumin. Następnie musisz wybrać lokalizację woluminu.

Kliknij przycisk Wybierz urządzenie , a następnie poszukaj urządzenia wymiennego. Pamiętaj, że możesz wybrać partycję lub całe urządzenie. Możesz napotkać tutaj pewne problemy, ponieważ próba wybrania Dysku wymiennego 1 dała mi komunikat o błędzie informujący, że zaszyfrowane woluminy można tworzyć tylko na urządzeniach, które nie zawierają partycji.

Ponieważ moja pamięć USB miała tylko jedną partycję, skończyło się na wybraniu /Device/Harddisk/Partition1 E: i działało dobrze. Jeśli zdecydujesz się utworzyć wolumin ukryty, następny ekran ustawi opcje dla woluminu zewnętrznego.

Tutaj musisz wybrać algorytm szyfrowania i algorytm mieszania. Jeśli nie masz pojęcia, co to znaczy, po prostu pozostaw ustawienie domyślne i kliknij Dalej. Następny ekran ustawi rozmiar woluminu zewnętrznego, który będzie miał taki sam rozmiar jak partycja. W tym momencie musisz wprowadzić hasło woluminu zewnętrznego.

Pamiętaj, że hasła do wolumenu zewnętrznego i ukrytego muszą być bardzo różne, więc pomyśl o dobrych, długich i silnych hasłach. Na następnym ekranie musisz wybrać, czy chcesz obsługiwać duże pliki, czy nie. Zalecają nie, więc wybierz tak tylko wtedy, gdy naprawdę potrzebujesz przechowywać pliki większe niż 4 GB na dysku.

Następnie musisz sformatować wolumin zewnętrzny i nie polecam zmieniać tutaj żadnych ustawień. System plików FAT jest lepszy dla VeraCrypt. Kliknij przycisk Formatuj , aby usunąć wszystko z dysku, a następnie rozpocząć proces tworzenia zewnętrznego woluminu.

Zajmie to trochę czasu, ponieważ ten format faktycznie zapisuje losowe dane na całym dysku, w przeciwieństwie do szybkiego formatu, który zwykle występuje w systemie Windows. Po zakończeniu zostaniesz poproszony o skopiowanie danych do woluminu zewnętrznego. To mają być twoje fałszywe poufne dane.

Po skopiowaniu danych rozpoczniesz teraz proces dla woluminu ukrytego. Tutaj musisz ponownie wybrać rodzaj szyfrowania, który zostawiłbym w spokoju, chyba że wiesz, co to wszystko znaczy. Kliknij Dalej i masz teraz możliwość wybrania rozmiaru ukrytego woluminu. Jeśli masz pewność, że nie zamierzasz dodawać niczego więcej do zewnętrznego woluminu, możesz po prostu zwiększyć ukrytą głośność.

Możesz jednak zmniejszyć rozmiar ukrytego woluminu, jeśli chcesz. To da ci więcej miejsca w zewnętrznej objętości.

Następnie musisz podać ukrytemu woluminowi hasło, a następnie kliknąć Formatuj na następnym ekranie, aby utworzyć ukryty wolumin. Na koniec otrzymasz wiadomość z informacją, jak uzyskać dostęp do ukrytego woluminu.

Pamiętaj, że jedynym sposobem uzyskania dostępu do dysku jest teraz użycie VeraCrypt. Jeśli spróbujesz kliknąć literę dysku w systemie Windows, pojawi się komunikat o błędzie informujący, że nie można rozpoznać dysku i należy go sformatować. Nie rób tego, chyba że chcesz stracić wszystkie zaszyfrowane dane!

Zamiast tego otwórz VeraCrypt i najpierw wybierz literę dysku z listy u góry. Następnie kliknij Wybierz urządzenie i wybierz z listy partycję dysku wymiennego. Na koniec kliknij przycisk Zamontuj . Tutaj zostaniesz poproszony o podanie hasła. Jeśli wpiszesz hasło woluminu zewnętrznego, wolumin ten zostanie podłączony do nowej litery dysku. Jeśli wprowadzisz hasło woluminu ukrytego, wolumin ten zostanie załadowany.

Całkiem fajne prawda!? Teraz masz super bezpieczny zaszyfrowany programowo dysk flash USB, do którego nikt nie będzie miał dostępu.

Metoda 3 — szyfrowane sprzętowo dyski flash USB

Trzecią opcją jest zakup zaszyfrowanego sprzętowo dysku flash USB. Nigdy nie kupuj zaszyfrowanego oprogramowania dysku flash, ponieważ prawdopodobnie używa on jakiegoś zastrzeżonego algorytmu szyfrowania stworzonego przez firmę i ma znacznie większe szanse na włamanie.

Mimo że metoda 1 i 2 są świetne, nadal są to rozwiązania szyfrowania programowego, które nie są tak idealne, jak rozwiązanie sprzętowe. Szyfrowanie sprzętowe umożliwia szybszy dostęp do danych na dysku, zapobiega atakom przed uruchomieniem systemu i przechowuje klucze szyfrowania na chipie, eliminując potrzebę przechowywania kluczy odzyskiwania przechowywanych na zewnątrz.

Kupując urządzenie szyfrowane sprzętowo, upewnij się, że korzysta ono z algorytmu AES-256 bit lub jest zgodne ze standardem FIPS. Moją główną rekomendacją w zakresie firm godnych zaufania jest IronKey .

Działają w branży od bardzo dawna i mają produkty o naprawdę wysokim poziomie bezpieczeństwa dla konsumentów, aż po przedsiębiorstwa. Jeśli naprawdę potrzebujesz bezpiecznych dysków flash i nie chcesz tego robić samodzielnie, to jest to najlepszy wybór. To nie jest tanie, ale przynajmniej możesz czuć się dobrze, że Twoje dane są bezpiecznie przechowywane.

Zobaczysz całą masę tanich opcji na stronach takich jak Amazon, ale jeśli przeczytasz recenzje, zawsze znajdziesz ludzi, którzy byli „zszokowani”, gdy coś się stało i mogli uzyskać dostęp do danych bez wpisywania hasła lub coś podobnego.

Mamy nadzieję, że ten szczegółowy artykuł daje dobre wyobrażenie o tym, jak można zaszyfrować dane na dysku flash i uzyskać do nich bezpieczny dostęp. Jeśli masz jakieś pytania, zachęcamy do komentowania. Cieszyć się!

Nie ma znaczenia, czy Twoje hasło ma 32 znaki alfanumeryczne, a jego złamanie zajęłoby kilka trylionów lat — nie jest bezpieczne. W rzeczywistości wszystko, co dotyka Internetu, nie jest bezpieczne.

To zrozumiałe, że chcesz odpocząć od mediów społecznościowych. Jeśli nie zostanie to zaznaczone, korzystanie z mediów społecznościowych może zamienić się w pozornie niekończące się zasysanie czasu.

Szkicowe programy, złośliwe rozszerzenia i porywacze przeglądarki mogą zmieniać domyślne ustawienia przeglądarki Google Chrome bez Twojej zgody. Jeśli więc nagle nadal widzisz wyniki wyszukiwania z Yahoo.

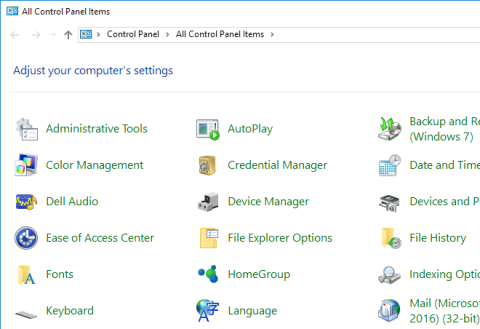

System Windows ma ogromną liczbę ustawień, które można skonfigurować w celu dostosowania sposobu działania systemu Windows. Jednak dostosowanie tych ustawień nie jest najłatwiejszą rzeczą do zrobienia.

Kij strumieniowy Roku to jedna z najbardziej wszechstronnych opcji rozrywki strumieniowej. Umożliwia dostęp do ulubionych usług, takich jak Apple TV i HBO Max, a nawet korzystanie z kopii lustrzanej ekranu do odtwarzania treści z telefonu.

Efekt rozbryzgów kolorów to fajny efekt fotograficzny, w którym zdjęcie jest najpierw konwertowane na czarno-białe, a następnie do niektórych części obrazu ponownie dodawany jest kolor. Działa to bardzo dobrze na obrazach z dużą ilością jasnych kolorów, ponieważ wygląda znacznie bardziej dramatycznie, gdy reszta obrazu jest konwertowana na czarno-biały, a jeden element pozostaje w kolorze.

Zoom to aplikacja do wideokonferencji wybierana przez wielu. Powodem, dla którego ludzie wybierają go przez Skype lub innych klientów, jest to, że Zoom jest łatwy w użyciu i przez większość czasu działa jak w zegarku.

Laptopy z wyświetlaczami dotykowymi są wygodne i łatwe w użyciu. Wprowadzanie dotykowe umożliwia szybszą nawigację i optymalizuje działanie komputera pod kątem funkcji i aplikacji obsługujących ekran dotykowy.

Pliki wideo MP4 są szeroko stosowane w filmach. Jeśli właśnie skończyłeś edytować wideo w programie Adobe Premiere Pro, możesz wyeksportować je w tym formacie.

Możesz używać Facebooka, aby pozostać w kontakcie ze znajomymi, kupować lub sprzedawać produkty, dołączać do grup fanów i nie tylko. Ale problemy pojawiają się, gdy zostaniesz dodany do grup przez inne osoby, zwłaszcza jeśli ta grupa ma na celu spamowanie lub sprzedawanie ci czegoś.

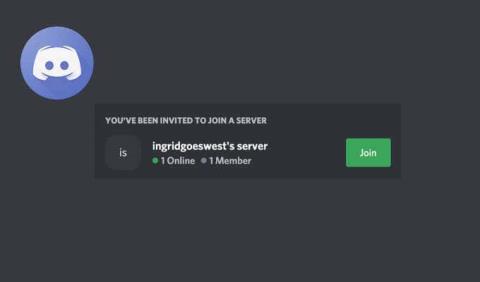

Discord stał się jedną z najpopularniejszych aplikacji komunikacyjnych na świecie i świetną alternatywą dla Whatsappa i Snapchata. Został opracowany dla graczy, ale stał się głównym ośrodkiem, w którym gromadzi się wiele różnych społeczności.

Wiele osób używa teraz Discord do łączenia się z innymi graczami oraz do komunikacji osobistej i biznesowej. Aby uniknąć nieporozumień lub przypadkowych pomyłek, możesz utworzyć osobne serwery dla różnych grup osób.

Aby w pełni wykorzystać możliwości urządzenia Roku, musisz dodać kanały. Kanał jest źródłem rozrywki na twoim Roku i możesz dodać dowolną liczbę kanałów do swojego urządzenia Roku.

Serwis Netflix jest dostępny na całym świecie z wyjątkiem kilku miejsc, takich jak Chiny i Korea Północna. Istnieje jednak wiele treści Netflix, które są ograniczone w zależności od kraju, w którym się znajdujesz.

Posiadanie konta w wielu sieciach społecznościowych jest niezbędne, aby odnosić sukcesy w mediach społecznościowych. Zarządzanie wieloma kontami może zająć dużo czasu i wysiłku.

Procreate na iOS ma wiele funkcji do tworzenia wspaniałych dzieł sztuki, rywalizując z najlepszymi edytorami graficznymi. Jedną przydatną funkcją dla artystów w Procreate jest możliwość używania czcionek.

Czy właśnie pobrałeś plik bez rozszerzenia. Prawdopodobnie zauważyłeś, że system Windows nie może otworzyć tego pliku i wyświetlił monit o wybranie programu do jego otwarcia.

MS Excel może wyświetlić 1 048 576 wierszy. Chociaż w normalnym użytkowaniu może się to wydawać naprawdę dużą liczbą, istnieje wiele scenariuszy, w których to nie wystarczy.

Jeśli szukasz VPN, któremu możesz zaufać, nie możesz nie natknąć się na termin „kill switch” lub, rzadziej, „kill switch”. ” Choć ta funkcja VPN jest przydatna, sposób jej działania nie zawsze jest dobrze wyjaśniony.

TikTok chce zatrzymać roszczenia do wszystkich swoich filmów, ale jeśli Twoje filmy mogą zdobyć fanów i zwiększyć zaangażowanie na jednej platformie, dlaczego nie na innej. Pobranie filmu TikTok na telefon jest łatwe, ale zawiera znak wodny, który pozostaje, jeśli prześlesz go gdzie indziej.

Możesz przegapić niektóre połączenia przychodzące, gdy Apple Watch nie dzwoni. Oto najlepsze sposoby naprawienia braku dzwonienia Apple Watch.

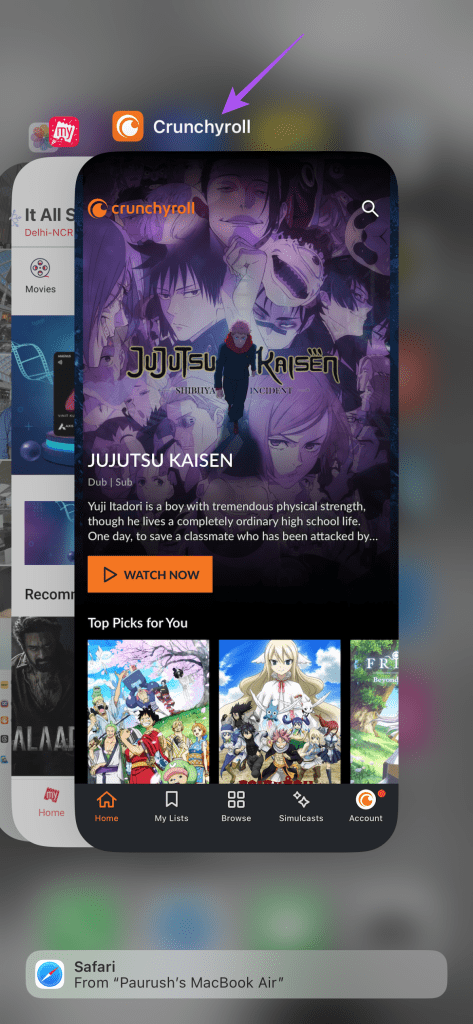

Jeśli nie możesz zalogować się do Crunchyroll na telefonie komórkowym, komputerze stacjonarnym, Apple TV lub Android TV, oto najlepsze sposoby rozwiązania problemu.

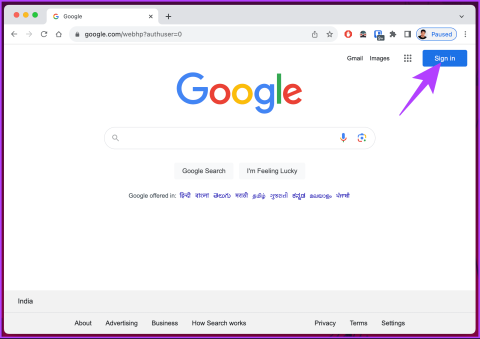

Chcesz zmienić domyślne konto Google? Oto, jak szybko i sprawnie możesz to zmienić na komputerach stacjonarnych i urządzeniach mobilnych.

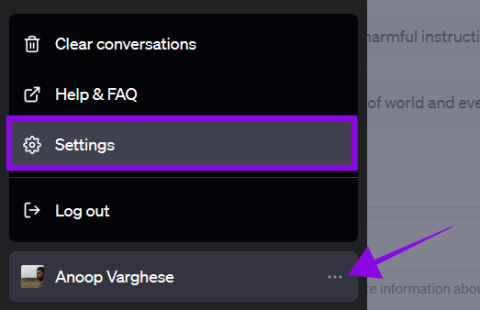

ChatGPT wykorzystuje Twoje dane do szkolenia swoich modeli AI. Jeśli nie jesteś zainteresowany udostępnianiem tego, oto jak możesz usunąć konto ChatGPT i jego dane.

Możesz łatwo wysłać wiadomość WhatsApp do kilku kontaktów. Oto najlepsze sposoby wysyłania wiadomości WhatsApp do wielu kontaktów.

Otworzyłeś Discorda tylko po to, żeby zobaczyć ekran aktualizacji, ale nic się nie działo? Oto, jak możesz naprawić Discorda, który utknął podczas sprawdzania dostępności aktualizacji.

Czy masz problemy z otwieraniem WhatsApp na Macu? Przeczytaj post, aby dowiedzieć się, jak naprawić WhatsApp, który nie uruchamia się na komputerze Mac.

Ugreen wprowadził na targi CES 2024 nowy produkt w swojej ofercie we współpracy z firmą Intel. Oto wszystko, co musisz wiedzieć o serii Ugreen NASync.

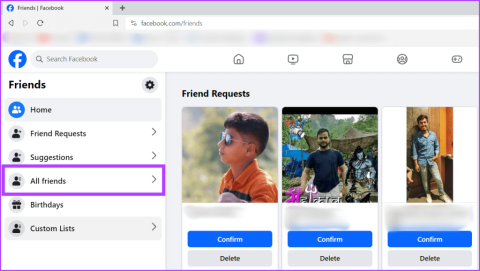

Odkrywaj wspólne chwile i wracaj do swoich kontaktów i wspomnień dzięki funkcji Zobacz historię przyjaźni na Facebooku.

Oto sposób dodawania i usuwania świąt z kalendarza Microsoft Outlook w aplikacji mobilnej i na komputerze.