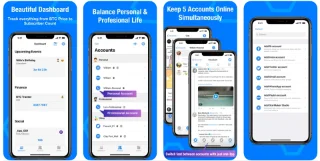

Najlepsze aplikacje do klonowania aplikacji na iPhonea w celu uruchomienia wielu kont | Nie jest wymagany jailbreak

Dowiedz się, jak sklonować aplikacje na iPhone

Jeśli czytasz ten artykuł, gratulacje! Pomyślnie wchodzisz w interakcję z innym serwerem w Internecie przy użyciu portów 80 i 443, które są standardowymi otwartymi portami sieciowymi dla ruchu internetowego. Gdyby te porty były zamknięte na naszym serwerze, nie byłbyś w stanie przeczytać tego artykułu. Zamknięte porty chronią Twoją sieć (i nasz serwer) przed hakerami.

Nasze porty internetowe mogą być otwarte, ale porty Twojego routera domowego nie powinny, ponieważ otwiera to dziurę dla złośliwych hakerów. Jednak od czasu do czasu może być konieczne zezwolenie na dostęp do urządzeń przez Internet przy użyciu przekierowania portów. Oto, co musisz wiedzieć, aby dowiedzieć się więcej o przekierowaniu portów.

Co to jest przekierowanie portów?

Przekierowanie portów to proces na routerach sieci lokalnej, który przekazuje próby połączenia z urządzeń online do określonych urządzeń w sieci lokalnej. Dzieje się tak dzięki regułom przekierowania portów w routerze sieciowym, które dopasowują próby połączenia do właściwego portu i adresu IP urządzenia w sieci.

Sieć lokalna może mieć jeden publiczny adres IP, ale każde urządzenie w sieci wewnętrznej ma własny wewnętrzny adres IP. Przekierowanie portów łączy te zewnętrzne żądania z A (publiczny adres IP i port zewnętrzny) z B (żądany port i lokalny adres IP urządzenia w Twojej sieci).

Aby wyjaśnić, dlaczego może to być przydatne, wyobraźmy sobie, że Twoja sieć domowa przypomina trochę średniowieczną fortecę. Podczas gdy ty możesz wyglądać poza mury, inni nie mogą zaglądać ani przełamywać twoich zabezpieczeń — jesteś zabezpieczony przed atakiem.

Dzięki zintegrowanym zaporom sieciowym Twoja sieć jest w tej samej pozycji. Możesz uzyskać dostęp do innych usług online, takich jak strony internetowe lub serwery gier, ale inni użytkownicy internetu nie mogą w zamian uzyskać dostępu do Twoich urządzeń. Most zwodzony jest podniesiony, ponieważ zapora ogniowa aktywnie blokuje wszelkie próby włamania się do sieci z zewnątrz.

Istnieją jednak sytuacje, w których ten poziom ochrony jest niepożądany. Jeśli chcesz uruchomić serwer w sieci domowej ( na przykład za pomocą Raspberry Pi ), konieczne są połączenia zewnętrzne.

W tym miejscu pojawia się przekierowanie portów, ponieważ możesz przekazywać te zewnętrzne żądania do określonych urządzeń bez narażania bezpieczeństwa.

Załóżmy na przykład, że korzystasz z lokalnego serwera internetowego na urządzeniu o wewnętrznym adresie IP 192.168.1.12 , podczas gdy Twój publiczny adres IP to 80.80.100.110 . Zewnętrzne żądania kierowane do portu 80 ( 80.90.100.110:80 ) byłyby dozwolone dzięki regułom przekierowania portów, a ruch kierowany byłby do portu 80 na 192.168.1.12 .

Aby to zrobić, musisz skonfigurować swoją sieć tak, aby zezwalała na przekierowanie portów, a następnie utworzyć odpowiednie reguły przekierowania portów w routerze sieciowym. Może być również konieczne skonfigurowanie innych zapór w sieci, w tym zapory systemu Windows , aby zezwolić na ruch.

Dlaczego należy unikać UPnP (automatyczne przekazywanie portów)

Konfigurowanie przekierowania portów w sieci lokalnej nie jest trudne dla zaawansowanych użytkowników, ale może powodować wszelkiego rodzaju trudności dla nowicjuszy. Aby rozwiązać ten problem, producenci urządzeń sieciowych stworzyli zautomatyzowany system przekierowania portów o nazwie UPnP (lub Universal Plug and Play ).

Ideą UPnP było (i jest) umożliwienie aplikacjom i urządzeniom internetowym automatycznego tworzenia reguł przekierowania portów na routerze, aby zezwalać na ruch zewnętrzny. Na przykład UPnP może automatycznie otwierać porty i przekazywać ruch dla urządzenia z serwerem gier bez konieczności ręcznego konfigurowania dostępu w ustawieniach routera.

Koncepcja jest genialna, ale niestety wykonanie jest wadliwe – jeśli nie wyjątkowo niebezpieczne. UPnP to marzenie złośliwego oprogramowania, ponieważ automatycznie zakłada, że wszelkie aplikacje lub usługi działające w Twojej sieci są bezpieczne. Witryna z hackami UPnP ujawnia liczbę niepewności, które nawet dzisiaj są łatwo dołączane do routerów sieciowych.

Z punktu widzenia bezpieczeństwa najlepiej jest zachować ostrożność. Zamiast ryzykować bezpieczeństwo sieci, unikaj używania UPnP do automatycznego przekierowania portów (i, jeśli to możliwe, całkowicie go wyłącz). Zamiast tego należy tworzyć ręczne reguły przekierowania portów tylko dla aplikacji i usług, którym ufasz i które nie mają znanych luk w zabezpieczeniach.

Jak skonfigurować przekierowanie portów w sieci

Jeśli unikasz UPnP i chcesz ręcznie skonfigurować przekierowanie portów, zwykle możesz to zrobić ze strony internetowej administrowania routerem. Jeśli nie masz pewności, jak uzyskać do nich dostęp, zazwyczaj możesz znaleźć informacje na spodzie routera lub w instrukcji obsługi routera.

Możesz połączyć się ze stroną administratora routera, używając domyślnego adresu bramy dla routera. Zwykle jest to 192.168.0.1 lub podobna odmiana — wpisz ten adres w pasku adresu przeglądarki internetowej. Konieczne będzie również uwierzytelnienie przy użyciu nazwy użytkownika i hasła dostarczonych z routerem (np. admin ).

Konfigurowanie statycznych adresów IP przy użyciu rezerwacji DHCP

Większość sieci lokalnych używa dynamicznej alokacji adresów IP do przydzielania tymczasowych adresów IP urządzeniom, które się łączą. Po pewnym czasie adres IP jest odnawiany. Te tymczasowe adresy IP mogą zostać poddane recyklingowi i wykorzystane w innym miejscu, a Twoje urządzenie może mieć przypisany inny lokalny adres IP.

Jednak przekierowanie portów wymaga, aby adres IP używany dla wszystkich urządzeń lokalnych pozostał taki sam. Statyczny adres IP można przypisać ręcznie, ale większość routerów sieciowych umożliwia przypisanie statycznego adresu IP do określonych urządzeń na stronie ustawień routera za pomocą rezerwacji DHCP.

Niestety każdy producent routera jest inny, a kroki pokazane na poniższych zrzutach ekranu (wykonanych przy użyciu routera TP-Link) mogą nie pasować do Twojego routera. W takim przypadku może być konieczne przejrzenie dokumentacji routera w celu uzyskania dodatkowej pomocy.

Aby rozpocząć, wejdź na stronę administracyjną routera sieciowego za pomocą przeglądarki internetowej i uwierzytelnij się, używając nazwy użytkownika i hasła administratora routera. Po zalogowaniu przejdź do obszaru ustawień DHCP routera.

Możesz być w stanie wyszukać lokalne urządzenia, które są już podłączone (aby automatycznie wypełnić wymaganą regułę alokacji) lub może być konieczne podanie określonego adresu MAC urządzenia, któremu chcesz przypisać statyczny adres IP. Utwórz regułę, używając prawidłowego adresu MAC i adresu IP, którego chcesz użyć, a następnie zapisz wpis.

Tworzenie nowej reguły przekierowania portów

Jeśli Twoje urządzenie ma statyczny adres IP (ustawiony ręcznie lub zarezerwowany w ustawieniach alokacji DHCP), możesz przejść do utworzenia reguły przekierowania portów. Warunki tego mogą być różne. Na przykład niektóre routery TP-Link określają tę funkcję jako serwery wirtualne , podczas gdy routery Cisco określają ją jako standardową nazwę ( przekierowanie portów ).

W odpowiednim menu na stronie administracyjnej routera utwórz nową regułę przekierowania portów. Reguła będzie wymagać zewnętrznego portu (lub zakresu portów), z którym mają łączyć się użytkownicy zewnętrzni. Ten port jest powiązany z twoim publicznym adresem IP (np. port 80 dla publicznego adresu IP 80.80.30.10 ).

Musisz także określić port wewnętrzny , do którego chcesz przekazywać ruch z portu zewnętrznego . Może to być ten sam port lub port alternatywny (aby ukryć cel ruchu). Konieczne będzie również podanie statycznego adresu IP lokalnego urządzenia (np. 192.168.0.10 ) oraz używanego protokołu portu (np. TCP lub UDP).

W zależności od routera możesz wybrać typ usługi, aby automatycznie wypełnić wymagane dane reguły (np. HTTP dla portu 80 lub HTTPS dla portu 443). Po skonfigurowaniu reguły zapisz ją, aby zastosować zmianę.

Dodatkowe kroki

Router sieciowy powinien automatycznie zastosować zmianę w regułach zapory. Wszelkie zewnętrzne próby połączenia z otwartym portem powinny być przekazywane do urządzenia wewnętrznego przy użyciu utworzonej reguły, chociaż może być konieczne utworzenie dodatkowych reguł dla usług korzystających z kilku portów lub zakresów portów.

Jeśli masz problemy, być może trzeba będzie rozważyć dodanie dodatkowych reguł zapory do zapory programowej komputera PC lub Mac (w tym Zapory systemu Windows), aby umożliwić ruch. Zapora systemu Windows zwykle nie zezwala na przykład na połączenia zewnętrzne, więc może być konieczne skonfigurowanie tego w menu Ustawienia systemu Windows.

Jeśli Zapora systemu Windows sprawia Ci trudności, możesz ją tymczasowo wyłączyć, aby to zbadać. Jednak ze względu na zagrożenia bezpieczeństwa zalecamy ponowne włączenie Zapory systemu Windows po rozwiązaniu problemu, ponieważ zapewnia ona dodatkową ochronę przed możliwymi próbami włamania .

Zabezpiecz swoją sieć domową

Nauczyłeś się konfigurować przekierowanie portów, ale nie zapominaj o ryzyku. Każdy otwarty port dodaje kolejną dziurę w zaporze routera, którą narzędzia do skanowania portów mogą znaleźć i nadużyć. Jeśli musisz otworzyć porty dla niektórych aplikacji lub usług, upewnij się, że ograniczasz je do pojedynczych portów, a nie do ogromnych zakresów portów, które mogą zostać naruszone.

Jeśli martwisz się o swoją sieć domową, możesz zwiększyć bezpieczeństwo sieci, dodając zaporę innej firmy . Może to być zapora programowa zainstalowana na komputerze PC lub Mac albo całodobowa zapora sprzętowa, taka jak Firewalla Gold , podłączona do routera sieciowego w celu jednoczesnej ochrony wszystkich urządzeń.

Dowiedz się, jak sklonować aplikacje na iPhone

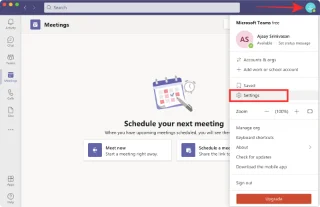

Dowiedz się, jak skutecznie przetestować kamerę w Microsoft Teams. Odkryj metody, które zapewnią doskonałą jakość obrazu podczas spotkań online.

Jak naprawić niedziałający mikrofon Microsoft Teams? Sprawdź nasze sprawdzone metody, aby rozwiązać problem z mikrofonem w Microsoft Teams.

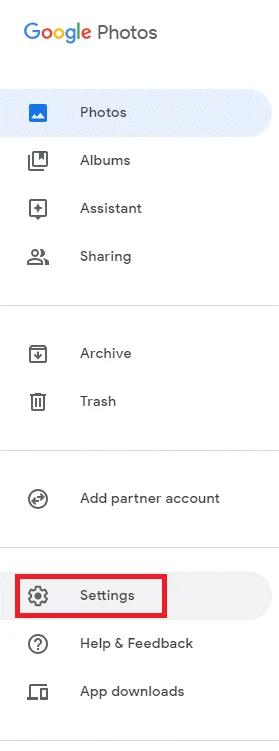

Jeśli masz dużo duplikatów zdjęć w Zdjęciach Google, sprawdź te cztery skuteczne metody ich usuwania i optymalizacji przestrzeni.

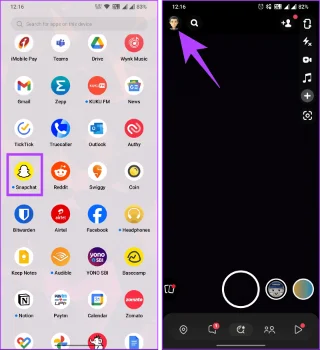

Chcesz zobaczyć wspólnych znajomych na Snapchacie? Oto, jak to zrobić skutecznie, aby zapewnić znaczące interakcje.

Aby zarchiwizować swoje e-maile w Gmailu, utwórz konkretną etykietę, a następnie użyj jej do utworzenia filtra, który zastosuje tę etykietę do zestawu e-maili.

Czy Netflix ciągle Cię wylogowuje? Sprawdź przyczyny oraz 7 skutecznych sposobów na naprawienie tego problemu na dowolnym urządzeniu.

Jak zmienić płeć na Facebooku? Poznaj wszystkie dostępne opcje i kroki, które należy wykonać, aby zaktualizować profil na Facebooku.

Dowiedz się, jak ustawić wiadomość o nieobecności w Microsoft Teams, aby informować innych o swojej niedostępności. Krok po kroku guide dostępny teraz!

Dowiedz się, jak wyłączyć Adblock w Chrome i innych przeglądarkach internetowych, aby móc korzystać z wartościowych ofert reklamowych.