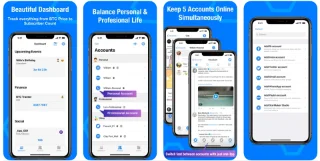

Najlepsze aplikacje do klonowania aplikacji na iPhonea w celu uruchomienia wielu kont | Nie jest wymagany jailbreak

Dowiedz się, jak sklonować aplikacje na iPhone

Każdego dnia korzystamy z dziesiątek usług i aplikacji online, aby wysyłać i odbierać e-maile i SMS-y, prowadzić rozmowy wideo, czytać wiadomości i oglądać filmy online i nie tylko. Niezwykle trudno jest śledzić i zabezpieczać niesamowitą ilość danych, które produkujemy i konsumujemy każdego dnia.

A jeśli myślisz: „Nie mam nic do ukrycia”, to się mylisz. Każda część danych, które udostępniasz w sieci i których nie zabezpieczasz, może zostać wykorzystana przeciwko tobie. W niepowołanych rękach te punkty danych mogą zostać zebrane i skorelowane w celu stworzenia profilu cyfrowego, który może być następnie wykorzystany do popełniania oszustw, fałszerstw i ataków typu phishing.

Twój profil cyfrowy może być również wykorzystywany do naruszania Twojej prywatności w irytujący i przerażający sposób, na przykład do wyświetlania reklam spersonalizowanych na podstawie Twoich najbardziej intymnych preferencji i informacji.

Jednak nigdy nie jest za wcześnie, aby zacząć chronić swoje cyfrowe informacje przed niechcianymi oczami. Pod tym względem twoim najlepszym przyjacielem jest szyfrowanie, nauka szyfrowania danych za pomocą matematyki. Szyfrowanie gwarantuje, że tylko osoby do tego przeznaczone mogą odczytać Twoje dane. Nieautoryzowane strony, które uzyskają dostęp do twoich danych, zobaczą tylko kilka nieczytelnych bajtów.

Oto jak możesz zaszyfrować wszystkie dane, które przechowujesz na swoich urządzeniach iw chmurze.

Zaszyfruj swoje dane na urządzeniu

Najpierw łatwa część. Powinieneś zacząć od zaszyfrowania danych, które fizycznie przechowujesz. Obejmuje to zawartość przechowywaną na laptopie, komputerze stacjonarnym, smartfonie, tablecie i dyskach wymiennych. Jeśli zgubisz swoje urządzenia, ryzykujesz przekazanie poufnych informacji w niepowołane ręce.

Najbezpieczniejszym sposobem szyfrowania danych na urządzeniu jest szyfrowanie całego dysku (FDE). FDE szyfruje wszystko na urządzeniu i udostępnia dane do użytku dopiero po podaniu przez użytkownika hasła lub kodu PIN.

Większość systemów operacyjnych obsługuje FDE. W systemie Windows możesz użyć funkcji BitLocker, aby włączyć szyfrowanie całego dysku na komputerze. W systemie macOS szyfrowanie całego dysku nosi nazwę FileVault. Możesz przeczytać nasz przewodnik krok po kroku dotyczący korzystania z funkcji BitLocker i FileVault .

Windows BitLocker obsługuje również szyfrowanie dysków zewnętrznych, takich jak karty pamięci i pendrive'y USB. W systemie macOS możesz użyć Narzędzia dyskowego do utworzenia zaszyfrowanego dysku USB .

Alternatywnie możesz wypróbować urządzenia szyfrowane sprzętowo. Dyski szyfrowane sprzętowo wymagają od użytkowników wprowadzenia kodu PIN na urządzeniu przed podłączeniem go do komputera. Szyfrowane dyski są droższe niż ich niezaszyfrowane odpowiedniki, ale są również bezpieczniejsze.

Powinieneś także zaszyfrować swoje urządzenia mobilne. Szyfrowanie na urządzeniu sprawi, że niepowołana osoba nie będzie mogła uzyskać dostępu do danych Twojego telefonu, nawet jeśli uzyska do nich fizyczny dostęp. Zarówno iOS, jak i Android obsługują szyfrowanie całego dysku. Wszystkie urządzenia Apple z systemem iOS 8.0 lub nowszym są domyślnie szyfrowane . Sugerujemy pozostawienie tego w ten sposób.

Krajobraz Androida jest nieco pofragmentowany, ponieważ domyślne ustawienia systemu operacyjnego i interfejsy mogą się różnić w zależności od producenta i wersji systemu operacyjnego. Upewnij się, że Twój jest zaszyfrowany .

Szyfruj swoje dane w chmurze

Korzystamy z usług przechowywania w chmurze, takich jak Dysk Google, DropBox i Microsoft OneDrive, aby przechowywać nasze pliki i udostępniać je znajomym i współpracownikom. Ale chociaż te usługi wykonują dobrą robotę, chroniąc Twoje dane przed nieautoryzowanym dostępem, nadal mają dostęp do zawartości plików przechowywanych w ich usługach w chmurze. Nie mogą też Cię chronić, jeśli Twoje konto zostanie przejęte.

Jeśli nie czujesz się komfortowo, gdy Google lub Microsoft mają dostęp do twoich poufnych plików, możesz użyć Boxcryptor . Boxcryptor integruje się z najpopularniejszymi usługami pamięci masowej i dodaje warstwę szyfrowania, aby chronić Twoje pliki przed przesłaniem ich do chmury. W ten sposób możesz mieć pewność, że tylko Ty i osoby, którym udostępniasz swoje pliki, będziecie świadomi ich zawartości.

Alternatywnie możesz skorzystać z kompleksowo szyfrowanej usługi przechowywania danych (E2EE), takiej jak Tresorit . Przed zapisaniem plików w chmurze usługi pamięci masowej E2EE szyfrują pliki za pomocą kluczy, które posiadasz wyłącznie Ty, i nawet usługa, która przechowuje Twoje pliki, nie może uzyskać dostępu do ich zawartości.

Szyfruj swój ruch internetowy

Być może równie ważne jak szyfrowanie plików jest szyfrowanie ruchu internetowego. Twój dostawca usług internetowych (ISP) — lub złośliwa osoba, która może czaić się w publicznej sieci Wi-Fi, z której korzystasz — będzie mogła podsłuchiwać strony, które przeglądasz, oraz usługi i aplikacje, z których korzystasz. Mogą wykorzystać te informacje, aby sprzedać je reklamodawcom lub, w przypadku hakerów, wykorzystać je przeciwko tobie.

Aby chronić swój ruch internetowy przed wścibskimi i złośliwymi stronami, możesz zarejestrować się w wirtualnej sieci prywatnej (VPN) . Kiedy korzystasz z VPN, cały Twój ruch internetowy jest szyfrowany i kierowany przez serwer VPN, zanim dotrze do miejsca przeznaczenia.

Jeśli złośliwy aktor (lub Twój dostawca usług internetowych) zdecyduje się monitorować Twój ruch, wszystko, co zobaczy, to strumień zaszyfrowanych danych wymienianych między Tobą a Twoim serwerem VPN. Nie będą w stanie dowiedzieć się, z jakich witryn i aplikacji korzystasz.

Jedną rzeczą do rozważenia jest to, że Twój dostawca VPN nadal będzie miał pełny wgląd w Twój ruch internetowy. Jeśli chcesz absolutnej prywatności, możesz użyć The Onion Router (Tor) . Tor, który jest zarówno nazwą sieci darknet, jak i przeglądarki o tej samej nazwie, szyfruje ruch internetowy i przepuszcza go przez kilka niezależnych komputerów ze specjalistycznym oprogramowaniem.

Żaden z komputerów w sieci Tor nie ma pełnej wiedzy o źródle i miejscu docelowym Twojego ruchu internetowego, co zapewnia Ci pełną prywatność. Jednak Tor wiąże się ze znaczną karą za prędkość, a wiele stron internetowych blokuje ruch pochodzący z sieci Tor.

Szyfruj swoje e-maile

Chyba nie muszę ci mówić, jak ważna jest ochrona twoich e-maili. Wystarczy zapytać Johna Podestę, którego e-maile, które wyciekły, mogły kosztować jego szefa szansę na prezydenturę. Szyfrowanie wiadomości e-mail może chronić poufną komunikację przed osobami, które uzyskają do niej niepożądany dostęp. Mogą to być hakerzy, którzy włamują się na twoje konto lub sam dostawca poczty e-mail.

Aby zaszyfrować swoje e-maile, możesz użyć Pretty Good Privacy (PGP) . PGP to otwarty protokół, który wykorzystuje szyfrowanie kluczem publiczno-prywatnym, aby umożliwić użytkownikom wymianę zaszyfrowanych wiadomości e-mail. Dzięki PGP każdy użytkownik ma publiczny, znany wszystkim, który umożliwia innym użytkownikom wysyłanie im zaszyfrowanych wiadomości e-mail.

Klucz prywatny, który jest znany tylko użytkownikowi i przechowywany na jego urządzeniu, może odszyfrować wiadomości zaszyfrowane kluczem publicznym. Jeśli niezamierzona osoba przechwyci wiadomość e-mail zaszyfrowaną PGP, nie będzie mogła odczytać jej zawartości. Nawet jeśli włamią się na Twoje konto e-mail, kradnąc Twoje dane uwierzytelniające, nie będą mogli odczytać zawartości zaszyfrowanych wiadomości e-mail.

Jedną z zalet PGP jest to, że można go zintegrować z dowolną usługą pocztową. Istnieje wiele wtyczek, które dodają obsługę PGP do aplikacji klienckich poczty e-mail, takich jak Microsoft Outlook. Jeśli korzystasz z klienta internetowego, takiego jak Gmail lub witryny Yahoo, możesz użyć Mailvelope , rozszerzenia przeglądarki, które dodaje łatwą w użyciu obsługę PGP do najpopularniejszych usług pocztowych.

Alternatywnie możesz zarejestrować się w kompleksowo szyfrowanej usłudze poczty e-mail, takiej jak ProtonMail . ProtonMail szyfruje Twoje wiadomości e-mail bez konieczności podejmowania dodatkowych kroków. W przeciwieństwie do usług takich jak Gmail i Outlook.com, ProtonMail nie będzie w stanie odczytać treści Twoich e-maili.

Szyfruj swoje wiadomości

Aplikacje do przesyłania wiadomości stały się nieodłączną częścią naszego życia. Istnieją dziesiątki komunikatorów, za pomocą których można komunikować się z rodziną, przyjaciółmi i współpracownikami. Zapewniają jednak różne poziomy bezpieczeństwa.

Najlepiej korzystać z usługi przesyłania wiadomości, która jest szyfrowana metodą end-to-end. Obecnie większość popularnych usług przesyłania wiadomości zapewnia kompleksowe szyfrowanie. Niektóre przykłady to WhatsApp, Signal, Telegram, Viber i Wickr.

Jednak te, które domyślnie włączają E2EE, są bezpieczniejsze. WhatsApp, Signal i Wickr domyślnie włączają szyfrowanie typu end-to-end.

Ponadto usługi przesyłania wiadomości oparte na protokołach typu open source są bardziej niezawodne, ponieważ mogą być recenzowane przez niezależnych ekspertów branżowych. Signal Protocol, technologia E2EE, która napędza WhatsApp i Signal, to protokół typu open source, który został zatwierdzony przez wielu ekspertów ds. bezpieczeństwa.

Dowiedz się, jak sklonować aplikacje na iPhone

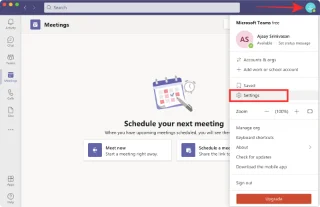

Dowiedz się, jak skutecznie przetestować kamerę w Microsoft Teams. Odkryj metody, które zapewnią doskonałą jakość obrazu podczas spotkań online.

Jak naprawić niedziałający mikrofon Microsoft Teams? Sprawdź nasze sprawdzone metody, aby rozwiązać problem z mikrofonem w Microsoft Teams.

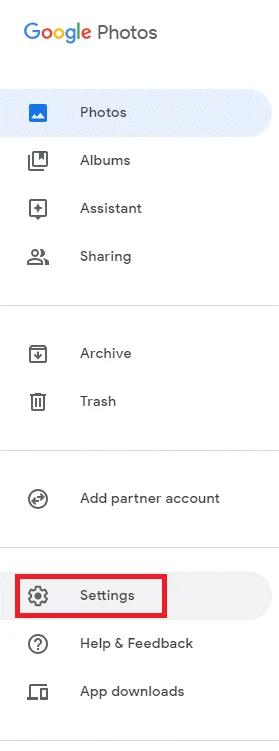

Jeśli masz dużo duplikatów zdjęć w Zdjęciach Google, sprawdź te cztery skuteczne metody ich usuwania i optymalizacji przestrzeni.

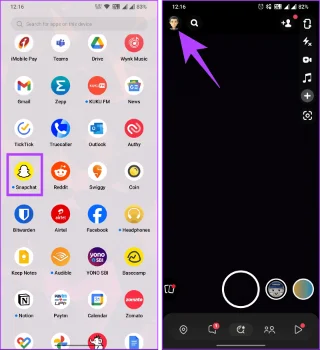

Chcesz zobaczyć wspólnych znajomych na Snapchacie? Oto, jak to zrobić skutecznie, aby zapewnić znaczące interakcje.

Aby zarchiwizować swoje e-maile w Gmailu, utwórz konkretną etykietę, a następnie użyj jej do utworzenia filtra, który zastosuje tę etykietę do zestawu e-maili.

Czy Netflix ciągle Cię wylogowuje? Sprawdź przyczyny oraz 7 skutecznych sposobów na naprawienie tego problemu na dowolnym urządzeniu.

Jak zmienić płeć na Facebooku? Poznaj wszystkie dostępne opcje i kroki, które należy wykonać, aby zaktualizować profil na Facebooku.

Dowiedz się, jak ustawić wiadomość o nieobecności w Microsoft Teams, aby informować innych o swojej niedostępności. Krok po kroku guide dostępny teraz!

Dowiedz się, jak wyłączyć Adblock w Chrome i innych przeglądarkach internetowych, aby móc korzystać z wartościowych ofert reklamowych.