Os fundamentos dos algoritmos de criptografia são bastante fáceis de entender. Uma entrada ou texto simples é obtido junto com uma chave e processado pelo algoritmo. A saída é criptografada e conhecida como texto cifrado. Uma parte crítica de um algoritmo de criptografia é que você pode reverter o processo. Se você tiver um texto cifrado e a chave de descriptografia, poderá executar o algoritmo novamente e recuperar o texto simples. Alguns tipos de algoritmos de criptografia exigem que a mesma chave seja usada para criptografar e descriptografar dados. Outros exigem um par de chaves, uma para criptografar e outra para descriptografar.

O conceito de um algoritmo de hash está relacionado, mas tem algumas diferenças críticas. A diferença mais importante é o fato de que um algoritmo de hash é uma função unidirecional. Você coloca texto sem formatação em uma função de hash e obtém um resumo de hash, mas não há como transformar esse resumo de hash de volta no texto sem formatação original.

Observação: a saída de uma função de hash é conhecida como um resumo de hash, não um texto cifrado. O termo resumo de hash também é comumente abreviado para “hash”, embora o uso disso possa carecer de clareza às vezes. Por exemplo, em um processo de autenticação, você gera um hash e o compara com o hash armazenado no banco de dados.

Outro recurso importante de uma função de hash é que o resumo de hash é sempre o mesmo se você fornecer a mesma entrada de texto sem formatação. Além disso, se você fizer uma pequena alteração no texto sem formatação, a saída do resumo de hash será completamente diferente. A combinação desses dois recursos torna os algoritmos de hash úteis na criptografia. Um uso comum é com senhas.

Algoritmos de hash de senha

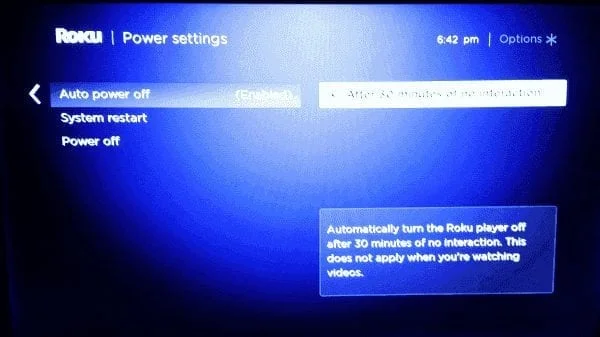

Quando você entra em um site, você fornece seu nome de usuário e senha. No nível da superfície, o site verifica se os detalhes inseridos correspondem aos detalhes que estão arquivados. O processo não é tão simples assim.

Violações de dados são relativamente comuns, é bem provável que você já tenha sido afetado por uma. Os dados do cliente são um dos grandes alvos em uma violação de dados. Listas de nomes de usuário e senhas podem ser negociadas e vendidas. Para tornar todo o processo mais difícil para os hackers, os sites geralmente executam todas as senhas por meio de um algoritmo de hash e armazenam apenas o hash da senha, e não a própria senha real.

Isso funciona porque quando um usuário tenta se autenticar, o site também pode fazer o hash da senha enviada e compará-la com o hash armazenado. Se corresponderem, saberá que a mesma senha foi enviada, mesmo que não saiba qual era a senha real. Além disso, se o banco de dados com os hashes de senha armazenados for violado por hackers, eles não poderão ver imediatamente quais são as senhas reais.

hashes fortes

Se um hacker tiver acesso a hashes de senha, não há muito o que fazer com eles imediatamente. Não há função reversa para descriptografar os hashes e ver as senhas originais. Em vez disso, eles devem tentar quebrar o hash. Isso basicamente envolve um processo de força bruta de fazer muitas tentativas de senha e ver se algum dos hashes corresponde aos armazenados no banco de dados.

Existem dois problemas quando se trata da força de um hash. A força da própria função de hash e a força da senha que foi criptografada. Supondo que uma senha forte e um algoritmo de hash sejam usados, um hacker deve tentar senhas suficientes para calcular 50% de todo o espaço de saída de hash para ter uma chance de 50/50 de quebrar qualquer hash único.

A quantidade de processamento pode ser drasticamente reduzida se o algoritmo de hash tiver pontos fracos que vazem dados ou tenham uma chance maior de acidentalmente ter o mesmo hash, conhecido como colisão.

Os ataques de força bruta podem ser lentos, pois há um grande número de senhas possíveis para tentar. Infelizmente, as pessoas tendem a ser bastante previsíveis quando criam senhas. Isso significa que suposições educadas podem ser feitas, usando listas de senhas comumente usadas. Se você escolher uma senha fraca, ela pode ser adivinhada significativamente antes dos 50% do caminho através do valor do espaço de saída de hash sugerir.

É por isso que é importante usar senhas fortes. Se o hash da sua senha estiver envolvido em uma violação de dados, não importa se o site usou o melhor e mais seguro algoritmo de hash disponível, se sua senha for “password1”, ela ainda será adivinhada quase instantaneamente.

Conclusão

Um algoritmo de hash é uma função unidirecional. Ele sempre produz a mesma saída se fornecido com a mesma entrada. Mesmo pequenas diferenças na entrada alteram significativamente a saída, o que significa que você não pode dizer se estava perto da entrada correta. As funções de hash não podem ser revertidas. Não há como saber qual entrada foi usada para gerar uma determinada saída sem apenas adivinhar. Uma função hash criptográfica é criptograficamente segura e adequada para usos que precisam desse tipo de segurança. Um caso de uso comum é fazer hash de senhas. Outros casos de uso incluem arquivos de hash como uma verificação de integridade.