Um vírus de cavidade é um tipo relativamente incomum de vírus que se copia em espaços não utilizados em arquivos, espalhando-se sem afetar o tamanho do arquivo que está infectando. Às vezes, eles também são chamados de vírus de “preenchimento de espaço”. Muitos arquivos possuem espaços vazios que normalmente são ignorados na hora de executar o arquivo do qual fazem parte. A presença desses espaços não é um problema – a menos que estejam infectados por um vírus, é claro.

Como nenhuma alteração é feita no tamanho do arquivo, é impossível saber se um arquivo foi alterado apenas verificando suas propriedades - em vez disso, você teria que compará-lo com uma versão anterior não infectada para ter certeza. Os preenchedores de espaço existem desde 1998 e são razoavelmente difíceis de detectar. Houve várias ondas de vírus muito bem-sucedidas nos dias do Windows 95/98.

Como funciona?

Para infectar arquivos, um preenchedor de espaço primeiro precisa encontrar um arquivo que tenha espaço vazio. Portanto, ele precisa procurar por espaços vazios. Quando encontra espaço vazio em um arquivo em algum lugar, ele se copia, preenchendo o espaço sem aumentar o tamanho do arquivo. Isso dificulta a detecção por programas antivírus.

Enquanto o vírus continuar encontrando espaços grandes o suficiente para se copiar, ele continuará a fazê-lo - se não encontrar lugar algum ou já tiver infectado todas as opções possíveis, poderá ficar ocioso até ser acionado ou simplesmente continuar sua verificação até que um novo arquivo adequado para ele aparece. Como tal, consumirá poder de processamento em segundo plano, o que pode tornar outras coisas mais lentas.

Essa técnica se baseia em técnicas antivírus primitivas que procuram quase exclusivamente assinaturas de vírus conhecidos. Ao infectar um arquivo existente, a assinatura infectada resultante é exclusiva da combinação de arquivo e vírus.

Um exemplo real

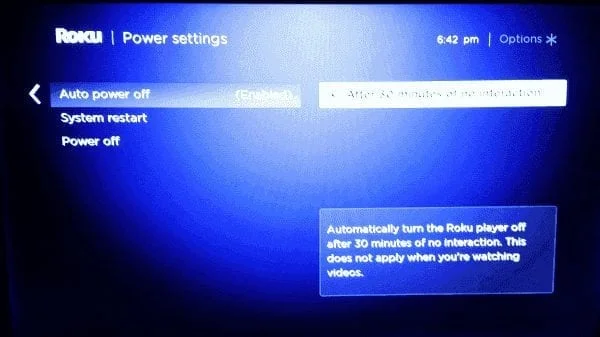

Em 1998, um vírus chamado CIH demonstrou essa funcionalidade. Foi apelidado de Chernobyl porque sua carga útil foi acidentalmente definida para disparar na data do desastre de Chernobyl, mais de uma década antes. O vírus visava especificamente as lacunas nos arquivos Portable Execution ou PE. Ele dividiu seu código para caber perfeitamente nessas lacunas e inseriu uma tabela na parte superior do arquivo para rastrear os locais de seu código para que pudesse ser executado corretamente.

O CIH, então, na data do acionamento, sobrescreveria o primeiro megabyte de armazenamento com zeros. Isso geralmente destruiu a tabela de partições ou o registro mestre de inicialização. Perder isso faz parecer que toda a unidade foi apagada. Os dados, no entanto, eram recuperáveis. O vírus também tentaria limpar o chip do BIOS. Isso só foi bem-sucedido em alguns dispositivos e não em outros. Em dispositivos com um chip de BIOS limpo, o chip precisava ser reprogramado ou substituído. A outra alternativa era conseguir um novo computador.

Ao todo, estima-se que o vírus CIH tenha causado US$ 1 bilhão em danos e infectado 60 milhões de computadores em todo o mundo. O vírus foi escrito por Chén Yíngháo, um estudante da Universidade Tatung em Taiwan. Chén afirmou que o vírus foi escrito como um desafio contra as alegações de eficiência excessivamente ousadas feitas pelos desenvolvedores de antivírus. Foi então liberado por colegas de classe, embora não esteja claro se isso foi deliberado ou acidental. Chén pediu desculpas à universidade e publicou um antivírus para o CIH. Nenhuma acusação foi feita porque, na época, Taiwan não tinha legislação sobre crimes de computador e nenhuma vítima apresentou um processo.

Prevenção

Prevenir cáries ou vírus de preenchimento de espaço é melhor feito minimizando o risco de exposição. Um bom passo é certificar-se de que todos os programas e arquivos que você baixa ou instala são de uma fonte oficial e confiável. Programas antivírus historicamente tendiam a ter dificuldade em detectar vírus de cárie. No entanto, as técnicas antivírus modernas são muito mais avançadas. Ainda é importante manter seu antivírus atualizado e atualizado com as assinaturas de vírus mais recentes para facilitar a detecção e remoção de vírus conhecidos.

Este tipo de vírus realmente não é mais visto. As técnicas antivírus avançaram consideravelmente, tornando muito mais fácil detectar esse tipo de coisa. Além disso, os criadores de vírus também adotaram métodos ainda mais criativos para evitar o software antivírus.

Conclusão

Um vírus de cavidade, também conhecido como vírus de preenchimento de espaço, é um tipo de malware que se esconde em lacunas em outros arquivos. Essa técnica dificulta muito a detecção com verificações básicas de assinatura de arquivo. Também evita ajustar o tamanho do arquivo infectado, tornando-o ainda mais difícil de detectar. O exemplo mais conhecido, CIH, usou essa técnica com grande efeito. Ele dividiu seu código em quantas lacunas fossem necessárias e inseriu uma tabela na parte superior do arquivo para rastrear a localização de seu código. Técnicas antivírus modernas são capazes de identificar esse tipo de vírus, por isso não é comumente usado.