O perspectivă asupra a 26 de tehnici de analiză a datelor mari: partea 1

O perspectivă asupra a 26 de tehnici de analiză a datelor mari: partea 1

TLS 1.3 este o versiune a protocolului Transport Layer Security (TLS) publicat în 2018 ca standard propus în RFC 8446 . Oferă îmbunătățiri de securitate și performanță față de predecesorii săi.

Acest ghid explică cum să activați TLS 1.3 folosind serverul web Nginx de pe Debian 9.

1.13.0sau mai mare.1.1.1sau mai mare.A/ AAAA/ CNAMEDNS configurate corespunzător pentru domeniul dvs.Verificați versiunea Debian.

lsb_release -ds

# Debian GNU/Linux 9.9 (stretch)

Asigurați-vă că sistemul dvs. este actualizat.

apt update && apt upgrade -y

Instalați pachetele necesare.

apt install -y git unzip curl sudo socat build-essential

Creați un nou cont de utilizator non-root cu sudoacces și treceți la acesta.

adduser johndoe --gecos "John Doe"

usermod -aG sudo johndoe

su - johndoe

NOTĂ: Înlocuiți johndoecu numele de utilizator.

Setați fusul orar.

sudo dpkg-reconfigure tzdata

Descărcați și instalați Acme.sh .

sudo mkdir /etc/letsencrypt

sudo git clone https://github.com/Neilpang/acme.sh.git

cd acme.sh

sudo ./acme.sh --install --home /etc/letsencrypt --accountemail your_email@example.com

cd ~

source ~/.bashrc

Verificați versiunea.

/etc/letsencrypt/acme.sh --version

# v2.8.2

Obțineți certificate RSA și ECDSA pentru domeniul dvs.

# RSA 2048

sudo /etc/letsencrypt/acme.sh --issue --standalone --home /etc/letsencrypt -d example.com --ocsp-must-staple --keylength 2048

# ECDSA

sudo /etc/letsencrypt/acme.sh --issue --standalone --home /etc/letsencrypt -d example.com --ocsp-must-staple --keylength ec-256

NOTĂ: Înlocuiți example.comcu numele de domeniu.

După executarea comenzilor anterioare, certificatele și cheile dvs. sunt accesibile în următoarele locații:

/etc/letsencrypt/example.com/etc/letsencrypt/example.com_eccNginx a adăugat suport pentru TLS 1.3 în versiunea 1.13.0. La majoritatea distribuțiilor Linux, inclusiv Debian 9, Nginx este construit cu versiunea mai veche OpenSSL, care nu acceptă TLS 1.3. În consecință, avem nevoie de propria noastră construcție personalizată Nginx legată de versiunea OpenSSL 1.1.1, care include suport pentru TLS 1.3.

Descărcați cea mai recentă versiune principală a codului sursă Nginx și extrageți-l.

wget https://nginx.org/download/nginx-1.17.0.tar.gz && tar zxvf nginx-1.17.0.tar.gz

Descărcați codul sursă OpenSSL 1.1.1c și extrageți-l.

# OpenSSL version 1.1.1c

wget https://www.openssl.org/source/openssl-1.1.1c.tar.gz && tar xzvf openssl-1.1.1c.tar.gz

Ștergeți toate .tar.gzfișierele, deoarece nu mai sunt necesare.

rm -rf *.tar.gz

Introduceți directorul sursă Nginx.

cd ~/nginx-1.17.0

Configurați, compilați și instalați Nginx. Pentru simplitate, vom compila doar module esențiale care sunt necesare pentru TLS 1.3 să funcționeze. Dacă aveți nevoie de o compilare completă Nginx, puteți citi acest ghid Vultr despre compilarea Nginx.

./configure --prefix=/etc/nginx \

--sbin-path=/usr/sbin/nginx \

--modules-path=/usr/lib/nginx/modules \

--conf-path=/etc/nginx/nginx.conf \

--error-log-path=/var/log/nginx/error.log \

--pid-path=/var/run/nginx.pid \

--lock-path=/var/run/nginx.lock \

--user=nginx \

--group=nginx \

--build=Debian \

--builddir=nginx-1.17.0 \

--http-log-path=/var/log/nginx/access.log \

--http-client-body-temp-path=/var/cache/nginx/client_temp \

--http-proxy-temp-path=/var/cache/nginx/proxy_temp \

--http-fastcgi-temp-path=/var/cache/nginx/fastcgi_temp \

--http-uwsgi-temp-path=/var/cache/nginx/uwsgi_temp \

--http-scgi-temp-path=/var/cache/nginx/scgi_temp \

--with-compat \

--with-http_ssl_module \

--with-http_v2_module \

--with-openssl=../openssl-1.1.1c \

--with-openssl-opt=no-nextprotoneg \

--without-http_rewrite_module \

--without-http_gzip_module

make

sudo make install

Creați un grup de sistem Nginx și un utilizator.

sudo adduser --system --home /nonexistent --shell /bin/false --no-create-home --disabled-login --disabled-password --gecos "nginx user" --group nginx

Faceți legătura de legătură /usr/lib/nginx/modulescu /etc/nginx/modules. Acesta din urmă este un loc standard pentru modulele Nginx.

sudo ln -s /usr/lib/nginx/modules /etc/nginx/modules

Creați directoare de cache Nginx și setați permisiunile corespunzătoare.

sudo mkdir -p /var/cache/nginx/client_temp /var/cache/nginx/fastcgi_temp /var/cache/nginx/proxy_temp /var/cache/nginx/scgi_temp /var/cache/nginx/uwsgi_temp

sudo chmod 700 /var/cache/nginx/*

sudo chown nginx:root /var/cache/nginx/*

Verificați versiunea Nginx.

sudo nginx -V

# nginx version: nginx/1.17.0 (Debian)

# built by gcc 6.3.0 20170516 (Debian 6.3.0-18+deb9u1)

# built with OpenSSL 1.1.1c 28 May 2019

# TLS SNI support enabled

# configure arguments: --prefix=/etc/nginx --sbin-path=/usr/sbin/nginx . . .

# . . .

Creați un fișier de unitate de sistem Nginx.

sudo vim /etc/systemd/system/nginx.service

Populați fișierul cu următoarea configurație.

[Unit]

Description=nginx - high performance web server

Documentation=https://nginx.org/en/docs/

After=network-online.target remote-fs.target nss-lookup.target

Wants=network-online.target

[Service]

Type=forking

PIDFile=/var/run/nginx.pid

ExecStartPre=/usr/sbin/nginx -t -c /etc/nginx/nginx.conf

ExecStart=/usr/sbin/nginx -c /etc/nginx/nginx.conf

ExecReload=/bin/kill -s HUP $MAINPID

ExecStop=/bin/kill -s TERM $MAINPID

[Install]

WantedBy=multi-user.target

Porniți și activați Nginx.

sudo systemctl start nginx.service

sudo systemctl enable nginx.service

Creați conf.d, sites-availableși sites-enableddirectoare în /etc/nginx.

sudo mkdir /etc/nginx/{conf.d,sites-available,sites-enabled}

Rulați sudo vim /etc/nginx/nginx.confși adăugați următoarele două directive la sfârșitul fișierului, chiar înainte de închidere }.

. . .

. . .

include /etc/nginx/conf.d/*.conf;

include /etc/nginx/sites-enabled/*.conf;

}

Salvați fișierul și ieșiți cu :+ W+ Q.

Acum că am construit cu succes Nginx, suntem gata să-l configurăm pentru a începe să folosească TLS 1.3 pe serverul nostru.

Rulați sudo vim /etc/nginx/conf.d/example.com.confși populați fișierul cu următoarea configurație.

server {

listen 443 ssl http2;

listen [::]:443 ssl http2;

# RSA

ssl_certificate /etc/letsencrypt/example.com/fullchain.cer;

ssl_certificate_key /etc/letsencrypt/example.com/example.com.key;

# ECDSA

ssl_certificate /etc/letsencrypt/example.com_ecc/fullchain.cer;

ssl_certificate_key /etc/letsencrypt/example.com_ecc/example.com.key;

ssl_protocols TLSv1.2 TLSv1.3;

ssl_ciphers 'ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-SHA384:ECDHE-RSA-AES256-SHA384:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES128-SHA256';

ssl_prefer_server_ciphers on;

}

Salvați fișierul și ieșiți cu :+ W+ Q.

Observați noul TLSv1.3parametru al ssl_protocolsdirectivei. Acest parametru este necesar pentru a activa TLS 1.3.

Verificați configurația.

sudo nginx -t

Reîncărcați Nginx.

sudo systemctl reload nginx.service

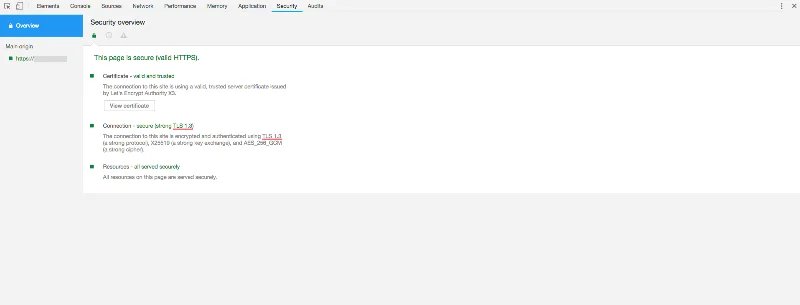

Pentru a verifica TLS 1.3, puteți utiliza instrumente de browser browser sau serviciu SSL Labs. Imaginile de mai jos arată fila de securitate Chrome care indică faptul că TLS 1.3 funcționează.

Felicitări! Ați activat cu succes TLS 1.3 pe serverul dvs. Debian 9.

O perspectivă asupra a 26 de tehnici de analiză a datelor mari: partea 1

Citiți blogul pentru a cunoaște diferitele straturi din Arhitectura Big Data și funcționalitățile acestora în cel mai simplu mod.

Mulți dintre voi cunoașteți Switch care va fi lansat în martie 2017 și noile sale funcții. Pentru cei care nu știu, am pregătit o listă de funcții care fac din „Switch” un „gadget obligatoriu”.

Aștepți ca giganții tehnologiei să-și îndeplinească promisiunile? vezi ce a ramas nelivrat.

Citiți asta pentru a afla cum devine populară inteligența artificială în rândul companiilor la scară mică și cum crește probabilitățile de a le face să crească și de a le oferi concurenților avantaje.

Pe măsură ce Știința Evoluează într-un ritm rapid, preluând multe dintre eforturile noastre, crește și riscurile de a ne supune unei Singularități inexplicabile. Citiți, ce ar putea însemna singularitatea pentru noi.

CAPTCHA a devenit destul de dificil de rezolvat pentru utilizatori în ultimii ani. Va fi capabil să rămână eficient în detectarea spam-ului și a botului în viitor?

Ce este telemedicina, îngrijirea medicală la distanță și impactul acesteia asupra generației viitoare? Este un loc bun sau nu în situația de pandemie? Citiți blogul pentru a găsi o vedere!

Poate ați auzit că hackerii câștigă mulți bani, dar v-ați întrebat vreodată cum câștigă acești bani? sa discutam.

Recent, Apple a lansat macOS Catalina 10.15.4 o actualizare suplimentară pentru a remedia problemele, dar se pare că actualizarea provoacă mai multe probleme care duc la blocarea mașinilor Mac. Citiți acest articol pentru a afla mai multe