Microsoft tocmai a dezvăluit următoarea iterație a sistemului de operare Windows. Numit oficial Windows 11, Microsoft susține că a reproiectat complet întreaga experiență a utilizatorului cu elemente noi de design, cum ar fi animații, pictograme, fonturi și multe altele de la bază.

Dar toată această emoție a început încet să se transforme într-o dezamăgire și, în unele cazuri, chiar într-o frustrare. De ce, te întrebi? Se datorează faptului că, atunci când Microsoft a lansat cerințele de sistem pentru noua lor versiune strălucitoare de Windows, au menționat două specificații cheie care erau obligatorii pentru rularea viitoarei versiuni. Erau Secure Boot și TPM 2.0, care nu puteau fi găsite nici măcar pe unele dintre cele mai recente produse de la Microsoft.

Înrudit: Activați TPM 2.0 | Ocoliți cerințele TPM 2.0

Până acum, versiunile Windows începând de la 8 până la 10 puteau fi rulate fără Pornire Securizată, chiar dacă caracteristica a fost listată ca o cerință. Ne-am dori să se spună același lucru și despre cel mai recent Windows 11 de la Microsoft.

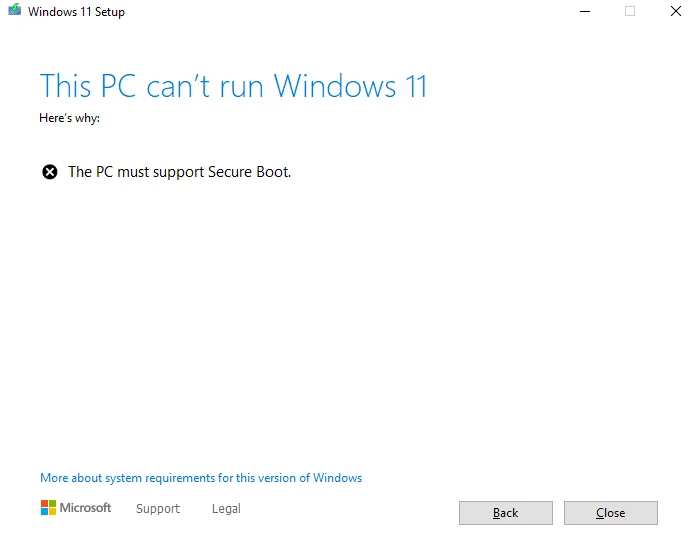

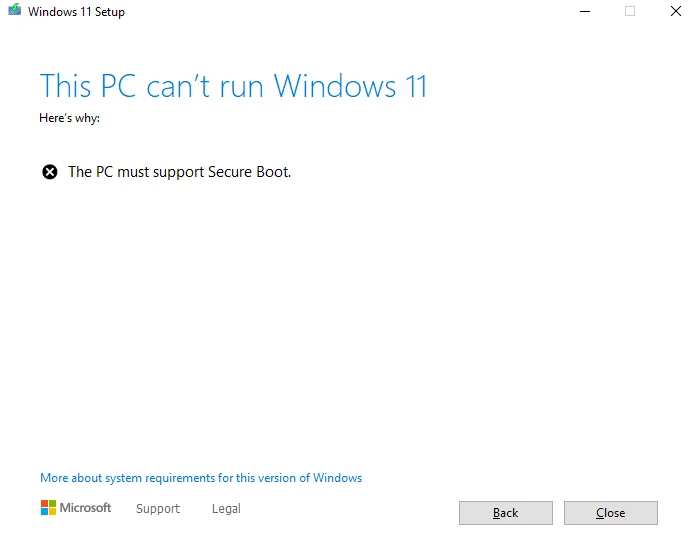

Unii dintre primii utilizatori ai primei versiuni Windows 11 Insider Preview raportează că nu pot instala versiunea și li se afișează un mesaj că computerul lor nu poate rula Windows 11. Mesajul exact poate fi văzut în imagine de mai jos.

Să facem un pas înapoi și să aflăm ce este cu adevărat Secure Boot.

Cuprins

Ce este Secure Boot?

![De ce Windows 11 are nevoie de boot securizat? De ce Windows 11 are nevoie de boot securizat?]()

Secure Boot se încadrează în UEFI, prescurtare pentru Unified Extensible Firmware Interface. Vă puteți gândi la UEFI ca la o interfață software care se află între sistemul dvs. de operare, firmware și hardware. UEFI intenționează să înlocuiască BIOS-ul (interfața pe care o aveam în epoca Windows 7 și înainte) și este ceea ce vine instalat în fiecare PC modern pe care îl puteți achiziționa chiar acum.

În realitate, Secure Boot este un protocol sub UEFI 2.3.1 care există pentru a securiza procesul de pornire a sistemului prin neîncărcarea niciunui driver UEFI nesemnat sau încărcătoare de pornire a sistemului de operare nesemnate.

Singurul său rol este de a bloca, în esență, orice bucată de cod (drivere, bootloadere sau aplicații) care nu este semnată de cheia platformei OEM (producătorii de echipamente originale).

Dacă driverul UEFI, aplicația sau încărcătorul de sistem de operare are cheile de platformă semnate, numai atunci este permis să ruleze.

Pentru tine și pentru mine, este doar o simplă comutare în meniul UEFI care ar trebui să fie întotdeauna activată pentru protecție maximă.

Dar de ce este Windows 11 atât de pus pe nevoia de pornire securizată?

![De ce Windows 11 are nevoie de boot securizat? De ce Windows 11 are nevoie de boot securizat?]()

Windows a încercat să impună Secure Boot încă de la lansarea Windows 8 și se pare că nu vor accepta un nu ca răspuns, deoarece avantajele depășesc cu mult contra.

Microsoft susține că a construit Windows 11 în jurul a trei principii cheie: securitate, fiabilitate și compatibilitate. Privind cerința suplimentară pentru Secure Boot și TPM 2.0, se pare că securitatea a luat lumina reflectoarelor.

Potrivit Microsoft, aceste cerințe hardware sunt esențiale pentru implementarea unei securități mai puternice pentru computerul dvs., inclusiv pentru funcții precum Windows Hello, Device Encryption, Virtualization-Based Security (VBS) și HyperVisor-protected Code Integrity (HVCI).

Împreună, ele vă pot ajuta să vă păstrați computerul în siguranță prin reducerea atacurilor malware cu 60%.

Încă prea complex? Să o facem și mai simplă.

Gândiți-vă la un scenariu în care tocmai ați descărcat un fișier executabil, de exemplu, un program de instalare pentru o aplicație de editare foto. Nu știați că programul pe care tocmai l-ați descărcat și instalat conținea un bloc de cod dăunător care este proiectat să fie executat la următoarea pornire a sistemului.

Îți termini sarcina, închizi computerul și te culci. Întoarceți computerul înapoi a doua zi și totul se destramă.

Ecranul dvs. este bombardat cu alerte care spun „Asigurarea dvs. auto a expirat! Faceți clic aici pentru a reînnoi.” Orice ai face, nimic nu pare să funcționeze. Și rezultatul? Un PC complet inutilizabil.

Din fericire, PC-urile moderne (gândiți-vă la 2017 și mai târziu) vin cu UEFI out-of-the-box, ceea ce înseamnă că în mod implicit Secure Boot este activat pe ele.

Acum, să reluăm același scenariu pe care tocmai l-am menționat și să vedem ce s-ar fi întâmplat dacă PC-ul ar fi activat Secure Boot.

Când ați apăsat butonul de pornire în dimineața următoare și ați declanșat, fără să știți, blocul de cod rău intenționat să se execute, Secure Boot preia controlul total asupra procesului de pornire, verificând cu atenție fiecare aplicație, driver și încărcător de pornire care au fost puse în coada de pornire.

A aflat că un bloc de cod dăunător există în coada de pornire fără o cheie de platformă validă și, prin urmare, a refuzat complet executarea acestuia.

Ura! Gata cu ferestrele pop-up nedorite!

Una peste alta, Secure Boot face o treabă minunată de a consolida securitatea sistemului dumneavoastră de operare, oferind în același timp câteva funcții mai puternice și mai avansate decât BIOS-ul.

Dar există câteva dezavantaje la Secure Boot. Unele aplicații, chiar și distribuțiile Linux necesită dezactivarea Secure Boot.

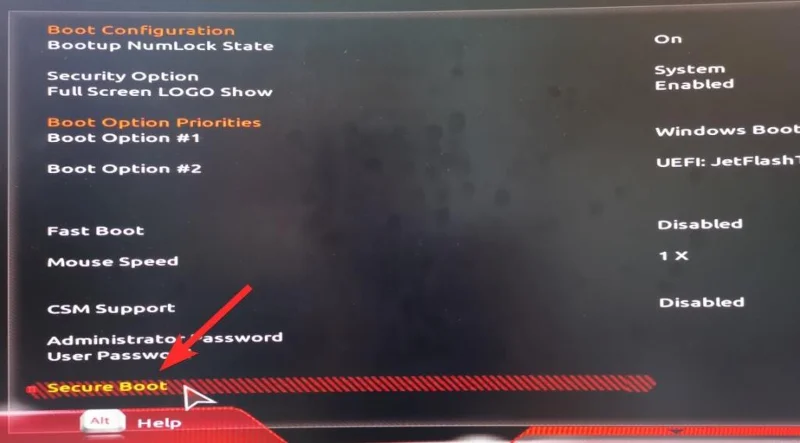

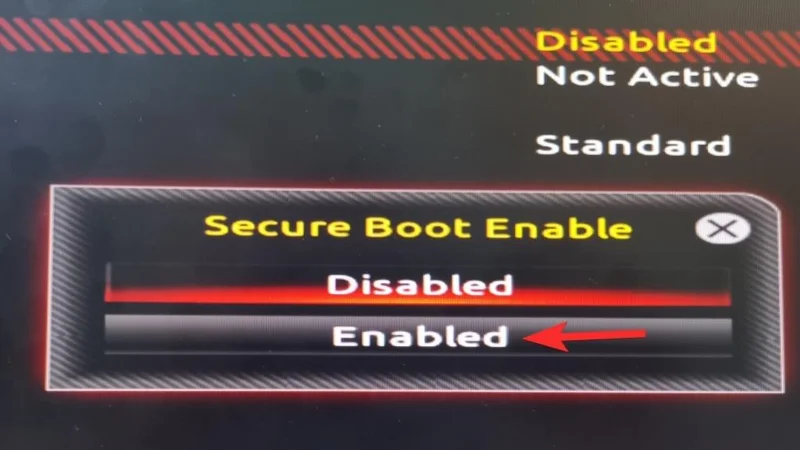

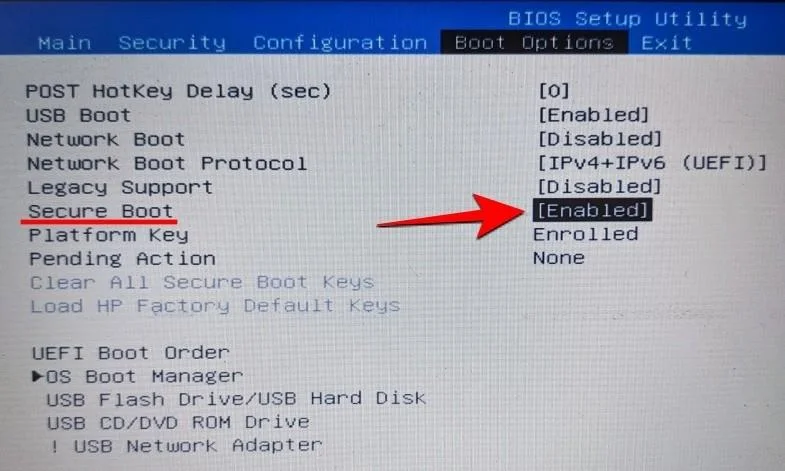

Cum activez Secure Boot?

![De ce Windows 11 are nevoie de boot securizat? De ce Windows 11 are nevoie de boot securizat?]()

Activarea pornirii securizate este un proces destul de simplu. Unul dintre scriitorii noștri minunați a trecut deja peste procesul în detaliu, la linkul de mai jos. Asigurați-vă că îl verificați.

Pe unele sisteme, trebuie să dezactivați CSM pentru a debloca opțiunea ascunsă Secure Boot din ecranul UEFI. Dacă computerul dvs. este o achiziție recentă, să spunem 2017 sau mai târziu, atunci ar trebui să puteți activa Secure Boot. Dacă nu puteți, împărtășiți modelul plăcii de bază a PC-ului dvs. nr. cu noi în caseta de comentarii de mai jos.

Asta e tot.

Cum să instalați singur Windows 11 fără programul Microsoft Insider: