بعد مشاركتنا في مجال التكنولوجيا وأمن تكنولوجيا المعلومات ، أدركنا أن أحد أكبر التهديدات لهذا المجال المتطور باستمرار هو أمن المحتوى عبر الإنترنت. لقد قرأنا العديد من دراسات الحالة حول كيفية تدمير المعلومات المخزنة على خوادم شبكة إحدى المؤسسات أو وقوعها في الأيدي الخطأ تمامًا. تم احتجاز الشركات مقابل فدية ، وحدثت انتفاضات في الشركات حيث انتهى المطاف بالمعلومات السرية في أيدي عموم العمال. نتيجة لتهديدات أمن البيانات ، طور الكثيرون رهابًا من أجهزة الكمبيوتر لدرجة أنه حتى لو تبرعت بجهاز كمبيوتر ، فسيترددون في فعل أي شيء مفيد.

المصدر: shredit

لإيقاف مثل هذه الحوادث ، إليك أهم 9 اعتبارات أمنية يجب عليك اتباعها لتحسين أمان البيانات في مكان العمل. لقد قمنا بتضمين أنواع مختلفة من إجراءات بيانات الأمان. واصل القراءة!

1. الأمن المادي -

يمكنك تحسين الوصول إلى مكتبك أو في أي مكان توجد به أجهزة كمبيوتر من خلال التأكد من أن لديك حارسًا ماديًا في شكل أشخاص يقومون بفحص المعدات عند نقاط الدخول والخروج إلى المؤسسة. يشمل الأمن المادي قضبان السطو على جميع النوافذ ، وشاشات الأبواب التي يمكن قفلها لجميع الأبواب. هذا هو الرادع الأول الذي قد يواجهه أي شخص يسعى لسرقة جهاز كمبيوتر محمول أو أي جهاز إلكتروني. يمكن للموظفين المشاركة في أمن معداتهم من خلال مساءلة بعضهم البعض عن تحركاتهم وأفعالهم. من المهم أيضًا إزالة الوصول إلى محاور الشبكة عن طريق قفل المعدات النشطة في تلك الخزانات. يجب أن تحتوي المناطق المحظورة على بطاقات التحكم في الوصول أو أن تكون قادرة على اكتشاف بصمات الأصابع. ومن ثم ، فإنك تعزز أمن البيانات على المستوى المادي.

المصدر: sans

اقرأ ايضا: -

هل الأمن السيبراني يتحسن أم يزداد سوءًا؟ يتم إدخال تقنيات جديدة مرارًا وتكرارًا ولكن لا يزال هناك انخفاض في الهجمات. لماذا هذا هو ...

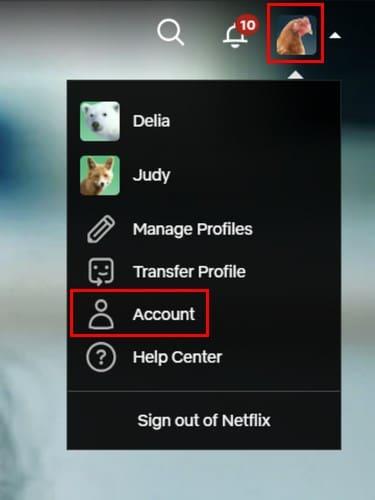

2. كلمات المرور / عبارات المرور -

تتمثل إحدى الطرق الشائعة لضمان أمان بيانات الشركة في الاستخدام الفعال لكلمات المرور. كلمة المرور هي رمز سري يحتاجه المرء لفتح مستند أو الوصول إلى شبكة كمبيوتر أو قاعدة بيانات. يجب أن تكون كلمة المرور معقدة بدرجة كافية بحيث لا يمكن لأحد تخمينها بسهولة ولكنها سهلة بما يكفي ليتذكرها الشخص الذي أنشأها. يوصى باستخدام 6 أحرف على الأقل لطول كلمة المرور. يمكن قفل الكمبيوتر عند مستوى CMOS حتى قبل انتهاء تحميل نظام التشغيل. يعد هذا أكثر فاعلية لأن الأشخاص لا يمكنهم حتى الذهاب إلى أبعد من حذف البيانات الموجودة على الكمبيوتر حيث لا يمكنهم الوصول إلى الجهاز. أسلوب فعال آخر هو إدخال ممارسة عبارات المرور على المستوى الفردي والتنظيمي. بالنسبة لأولئك الذين لا يعرفون ، فإن عبارات المرور عبارة عن سلسلة أطول من الكلمات المستخدمة للتحكم في الوصول إلى الأجهزة. على سبيل المثال، "أنا " [بريد إلكتروني محمي] $$ wordIsGood1 ". عبارات المرور هذه أقوى نسبيًا من كلمات المرور. باستخدام عبارات مرور أقوى ، تكون لديك فرصة ضد المتسللين. سيؤدي دمج الإجراءات الأخرى إلى تعزيز أمن المعلومات في مكان العمل.

3. قفل القرص الصلب -

هناك أدوات متاحة لك لوضع مفتاح محرك (كلمة مرور على محرك الأقراص الثابتة) بحيث يصبح عديم الفائدة لأي شخص يسرقه.

المصدر: systemcrm

4. النسخ الاحتياطي -

هذا هو تخزين جميع بيانات الشركة على الوسائط التي تم قفلها بعيدًا في مكان آمن خارج الموقع. اعتمادًا على حجم البيانات التي تتم معالجتها ، قد تكون النسخ الاحتياطية اليومية ضرورية لخوادم الشركات بينما يمكن للأفراد أن يكونوا على ما يرام مع نسخة احتياطية. يمكنك أن تفقد جميع أجهزة الكمبيوتر الخاصة بك ولكنك ستعود إلى المسار الصحيح إذا كان لديك نسخة احتياطية حديثة. يصعب استبدال المعلومات أكثر من الأجهزة الفعلية. يمكنك النسخ الاحتياطي على محركات الأشرطة المغناطيسية ومحركات الأقراص الصلبة الخارجية والأقراص المدمجة ومحركات الفيديو الرقمية (DVD). ومع ذلك ، فإن أفضل شكل من أشكال النسخ الاحتياطي للبيانات هو النسخ الاحتياطي السحابي. يمكنك الوصول إليه من أي مكان وأي جهاز وفي أي وقت عندما تكون في أمس الحاجة إليه.

5. كشف التسلل والجدران النارية -

لا تكتمل حماية البيانات حتى تقوم بتثبيت برنامج منع التطفل يسمى جدار الحماية. هذا يمنع الأشخاص غير المصرح لهم من الوصول إلى شبكة الشركة عبر الإنترنت. في بعض الأحيان تكون وحدة (صندوق) فعلية مثبتة وفي حالات أخرى تكون عبارة عن برنامج مثبت على أحد خوادم البوابة (واحد يعمل كقناة يمكن من خلالها لبقية الشبكة الوصول إلى الإنترنت)

المصدر: 5bestthings

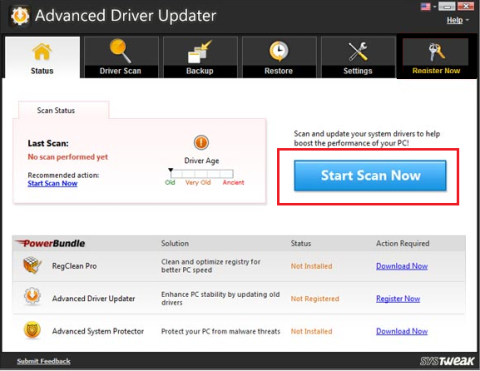

6. الحماية من الفيروسات / البرامج الضارة -

تشكل الفيروسات تهديدًا كبيرًا للبيانات. الفيروس هو برنامج ضار لدرجة أنه يمكن أن يمسح القرص الصلب مما يجعله غير قابل للاستخدام عمليًا ويصعب تشغيل الكمبيوتر. كل يوم ، يتم إطلاق فيروسات جديدة لتنتشر عبر الإنترنت. يتطلب كل جهاز كمبيوتر متصل بالإنترنت برنامجًا لمكافحة البرامج الضارة يتم تحديثه باستمرار يوميًا. يُعتبر تثبيت طبقة حماية من البرامج الضارة في شكل برنامج دائمًا أحد أفضل أنواع تدابير أمان البيانات.

7. يجب توثيق خطط التعافي من الكوارث (DRP) -

في السعي لحماية البيانات ، يجب توثيق جميع السياسات والإجراءات التي تتبعها الشركة للخروج من الكارثة. لا جدوى من وجود جميع التدابير الرائعة لحماية البيانات ولكن جميعها مقيمة على رأس الشخص. إذا ترك هذا الشخص الشركة في أي وقت ، فسيصبح على الفور تهديدًا للمنظمة. الإصرار دائمًا على ضمان توثيق DRP وتحديثه باستمرار.

8. لديك نسخ مطبوعة -

إحدى الطرق الفعالة هي التأكد من أن المعلومات لا تبقى في شكل إلكتروني فحسب ، بل يتم طباعتها وحفظها أيضًا. يجب أن تكون الملفات في خزانات حيث لا يمكن لأي شخص أن يفعل ما يريد أو يرغب بالمعلومات. هناك حاجة إلى عناية إضافية. كنت في شركة ذات مرة حيث تم عمل نسخة مطبوعة من الرواتب وانتهى بي الأمر وكأنها سلة مهملات يجب التخلص منها. تم العثور على نفس المعلومات في المجمع الذي يعيش فيه الموظفون حيث يتم استخدامها في تغليف الأشياء التي اشتراها الناس. اكتشف أحد الموظفين ذلك وأطلق إنذارًا على الفور مما أدى إلى حدوث ضجة.

اقرأ ايضا: -

أمان متعدد الطبقات: تصحيح ثغرات الأمن السيبراني هل أجهزتك آمنة؟ الممارسات الأمنية الحالية بها العديد من الثغرات. اقرأ هذه المقالة لمعرفة كيف يمكن أن يغطي الأمان متعدد الطبقات ...

9. تمزيق الأوراق غير المرغوب فيها -

بدلاً من رمي الأوراق في سلة المهملات ، قم دائمًا بتمزيقها حتى لا يتمكن أي شخص آخر من تجميع المعلومات أو التقارير معًا على الإطلاق.

مارس هذه الطرق لتحسين أمن المعلومات في مكان العمل وحتى على المستويات الفردية. قريباً ستختبر مستوى أمان بيانات غنيًا. يستكشف مجرمو الإنترنت دائمًا أبواب فخ جديدة ، وبالتالي ستتغير أساليب أمان البيانات أيضًا بمرور الوقت. لمزيد من التحديثات حول أمن المعلومات ، اشترك في النشرة الإخبارية لدينا الآن.