كيفية معرفة ما إذا كانت كلمة المرور الخاصة بك قد تسربت عبر الإنترنت

لا يهم إذا كانت كلمة مرورك تتكون من 32 حرفًا وأبجدية رقمية وسيستغرق كسرها عدة ملايين من السنين - فهي ليست آمنة. في واقع الأمر ، فإن أي شيء يلمس الإنترنت ليس آمنًا.

هناك الآلاف من تهديدات الأمن السيبراني ، وتظهر متغيرات جديدة طوال الوقت. هذا هو السبب في أنه من المهم معرفة كيفية حماية جهاز الكمبيوتر الخاص بك من القرصنة والاحتيال والبرامج الضارة وانتهاك الخصوصية والأشكال الأخرى لهجمات الأمن السيبراني.

ستكون هذه المقالة عبارة عن مجموعة من النصائح المفيدة لحماية نفسك وحساباتك على الإنترنت وبياناتك من الأفراد غير المصرح لهم. كما سيوفر مجموعة من الأدوات والموارد الأمنية. أخيرًا ، ستتعلم مجموعة من نصائح الحماية والأمان عبر الإنترنت .

كلمات المرور القوية مهمة

تعمل الأقفال على الأبواب على إبعاد اللصوص. تؤدي كلمات المرور وظائف مماثلة ، حيث تمنع الوصول غير المصرح به إلى أجهزتك وحساباتك عبر الإنترنت. ومع ذلك ، فإن كلمة المرور الضعيفة جيدة (أو أسوأ) مثل عدم وجود أي كلمة مرور. إنه مثل وجود باب بقفل ضعيف.

لا يجب أن تكون كلمات مرورك معقدة أو طويلة جدًا. يجب أن تكون فريدة (أو صعبة) فقط لطرف غير معروف لتوقعها أو تخمينها أو كسرها. من الناحية المثالية ، يجب عليك استخدام كلمة المرور الأكثر أمانًا التي يمكنك صياغتها . تجنب استخدام التفاصيل الشخصية مثل اسمك وتاريخ ميلادك واسم الأطفال واسم الحيوان الأليف ومكان الميلاد واسم الشريك والذكرى السنوية للزفاف وما إلى ذلك ككلمة المرور الخاصة بك. هذه التفاصيل معرفة عامة ويمكن الوصول إليها بسهولة بواسطة متسلل محترف.

يجب أن تتضمن كلمة المرور القوية أرقامًا وحروفًا كبيرة وأحرفًا صغيرة ورموزًا وما إلى ذلك. نوصي بمراجعة هذا الدليل الشامل حول إنشاء كلمة مرور قوية لمزيد من المؤشرات.

إلى جانب تأمين حسابك بكلمة مرور قوية ، تجنب استخدام نفس كلمة المرور عبر العديد من مواقع الويب والحسابات والأجهزة. ضع في اعتبارك استخدام تطبيق إدارة كلمات المرور (أو مدير كلمات المرور ) إذا كنت تواجه صعوبة في تذكر كلمات المرور أو حفظها. بالإضافة إلى الحفاظ على أمان كلمات المرور الخاصة بك ، يمكن للعديد من مديري كلمات المرور المساعدة في إنشاء كلمات مرور فريدة وقوية .

قم بتأمين حساباتك عبر الإنترنت باستخدام المصادقة الثنائية

تعد المصادقة الثنائية (2FA) أو المصادقة ذات الخطوتين طريقة فعالة أخرى لحماية حساباتك عبر الإنترنت من المتسللين . عند التنشيط ، ستحتاج إلى تقديم رمز أمان (يتم إرساله إلى رقم هاتفك أو بريدك الإلكتروني) بعد إدخال كلمة مرور حسابك.

توجه إلى قسم الأمان في حسابك لتمكين المصادقة ذات العاملين. انتقل إلى هذا البرنامج التعليمي للتعرف على كيفية عمل المصادقة الثنائية وكيفية تنشيط إجراءات الأمان على LinkedIn و Instagram و Twitter و Facebook.

هناك أيضًا تطبيقات 2FA مخصصة (مثل Google Authenticator ) تعمل على الهاتف المحمول والكمبيوتر الشخصي. ترسل لك تطبيقات المصادقة هذه رموز 2FA حتى بدون اتصال بالإنترنت أو هاتف ذكي. يضيف 2FA طبقة إضافية من الحماية لحساباتك عبر الإنترنت ، مما يجعل الوصول إلى بياناتك أكثر صعوبة على المتسلل.

شراء أو تنزيل برامج المسح الضوئي للبرامج الضارة

يطور المتسللون برامج ضارة تخفي برامج النظام الشرعية للوصول إلى جهاز الكمبيوتر الشخصي والملفات والمستندات والحسابات. على الرغم من أن أنظمة التشغيل الحديثة مزودة بأدوات أمان مدمجة تعمل على إزالة البرامج الضارة ، إلا أنها عادةً ليست معقدة بما يكفي لحماية جهاز الكمبيوتر الخاص بك.

نوصي بوجود برنامج مكافحة فيروسات تابع لجهة خارجية على جهازك ليكون بمثابة طبقة أمان إضافية. توفر برامج مكافحة الفيروسات هذه حماية قوية في الوقت الفعلي ضد مجموعة واسعة من البرامج الضارة. ستعمل أفضل برامج مكافحة الفيروسات الموجودة على القضاء على الملفات والبرامج الضارة بشكل أسرع من نظام الأمان المدمج بجهازك. يمكنك حتى تكوين برنامج مكافحة الفيروسات الخاص بك لفحص جهاز الكمبيوتر الخاص بك قبل بدء تشغيل نظام التشغيل .

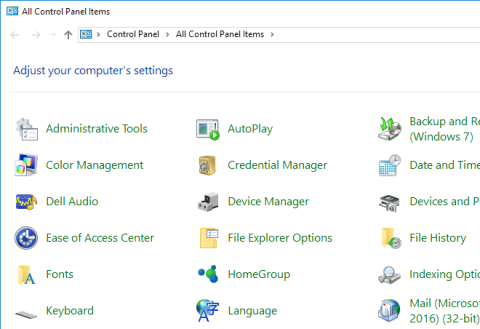

إذا كنت تستخدم جهازًا يعمل بنظام macOS ، فتحقق من بعض أفضل خيارات مكافحة الفيروسات لنظام التشغيل Mac . بالنسبة لأجهزة Linux ، توفر برامج مكافحة الفيروسات المجانية هذه أفضل حماية ضد البرامج الضارة. في هذه المجموعة من أفضل برامج مكافحة الفيروسات لجهاز Chromebook ، ستتعلم كيفية استخدام أدوات الأمان التابعة لجهات خارجية لحماية جهاز Chrome OS. على نظام Windows ، هذه الماسحات الضوئية للبرامج الضارة مضمونة للقضاء على أي فيروس . هذه المقالة حول إزالة البرامج الضارة العنيدة على Windows هي مورد مفيد آخر نوصي به.

استخدم بطاقات الخصم الافتراضية لعمليات الشراء عبر الإنترنت

يقوم مجرمو الإنترنت باختراق حساباتك على الإنترنت لأسباب عديدة ، من بينها سرقة البطاقة أو المعلومات المصرفية. يمكن للمتسلل الحصول على هذه التفاصيل بشكل غير قانوني من خلال برامج التجسس وأدوات التصيد (مواقع الويب ورسائل البريد الإلكتروني والتطبيقات المزيفة) وشبكات Wi-Fi العامة. لا تستخدم بطاقاتك في كل موقع ويب فقط لتجنب الوقوع ضحية للاحتيال على بطاقات الائتمان أو السرقة. وبالمثل ، لا تستخدم تطبيقاتك المصرفية على شبكات Wi-Fi العامة.

قبل إدخال تفاصيل بطاقتك في أي بوابة دفع عبر الإنترنت ، تأكد من أن موقع الويب آمن وشرعي. والأفضل من ذلك ، استخدم بطاقاتك فقط على مواقع الويب والتطبيقات والأنظمة الموثوقة وذات السمعة الطيبة. إذا كنت تتسوق غالبًا في العديد من متاجر التجارة الإلكترونية ، ففكر في استخدام البطاقات الافتراضية أو التي يمكن التخلص منها. هذه البطاقات سهلة الإنشاء وسهلة الاستخدام والأهم من ذلك أنها تحمي بطاقتك المصرفية الأساسية من مجرمي الإنترنت.

إذا كنت تتسوق على موقع ويب لأول مرة ، فاستخدم بطاقة افتراضية أو بطاقة يمكن التخلص منها بأموال محدودة. نوصي بالحصول على بطاقة افتراضية مخصصة للتسوق عبر الإنترنت ، وواحدة للاشتراكات ، وأخرى للمدفوعات الإلكترونية الأخرى. إلى جانب حماية بطاقتك المصرفية الأساسية من المتسللين وانتهاكات البيانات المحتملة ، تساعد البطاقات الافتراضية أيضًا في إدارة الأموال والتخطيط والميزنة.

هل تريد البدء في استخدام البطاقات الافتراضية؟ راجع هذا التجميع لموفري بطاقات الائتمان المتاحين ذوي السمعة الطيبة للحصول على مزيد من المعلومات. أثناء تواجدك فيه ، يجب عليك أيضًا مراجعة هذا البرنامج التعليمي الشامل حول اكتشاف مواقع الويب المزيفة - لا تدع المحتالين يخدعونك.

إذا كنت تشك في أن تفاصيل بطاقتك قد تم اختراقها ، فأبلغ المصرف الذي تتعامل معه أو الشركة التي أصدرت البطاقة على الفور.

خجول بعيدًا عن أجهزة الكمبيوتر العامة

الوصول إلى حساباتك عبر الإنترنت من جهاز كمبيوتر عام يشبه تسليم دخيل مفاتيح شقتك. على عكس أجهزتك الشخصية ، من السهل جدًا على المتسلل الحصول على أي معلومات تدخلها على جهاز كمبيوتر عام. لذلك ، قدر الإمكان ، تجنب استخدام أجهزة الكمبيوتر العامة.

إذا كنت ترغب في الوصول إلى الإنترنت على جهاز كمبيوتر عام ، فافعل ذلك في وضع "التصفح المتخفي" أو "التصفح الخاص". الأهم من ذلك ، تأكد من تنظيف آثار معلوماتك عند الانتهاء. امسح ملفات تعريف الارتباط الخاصة بالمستعرض وسجل التصفح وما إلى ذلك. راجع هذه المقالة حول استخدام جهاز كمبيوتر عام بأمان للحصول على مزيد من النصائح الاحترازية.

استخدم عنوان بريد إلكتروني يمكن التخلص منه

هناك مخاطر أمنية مرتبطة باستخدام عنوان بريدك الإلكتروني الأساسي للتسجيل في كل موقع ويب ، أو خدمة عبر الإنترنت ، أو نسخة تجريبية من التطبيق ، وما إلى ذلك. يصبح صندوق الوارد الخاص بك معرضًا لجميع أنواع الرسائل غير المرغوب فيها من المتسللين ومجرمي الإنترنت. يعد استخدام رسائل البريد الإلكتروني التي يمكن التخلص منها (المعروفة أيضًا باسم عناوين البريد الإلكتروني المؤقتة أو عناوين البريد الإلكتروني التي يتم التخلص منها) للأنشطة غير المهمة أو التي تتم لمرة واحدة طريقة جيدة لإبقاء رسائل البريد العشوائي ورسائل البريد الإلكتروني المخادعة بعيدًا عن صندوق الوارد الخاص بك .

إذا لم تكن متأكدًا من صحة موقع ويب يطلب عنوان بريدك الإلكتروني ، فإننا نوصي بتقديم عنوان بريدك الإلكتروني المؤقت - وليس عنوان بريدك الإلكتروني المعتاد. إذا تبين أن موقع الويب احتيالي ، فيمكنك التأكد من أمان معلومات عنوان بريدك الإلكتروني الحقيقي / الشخصي.

هناك عملاء بريد إلكتروني يسمحون لك بإنشاء عناوين مؤقتة بصلاحية تتراوح من دقائق إلى أيام أو أسابيع أو شهور. حتى أن البعض يتيح لك إنشاء حسابات بريد إلكتروني يمكن التخلص منها دون تاريخ انتهاء الصلاحية. هذا التجميع لأفضل مزودي حسابات البريد الإلكتروني المتاح (والمجاني) يحتوي على كل ما تحتاج إلى معرفته.

حماية كاميرا الويب الخاصة بك ، وحماية خصوصيتك

يعد اختراق كاميرا الويب شكلاً متزايدًا آخر من أشكال غزو الخصوصية ، ويرجع ذلك في الغالب إلى زيادة اعتماد أجهزة إنترنت الأشياء (IoT) مثل أجهزة مراقبة الأطفال ، وأجراس الباب الذكية ، والأجهزة الأخرى التي تحتوي على كاميرا ويب. يمكن للمتسلل التسلل إلى شبكتك والتحكم عن بعد في كاميرا الويب الخاصة بجهازك.

إذا أضاءت كاميرا الويب عندما لا تكون قيد الاستخدام ، فقد يكون ذلك علامة على اختراق الجهاز . إذن ماذا يمكنك أن تفعل حيال هذا؟ قم بتنشيط كاميرا الويب بجهازك - إنها مفتاح أو زر مادي يقطع الطاقة عن كاميرا الويب. إذا لم يكن جهازك يحتوي على كاميرا ويب ، فاستثمر في غطاء كاميرا الويب ، حيث تتراوح تكلفته بين دولارين وخمسة دولارات.

هناك طريقة أخرى لحماية كاميرا الويب الخاصة بك من القرصنة وهي التأكد من أن شبكتك خالية من البرامج الضارة. انتقل إلى هذا الدليل لفحص جهاز التوجيه الخاص بك بحثًا عن البرامج الضارة .

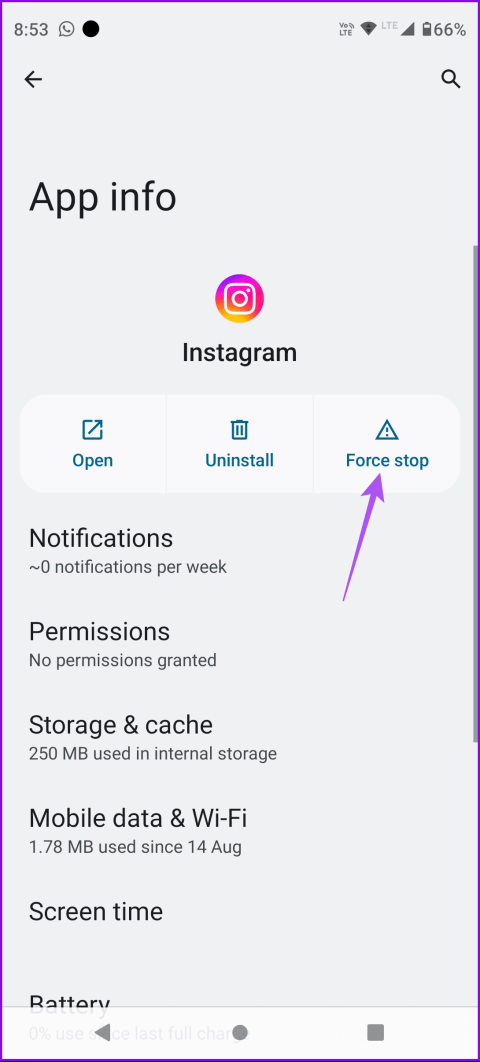

حافظ على تطبيقاتك محدثة

غالبًا ما تحتوي التطبيقات القديمة والقديمة على نقاط ضعف وأخطاء يستغلها المتسللون كنقاط دخول إلى أجهزتك وحساباتك. يوصى بتحديث تطبيقاتك دائمًا بمجرد توفر إصدار جديد. والأفضل من ذلك ، قم بتمكين التحديث التلقائي في متجر تطبيقات جهازك أو ضمن قائمة إعدادات تطبيقاتك.

هناك المزيد للقيام به

على الرغم من أن التوصيات الموضحة أعلاه ستقلل من فرص تعرض جهاز الكمبيوتر الخاص بك للاختراق ، إلا أن هناك المزيد من التدابير الوقائية والأدوات الجديرة بالذكر. على سبيل المثال ، يمكن لأدوات فحص الفيروسات عبر الإنترنت اكتشاف مجموعة متنوعة من الملفات والبرامج الضارة وإزالتها من جهاز الكمبيوتر الخاص بك. سيؤدي تشفير أجهزة التخزين الخاصة بك أيضًا إلى منع وقوع ملفاتك في الأيدي الخطأ.

يمكن للقراصنة اختطاف هاتفك في محاولة لكسر المصادقة الثنائية لحسابك. اقرأ التوصيات الاحترازية في هذا البرنامج التعليمي حول حماية هاتفك وبطاقة SIM من المتسللين .

لا يهم إذا كانت كلمة مرورك تتكون من 32 حرفًا وأبجدية رقمية وسيستغرق كسرها عدة ملايين من السنين - فهي ليست آمنة. في واقع الأمر ، فإن أي شيء يلمس الإنترنت ليس آمنًا.

من المفهوم أن تريد استراحة من وسائل التواصل الاجتماعي. إذا تركت دون رادع ، يمكن أن يتحول استخدام وسائل التواصل الاجتماعي إلى وقت لا نهاية له على ما يبدو.

يمكن للبرامج التخطيطية والإضافات الضارة والمتطفلين تعديل الإعدادات الافتراضية في Google Chrome دون إذنك. لذلك إذا استمر ظهور نتائج البحث من Yahoo فجأة.

يحتوي Windows على قدر هائل من الإعدادات التي يمكن تهيئتها لضبط كيفية عمل Windows. ومع ذلك ، فإن ضبط هذه الإعدادات ليس أسهل شيء يمكن القيام به.

يعد Roku Streaming stick أحد أكثر الخيارات تنوعًا لتدفق الترفيه. يتيح لك الوصول إلى خدماتك المفضلة مثل Apple TV و HBO Max أو حتى استخدام انعكاس الشاشة لتشغيل المحتوى من هاتفك.

تأثير رش الألوان هو تأثير رائع للصورة حيث يتم تحويل الصورة أولاً إلى أبيض وأسود ، ثم تتم إضافة اللون مرة أخرى إلى أجزاء معينة من الصورة. يعمل هذا بشكل جيد في الصور ذات الألوان الزاهية لأنها تبدو أكثر دراماتيكية عندما يتم تحويل بقية الصورة إلى أبيض وأسود ويظل عنصر واحد ملونًا.

Zoom هو تطبيق مؤتمرات الفيديو المفضل للكثيرين. السبب الذي يجعل الناس يختارونه عبر Skype أو عملاء آخرين هو أن Zoom سهل الاستخدام ، وفي معظم الأحيان ، يعمل كالساعة.

أجهزة الكمبيوتر المحمولة المزودة بشاشات تعمل باللمس سهلة الاستخدام. يسمح الإدخال باللمس بالتنقل بشكل أسرع ويحسن جهاز الكمبيوتر الخاص بك للميزات والتطبيقات التي تركز على شاشة اللمس.

تستخدم ملفات الفيديو MP4 على نطاق واسع لمقاطع الفيديو. إذا كنت قد انتهيت للتو من تحرير مقطع فيديو في Adobe Premiere Pro ، فقد ترغب في تصديره بهذا التنسيق.

يمكنك استخدام Facebook للبقاء على اتصال مع الأصدقاء ، وشراء المنتجات أو بيعها ، والانضمام إلى مجموعات المعجبين ، والمزيد. ولكن تظهر المشكلات عندما تتم إضافتك إلى مجموعات بواسطة أشخاص آخرين ، خاصة إذا كانت هذه المجموعة مصممة لإرسال رسائل غير مرغوب فيها إليك أو بيع شيء ما لك.

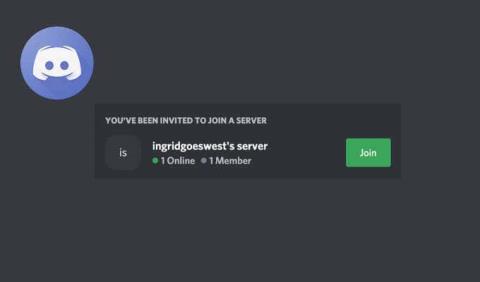

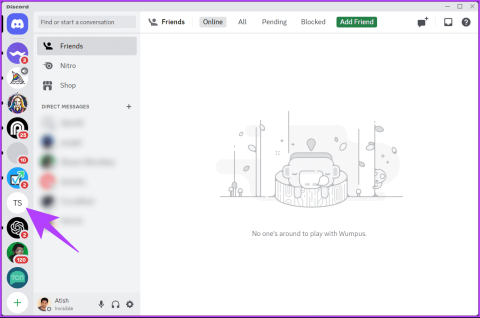

أصبح Discord أحد أشهر تطبيقات الاتصال في العالم وبديلاً رائعًا لتطبيق Whatsapp و Snapchat. تم تطويره للاعبين ، لكنه أصبح المحور الرئيسي حيث يتجمع الكثير من المجتمعات المختلفة.

يستخدم العديد من الأشخاص الآن Discord للتواصل مع زملائهم اللاعبين وللتواصل الشخصي والتجاري. لتجنب الالتباس أو الخلط العرضي ، يمكنك إنشاء خوادم منفصلة لمجموعات مختلفة من الأشخاص.

لتحقيق أقصى استفادة من جهاز Roku ، ستحتاج إلى إضافة قنوات. القناة هي مصدر للترفيه على جهاز Roku الخاص بك ، ويمكنك إضافة أي عدد تريده من القنوات إلى جهاز Roku.

يتوفر Netflix في كل مكان في العالم باستثناء أماكن قليلة مثل الصين وكوريا الشمالية. ومع ذلك ، هناك الكثير من محتوى Netflix المحظور بناءً على البلد الذي تقيم فيه.

يعد امتلاك حساب على شبكات التواصل الاجتماعي المتعددة أمرًا ضروريًا لتكون مؤثرًا ناجحًا على وسائل التواصل الاجتماعي. يمكن أن تستغرق إدارة حسابات متعددة الكثير من الوقت والجهد.

يحتوي برنامج Procreate لنظام التشغيل iOS على العديد من الميزات لإنشاء قطع فنية رائعة ، تنافس بعضًا من أفضل برامج تحرير الرسومات الموجودة هناك. إحدى الميزات المفيدة للفنانين في Procreate هي القدرة على استخدام الخطوط.

هل قمت للتو بتنزيل ملف بدون امتداد. ربما لاحظت أن Windows لا يمكنه فتح هذا الملف وطالبتك باختيار برنامج لفتحه.

يمكن لبرنامج MS Excel عرض 1048576 صفاً. في حين أن هذا قد يبدو عددًا كبيرًا حقًا في الاستخدام العادي ، إلا أن هناك الكثير من السيناريوهات حيث لا يكون ذلك كافيًا تمامًا.

إذا كنت تتسوق لشراء VPN يمكنك الوثوق به ، فلا يسعك إلا أن تصادف مصطلح "Kill Switch" أو في حالات نادرة ، "killswitch. على الرغم من سهولة استخدام ميزة VPN هذه ، فإن الطريقة التي تعمل بها لا يتم شرحها جيدًا دائمًا.

تريد TikTok تعليق مطالبتها على جميع مقاطع الفيديو الخاصة بها ، ولكن إذا كانت مقاطع الفيديو الخاصة بك يمكنها كسب معجبين لك وزيادة المشاركة على منصة واحدة ، فلماذا لا تفعل ذلك على منصة أخرى. من السهل تنزيل مقطع فيديو TikTok على هاتفك ، ولكنه يأتي مع علامة مائية تبقى إذا قمت بتحميله في مكان آخر.

يوفر Baseus Bowie MA10 الكثير من الميزات الجذابة لهذا المزيج. لكن هل تتطابق البراعم مع ادعاءات الشركة؟ قراءة استعراضنا لمعرفة ذلك!

هل تواجه مشكلة مع Amazon Fire TV Stick؟ قم بإعادة ضبطه بسرعة على إعدادات المصنع باستخدام هذه الطرق الخمس.

لا يمكن حذف قصص Instagram؟ هل هو عالق في النشر لساعات؟ إليك كيفية إصلاح المشكلة عندما لا تعمل قصة Instagram الخاصة بك.

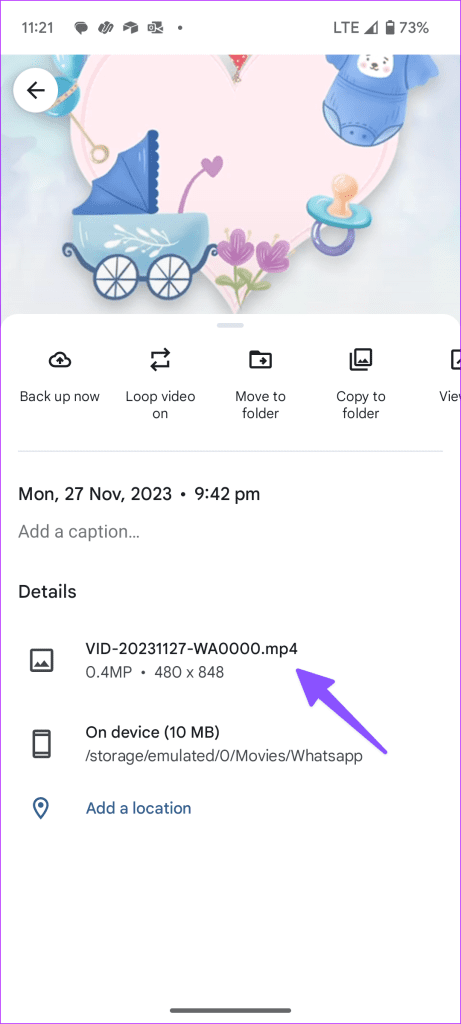

هل يفشل تطبيق Google Photos في تحميل مقاطع الفيديو على هاتف Android الخاص بك؟ تحقق من أفضل الطرق لإصلاح عدم تشغيل صور Google لمقاطع الفيديو.

هل تريد قفل قناة Discord؟ فيما يلي كيفية قفل قناة على خادم Discord الخاص بك بسرعة وفعالية باستخدام جهاز محمول أو سطح مكتب.

إذا كانت الصفحة التالية في TikTok لا تعرض المنشورات الجديدة التي تم تحميلها بواسطة الحسابات، فإليك بعض الحلول العملية لإصلاح المشكلة.

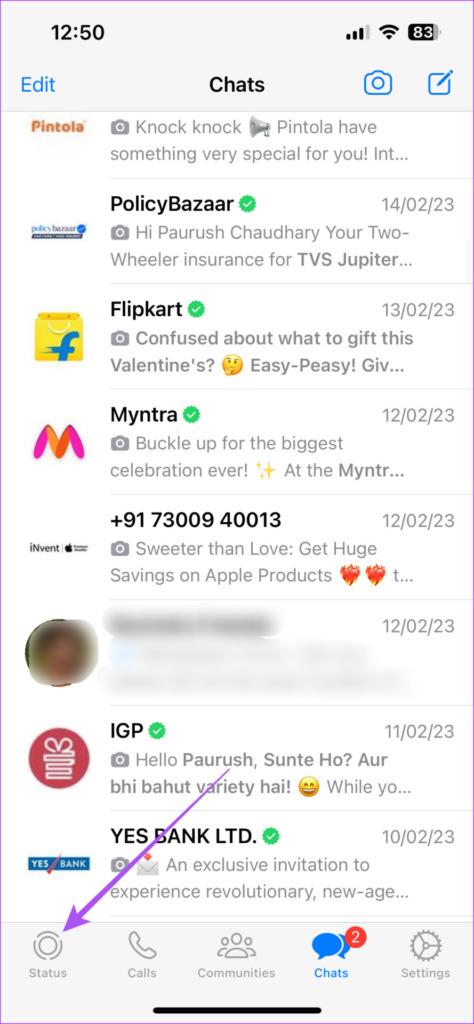

هل تريد مشاركة فيديو حالة WhatsApp لمدة أطول من 30 ثانية؟ إليك طريقتان سهلتان للقيام بذلك على جهاز iOS وAndroid الخاص بك

هل تريد إضافة أو إزالة التطبيقات من Secure Folder على هواتف Samsung Galaxy؟ إليك كيفية القيام بذلك وما يحدث من خلال القيام بذلك.

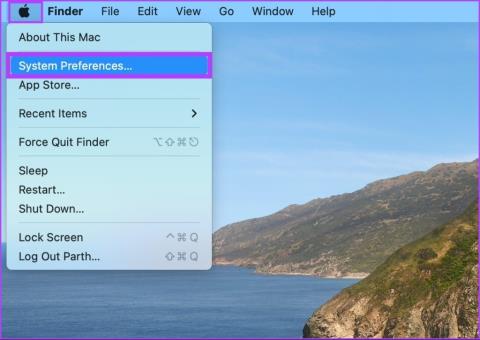

إذا كنت تريد جدولة إيقاف تشغيل جهاز Mac الخاص بك، فإليك 3 طرق للقيام بذلك بسهولة وكفاءة.

هل تخطط لشراء أو بيع شيء ما؟ ما هو أفضل مكان آخر غير الفيسبوك؟ لكن كن حذرًا بشأن عمليات الاحتيال هذه في Facebook Marketplace.