ماذا تفعل إذا لم يتم شحن Powerbeats Pro في العلبة

إذا لم يتم شحن Powerbeats Pro الخاص بك، استخدم مصدر طاقة آخر ونظف سماعات الأذن الخاصة بك. اترك العلبة مفتوحة أثناء شحن سماعات الأذن الخاصة بك.

هناك أنواع مختلفة من خروقات البيانات. يتضمن بعضها قدرًا هائلاً من الوقت والتخطيط والجهد من جانب المهاجم. يمكن أن يأخذ هذا شكل تعلم كيفية عمل النظام قبل صياغة رسالة تصيد مقنعة وإرسالها إلى موظف لديه وصول كافٍ للسماح للمهاجم بسرقة التفاصيل الحساسة. يمكن أن يؤدي هذا النوع من الهجوم إلى فقد كمية هائلة من البيانات. كود المصدر وبيانات الشركة أهداف شائعة. تشمل الأهداف الأخرى بيانات المستخدم مثل أسماء المستخدمين وكلمات المرور وتفاصيل الدفع و PII مثل أرقام الضمان الاجتماعي وأرقام الهواتف.

بعض الهجمات ليست في أي مكان بالقرب من هذا التعقيد بالرغم من ذلك. باعتراف الجميع ، ليس لديهم أيضًا مثل هذا التأثير الكبير على جميع المتضررين. هذا لا يعني أنها ليست مشكلة بالرغم من ذلك. أحد الأمثلة يسمى حصاد الحساب ، أو تعداد الحساب.

تعداد الحساب

هل سبق لك أن حاولت تسجيل الدخول إلى موقع ويب فقط ليخبرك أن كلمة المرور الخاصة بك كانت خاطئة؟ هذه رسالة خطأ محددة ، أليس كذلك؟ من المحتمل أنك إذا ارتكبت خطأً إملائيًا في اسم المستخدم أو عنوان البريد الإلكتروني الخاصين بك عن عمد ، فسيخبرك موقع الويب أن "الحساب الذي يحتوي على هذا البريد الإلكتروني غير موجود" أو شيئًا بهذا المعنى. انظر الفرق بين هاتين الرسالتين الخطأ؟ مواقع الويب التي تقوم بذلك معرضة لتعداد الحسابات أو تجميع الحسابات. ببساطة ، من خلال تقديم رسالتي خطأ مختلفتين للسيناريوهين المختلفين ، من الممكن تحديد ما إذا كان اسم المستخدم أو عنوان البريد الإلكتروني له حساب صالح مع الخدمة أم لا.

هناك العديد من الطرق المختلفة التي يمكن من خلالها تحديد هذا النوع من المشكلات. السيناريو أعلاه لرسالتين خطأ مختلفتين مرئي إلى حد ما. من السهل أيضًا إصلاحه ، ما عليك سوى تقديم رسالة خطأ عامة لكلتا الحالتين. شيء مثل "اسم المستخدم أو كلمة المرور التي أدخلتها غير صحيحة".

تشمل الطرق الأخرى التي يمكن بها حصاد الحسابات نماذج إعادة تعيين كلمة المرور. إن القدرة على استعادة حسابك إذا نسيت كلمة المرور الخاصة بك أمر سهل. على الرغم من أن موقع الويب غير الآمن قد يوفر مرة أخرى رسالتين مختلفتين اعتمادًا على ما إذا كان اسم المستخدم الذي حاولت إرسال إعادة تعيين كلمة المرور له موجودًا. تخيل: "الحساب غير موجود" و "تم إرسال إعادة تعيين كلمة المرور ، تحقق من بريدك الإلكتروني". مرة أخرى في هذا السيناريو ، من الممكن تحديد ما إذا كان الحساب موجودًا عن طريق مقارنة الردود. الحل هو نفسه أيضا. قدِّم ردًا عامًا ، مثل: "تم إ��سال بريد إلكتروني لإعادة تعيين كلمة المرور" حتى إذا لم يكن هناك حساب بريد إلكتروني لإرساله إليه.

الدقة في حصاد الحساب

كلتا الطريقتين المذكورتين أعلاه صاخبتان إلى حد ما من حيث البصمة. إذا حاول المهاجم تنفيذ أي هجوم على نطاق واسع ، فسيظهر بسهولة في أي نظام تسجيل. تقوم طريقة إعادة تعيين كلمة المرور أيضًا بإرسال بريد إلكتروني صريحًا إلى أي حساب موجود بالفعل. الصراخ ليس أفضل فكرة إذا كنت تحاول أن تكون متسترًا.

تسمح بعض مواقع الويب بالتفاعل المباشر للمستخدم أو الرؤية. في هذه الحالة ، ببساطة عن طريق تصفح موقع الويب ، يمكنك جمع أسماء الشاشة لكل حساب تقوم بتشغيله. غالبًا ما يكون اسم الشاشة هو اسم المستخدم. في العديد من الحالات الأخرى ، يمكن أن يعطي تلميحًا كبيرًا حول أسماء المستخدمين التي يجب تخمينها حيث يستخدم الأشخاص عادةً أشكالاً مختلفة من أسمائهم في عناوين بريدهم الإلكتروني. يتفاعل هذا النوع من تجميع الحسابات مع الخدمة ولكن لا يمكن تمييزه بشكل أساسي عن الاستخدام القياسي ، وبالتالي فهو أكثر دقة.

هناك طريقة رائعة لتكون دقيقًا وهي ألا تلمس موقع الويب الذي يتعرض للهجوم مطلقًا. إذا كان المهاجم يحاول الوصول إلى موقع ويب خاص بشركة الموظف فقط ، فقد يكون قادرًا على القيام بذلك بالضبط. بدلاً من التحقق من الموقع نفسه بحثًا عن مشكلات تعداد المستخدم ، يمكنهم الانتقال إلى مكان آخر. من خلال البحث في مواقع مثل Facebook و Twitter و LinkedIn بشكل خاص ، يمكن تكوين قائمة جيدة جدًا بموظفي الشركة. إذا تمكن المهاجم بعد ذلك من تحديد تنسيق البريد الإلكتروني للشركة ، مثل [email protected] ، فيمكنهم في الواقع جمع عدد كبير من الحسابات دون الاتصال بالموقع الذي يخططون لمهاجمته.

لا يمكن فعل الكثير ضد أي من تقنيات حصاد الحساب هذه. إنها أقل موثوقية من الطرق الأولى ولكن يمكن استخدامها لإبلاغ طرق أكثر نشاطًا لتعداد الحسابات.

الشر في التفاصيل

رسالة الخطأ العامة هي بشكل عام الحل لمنع تعداد الحساب النشط. في بعض الأحيان ، تكون التفاصيل الصغيرة هي التي تعطي اللعبة بعيدًا. وفقًا للمعايير ، توفر خوادم الويب رموز الحالة عند الاستجابة للطلبات. 200 هو رمز الحالة لـ "OK" مما يعني النجاح ، و 501 هو "خطأ داخلي في الخادم". يجب أن يحتوي موقع الويب على رسالة عامة تشير إلى أنه تم إرسال إعادة تعيين كلمة المرور ، حتى لو لم يكن ذلك في الواقع بسبب عدم وجود حساب باسم المستخدم أو عنوان البريد الإلكتروني المقدمين. في بعض الحالات ، على الرغم من أن الخادم سيستمر في إرسال رمز الخطأ 501 ، حتى إذا عرض موقع الويب رسالة ناجحة. بالنسبة للمهاجم الذي يهتم بالتفاصيل ، فهذا يكفي لإخباره أن الحساب موجود بالفعل أو غير موجود.

عندما يتعلق الأمر بأسماء المستخدمين وكلمات المرور ، يمكن للوقت أن يلعب دورًا. يحتاج موقع الويب إلى تخزين كلمة المرور الخاصة بك ، ولكن لتجنب تسريبها في حالة تعرضها للاختراق أو وجود شخص مخادع من الداخل ، فإن الممارسة المعتادة هي تجزئة كلمة المرور. تجزئة التشفير هي وظيفة رياضية أحادية الاتجاه تعطي نفس المخرجات دائمًا إذا أعطيت نفس المدخلات ، ولكن حتى إذا كان هناك حرف واحد في الإدخال يغير المخرجات بالكامل. من خلال تخزين ناتج التجزئة ، ثم تجزئة كلمة المرور التي ترسلها ومقارنة التجزئة المخزنة ، يمكن التحقق من أنك قمت بإرسال كلمة المرور الصحيحة دون معرفة كلمة المرور الخاصة بك على الإطلاق.

تجميع التفاصيل

تستغرق خوارزميات التجزئة الجيدة بعض الوقت حتى تكتمل ، وعادةً ما تكون أقل من عُشر ثانية. هذا كافٍ لتجعل من الصعب استخدام القوة الغاشمة ولكن ليس لفترة طويلة لتكون صعبًا عندما يكون لديك واحد فقط للتحقق من قيمة واحدة. قد يكون من المغري لمهندس موقع الويب قطع الزاوية وعدم تكلف نفسه عناء تجزئة كلمة المرور إذا كان اسم المستخدم غير موجود. أعني ، ليس هناك نقطة حقيقية حيث لا يوجد شيء يمكن مقارنته به. المشكلة هي الوقت.

عادة ما ترى طلبات الويب استجابة في بضع عشرات أو حتى مائة أو نحو ذلك من جزء من الألف من الثانية. إذا كانت عملية تجزئة كلمة المرور تستغرق 100 مللي ثانية حتى تكتمل وتخطها المطور ... فقد يكون ذلك ملحوظًا. في هذه الحالة ، قد يتلقى طلب المصادقة لحساب غير موجود استجابة في غضون 50 مللي ثانية تقريبًا بسبب زمن انتقال الاتصال. قد يستغرق طلب المصادقة لحساب صالح بكلمة مرور غير صالحة حوالي 150 مللي ثانية ، وهذا يشمل زمن انتقال الاتصال بالإضافة إلى 100 مللي ثانية بينما يقوم الخادم بتجزئة كلمة المرور. بمجرد التحقق من الوقت الذي استغرقته الاستجابة للعودة ، يمكن للمهاجم تحديد ما إذا كان الحساب موجودًا أم لا بدقة موثوقة إلى حد ما.

يمكن أن تكون فرص التعداد الموجه نحو التفاصيل مثل هاتين الفئتين بنفس فعالية الطرق الأكثر وضوحًا لحصاد حسابات مستخدمين صالحة.

آثار حصاد الحساب

في ظاهر الأمر ، قد لا تبدو القدرة على تحديد ما إذا كان هناك حساب موجود أو غير موجود على موقع ما مشكلة كبيرة. ليس الأمر كما لو أن المهاجم كان قادرًا على الوصول إلى الحساب أو أي شيء. تميل المشكلات إلى أن تكون أوسع نطاقًا قليلاً. تميل أسماء المستخدمين إلى أن تكون إما عناوين بريد إلكتروني أو أسماء مستعارة أو تستند إلى أسماء حقيقية. يمكن بسهولة ربط الاسم الحقيقي بالفرد. تميل عناوين البريد الإلكتروني والأسماء المستعارة أيضًا إلى إعادة استخدامها من قبل فرد واحد مما يسمح بربطها بشخص معين.

لذا ، تخيل ما إذا كان بإمكان المهاجم تحديد أن عنوان بريدك الإلكتروني لديه حساب على موقع ويب لمحامي الطلاق. ماذا عن موقع على شبكة الإنترنت عن الانتماءات السياسية المتخصصة ، أو الظروف الصحية المحددة. قد يؤدي هذا النوع من الأشياء إلى تسريب بعض المعلومات الحساسة عنك. معلومات قد لا تريدها هناك.

علاوة على ذلك ، لا يزال العديد من الأشخاص يعيدون استخدام كلمات المرور عبر مواقع ويب متعددة. هذا على الرغم من أن الجميع على دراية بالنصائح الأمنية لاستخدام كلمات مرور فريدة لكل شيء. إذا كان عنوان بريدك الإلكتروني متورطًا في اختراق كبير للبيانات ، فمن المحتمل أن يتم تضمين تجزئة كلمة المرور الخاصة بك في هذا الخرق. إذا كان المهاجم قادرًا على استخدام القوة الغاشمة لتخمين كلمة مرورك من خرق البيانات ، فقد يحاول استخدامها في مكان آخر. في هذه المرحلة ، سيعرف المهاجم عنوان بريدك الإلكتروني وكلمة المرور التي قد تستخدمها. إذا كان بإمكانهم تعداد الحسابات على موقع لديك حساب عليه ، فيمكنهم تجربة كلمة المرور هذه. إذا كنت قد أعدت استخدام كلمة المرور هذه على هذا الموقع ، فيمكن للمهاجم الدخول إلى حسابك. لهذا السبب يوصى باستخدام كلمات مرور فريدة لكل شيء.

خاتمة

يعد حصاد الحساب ، الذي يشار إليه أيضًا باسم تعداد الحساب ، مشكلة أمنية. تسمح الثغرة الأمنية في تعداد الحسابات للمهاجم بتحديد ما إذا كان الحساب موجودًا أم لا. نظرًا لكونها ثغرة في الكشف عن المعلومات ، فإن تأثيرها المباشر ليس بالضرورة شديدًا. المشكلة هي أنه عند دمجها مع معلومات أخرى ، يمكن أن يزداد الوضع سوءًا. يمكن أن يؤدي هذا إلى وجود تفاصيل حساسة أو خاصة يمكن ربطها بشخص معين. يمكن أيضًا استخدامه جنبًا إلى جنب مع خروقات بيانات الجهات الخارجية للوصول إلى الحسابات.

لا يوجد أيضًا سبب مشروع لتسريب موقع ويب لهذه المعلومات. إذا ارتكب المستخدم خطأً إما في اسم المستخدم أو كلمة المرور الخاصة به ، فعليه فقط التحقق من شيئين لمعرفة مكان ارتكاب الخطأ. الخطر الناجم عن الثغرات الأمنية في تعداد الحساب أكبر بكثير من الفائدة البسيطة للغاية التي يمكن أن توفرها للمستخدم الذي أخطأ في كتابة اسم المستخدم أو كلمة المرور.

إذا لم يتم شحن Powerbeats Pro الخاص بك، استخدم مصدر طاقة آخر ونظف سماعات الأذن الخاصة بك. اترك العلبة مفتوحة أثناء شحن سماعات الأذن الخاصة بك.

الحفاظ على معداتك في حالة جيدة أمر ضروري. إليك بعض النصائح المفيدة للحفاظ على طابعتك ثلاثية الأبعاد في أفضل حالة.

كيفية تفعيل ميزة المسح الضوئي على كانون بيكسما MG5220 عندما تكون خراطيش الحبر فارغة.

اكتشف بعض الأسباب المحتملة وراء سخونة جهاز الكمبيوتر المحمول الخاص بك، بالإضافة إلى نصائح وحيل لتجنب هذه المشكلة والحفاظ على برودة جهازك.

أنت تستعد لقضاء ليلة من الألعاب، وستكون ليلة مهمة – لقد قمت للتو بشراء “Star Wars Outlaws” على خدمة بث GeForce Now. اكتشف الحل المعروف الوحيد الذي يوضح لك كيفية إصلاح رمز الخطأ GeForce Now 0xC272008F حتى تتمكن من البدء في لعب ألعاب Ubisoft مرة أخرى.

الحفاظ على طابعاتك ثلاثية الأبعاد أمر مهم جدًا للحصول على أفضل النتائج. إليك بعض النصائح الهامة التي يجب أخذها في الاعتبار.

هل تواجه صعوبة في معرفة ما هو عنوان IP الذي يستخدمه طابعتك؟ سنوضح لك كيفية العثور عليه.

إذا كنت غير متأكد من شراء AirPods لهاتفك Samsung، يمكن أن تساعدك هذه الدليل بالتأكيد. السؤال الأكثر وضوحًا هو ما إذا كان الجهازين متوافقين.

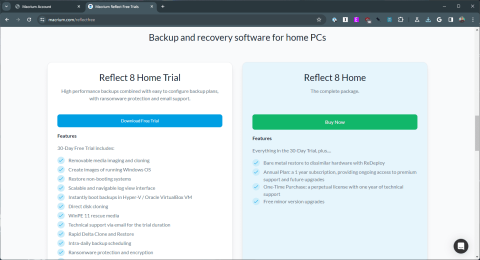

في العصر الرقمي الحديث، حيث تعد البيانات أحد الأصول القيمة، يمكن أن يكون استنساخ القرص الصلب على نظام التشغيل Windows عملية حاسمة بالنسبة للكثيرين. هذا الدليل الشامل

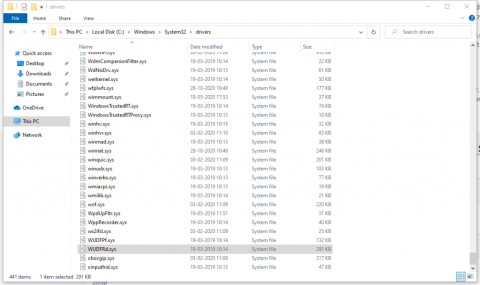

هل تواجه رسالة الخطأ أثناء تشغيل جهاز الكمبيوتر الخاص بك والتي تفيد بفشل تحميل برنامج التشغيل WUDFRd على جهاز الكمبيوتر الخاص بك؟