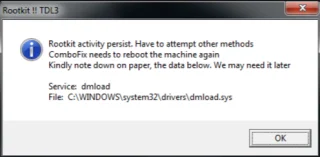

Rootkit : un assassin numérique caché

Les logiciels malveillants et les virus peuvent être supprimés s'ils sont détectés à temps. Mais que se passe-t-il si vous ne pouvez pas détecter d'activité malveillante sur votre système ? Lisez cet article pour savoir comment Rootkit infecte votre ordinateur sans être vu.