Nos vies routinières tournent plus ou moins autour de la technologie de nos jours. Le téléchargement d'informations personnelles telles que l'identifiant de messagerie, les détails de la carte de crédit ou l'adresse sur divers sites Web à certaines fins ou à d'autres est très courant. Et cela soulève des inquiétudes quant au vol d'informations ! Maintenant, si vous pensez à la façon dont les pirates obtiennent des informations personnelles à partir de sources en ligne et que font-ils après le piratage, laissez-nous vous informer !

De plus, vous comprendrez également les méthodes de protection des données, que ce soit en les imbibant dans vos habitudes quotidiennes ou en téléchargeant un logiciel tiers avancé.

Pourquoi les pirates veulent-ils envahir vos données ?

- Voler votre argent sur des comptes bancaires.

- Espionner les affaires des rivaux.

- Pour effectuer un coup publicitaire ou dégrader l'image d'un site Web particulier.

- Enfin, pour le plaisir et la pratique.

Comment les pirates obtiennent vos informations personnelles ?

Eh bien, beaucoup de façons! Oui, vous avez bien entendu. Qu'il s'agisse de deviner les mots de passe, de lancer des attaques de virus, d'utiliser l'ingénierie sociale ou de déverrouiller des codes avec un logiciel, ces moyens s'infiltrent dans l'ordinateur sans même vous le faire savoir. Certains d'entre eux sont:

- Bots automatisés : Souvent , un seul pirate informatique n'est pas responsable de la saisie d'informations personnelles. De nombreux robots automatisés sont lancés par les pirates afin qu'ils puissent explorer les sites Web et trouver les informations requises. Intelligent, tu sais ?

- Phishing : C'est comme bluffer l'utilisateur en envoyant un e-mail lui demandant de l'ouvrir, de se connecter et de résoudre les problèmes de sécurité survenant dans vos services légitimes (par exemple, système bancaire en ligne). L'e-mail semble si réel que l'utilisateur ne peut pas différencier facilement le vrai du faux.

- Virus : Comme son nom l'indique, le virus informatique se réplique dans le PC et devient une menace. Pourquoi? Car il peut voler ou détruire vos données et même détourner vos services informatiques.

- Sites Web frauduleux : Une autre méthode suivie par les pirates informatiques consiste à créer un site Web frauduleux pour tout type de commerce de détail, comme les achats ou les inscriptions à un emploi. Lorsque vous entrez les détails de votre carte bancaire ici, vos informations sont piégées.

- Liens de spam : parfois, vous pouvez obtenir un lien non pertinent sur votre compte de réseau social, votre message téléphonique ou votre e-mail. Il est préférable de rester à l'écart de ces liens, car en cliquant dessus, vous transférez très facilement des logiciels malveillants sur votre appareil.

A lire aussi : -

Meilleurs services de protection contre le vol d'identité en 2021 pour... Les meilleurs services de protection contre le vol d'identité vous aideront, vous et votre famille, à vous protéger contre la fraude d'identité. Alors, voici des critiques...

Quelles mesures de sécurité devez-vous prendre pour protéger les données ?

Le choix le plus intelligent pour échapper au piratage est de prendre des mesures de sécurité précoces afin de protéger les données. Comment? Consultez ces méthodes de protection des données mentionnées ci-dessous.

- Revérifiez vos mots de passe : Cela pourrait être votre erreur la plus courante mais dangereuse qui nécessite une vérification stricte. Conserver des mots de passe simples comme 123456, c'est comme permettre à la poignée de porte de tourner très rapidement. Il est préférable d'ajouter des caractères spéciaux et de garder leur force très forte.

De plus, si vous utilisez le même mot de passe sur plusieurs plates-formes Web, vous êtes sujet à une exposition majeure au piratage.

- Téléchargez le logiciel antivirus à l'avance : comme le nombre de virus peut pénétrer dans votre ordinateur via divers pipelines, il est préférable de le bloquer à l'avance. De nombreuses options comme Avast, Norton, Systweak Anti-Malware pour Mac et Advanced System Protector sont disponibles.

- Désactiver les protocoles de communication inutiles : des protocoles tels que SMB1 sont utilisés pour partager des fichiers entre les réseaux. Et si vous ne les utilisez pas pour le moment, mieux vaut les désactiver ! Comment?

- Dites non au Wi-Fi public : tous les réseaux Wi-Fi publics ne sont pas sûrs pour vos données. Les pirates peuvent facilement capturer vos données, les décoder et les utiliser à leur guise.

- Source de téléchargement digne de confiance : Si vous téléchargez quelque chose à partir de sources peu fiables, vous êtes très vulnérable au virus et vous divulguez vos propres informations. Les sites Web illégaux sont chargés de logiciels malveillants et il est préférable de les télécharger à partir de sites dignes de confiance.

- En savoir plus Méthodes : De la vérification régulière des rapports de crédit au vidage de la poubelle avec le temps, vous pouvez explorer d'autres méthodes pour échapper au piège.

Que pouvez-vous faire d'autre pour protéger vos données contre les violations

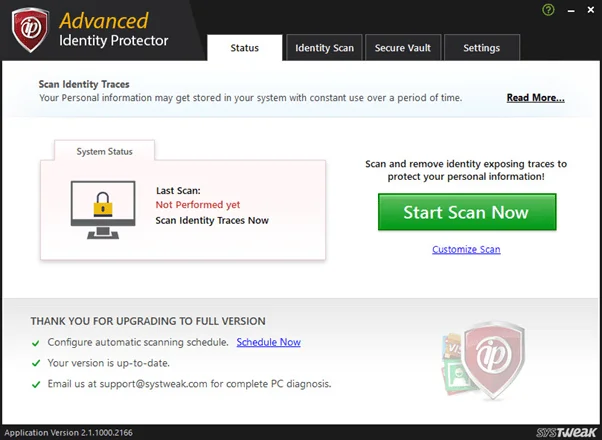

Lorsque vous examinez les moyens avancés de vérifier la protection contre les pirates informatiques, il est préférable de garder un mur entre les deux. Malgré tous vos efforts mentionnés ci-dessus, vous ne pouvez pas être sûr d'une protection complète de votre identité. Mais vous pouvez construire ce mur en utilisant Advanced Identity Protector sur un PC Windows.

![Comment les pirates informatiques violent votre vie privée et les moyens de l'éviter ? Comment les pirates informatiques violent votre vie privée et les moyens de l'éviter ?]()

Pourquoi? Eh bien, ce mur garde vos informations confidentielles telles que les comptes de messagerie, les mots de passe, les informations d'identification, les informations de carte de crédit et le numéro de sécurité sociale à l'abri des yeux et des mains des violations. Le logiciel détecte les traces de vos informations sensibles que vous pouvez supprimer ou enregistrer dans le coffre-fort intégré. Pour en savoir plus à ce sujet, consultez Comment empêcher l'usurpation d'identité ?

N'est-ce pas génial d'être préparé à l'avance ? Toujours, disent-ils ! Maintenant, vous pouvez vous débarrasser de tous les pirates informatiques avant même qu'ils ne pensent à se livrer à votre vie privée.

De plus, vous évitez en toute sécurité les e-mails de phishing, les liens infectés et l'espionnage.

Conclusion

Maintenant que vous savez déjà comment les pirates informatiques obtiennent vos informations personnelles, nous pensons que chacun de vos pas vers le monde de la technologie sera fait avec prudence. Des diverses méthodes de protection des données aux mesures de sécurité détaillées, aucun pirate informatique ne touchera désormais à vos informations privées.

Mais assurez-vous que même vous restez prudent lorsque vous partagez vos informations personnelles avec un nouvel ami sur les réseaux sociaux. Nous vous souhaitons une navigation sécurisée & une protection intelligente des données !