Recensione HP Omen Transcend 14: quasi perfetto!

Cerchi un nuovo laptop da gioco portatile? Dai un

Nonostante le applicazioni di messaggistica per le chat personali e il crescente utilizzo di applicazioni di messaggistica istantanea nelle impostazioni aziendali, l'e-mail rimane il mezzo migliore e più utilizzato per lo scambio di informazioni professionali o personali e la condivisione di più documenti su Internet. Collegando server in tutto il mondo, le e- mail aiutano gli utenti a condividere tutti i tipi di dettagli, inclusi quelli riservati senza interferenze da parte di terzi. Tuttavia, essendo la piattaforma di condivisione delle informazioni più ampiamente accettata, le e-mail sono anche il mezzo più attaccato.

Tasso di distribuzione globale dello spam tramite traffico e-mail (Fonte immagine: Statista)

Secondo i rapporti di Statista, nel 2018 c'erano 3,8 miliardi di utenti di posta elettronica attivi in tutto il mondo. Questa vasta base di utenti ha attratto hacker e aggressori, che intendono sottrarre informazioni preziose agli utenti per poi utilizzarle per mezzi illeciti o per estorsioni di riscatto. Man mano che i firewall e i meccanismi di difesa antivirus migliorano, gli hacker stanno anche generando nuovi metodi per portare avanti le loro violazioni. Ciò ha reso l'identificazione dello spam nei servizi di posta elettronica piuttosto difficile.

Sebbene le organizzazioni possano permettersi di costruire un firewall funzionante 24 ore su 24, 7 giorni su 7, contro lo spam e i tentativi di hacking, potrebbe non essere così facile per i singoli utenti. Quindi, dovrebbero essere a conoscenza di alcune bandiere rosse che possono aiutarli a rilevare e identificare qualsiasi spam nella loro e-mail. In definitiva, ciò impedisce il furto delle informazioni personali o di credito associate a tale posta.

Come identificare la posta indesiderata

Che cos'è lo spam?

Fonte immagine: PC World

Email Spam si riferisce generalmente alle e-mail non richieste che vengono inviate a un destinatario di posta per motivi commerciali. Nello Spamming, i professionisti del marketing ottengono prima i tuoi indirizzi dagli account dei social media o da qualsiasi app o servizio a cui ti sei registrato. Quindi tendono a commercializzare se stessi o i loro prodotti inviandoti e-mail in blocco. Ora, questi indirizzi e-mail di spam potrebbero non essere sempre pericolosi. Alcune delle e-mail di spam sono solo un tentativo da parte di un gruppo impaziente di esperti di marketing di infastidirti con e-mail indesiderate. Ma ora, lo Spamming è diventato sempre più ampio. Gli hacker utilizzano lo Spamming come mezzo per inviare e-mail costituite da file, cartelle o collegamenti dannosi. Gli attacchi di phishing vengono eseguiti anche come Spamming, in cui gli hacker tendono a rubare le tue informazioni personali e le informazioni di credito per spingere alcune offerte false o fraudolente.

Ecco alcune misure che puoi adottare per identificare lo spam nelle tue caselle di posta elettronica . Questi passaggi ti assicureranno di non essere trascinato in un'e-mail che potrebbe danneggiare il tuo sistema o il tuo account:

1. Controlla gli indirizzi e-mail

Fonte immagine: LifeWire

Per identificare lo spam nelle e-mail, devi prima assicurarti che il mittente di una particolare e-mail non abbia inviato spam all'indirizzo e-mail. Ci sono casi in cui gli utenti ricevono più e-mail promozionali da vari esperti di marketing. La maggior parte dei veri marketer che utilizzano Google come portale di posta acquista la propria G-Suite e registra un nome di dominio dopo la propria azienda. Ad esempio, gli indirizzi e-mail dei dipendenti Amazon sarebbero sempre nel formato – [email protected] . Non [e-mail protetta]. Gli utenti di solito non si preoccupano di leggere i nomi di dominio, ed è qui che non riescono a rilevare un indirizzo di posta spam. Questa falsificazione di indirizzi email simili è anche chiamata Email Spoofing. Esistono diversi casi di frode in cui i truffatori utilizzano indirizzi e-mail falsi o inventati per dirottare gli account degli utenti. Quindi, assicurati sempre che qualsiasi allegato di posta o collegamento inviato a te provenga da un indirizzo e-mail autentico prima di aprirlo sul tuo sistema. Può essere spam dannoso che puoi rilevare tramite l'indirizzo e-mail.

2. Non aprire file di archivio

Uno dei modi più semplici per identificare le e-mail di spam è vedere se è presente un file di archivio inviato da un account sconosciuto. I file di archivio sono nascosti in formati di cartelle come ZIP, RAR, 7Z. Ora, quando scarichi i file nascosti all'interno della cartella di archivio, lo scanner antimalware o antivirus del tuo sistema potrebbe non essere in grado di rilevare lo spam nella posta inviata tramite la cartella. Se è presente un programma dannoso che il mittente ha allegato alla cartella, potrebbe ostacolare la privacy del sistema in diversi modi. Inoltre, potrebbe anche contenere un file di controllo dei comandi che fornirebbe il controllo remoto del tuo sistema all'hacker a tua insaputa.

3. Astenersi da mail che richiedono informazioni personali o credenziali di pagamento

Uno degli spam più famosi che sono stati identificati è lo spam e-mail Netflix del 2018. In questo caso, c'era un'e-mail distribuita tramite un indirizzo e-mail spam che richiedeva le informazioni di fatturazione degli utenti. Il contenuto dell'e-mail è stato progettato abbastanza bene, con l'interfaccia copiata dalle normali e-mail promozionali di Netflix. L'e-mail affermava che Netflix stesso sta affrontando problemi con le informazioni di fatturazione dell'utente interessato e desidera che l'utente aggiorni nuovamente le credenziali di fatturazione tramite un collegamento fornito nella posta.

Fonte immagine: Federal Trade Commission

Gli utenti hanno anche identificato lo spam negli account Gmail avviati a nome di Apple Inc. L'e-mail di spam identificata ha inviato una fattura falsa di una transazione attraverso l'App Store e ha chiesto all'utente di seguire un collegamento per visualizzare la fattura per lo stesso. Ogni utente che ha visitato il collegamento ha riscontrato un messaggio "ID Apple bloccato" e gli è stato quindi chiesto di inserire le informazioni personali per sbloccarlo. I truffatori avevano saccheggiato le identità di centinaia di consumatori Apple nel momento in cui è stato rilevato lo spam.

Fonte immagine: WestStar Multimedia Ent.

Gli utenti non devono condividere alcuna informazione in risposta a tali e-mail. Le aziende di tale levatura come Netflix e Apple hanno portali separati e protetti per tali procedure. E qualsiasi aggiornamento sui dati di fatturazione non viene richiesto via mail. Quindi, fare attenzione a tali e-mail di phishing per identificare lo spam nelle e-mail e astenersi dal fornire le tue informazioni personali.

4. Attenzione alle estensioni

Fonte immagine: How-To Geek

Per capire come identificare lo spam nelle e-mail, è necessario essere consapevoli delle bandiere rosse associate ai file di estensione. L'iniezione di virus attraverso file di estensioni dannose è l'esempio più comune di spam e-mail. Mentre l'estensione più comune utilizzata per iniettare malware nei sistemi tramite posta è EXE, ce ne sono anche altre di cui dovresti essere a conoscenza. Queste estensioni di file non devono essere eseguite sul sistema se inviate tramite e-mail. Possono essere altamente in grado di infiltrarsi nei file di sistema e persino disabilitare le misure antivirus. Ecco alcune estensioni che dovresti evitare di eseguire sul tuo sistema, specialmente se sono allegate a un'e-mail commerciale:

5. Rileva lo spam analizzando il contenuto della posta

Fonte immagine: LifeWire

Gli utenti ricevono spesso e-mail relative all'approvazione della carta di credito dalla banca, o alcune offerte di coupon dai negozi del tuo marchio preferito, o forse omaggi dalla tua azienda di gadget preferita. I tuoi account sono collegati a tutti i tipi di acquisti onlinepiattaforme, prenotazioni di biglietti e applicazioni per l'ordinazione di cibo che scarichi sul tuo telefono. Le tue scelte e ricerche da queste applicazioni sono tracciate dagli inserzionisti; ad esempio, vedi annunci simili dei prodotti che cerchi su Facebook. A volte, questi record vengono raccolti da hacker da vari mezzi. Quindi usano tattiche come offerte promozionali false e omaggi gratuiti per prodotti/servizi dalle tue ricerche. Questo viene fatto per indurti a fornire loro le credenziali del tuo account e altre informazioni in cambio di tali offerte false. Questo viene quindi ulteriormente utilizzato in modo improprio per transazioni non autorizzate, crimini di furto di identità e falsificazione di documenti a tuo nome.

Pertanto, per identificare lo spam nella tua e-mail, gli utenti devono esaminare il contenuto e analizzare se ha senso o meno.

6. Usa uno strumento di terze parti per prevenire i pericoli dello spam

Fonte immagine: Kaspersky

Sebbene le bandiere rosse spiegate sopra siano le più comuni da tenere a mente durante il rilevamento dello spam nella posta. Ma ci sono tentativi di spam che passano inosservati e poi, naturalmente, ci sono siti a cui non dovremmo offrire l'accesso alla nostra posizione o indirizzo e-mail. Il salvataggio delle password sul browser può anche provocare attacchi di spam al sistema per tali password.

Per garantire che il sistema sia protetto da tutti i pericoli di spam e possa identificare lo spam negli allegati e-mail e nei browser, è necessario utilizzare uno strumento di protezione dell'identità. Advanced Identity Protector è un ottimo software che ti aiuta a proteggere le tue informazioni personali e le credenziali dell'account salvate sui browser Internet. Tali informazioni possono essere utilizzate in modo letale contro di te se trapelate e possono creare problemi legali e finanziari per te.

A questo proposito Advanced Identity Protector offre i seguenti servizi per proteggere la tua presenza online da un diverso tipo di spam:

Identificare lo spam nella posta utilizzando queste semplici bandiere rosse è più semplice. Tenere a mente queste bandiere rosse può salvarti da attacchi di spam come e-mail commerciali indesiderate, spoofing di e-mail e tentativi di phishing. Tuttavia, è la nostra disattenzione su Internet che porta questi aggressori ai nostri ID personali e ad altre informazioni. L'utilizzo di Advanced Identity Protector può aiutarti a evitare questi errori. Eliminando tutte le tracce di identità dalle attività del browser, ti aiuta a ottenere una navigazione e una navigazione in Internet sicure e sicure. Inoltre, ti aiuta a salvare più password, in modo da non dover utilizzare password simili per tutti gli account, il che, a sua volta, è pericoloso per la tua identità Internet.

Se vuoi saperne di più sulla tecnologia che usi ogni giorno e approfondire, segui Systweak su Twitter e Facebook. Inoltre, iscriviti al nostro canale YouTube per conoscere gli entusiasmanti strumenti software da parte nostra, che possono essere altamente ottimali per il tuo sistema quotidiano e l'uso di Internet.

Cerchi un nuovo laptop da gioco portatile? Dai un

Scopri i limiti delle videochiamate su WhatsApp, Skype, Facebook Messenger, Zoom e altre app. Scegli l

Se il tuo Chromebook non riconosce i tuoi dispositivi USB, segui questi passaggi per risolvere il problema. Controlla il formato, l

Scopri come cambiare la lingua su Spotify per Android e desktop in modo semplice e veloce.

Gestisci i post suggeriti su Facebook per una migliore esperienza. Scopri come nascondere o posticipare i post "Consigliati per te".

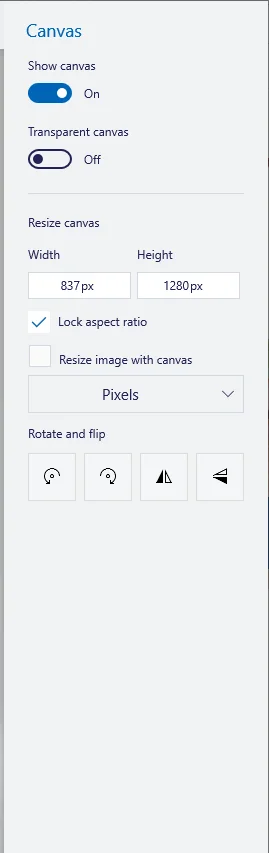

Scopri come rendere trasparente lo sfondo in Paint e Paint 3D con i nostri metodi semplici e pratici. Ottimizza le tue immagini con facilità.

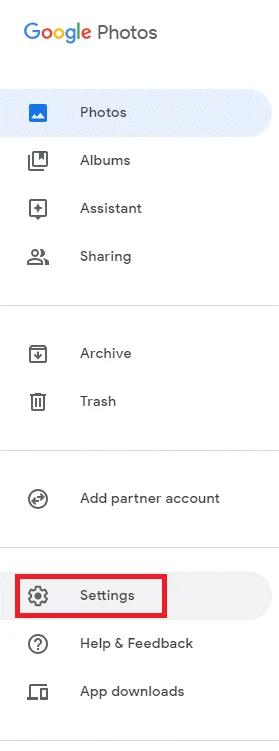

Se hai molti duplicati in Google Foto, scopri i modi più efficaci per eliminarli e ottimizzare il tuo spazio.

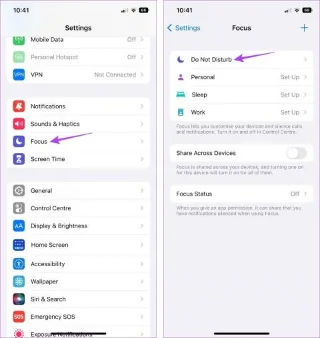

Continua a leggere per sapere come svegliare qualcuno al telefono su Android e iOS, indipendentemente dalla modalità in cui è attivo il dispositivo.

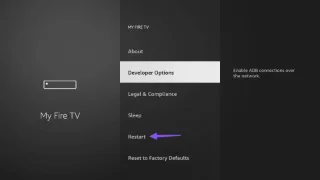

Scopri come risolvere il problema dello schermo nero di Amazon Fire TV Stick seguendo i passaggi di risoluzione dei problemi nella guida.

Scopri cosa fare se il tuo Galaxy S22 non si accende. Trova soluzioni efficaci e consigli utili per risolvere il problema.