Recensione HP Omen Transcend 14: quasi perfetto!

Cerchi un nuovo laptop da gioco portatile? Dai un

Per tutto questo tempo, abbiamo sentito parlare di rapporti di hacking e di come gli hacker diffondono rapidamente la minaccia. Per gli utenti, non smette mai di essere abbastanza terribile. Tuttavia, per gli hacker, è più incline al divertimento, all'apprendimento e, soprattutto, al denaro.

Rivedendo il 2016, possiamo anticipare che gli hacker si sono divertiti. Hanno programmato, sviluppato e reso funzionali diversi programmi dannosi. Inoltre, sono riusciti a spaventare gli utenti, essere singoli utenti o organizzazioni. Ma ciò che rimane come una domanda di fondo per molti utenti è: cosa costituisce esattamente l'hacking? Come possono proteggersi da esso?

Vedi anche: Dovrebbe essere incoraggiato l'hacking?

Che cos'è l'hacking?

Hacking in senso più elementare significa sforzi tecnici intrapresi per manipolare il normale comportamento di un sistema o delle connessioni di rete e del sistema ad esso connesso. In genere, l'hacking comporta attacchi di programmazione dannosi su Internet e altre reti.

La maggior parte degli utenti ha una mentalità passiva nei confronti dell'hacking. Naturalmente, molti di loro sono stati attaccati ed estorti senza una vera ragione. Tuttavia, scavando un po' in profondità, capiremmo che ci sono tre tipi di hacking, ovvero White-hat, Grey-hat e Black-hat. Tra questi, gli hacker praticano quest'ultimo, dove tutto ciò che viene fatto è illegale e un crimine. Detto questo, se è illegale allora perché è praticato?

Vedi anche: incidenti di hacking che hanno sconvolto Internet nel 2016

Come ha proliferato l'hacking?

I primi ceppi di hacking risalgono agli anni '50 e '60. Alcuni ingegneri del MIT hanno coniato il termine e il concetto di hacking praticando la programmazione hardware e altri linguaggi precedenti. All'epoca, i pip non avevano idea dell'hacking e quindi lo accettavano come un'etichetta positiva. Tuttavia, fu presto percepito come un fattore dannoso in quanto non aiutava in alcun modo la società. Gli attacchi di hacking sono cresciuti ogni decennio, diventando robusti e sempre più frequenti. Gli anni '80 sono diventati un'epoca d'oro per l'hacking. Il decennio aveva avuto un gruppo di hacker con il nome "414s" arrestato dall'FBI. Fu anche negli anni '80 che la società acquisì sufficiente consapevolezza sulle attività di hacking dannose e iniziò a proteggersi da tali attacchi.

Con tutto ciò che è stato fatto, l'hacking non ha visto alcun arresto e abbiamo avuto il nostro primo attacco malware più feroce: ransomware. È emerso nell'anno 1989 con il nome di AIDS. Da allora numerosi programmi dannosi vengono sviluppati e bombardati contro utenti innocenti.

Gli attacchi di hacking più feroci?

Abbiamo avuto innumerevoli virus per tutto questo tempo, ma solo alcuni di loro sono riusciti a diffondere la loro minaccia al punto da essere resi popolari in pochissimo tempo. Alcuni di questi programmi dannosi includono CryptoLocker, ILOVEYOU, Strom Worm, Sasser & Netsky, ecc.

Tra tutti, Ransomware è stato uno dei programmi malware più potenti che si è diffuso in questo decennio. In particolare, il 2016 è stato designato come "Anno del ransomware" e ha visto una crescita del 500% delle sue infezioni. Alcuni degli attacchi ransomware più popolari che hanno preso nell'anno includono White House , KeyRanger che dirotta Mac , Locky Ransomware che attacca scuole K10 , ecc. Tuttavia, ce ne sono stati alcuni che sono passati inosservati, indipendentemente dal fatto che siano gravi.

Vedi anche: Ti sei mai chiesto come fanno gli hacker a guadagnare soldi?

Attacchi passati inosservati quest'anno

Non tutti gli attacchi ottengono le luci della ribalta. In effetti, ci sono diversi attacchi che passano assolutamente inosservati indipendentemente dal fatto che siano importanti. In genere, sono gli attacchi mirati a passare inosservati. Questi sono gli attacchi in cui una volta che l'hacker ha ottenuto l'accesso al sistema dell'utente, prende le informazioni e ripulisce tutte le prove. Inoltre, questo non lascia spazio per il monitoraggio e quindi non vengono mai avvisati.

Potrebbe piacerti: i più feroci hack informatici che hanno lasciato tutti disorientati

Come puoi proteggerti dagli attacchi di hacking?

Mentre la tecnologia sta crescendo in modo esuberante, lo sono anche le attività dannose. Gli utenti vengono costantemente invitati dai ricercatori di sicurezza a tenere sotto controllo le tue attività online e ad adottare misure di sicurezza sicure in modo da evitare attacchi di hacking. Considerando gli attacchi che emergono oggi, la migliore alternativa contro di essi è eseguire un backup sicuro di tutti i dati. Devi utilizzare la sicurezza del cloud per salvaguardare i tuoi dati . Per questo, puoi usare Right Backupe garantire l'assoluta sicurezza dei tuoi dati. Inoltre, dovresti anche utilizzare estensioni di blocco degli annunci, antivirus autentici e mantenere aggiornati software, app e programmi. Intraprendere in modo proattivo queste misure ti aiuterà ad avere un 2017 sicuro (beh, se non del tutto almeno in una certa misura) quando ci si aspetta che gli attacchi di hacking crescano con ancora più ostinazione.

Cerchi un nuovo laptop da gioco portatile? Dai un

Scopri i limiti delle videochiamate su WhatsApp, Skype, Facebook Messenger, Zoom e altre app. Scegli l

Se il tuo Chromebook non riconosce i tuoi dispositivi USB, segui questi passaggi per risolvere il problema. Controlla il formato, l

Scopri come cambiare la lingua su Spotify per Android e desktop in modo semplice e veloce.

Gestisci i post suggeriti su Facebook per una migliore esperienza. Scopri come nascondere o posticipare i post "Consigliati per te".

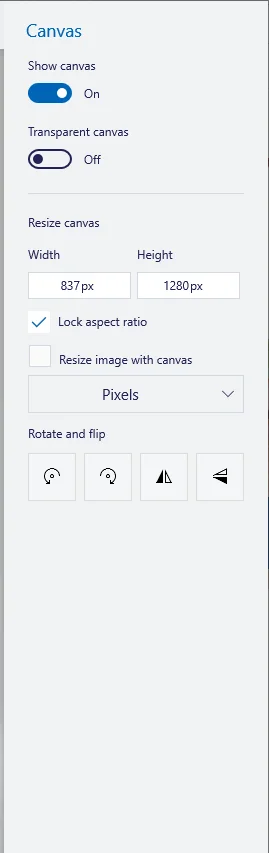

Scopri come rendere trasparente lo sfondo in Paint e Paint 3D con i nostri metodi semplici e pratici. Ottimizza le tue immagini con facilità.

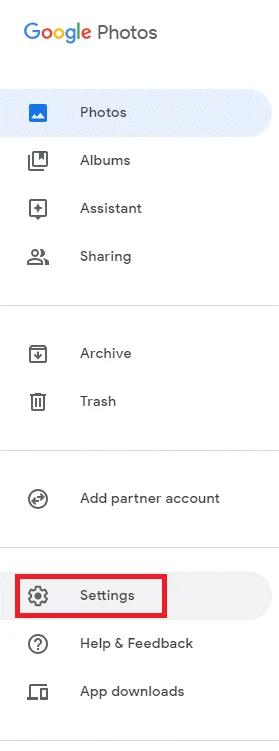

Se hai molti duplicati in Google Foto, scopri i modi più efficaci per eliminarli e ottimizzare il tuo spazio.

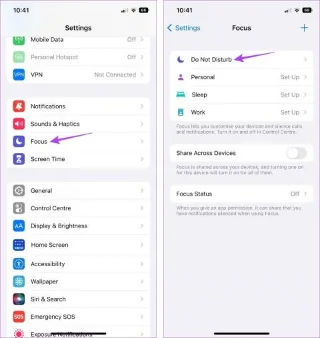

Continua a leggere per sapere come svegliare qualcuno al telefono su Android e iOS, indipendentemente dalla modalità in cui è attivo il dispositivo.

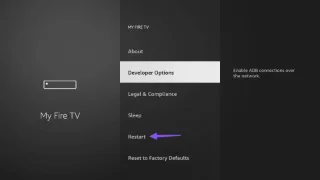

Scopri come risolvere il problema dello schermo nero di Amazon Fire TV Stick seguendo i passaggi di risoluzione dei problemi nella guida.

Scopri cosa fare se il tuo Galaxy S22 non si accende. Trova soluzioni efficaci e consigli utili per risolvere il problema.