Come Auto-Avanzare PowerPoint 365

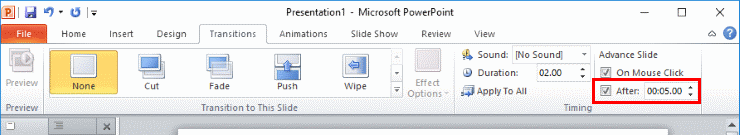

Un tutorial che mostra come fare in modo che Microsoft PowerPoint 365 esegua automaticamente la presentazione impostando il tempo di avanzamento delle diapositive.

L'obiettivo principale di questo articolo è migliorare la protezione in linea di scambio per una perdita di dati o un account compromesso seguendo le migliori pratiche di sicurezza Microsoft e passando attraverso la configurazione effettiva. Microsoft offre due livelli di sicurezza della posta elettronica Microsoft 365: Exchange Online Protection (EOP) e Microsoft Defender Advanced Threat Protection. Queste soluzioni possono migliorare la sicurezza della piattaforma Microsoft e alleviare i problemi di sicurezza della posta elettronica di Microsoft 365.

1 Abilita la crittografia e-mail

2 Abilitare i blocchi di inoltro delle regole client

4 Non consentire la delega della cassetta postale

5 Filtraggio delle connessioni

9 Configurare il filtro avanzato

10 Configurare la politica di collegamenti sicuri e allegati sicuri di ATP

11 Aggiungere SPF, DKIM e DMARC

12 Non consentire la condivisione dei dettagli del calendario

13 Abilita ricerca log di controllo

14 Abilita il controllo delle cassette postali per tutti gli utenti

15 Comandi PowerShell per il controllo delle cassette postali

16 Revisione dei cambiamenti di ruolo settimanalmente

17 Esaminare le regole di inoltro alle cassette postali settimanalmente

19 Esaminare il rapporto sui rilevamenti di malware settimanalmente

20 Esamina il rapporto sull'attività di provisioning dell'account settimanalmente

Abilita crittografia e-mail

È possibile aggiungere regole di crittografia e-mail per crittografare un messaggio con una parola chiave particolare nella riga dell'oggetto o nel corpo. Il più comune consiste nell'aggiungere "Sicuro" come parola chiave nell'oggetto per crittografare il messaggio. La crittografia dei messaggi M365/O365 funziona con Outlook.com, Yahoo!, Gmail e altri servizi di posta elettronica. La crittografia dei messaggi di posta elettronica consente di garantire che solo i destinatari previsti possano visualizzare il contenuto del messaggio.

Per verificare che il tenant sia configurato per la crittografia, utilizzare il comando seguente, assicurandosi che il valore Sender sia un account valido all'interno del tenant:

Test-IRMConfiguration -Sender [email protected]

Se vedi "RISULTATO COMPLESSIVO: PASS" allora sei pronto per partire

Leggi anche : Come crittografare le e-mail di Microsoft 365 con ATP?

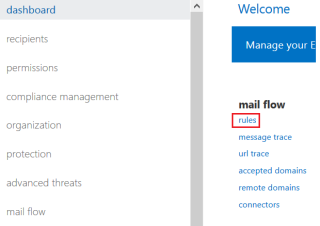

Abilita i blocchi di inoltro delle regole client

Si tratta di una regola di trasporto per impedire l'esfiltrazione dei dati con regole create dal client che inoltrano automaticamente i messaggi di posta elettronica dalle cassette postali degli utenti a indirizzi di posta elettronica esterni. Questo è un metodo di fuga di dati sempre più comune nelle organizzazioni.

Vai al Centro di amministrazione di Exchange > Flusso di posta > Regole

Fare clic sul segno più e selezionare Applica la crittografia dei messaggi di Microsoft 365 e la protezione dei diritti ai messaggi...

Aggiungi le seguenti proprietà alla regola:

Suggerimento 1: per la terza condizione, è necessario selezionare Proprietà messaggio > Includi questo tipo di messaggio per popolare l'opzione Inoltro automatico

Suggerimento 2 : per la 4a condizione, è necessario selezionare Blocca il messaggio...> rifiuta il messaggio e includi una spiegazione da compilare

Powershell

Non consentire la delega della cassetta postale

Remove-MailboxPermission -Identity Test1 -User Test2 -AccessRights FullAccess -InheritanceType All

Filtraggio delle connessioni

Utilizzi il filtro delle connessioni in EOP per identificare i server di posta elettronica di origine buoni o non validi in base ai loro indirizzi IP. I componenti chiave del criterio di filtro di connessione predefinito sono:

Elenco IP consentiti : ignora il filtro antispam per tutti i messaggi in arrivo dai server di posta elettronica di origine specificati in base all'indirizzo IP o all'intervallo di indirizzi IP. Per ulteriori informazioni su come l'elenco di indirizzi IP consentiti dovrebbe adattarsi alla strategia generale dei mittenti attendibili, consulta Creare elenchi di mittenti attendibili in EOP .

Elenco IP bloccati : blocca tutti i messaggi in arrivo dai server di posta elettronica di origine specificati in base all'indirizzo IP o all'intervallo di indirizzi IP. I messaggi in arrivo vengono rifiutati, non vengono contrassegnati come spam e non viene applicato alcun filtro aggiuntivo. Per ulteriori informazioni su come l'elenco di indirizzi IP bloccati dovrebbe adattarsi alla strategia generale dei mittenti bloccati, consulta Creare elenchi di mittenti bloccati in EOP .

Spam e malware

Domande da porre:

Malware

This is already set up company-wide via default anti-malware policy. Do you need to create more granular policies for a certain group of users such as additional notifications via text or heightened filtering based on file extensions?

Anti-Phishing Policy

Microsoft 365 subscriptions come with a default policy for anti-phishing preconfigured but if you have the correct licensing for ATP, you can configure additional setting for impersonation attempts within the tenant. We will be configuring those additional settings here.

Also Read: Microsoft Cloud App Security: The Definitive Guide

Configure Enhanced Filtering

For enhanced filtering configuration steps: click here

Configure ATP Safe Links and Safe Attachments Policy

Microsoft Defender Advanced Threat Protection (Microsoft Defender ATP) allows you to create policies for safe links and safe attachments across Exchange, Teams, OneDrive, and SharePoint. Real-time detonation occurs when a user clicks on any link and the content is contained in a sandbox environment. Attachments are opened inside a sandbox environment as well before they are fully delivered over email. This allows zero-day malicious attachments and links to be detected.

Add SPF, DKIM and DMARC

To add records:

Use the following format for the CNAME Record:

Where:

= our primary domain = The prefix of our MX record (ex. domain-com.mail.protection.outlook.com)

= domain.onmicrosoft.com

Example: DOMAIN = techieberry.com

CNAME Record #1:

Host Name: selector1._domainkey.techiebery.com

Points to address or value: selector1-techiebery-com._domainkey.techiebery.onmicrosoft.com

TTL: 3600

CNAME Record #2:

Host Name: selector2._domainkey.techiebery.com

Points to address or value: selector2-techiebery-com._domainkey.techiebery.onmicrosoft.com

TTL: 3600

_dmarc.domain TTL IN TXT “v=DMARC1; pct=100; p=policy

Dove :

= dominio che vogliamo proteggere

= 3600

= indica che questa regola deve essere utilizzata per il 100% delle e-mail

= specifica quale politica si desidera che il server ricevente segua se DMARC fallisce.

NOTA: è possibile impostare su nessuno, mettere in quarantena o rifiutare

Esempio :

Non consentire la condivisione dei dettagli del calendario

Non dovresti consentire ai tuoi utenti di condividere i dettagli del calendario con utenti esterni. Questa funzione consente ai tuoi utenti di condividere tutti i dettagli dei loro calendari con utenti esterni. Molto spesso gli aggressori trascorrono del tempo a conoscere la tua organizzazione (eseguendo ricognizioni) prima di lanciare un attacco. I calendari pubblicamente disponibili possono aiutare gli aggressori a comprendere le relazioni organizzative e determinare quando utenti specifici possono essere più vulnerabili a un attacco, ad esempio quando sono in viaggio.

Abilita la ricerca del registro di controllo

È necessario abilitare la registrazione dei dati di controllo per il servizio Microsoft 365 o Office 365 per assicurarti di avere un record di ogni interazione di utente e amministratore con il servizio, inclusi Azure AD, Exchange Online, Microsoft Teams e SharePoint Online/OneDrive for Business. Questi dati consentiranno di indagare e indagare su una violazione della sicurezza, qualora si verificasse. Tu (o un altro amministratore) devi attivare la registrazione di controllo prima di poter iniziare a cercare nel log di controllo .

$ auditlog = Cerca-Registro di controllo unificato -StartDate 01/01/2021 -EndDate 01/31/2021 -RecordType SharePointFileOperation

$ registro di controllo | Select-Object -Property CreationDate,UserIds,RecordType,AuditData | Export-Csv -Append -Percorso c:\AuditLogs\PowerShellAuditlog.csv -NoTypeInformation

Abilita il controllo delle cassette postali per tutti gli utenti

Per impostazione predefinita, tutto l'accesso non proprietario viene controllato, ma è necessario abilitare il controllo sulla cassetta postale per poter controllare anche l'accesso del proprietario. Ciò consentirà di scoprire l'accesso illecito all'attività di Exchange Online se l'account di un utente è stato violato. Sarà necessario eseguire uno script di PowerShell per abilitare il controllo per tutti gli utenti.

NOTA : utilizzare il registro di controllo per cercare l'attività della cassetta postale che è stata registrata. È possibile cercare l'attività per una casella di posta utente specifica.

Elenco delle azioni di controllo delle cassette postali

Comandi PowerShell per il controllo delle cassette postali

Per controllare lo stato di controllo di una cassetta postale:

Get-Mailbox [email protected] | fl *audit*

Per cercare un controllo della cassetta postale:

Cerca-MailboxAuditLog [email protected] -ShowDetails -StartDate 01/01/2021 -EndDate 31/01/2021

Per esportare i risultati in un file CSV:

Cerca-MailboxAuditLog [email protected] -ShowDetails -StartDate 01/01/2021 -EndDate 31/01/2021 | Export-Csv C:\utenti\AuditLogs.csv -NoTypeInformation

Per visualizzare ed esportare i registri in base alle operazioni :

Cerca-MailboxAuditLog -Identity [email protected] -ResultSize 250000 -Operations HardDelete, Move, MoveToDeletedItems,SoftDelete -LogonTypes Admin,Delegate,Owner -StartDate 01/01/2021 -EndDate 01/31/2021 -ShowDetails | Export-Csv C:\AuditLogs.csv -NoTypeInformation

Per visualizzare ed esportare i registri in base ai tipi di accesso :

Cerca-MailboxAuditLog [email protected] -ResultSize 250000 -StartDate 01/01/2021 -EndDate 01/31/2021 -LogonTypes Owner,Delegate,Admin -ShowDetails | Export-Csv C:\AuditLogs.csv -NoTypeInformation

Rivedi i cambiamenti di ruolo settimanalmente

Dovresti farlo perché dovresti prestare attenzione alle modifiche illecite del gruppo di ruoli, che potrebbero conferire a un utente malintenzionato privilegi elevati per eseguire operazioni più pericolose e di impatto nella tua locazione.

Monitora i cambiamenti di ruolo in tutti i tenant dei clienti

Rivedi le regole di inoltro delle cassette postali settimanalmente

È necessario rivedere le regole di inoltro delle cassette postali a domini esterni almeno ogni settimana. Esistono diversi modi per farlo, inclusa la semplice revisione dell'elenco delle regole di inoltro della posta a domini esterni su tutte le cassette postali utilizzando uno script di PowerShell o rivedendo l'attività di creazione delle regole di inoltro della posta nell'ultima settimana dalla ricerca nel registro di controllo. Sebbene ci siano molti usi legittimi delle regole di inoltro della posta ad altre posizioni, è anche una tattica di esfiltrazione dei dati molto popolare per gli aggressori. Dovresti esaminarli regolarmente per assicurarti che l'e-mail dei tuoi utenti non venga esfiltrata. L'esecuzione dello script PowerShell collegato di seguito genererà due file CSV, "MailboxDelegatePermissions" e "MailForwardingRulesToExternalDomains", nella cartella System32.

Esaminare il rapporto Accesso alle cassette postali da parte di non proprietari ogni due settimane

Questo rapporto mostra quali cassette postali sono state accedute da un utente diverso dal proprietario della cassetta postale. Sebbene esistano molti usi legittimi delle autorizzazioni dei delegati, la revisione periodica di tale accesso può aiutare a impedire a un utente malintenzionato esterno di mantenere l'accesso per lungo tempo e può aiutare a scoprire prima attività interne dannose.

Esamina il rapporto sui rilevamenti di malware settimanalmente

Questo rapporto mostra istanze specifiche di Microsoft che impedisce a un allegato di malware di raggiungere i tuoi utenti. Sebbene questo rapporto non sia strettamente perseguibile, la sua revisione ti darà un'idea del volume complessivo di malware mirato ai tuoi utenti, il che potrebbe spingerti ad adottare misure di mitigazione del malware più aggressive

Esamina il rapporto sull'attività di provisioning dell'account settimanalmente

Questo rapporto include una cronologia dei tentativi di fornire account ad applicazioni esterne. Se di solito non utilizzi un provider di terze parti per gestire gli account, qualsiasi voce nell'elenco è probabilmente illecita. Ma, se lo fai, questo è un ottimo modo per monitorare i volumi delle transazioni e cercare applicazioni di terze parti nuove o insolite che gestiscono gli utenti.

È così che migliori la protezione online di scambio per una maggiore sicurezza.

Ora vorrei sentirti:

Quale risultato del rapporto di oggi hai trovato più interessante? O forse hai una domanda su qualcosa che ho trattato.

Ad ogni modo, mi piacerebbe avere tue notizie. Quindi vai avanti e lascia un commento qui sotto.

Un tutorial che mostra come fare in modo che Microsoft PowerPoint 365 esegua automaticamente la presentazione impostando il tempo di avanzamento delle diapositive.

I Set di Stili possono fornire istantaneamente un aspetto curato e coerente a tutto il tuo documento. Ecco come utilizzare i Set di Stili in Word e dove trovarli.

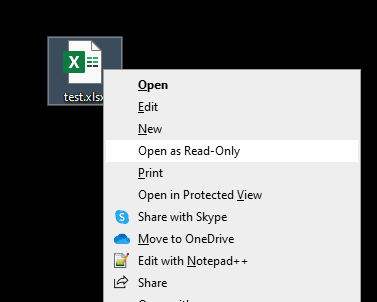

Forza un messaggio sui tuoi file Microsoft Excel per Office 365 che dice Apri come di sola lettura con questa guida.

Ti mostriamo un trucco per esportare facilmente tutti i tuoi contatti di Microsoft Outlook 365 in file vCard.

Scopri come abilitare o disabilitare la visualizzazione delle formule nelle celle di Microsoft Excel.

Scopri come bloccare e sbloccare celle in Microsoft Excel 365 con questo tutorial.

È comune che l

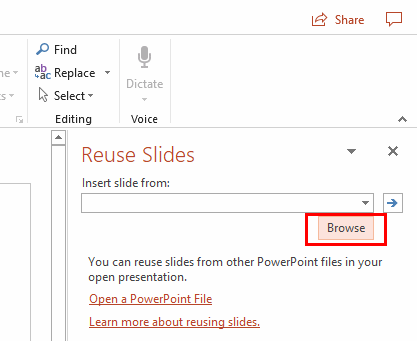

Un tutorial che mostra come importare le diapositive da un altro file di presentazione di Microsoft PowerPoint 365.

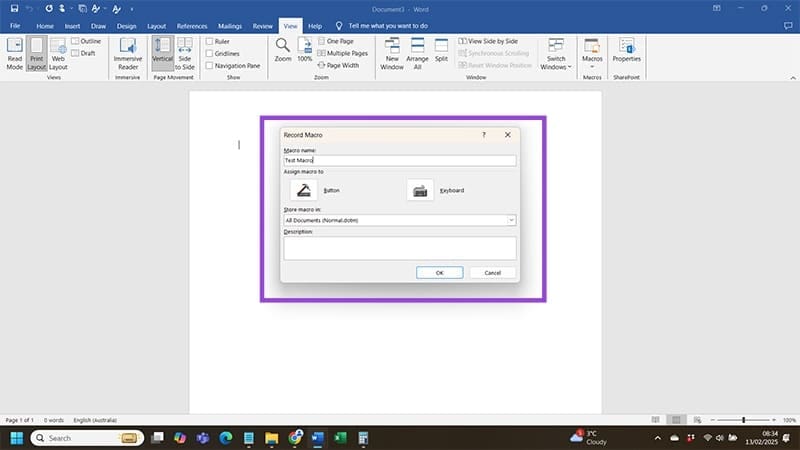

Scopri come creare una Macro in Word per facilitare l

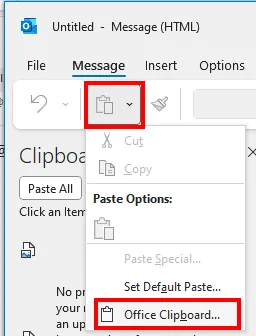

Ti mostriamo come abilitare o disabilitare le opzioni del clipboard visibile nelle applicazioni di Microsoft Office 365.