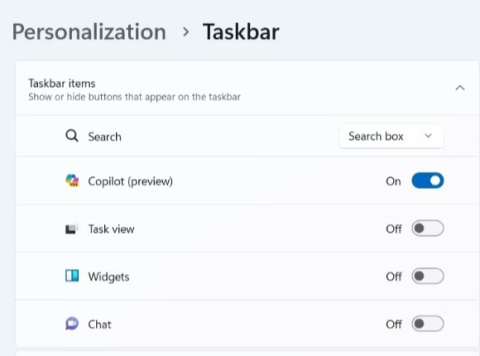

Microsoft ha appena rivelato la prossima iterazione del sistema operativo Windows. Ufficialmente chiamato Windows 11, Microsoft afferma di aver completamente ridisegnato l'intera esperienza utente con nuovi elementi di design come animazioni, icone, caratteri e molto altro da zero.

Ma tutta quell'eccitazione ha iniziato lentamente a trasformarsi in una delusione e, in alcuni casi, anche in frustrazione. Perché, ti chiedi? È perché quando Microsoft ha rilasciato i requisiti di sistema per la sua nuova versione brillante di Windows, ha menzionato due specifiche chiave che erano un must per l'esecuzione della prossima versione. Erano Secure Boot e TPM 2.0, che non è stato possibile trovare nemmeno su alcuni degli ultimi prodotti della stessa Microsoft.

Correlati: Abilita TPM 2.0 | Ignora il requisito TPM 2.0

Fino ad ora, le versioni di Windows dalla 8 alla 10 potevano essere eseguite senza Secure Boot anche se la funzionalità era elencata come requisito. Ci auguriamo che si possa dire lo stesso per l'ultimo Windows 11.

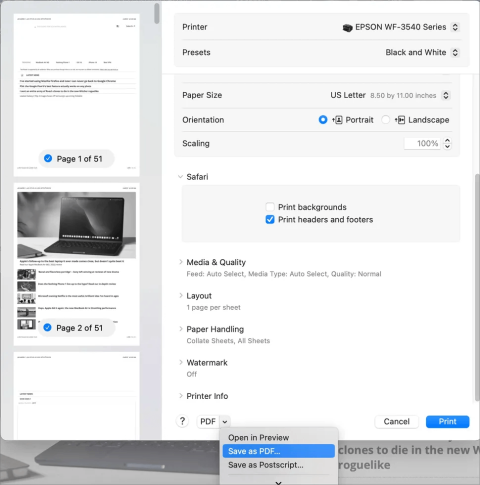

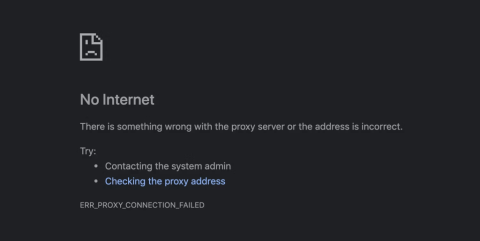

Alcuni dei primi utenti della prima build di Windows 11 Insider Preview stanno segnalando di non essere in grado di installare la build e viene immediatamente mostrato un messaggio che indica che il loro PC non può eseguire Windows 11. Il messaggio esatto può essere visto nell'immagine qui di seguito.

Facciamo un passo indietro e scopriamo cos'è veramente Secure Boot.

Contenuti

Cos'è l'avvio protetto?

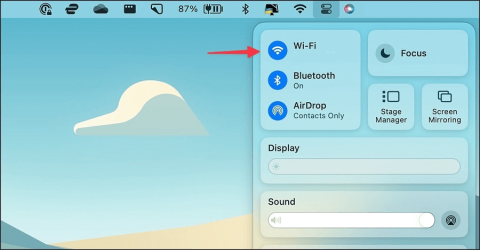

Secure Boot rientra in UEFI, abbreviazione di Unified Extensible Firmware Interface. Puoi pensare a UEFI come a un'interfaccia software che si trova tra il sistema operativo, il firmware e l'hardware. UEFI prevede di sostituire il BIOS (l'interfaccia che avevamo durante l'era di Windows 7 e prima) ed è ciò che viene installato in ogni PC moderno che puoi acquistare in questo momento.

In realtà, Secure Boot è un protocollo sotto UEFI 2.3.1 che esiste per proteggere il processo di avvio del sistema non caricando driver UEFI non firmati o boot loader del sistema operativo non firmati.

Il suo unico ruolo è essenzialmente quello di bloccare qualsiasi pezzo di codice (driver, bootloader o applicazioni) che non sia firmato dalla chiave della piattaforma OEM (Original Equipment Manufacturers).

Se il driver UEFI, l'applicazione o il bootloader del sistema operativo dispone delle chiavi della piattaforma firmate, solo allora è consentito l'esecuzione.

Per me e te, è solo un semplice interruttore nel menu UEFI che dovrebbe essere sempre abilitato per la massima protezione.

Ma perché Windows 11 è così deciso a richiedere l'avvio protetto?

Windows ha cercato di imporre l'avvio protetto sin dal rilascio di Windows 8 e sembra che non accetteranno un no come risposta poiché i pro superano di gran lunga i contro.

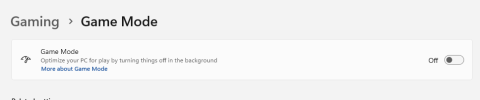

Microsoft afferma di aver costruito Windows 11 attorno a tre principi chiave: sicurezza, affidabilità e compatibilità. Guardando ai requisiti aggiuntivi di Secure Boot e TPM 2.0, sembra che la sicurezza sia passata alla ribalta.

Secondo Microsoft, questi requisiti hardware sono fondamentali per implementare una maggiore sicurezza per il tuo PC, incluse funzionalità come Windows Hello, Device Encryption, Virtualization-Based Security (VBS) e HyperVisor-protected Code Integrity (HVCI).

Insieme, possono aiutare a proteggere il tuo PC riducendo gli attacchi di malware del 60%.

Ancora troppo complesso? Rendiamolo ancora più semplice.

Pensa a uno scenario in cui hai appena scaricato un file eseguibile, ad esempio un programma di installazione per un'applicazione di fotoritocco. Non sapevi che il programma che hai appena scaricato e installato conteneva un blocco di codice dannoso progettato per essere eseguito al successivo avvio del sistema.

Finisci il tuo compito, spegni il PC e vai a letto. Il giorno dopo riaccendi il PC e tutto va in tilt.

Il tuo schermo viene bombardato da avvisi che dicono "La tua assicurazione auto è scaduta! Clicca qui per rinnovare.” Qualunque cosa tu faccia, niente sembra funzionare. E il risultato? Un PC completamente inutilizzabile.

Per fortuna, i PC moderni (si pensi al 2017 e versioni successive) sono dotati di UEFI pronto all'uso, il che significa che per impostazione predefinita Secure Boot è abilitato su di essi.

Ora, ripetiamo lo stesso scenario che abbiamo appena menzionato e vediamo cosa sarebbe successo se il PC avesse abilitato l'avvio protetto.

Quando si preme il pulsante di accensione la mattina successiva e si attiva inconsapevolmente l'esecuzione del blocco di codice dannoso, Secure Boot assume il controllo totale del processo di avvio, controllando accuratamente ogni singola applicazione, driver e bootloader che era in coda nella coda di avvio.

Ha scoperto che esiste un blocco di codice dannoso nella coda di avvio senza una chiave di piattaforma valida e quindi ha negato completamente la sua esecuzione.

Sìì! Niente più popup indesiderati!

Tutto sommato, Secure Boot fa un ottimo lavoro nel rafforzare la sicurezza del tuo sistema operativo offrendo un paio di funzionalità più potenti e avanzate rispetto al BIOS.

Ma ci sono un paio di aspetti negativi di Secure Boot. Alcune applicazioni, anche le distribuzioni Linux, richiedono la disattivazione di Secure Boot.

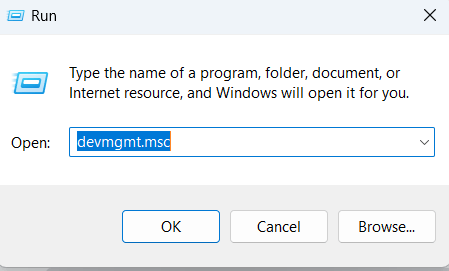

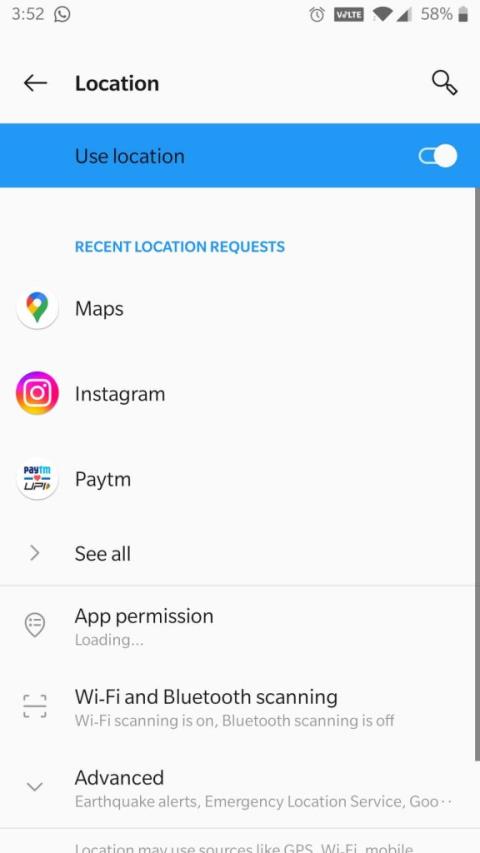

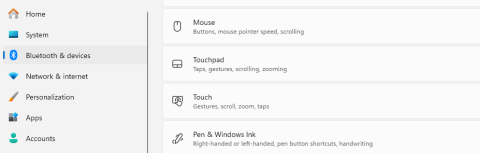

Come abilito l'avvio protetto?

L'abilitazione dell'avvio protetto è un processo abbastanza semplice. Uno dei nostri fantastici scrittori ha già esaminato il processo in modo molto dettagliato al link sottostante. Assicurati di controllarlo.

Su alcuni sistemi, devi disabilitare CSM per sbloccare l'opzione Secure Boot nascosta nella schermata UEFI. Se il tuo PC è un acquisto recente, diciamo 2017 o successivo, dovresti essere in grado di abilitare Secure Boot. Se non puoi, condividi il modello della scheda madre del tuo PC n. con noi nella casella dei commenti qui sotto.

È tutto.

Come installare Windows 11 da soli senza il programma Microsoft Insider: