Jak sprawdzić, czy Twoje hasło wyciekło online

Nie ma znaczenia, czy Twoje hasło ma 32 znaki alfanumeryczne, a jego złamanie zajęłoby kilka trylionów lat — nie jest bezpieczne. W rzeczywistości wszystko, co dotyka Internetu, nie jest bezpieczne.

Istnieją tysiące zagrożeń dla cyberbezpieczeństwa i cały czas pojawiają się nowe warianty. Dlatego ważne jest, aby dowiedzieć się, jak chronić swój komputer przed włamaniami, oszustwami, złośliwym oprogramowaniem, naruszeniem prywatności i innymi formami cyberataków.

Ten artykuł będzie zbiorem przydatnych wskazówek, jak chronić siebie, swoje konta internetowe i dane przed nieautoryzowanymi osobami. Zapewni również kompilację narzędzi i zasobów bezpieczeństwa. Na koniec poznasz kilka wskazówek dotyczących ochrony i bezpieczeństwa online .

Silne hasła są ważne

Zamki w drzwiach odstraszają włamywaczy. Hasła pełnią podobne funkcje, zapobiegając nieautoryzowanemu dostępowi do Twoich urządzeń i kont internetowych. Jednak słabe hasło jest równie dobre (lub gorsze), jak brak hasła. To tak, jakby mieć drzwi ze słabym zamkiem.

Twoje hasła nie muszą być skomplikowane ani zbyt długie. Muszą tylko być unikalne (lub trudne), aby nieznana strona mogła założyć, odgadnąć lub złamać. Najlepiej byłoby użyć najbezpieczniejszego hasła, jakie możesz sformułować . Unikaj używania danych osobowych, takich jak imię i nazwisko, data urodzenia, imiona dzieci, imię zwierzaka, miejsce urodzenia, imię partnera, rocznica ślubu itp. jako hasła. Te szczegóły są powszechnie znane i mogą być łatwo dostępne dla profesjonalnego hakera.

Silne hasło powinno zawierać cyfry, wielkie i małe litery, symbole itp. Zalecamy zapoznanie się z tym obszernym przewodnikiem dotyczącym tworzenia silnego hasła, aby uzyskać więcej wskazówek.

Oprócz zabezpieczenia konta silnym hasłem, unikaj używania tego samego hasła w wielu witrynach, kontach i urządzeniach. Rozważ użycie aplikacji do zarządzania hasłami (lub Menedżera haseł ), jeśli masz trudności z zapamiętywaniem lub zapamiętywaniem haseł. Oprócz zapewniania bezpieczeństwa haseł, wiele menedżerów haseł może pomóc w tworzeniu unikalnych i silnych haseł .

Zabezpiecz swoje konta internetowe za pomocą uwierzytelniania dwuskładnikowego

Uwierzytelnianie dwuetapowe (2FA) lub uwierzytelnianie dwuetapowe to kolejny skuteczny sposób ochrony kont internetowych przed hakerami . Po aktywacji musisz podać kod bezpieczeństwa (wysłany na Twój numer telefonu lub e-mail) po wprowadzeniu hasła do konta.

Przejdź do sekcji bezpieczeństwa swojego konta, aby włączyć uwierzytelnianie dwuskładnikowe. Zapoznaj się z tym samouczkiem, aby dowiedzieć się, jak działa uwierzytelnianie dwuskładnikowe i jak aktywować środek bezpieczeństwa na LinkedIn, Instagramie, Twitterze i Facebooku.

Istnieją również dedykowane aplikacje 2FA (np. Google Authenticator ), które działają na urządzeniach mobilnych i komputerach. Te aplikacje uwierzytelniające wysyłają kody 2FA nawet bez połączenia z Internetem lub smartfona. 2FA dodaje dodatkową warstwę ochrony do twoich kont internetowych, co nieco utrudnia hakerowi dostęp do twoich danych.

Kup lub pobierz oprogramowanie do skanowania złośliwego oprogramowania

Hakerzy opracowują złośliwe oprogramowanie, które kamufluje legalne programy systemowe w celu uzyskania dostępu do komputera osobistego, plików, dokumentów i kont. Chociaż współczesne systemy operacyjne są dostarczane z wbudowanymi narzędziami zabezpieczającymi , które usuwają złośliwe oprogramowanie, zwykle nie są one wystarczająco zaawansowane, aby chronić komputer.

Zalecamy zainstalowanie na urządzeniu programu antywirusowego innej firmy, który będzie stanowił dodatkową warstwę zabezpieczeń. Te programy antywirusowe oferują solidną ochronę w czasie rzeczywistym przed szerszą gamą złośliwego oprogramowania. Najlepsze dostępne oprogramowanie antywirusowe eliminuje złośliwe pliki i oprogramowanie szybciej niż wbudowany system bezpieczeństwa urządzenia. Możesz nawet skonfigurować program antywirusowy do skanowania komputera przed uruchomieniem systemu operacyjnego .

Jeśli używasz urządzenia z systemem macOS, sprawdź niektóre z najlepszych opcji antywirusowych dla komputerów Mac . W przypadku urządzeń z systemem Linux te bezpłatne programy antywirusowe zapewniają najlepszą ochronę przed złośliwym oprogramowaniem. Z tej kompilacji najlepszych programów antywirusowych dla Chromebooków dowiesz się, jak korzystać z narzędzi zabezpieczających innych firm, aby chronić swoje urządzenie z Chrome OS. W systemie Windows te skanery złośliwego oprogramowania gwarantują usunięcie każdego wirusa . Ten artykuł na temat usuwania uporczywego złośliwego oprogramowania w systemie Windows to kolejne przydatne źródło, które polecamy.

Używaj wirtualnych kart debetowych do zakupów online

Cyberprzestępcy włamują się na Twoje konta internetowe z wielu powodów, a jednym z nich jest kradzież danych karty lub konta bankowego. Haker może nielegalnie uzyskać te dane za pomocą oprogramowania szpiegującego, narzędzi do wyłudzania informacji (fałszywych witryn internetowych, wiadomości e-mail i aplikacji) oraz publicznych sieci Wi-Fi. Nie używaj swoich kart na każdej stronie internetowej, aby uniknąć oszustwa lub kradzieży kart kredytowych. Podobnie nie używaj aplikacji bankowych w publicznych sieciach Wi-Fi.

Przed wprowadzeniem danych karty w dowolnej bramce płatności online upewnij się, że witryna jest bezpieczna i legalna. Co więcej, używaj swoich kart tylko w zaufanych i renomowanych witrynach, aplikacjach i platformach. Jeśli często robisz zakupy w wielu sklepach e-commerce, rozważ użycie kart wirtualnych lub jednorazowych. Karty te są łatwe do utworzenia, wygodne w użyciu, a co najważniejsze chronią główną kartę bankową przed cyberprzestępcami.

Jeśli robisz zakupy w serwisie po raz pierwszy, skorzystaj z karty wirtualnej lub jednorazowej z ograniczonymi środkami. Zalecamy posiadanie wirtualnej karty dedykowanej do zakupów online, jednej do abonamentów, a drugiej do innych e-płatności. Oprócz ochrony głównej karty bankowej przed hakerami i potencjalnymi naruszeniami danych, karty wirtualne pomagają również w zarządzaniu pieniędzmi, planowaniu i budżetowaniu.

Chcesz zacząć korzystać z kart wirtualnych? Więcej informacji można znaleźć w tej kompilacji renomowanych dostawców jednorazowych kart kredytowych . Przy okazji powinieneś również zapoznać się z tym obszernym samouczkiem dotyczącym wykrywania fałszywych stron internetowych – nie daj się zwieść oszustom.

Jeśli podejrzewasz, że dane Twojej karty zostały naruszone, natychmiast zgłoś to swojemu bankowi lub firmie, która wydała kartę.

Unikaj komputerów publicznych

Dostęp do kont internetowych z publicznego komputera przypomina przekazanie intruzowi kluczy do mieszkania. W przeciwieństwie do urządzeń osobistych, hakerowi bardzo łatwo jest uzyskać wszelkie informacje, które wprowadzasz na komputerze publicznym. Tak więc, na ile możesz, unikaj korzystania z komputerów publicznych.

Jeśli chcesz uzyskać dostęp do Internetu na komputerze publicznym, zrób to w trybie „Incognito” lub „Przeglądanie prywatne”. Co najważniejsze, upewnij się, że po zakończeniu usuniesz ślady swoich informacji. Wyczyść pliki cookie przeglądarki, historię przeglądania itp. Zapoznaj się z tym artykułem na temat bezpiecznego korzystania z komputera publicznego , aby uzyskać więcej wskazówek dotyczących środków ostrożności.

Użyj jednorazowego adresu e-mail

Używanie podstawowego adresu e-mail do rejestracji w każdej witrynie internetowej, usłudze online, wersji próbnej aplikacji itp. wiąże się z zagrożeniem bezpieczeństwa. Twoja skrzynka odbiorcza jest narażona na różnego rodzaju spam od hakerów i cyberprzestępców. Używanie jednorazowych adresów e-mail (znanych również jako tymczasowe lub jednorazowe adresy e-mail) do nieistotnych lub jednorazowych działań to dobry sposób na trzymanie spamu i wiadomości phishingowych z dala od skrzynki odbiorczej .

Jeśli nie masz pewności co do autentyczności witryny żądającej Twojego adresu e-mail, zalecamy podanie tymczasowego adresu e-mail, a nie zwykłego adresu e-mail. Jeśli witryna okaże się fałszywa, możesz mieć pewność, że Twoje prawdziwe/osobiste informacje dotyczące adresu e-mail są bezpieczne.

Istnieją klienci poczty e-mail, którzy umożliwiają tworzenie tymczasowych adresów z okresem ważności od minut do dni, tygodni lub miesięcy. Niektóre umożliwiają nawet tworzenie jednorazowych kont e-mail bez daty ważności. Ta kompilacja najlepszych (i darmowych) dostawców jednorazowych kont e-mail zawiera wszystko, co musisz wiedzieć.

Chroń swoją kamerę internetową, chroń swoją prywatność

Hakowanie kamery internetowej to kolejna rosnąca forma inwazji na prywatność, głównie ze względu na rosnącą popularność urządzeń Internetu rzeczy (IoT), takich jak elektroniczne nianie, inteligentne dzwonki do drzwi i inne urządzenia z kamerą internetową. Haker może przeniknąć do Twojej sieci i zdalnie sterować kamerą internetową Twojego urządzenia.

Jeśli kamera internetowa świeci się, gdy nie jest używana, może to oznaczać, że urządzenie zostało zhakowane . Więc co możesz z tym zrobić? Aktywuj wyłącznik kamery internetowej urządzenia — jest to fizyczny przełącznik lub przycisk, który odcina zasilanie kamery internetowej. Jeśli Twoje urządzenie nie ma wyłącznika kamery internetowej, zainwestuj w osłonę kamery internetowej – kosztują od 2 do 5 USD.

Innym sposobem ochrony kamery internetowej przed włamaniem jest upewnienie się, że sieć jest wolna od złośliwego oprogramowania. Zapoznaj się z tym przewodnikiem dotyczącym sprawdzania routera pod kątem złośliwego oprogramowania .

Aktualizuj swoje aplikacje

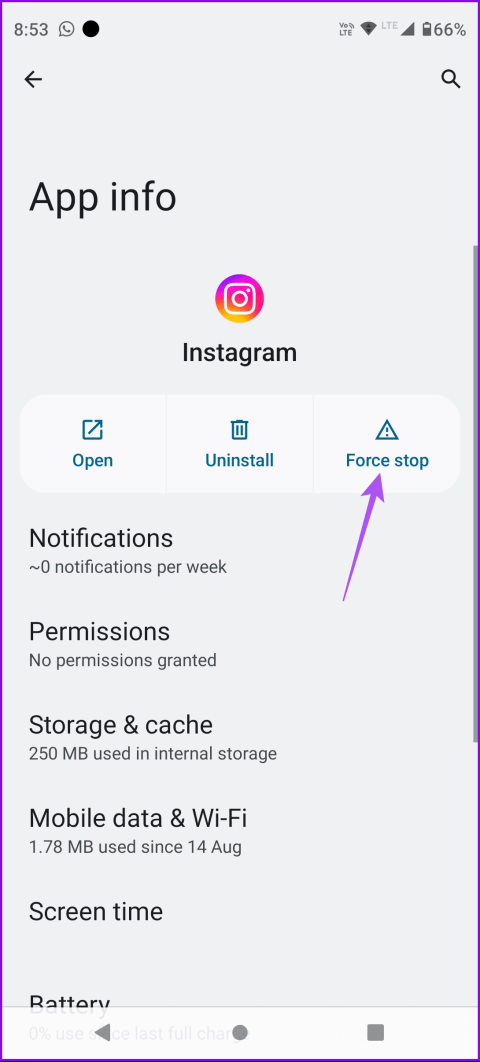

Stare i nieaktualne aplikacje często zawierają luki w zabezpieczeniach i błędy, które hakerzy wykorzystują jako punkty dostępu do urządzeń i kont. Zaleca się, aby zawsze aktualizować aplikacje, gdy tylko pojawi się nowa wersja. Co więcej, włącz automatyczną aktualizację w sklepie z aplikacjami na swoim urządzeniu lub w menu ustawień aplikacji.

Jest więcej do zrobienia

Chociaż powyższe zalecenia zmniejszą ryzyko włamania do komputera, warto wspomnieć o innych środkach zapobiegawczych i narzędziach. Na przykład internetowe skanery antywirusowe mogą wykrywać i usuwać różne złośliwe pliki i programy z komputera. Szyfrowanie urządzeń pamięci masowej zapobiegnie również dostaniu się plików w niepowołane ręce.

Hakerzy mogą przejąć Twój telefon, aby złamać dwuskładnikowe uwierzytelnianie Twojego konta. Przeczytaj zalecenia dotyczące środków ostrożności zawarte w tym samouczku dotyczące ochrony telefonu i karty SIM przed hakerami .

Nie ma znaczenia, czy Twoje hasło ma 32 znaki alfanumeryczne, a jego złamanie zajęłoby kilka trylionów lat — nie jest bezpieczne. W rzeczywistości wszystko, co dotyka Internetu, nie jest bezpieczne.

To zrozumiałe, że chcesz odpocząć od mediów społecznościowych. Jeśli nie zostanie to zaznaczone, korzystanie z mediów społecznościowych może zamienić się w pozornie niekończące się zasysanie czasu.

Szkicowe programy, złośliwe rozszerzenia i porywacze przeglądarki mogą zmieniać domyślne ustawienia przeglądarki Google Chrome bez Twojej zgody. Jeśli więc nagle nadal widzisz wyniki wyszukiwania z Yahoo.

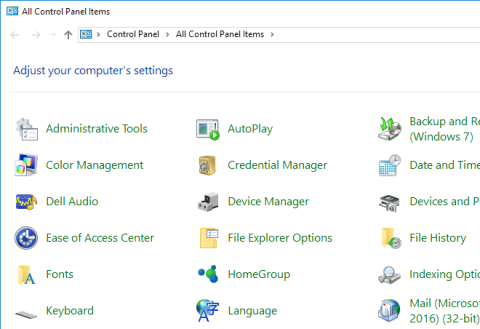

System Windows ma ogromną liczbę ustawień, które można skonfigurować w celu dostosowania sposobu działania systemu Windows. Jednak dostosowanie tych ustawień nie jest najłatwiejszą rzeczą do zrobienia.

Kij strumieniowy Roku to jedna z najbardziej wszechstronnych opcji rozrywki strumieniowej. Umożliwia dostęp do ulubionych usług, takich jak Apple TV i HBO Max, a nawet korzystanie z kopii lustrzanej ekranu do odtwarzania treści z telefonu.

Efekt rozbryzgów kolorów to fajny efekt fotograficzny, w którym zdjęcie jest najpierw konwertowane na czarno-białe, a następnie do niektórych części obrazu ponownie dodawany jest kolor. Działa to bardzo dobrze na obrazach z dużą ilością jasnych kolorów, ponieważ wygląda znacznie bardziej dramatycznie, gdy reszta obrazu jest konwertowana na czarno-biały, a jeden element pozostaje w kolorze.

Zoom to aplikacja do wideokonferencji wybierana przez wielu. Powodem, dla którego ludzie wybierają go przez Skype lub innych klientów, jest to, że Zoom jest łatwy w użyciu i przez większość czasu działa jak w zegarku.

Laptopy z wyświetlaczami dotykowymi są wygodne i łatwe w użyciu. Wprowadzanie dotykowe umożliwia szybszą nawigację i optymalizuje działanie komputera pod kątem funkcji i aplikacji obsługujących ekran dotykowy.

Pliki wideo MP4 są szeroko stosowane w filmach. Jeśli właśnie skończyłeś edytować wideo w programie Adobe Premiere Pro, możesz wyeksportować je w tym formacie.

Możesz używać Facebooka, aby pozostać w kontakcie ze znajomymi, kupować lub sprzedawać produkty, dołączać do grup fanów i nie tylko. Ale problemy pojawiają się, gdy zostaniesz dodany do grup przez inne osoby, zwłaszcza jeśli ta grupa ma na celu spamowanie lub sprzedawanie ci czegoś.

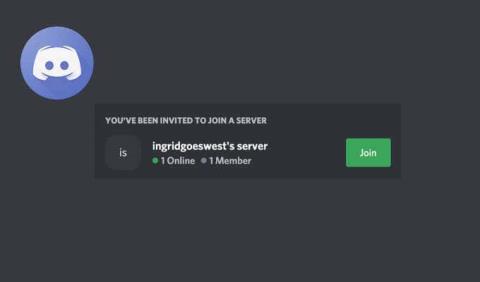

Discord stał się jedną z najpopularniejszych aplikacji komunikacyjnych na świecie i świetną alternatywą dla Whatsappa i Snapchata. Został opracowany dla graczy, ale stał się głównym ośrodkiem, w którym gromadzi się wiele różnych społeczności.

Wiele osób używa teraz Discord do łączenia się z innymi graczami oraz do komunikacji osobistej i biznesowej. Aby uniknąć nieporozumień lub przypadkowych pomyłek, możesz utworzyć osobne serwery dla różnych grup osób.

Aby w pełni wykorzystać możliwości urządzenia Roku, musisz dodać kanały. Kanał jest źródłem rozrywki na twoim Roku i możesz dodać dowolną liczbę kanałów do swojego urządzenia Roku.

Serwis Netflix jest dostępny na całym świecie z wyjątkiem kilku miejsc, takich jak Chiny i Korea Północna. Istnieje jednak wiele treści Netflix, które są ograniczone w zależności od kraju, w którym się znajdujesz.

Posiadanie konta w wielu sieciach społecznościowych jest niezbędne, aby odnosić sukcesy w mediach społecznościowych. Zarządzanie wieloma kontami może zająć dużo czasu i wysiłku.

Procreate na iOS ma wiele funkcji do tworzenia wspaniałych dzieł sztuki, rywalizując z najlepszymi edytorami graficznymi. Jedną przydatną funkcją dla artystów w Procreate jest możliwość używania czcionek.

Czy właśnie pobrałeś plik bez rozszerzenia. Prawdopodobnie zauważyłeś, że system Windows nie może otworzyć tego pliku i wyświetlił monit o wybranie programu do jego otwarcia.

MS Excel może wyświetlić 1 048 576 wierszy. Chociaż w normalnym użytkowaniu może się to wydawać naprawdę dużą liczbą, istnieje wiele scenariuszy, w których to nie wystarczy.

Jeśli szukasz VPN, któremu możesz zaufać, nie możesz nie natknąć się na termin „kill switch” lub, rzadziej, „kill switch”. ” Choć ta funkcja VPN jest przydatna, sposób jej działania nie zawsze jest dobrze wyjaśniony.

TikTok chce zatrzymać roszczenia do wszystkich swoich filmów, ale jeśli Twoje filmy mogą zdobyć fanów i zwiększyć zaangażowanie na jednej platformie, dlaczego nie na innej. Pobranie filmu TikTok na telefon jest łatwe, ale zawiera znak wodny, który pozostaje, jeśli prześlesz go gdzie indziej.

Nie możesz uzyskać dostępu do ChatGPT z powodu problemów z logowaniem? Oto wszystkie powody, dla których tak się dzieje, wraz z 8 sposobami naprawienia niedziałającego logowania ChatGPT.

Czy Twoje zdjęcia i filmy nie pojawiają się w aplikacji Galeria? Oto najlepsze sposoby naprawienia problemu z wyświetlaniem wszystkich zdjęć w Galerii Samsung.

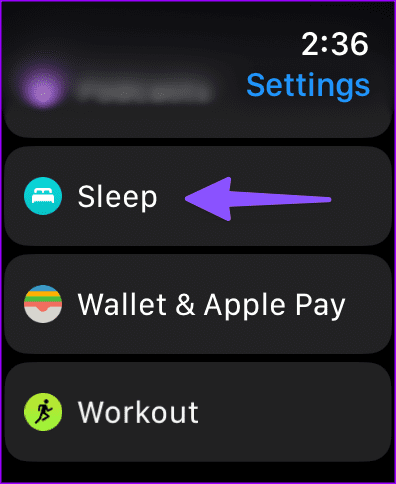

Apple Watch ma funkcję śledzenia snu. Jeśli to nie zadziała, zapoznaj się z przewodnikiem, jak naprawić Apple Watch, który nie śledzi snu.

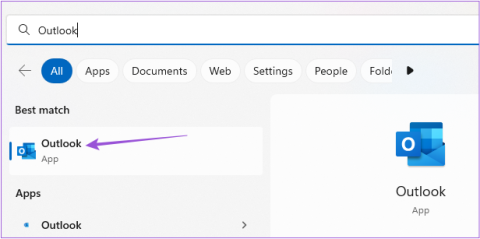

Oto sposób wysyłania i szyfrowania wiadomości e-mail w programie Microsoft Outlook przy użyciu komputera Mac lub PC z systemem Windows.

Tinder pokazuje zbyt wiele prób logowania? Nie martw się! W tym przewodniku przyjrzymy się przyczynom i potencjalnym naprawom.

Status WhatsApp nie jest przesyłany? Wypróbuj te metody rozwiązywania problemów, aby naprawić status WhatsApp. Nie można wysłać tego błędu wideo na Twój telefon.

Baseus Bowie MA10 oferuje mnóstwo kuszących funkcji. Ale czy pąki odpowiadają twierdzeniom firmy? Przeczytaj naszą recenzję, aby się dowiedzieć!

Masz problem z Amazon Fire TV Stick? Szybko zresetuj go do ustawień fabrycznych, korzystając z tych pięciu metod.

Nie możesz usunąć historii na Instagramie? Czy utknął przy wysyłaniu postów przez wiele godzin? Oto, jak to naprawić, gdy Twoja historia na Instagramie nie działa.

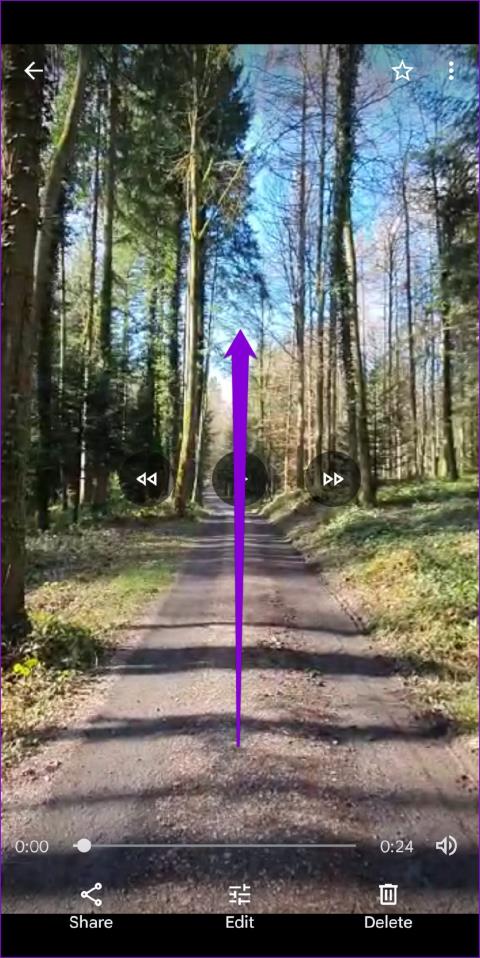

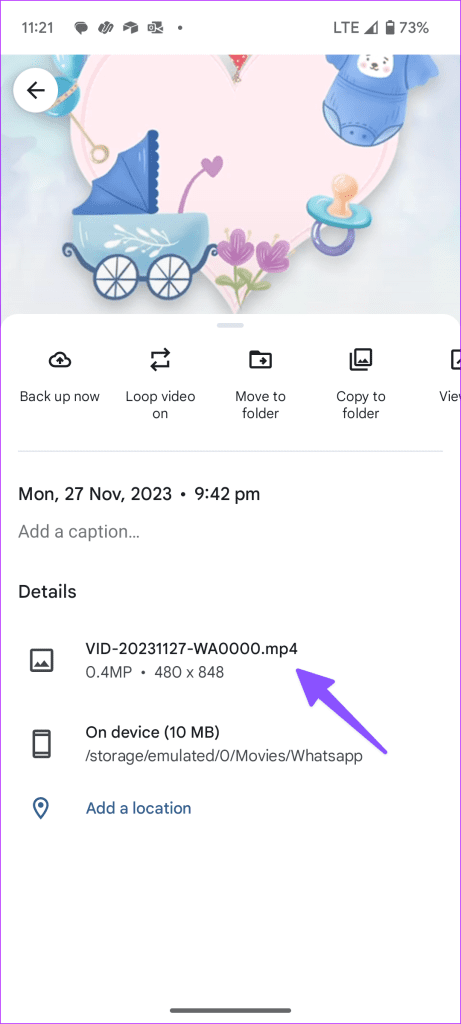

Czy Zdjęcia Google nie ładują filmów na Twój telefon z Androidem? Sprawdź najlepsze sposoby naprawienia problemu, który nie odtwarza filmów w Zdjęciach Google.