Funkcjonalności warstw architektury referencyjnej Big Data

Przeczytaj blog, aby w najprostszy sposób poznać różne warstwy w architekturze Big Data i ich funkcjonalności.

TLS 1.3 to wersja protokołu Transport Layer Security (TLS), która została opublikowana w 2018 roku jako proponowany standard w RFC 8446 . Oferuje ulepszenia w zakresie bezpieczeństwa i wydajności w porównaniu do swoich poprzedników.

Ten przewodnik pokaże, jak włączyć TLS 1.3 za pomocą serwera WWW Nginx na Fedorze 29.

1.13.0lub nowsza.1.1.1lub nowsza.A/ AAAA/ CNAMEDNS dla Twojej domeny.Sprawdź wersję Fedory.

cat /etc/fedora-release

# Fedora release 29 (Twenty Nine)

Utwórz nowe non-rootkonto użytkownika z sudodostępem i przejdź do niego.

useradd -c "John Doe" johndoe && passwd johndoe

usermod -aG wheel johndoe

su - johndoe

UWAGA: Zamień na johndoeswoją nazwę użytkownika.

Ustaw strefę czasową.

timedatectl list-timezones

sudo timedatectl set-timezone 'Region/City'

Upewnij się, że twój system jest aktualny.

sudo dnf check-upgrade || sudo dnf upgrade -y

Zainstaluj potrzebne pakiety.

sudo dnf install -y socat git

Wyłącz SELinux i Firewall.

sudo setenforce 0 ; sudo systemctl stop firewalld ; sudo systemctl disable firewalld

W tym przewodniku wykorzystamy klienta Acme.sh do uzyskania certyfikatów SSL od Let's Encrypt. Możesz użyć klienta, którego znasz.

Pobrać i zainstalować Acme.sh .

sudo mkdir /etc/letsencrypt

git clone https://github.com/Neilpang/acme.sh.git

cd acme.sh

sudo ./acme.sh --install --home /etc/letsencrypt --accountemail your_email@example.com

cd ~

Sprawdź wersję.

/etc/letsencrypt/acme.sh --version

# v2.8.1

Uzyskaj certyfikaty RSA i ECDSA dla swojej domeny.

# RSA 2048

sudo /etc/letsencrypt/acme.sh --issue --standalone --home /etc/letsencrypt -d example.com --ocsp-must-staple --keylength 2048

# ECDSA

sudo /etc/letsencrypt/acme.sh --issue --standalone --home /etc/letsencrypt -d example.com --ocsp-must-staple --keylength ec-256

UWAGA: Zamień example.comw poleceniach nazwę swojej domeny.

Po uruchomieniu poprzednich poleceń twoje certyfikaty i klucze będą dostępne w:

/etc/letsencrypt/example.com./etc/letsencrypt/example.com_ecc.Nginx dodał obsługę TLS 1.3 w wersji 1.13.0. Fedora 29 jest dostarczana z Nginx i OpenSSL, które obsługują TLS 1.3 po wyjęciu z pudełka, więc nie ma potrzeby budowania niestandardowej wersji.

Zainstaluj Nginx.

sudo dnf install -y nginx

Sprawdź wersję.

nginx -v

# nginx version: nginx/1.14.2

Sprawdź wersję OpenSSL, z którą skompilowano Nginx.

nginx -V

# built with OpenSSL 1.1.1b FIPS 26 Feb 2019

Uruchom i włącz Nginx.

sudo systemctl start nginx.service

sudo systemctl enable nginx.service

Po pomyślnym zainstalowaniu Nginx jesteśmy gotowi skonfigurować go z odpowiednią konfiguracją, aby rozpocząć korzystanie z TLS 1.3 na naszym serwerze.

Uruchom sudo vim /etc/nginx/conf.d/example.com.confpolecenie i zapełnij plik następującą konfiguracją.

server {

listen 443 ssl http2;

listen [::]:443 ssl http2;

server_name example.com;

# RSA

ssl_certificate /etc/letsencrypt/example.com/fullchain.cer;

ssl_certificate_key /etc/letsencrypt/example.com/example.com.key;

# ECDSA

ssl_certificate /etc/letsencrypt/example.com_ecc/fullchain.cer;

ssl_certificate_key /etc/letsencrypt/example.com_ecc/example.com.key;

ssl_protocols TLSv1.2 TLSv1.3;

ssl_ciphers 'ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-SHA384:ECDHE-RSA-AES256-SHA384:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES128-SHA256';

ssl_prefer_server_ciphers on;

}

Zapisz plik i wyjdź za pomocą :+ W+ Q.

Zwróć uwagę na nowy TLSv1.3parametr ssl_protocolsdyrektywy. Ten parametr jest niezbędny tylko do włączenia TLS 1.3 na Nginx.

Sprawdź konfigurację.

sudo nginx -t

Załaduj ponownie Nginx.

sudo systemctl reload nginx.service

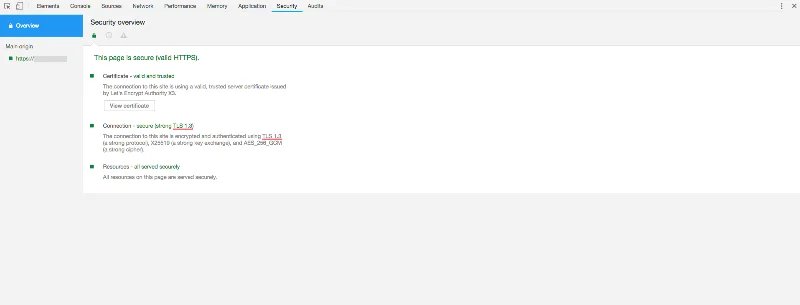

Aby zweryfikować TLS 1.3, możesz użyć narzędzi programistycznych przeglądarki lub usługi SSL Labs. Poniższe zrzuty ekranu pokazują kartę zabezpieczeń Chrome.

To wszystko. Udało ci się włączyć TLS 1.3 w Nginx na serwerze Fedora 29. Ostateczna wersja TLS 1.3 została zdefiniowana w sierpniu 2018 r., Więc nie ma lepszego czasu na rozpoczęcie wdrażania tej nowej technologii.

Przeczytaj blog, aby w najprostszy sposób poznać różne warstwy w architekturze Big Data i ich funkcjonalności.

Chcesz zobaczyć rewolucyjne wynalazki Google i jak te wynalazki zmieniły życie każdego człowieka dzisiaj? Następnie czytaj na blogu, aby zobaczyć wynalazki Google.

13 komercyjnych narzędzi do ekstrakcji danych z Big Data

Whatsapp w końcu uruchomił aplikację Desktop dla użytkowników komputerów Mac i Windows. Teraz możesz łatwo uzyskać dostęp do Whatsapp z systemu Windows lub Mac. Dostępne dla Windows 8+ i Mac OS 10.9+

Energia jądrowa jest zawsze pogardzana, nigdy jej nie szanujemy z powodu przeszłych wydarzeń, ale nie zawsze jest zła. Przeczytaj post, aby dowiedzieć się więcej na ten temat.

Koncepcja autonomicznych samochodów, które wyjadą na drogi za pomocą sztucznej inteligencji, to marzenie, które mamy już od jakiegoś czasu. Ale pomimo kilku obietnic nigdzie ich nie widać. Przeczytaj ten blog, aby dowiedzieć się więcej…

Sztuczna inteligencja nie jest dla ludzi nową nazwą. Ponieważ sztuczna inteligencja jest włączona do każdego strumienia, jednym z nich jest opracowywanie narzędzi zwiększających ludzką wydajność i dokładność. Skorzystaj z tych niesamowitych narzędzi uczenia maszynowego i uprość swoje codzienne zadania.

Wzrasta liczba ataków ransomware, ale czy sztuczna inteligencja może pomóc w radzeniu sobie z najnowszym wirusem komputerowym? Czy AI jest odpowiedzią? Przeczytaj tutaj, wiedz, że sztuczna inteligencja jest zmorą lub zgubą

Zawsze potrzebujemy Big Data Analytics do efektywnego zarządzania danymi. W tym artykule omówiliśmy kilka technik analizy Big Data. Sprawdź ten artykuł.

Czy jesteś również ofiarą ataków DDOS i nie masz pewności co do metod zapobiegania? Przeczytaj ten artykuł, aby rozwiązać swoje pytania.