3 способа создать потрясающие рамки в Google Документах

Узнайте, как добавить границы в Документы Google, включая создание рамок с помощью таблиц или изображений. Эффективные решения внутри!

Компьютеры сделали жизнь проще, но у каждого четного есть свое. С развитием технологий угрозы стали более мощными и необузданными. В настоящее время риск заражения вредоносным ПО достиг своего пика с миллиардом попаданий в цель. Вредоносные программы намеренно играли свою роль от сбоев в работе вашего компьютера до денежных потерь. Хотя есть меры предосторожности, которые вы можете предпринять, чтобы обезопасить себя, но они недостаточно эффективны, чтобы предоставить центро-процентную гарантию. Чтобы помочь вам с тем же, мы обсудим и расскажем вам все, что вам нужно знать о вредоносных программах.

Что такое вредоносное ПО?

Malware является ТЗОМ icious мягкой посудой , предназначенная для компромисса компьютерной функциональности. Вредоносное ПО в основном предназначено для кражи данных, обхода средств контроля доступа, нарушения безопасности и нанесения вреда вашему компьютеру и данным на нем. Вредоносное ПО - это имя, которое широко используется и содержит множество различных вредоносных программ. Если компьютер подвергнется атаке вредоносного ПО, это может остаться незамеченным, если вы не будете хорошо осведомлены и подготовлены. Бывают случаи, когда уже слишком поздно понять, что ваша машина заражена и данные на ней были скомпрометированы.

Читайте также: Лучшие инструменты для удаления вредоносных программ для ПК с Windows в 2018 году

Типы вредоносного ПО

Как уже говорилось, вредоносное ПО - это большой термин, который включает в себя множество типов. Вредоносное программное обеспечение разработано, чтобы нанести вред вашему компьютеру с намерением получить как можно больше информации. Позже эта информация может быть использована против вас или для кражи денег различными способами. Под типами вредоносного ПО можно понимать:

1. Троян : троян - один из самых популярных терминов для обозначения вредоносного ПО на компьютере. Троянский конь, также известный как «троян», представляет собой тип вредоносного ПО, которое маскируется под обычный файл или инструмент, чтобы пользователи могли загрузить его, не задумываясь. Попав внутрь, он может предоставить злоумышленнику удаленный доступ и, следовательно, может привести к финансовым потерям, поскольку злоумышленник заберет финансовую информацию и логин банка с вашего компьютера.

2. Вирус : вирус - это еще одна форма вредоносного ПО, которое способно копировать себя и распространяться на многие компьютеры. Вирусы могут распространяться, прикрепляясь к программе или исполняемому файлу, который высвобождает их при запуске.

3. Рекламное ПО. Рекламное ПО - это небольшие программы, созданные для показа вам рекламы, даже если она вам не нужна. Рекламное ПО, скорее всего, попадет на ваш компьютер, когда вы загрузите бесплатную версию любого программного обеспечения со стороннего веб-сайта. Вы можете почувствовать присутствие рекламного ПО через различные всплывающие окна и рекламу веб-сайтов на вашем компьютере.

4. Шпионское ПО . Шпионское ПО - это вредоносная программа, которая предназначена для того, чтобы следить за вами. Эти инструменты могут записывать вашу активность на вашем компьютере, включая сбор нажатий клавиш, информацию об учетной записи, учетные данные для входа, финансовые и личные данные и т. Д. Шпионское ПО также может создавать базу данных вашей информации и передавать ее злоумышленнику.

Читайте также: Как защитить свой компьютер от вредоносных программ

5. Программа-вымогатель . Как следует из названия, программа-вымогатель предназначена для проникновения в ваш компьютер и получения денег. Программа-вымогатель - это инструмент, который вы можете по ошибке загрузить с любого веб-сайта и захватить ваш компьютер. Он ограничивает доступ пользователей к компьютеру путем шифрования или блокировки жесткого диска. Он также показывает экран блокировки с суммой выкупа, которую нужно заплатить за возвращение доступа к вашему собственному компьютеру. Это одна из самых больших угроз для коммерческих компьютеров. В 2017 году программа-вымогатель потребовала выкуп в виде биткойнов, чтобы никто не смог отследить ее из-за ее децентрализованной собственности.

6. Руткит : Руткит легко установить, но его трудно распознать на вашем компьютере. Это тип вредоносного ПО, которое предназначено для удаленного доступа к компьютеру или управления им без обнаружения какими-либо средствами безопасности. Руткит позволяет злоумышленнику получить контроль над вашим компьютером и украсть на нем данные. Предотвращение и обнаружение программы Rootkit практически невозможно из-за ее скрытой работы. Вы можете узнать больше о рутките, щелкнув здесь.

7. Ошибка : ошибка - это недостаток в любом программном коде, приводящий к нежелательным результатам. Ошибки не очень опасны, так как они являются результатом человеческой ошибки и могут находиться только в компиляции или исходном коде. Ошибки обычно не причиняют большого вреда, но они определенно влияют на поведение программы. Существует большая вероятность того, что они останутся незамеченными и незамеченными в течение длительного периода времени. Кроме того, если ошибка имеет существенное значение, она может привести к зависанию или сбою программы.

8. Бот : боты предназначены для автоматического выполнения определенных действий. Как правило, боты создаются для безобидных целей, таких как интернет-аукционы, поисковые системы, онлайн-конкурсы и т. Д. Но высока вероятность того, что они могут быть созданы для злонамеренных целей. Боты могут применяться в ботнетах, которые представляют собой совокупность компьютерных систем, контролируемых третьей стороной для различных атак, таких как DDos.

9. Черви. Черви - наиболее распространенное вредоносное ПО, которое распространяется по компьютерной сети посредством эксплуатации уязвимостей ОС. Хотя некоторые инструменты распознают червей как вирусы, есть некоторые особенности, которые отличают их от вирусов. Попав на ваш компьютер, они наносят вред хост-сетям, перегружая серверы и потребляя пропускную способность.

Читайте также: Как защитить свой Mac с помощью Systweak Anti-Malware

10. Спам . Спам - это процесс наводнения Интернета тем же контентом, который предназначен для того, чтобы принудительно привлечь к нему внимание общественности. Большинство спама представляет собой коммерческую рекламу или поддельные продукты и услуги. Важно знать, что спам обычно не относится к типу вредоносного ПО, но вредоносное ПО может распространяться через спам.

Как предотвратить заражение вредоносным ПО

1. Защита на компьютере: защита от вредоносных программ лучше всего обеспечивается специальными инструментами, такими как Advanced System Protector для Windows и Systweak Anti Malware для компьютеров Mac. Эти инструменты профессионально разработаны с огромной базой вредоносных программ, с которыми нужно бороться, и их можно абсолютно бесплатно загрузить. Если вы выходите в Интернет через свой компьютер, настоятельно рекомендуется оснастить его профессиональным средством защиты от вредоносных программ.

2. Защита на Android. Если вы заботитесь о своем Android, помимо соблюдения правил безопасности, вы также можете установить приложение Systweak Anti-Malware для Android, которое является абсолютно бесплатным.

3. Обновите инструменты. Вы можете защитить свое устройство от заражения вредоносным ПО, обновив операционную систему. Иногда новые обновления ОС, браузеров и программного обеспечения сопровождаются обновлениями безопасности и исправлениями.

4. Удалите ненужные инструменты. Один из лучших способов избежать атаки вредоносных программ - это удалить любое программное обеспечение, которое вы не помните, загружая. Вы также должны удалить все программное обеспечение, которым вы больше не пользуетесь.

5. Осторожно с электронной почтой: важно уделять особое внимание открытию электронной почты и вложения. Если вы получаете много писем, внимательно посмотрите, не спам ли это. Убедитесь, что вы не открываете вложения в электронном письме, полученном из неизвестного источника.

6. Безопасный просмотр. Интернет-серфинг - самая распространенная задача на компьютере. Однако при просмотре веб-страницы нужно проявлять особую осторожность. Вам следует избегать посещения незащищенных страниц и всегда проверять наличие знака https: // в адресной строке, чтобы проверить легитимность страницы.

7. Выход из системы после использования: Очень часто профиль остается зарегистрированным даже после того, как вы закончили использование на портале. Будь то платформа социальных сетей или банк, люди просто закрывают вкладку или окно, чтобы уйти с экрана. Эксперты предполагают, что закрытие окна может не вывести вас из состояния входа в систему, и это может привести к денежной потере и потере личности. Хотя о потере личности можно позаботиться с помощью таких инструментов, как Advanced Identity Protector, но все же важно, чтобы вы безопасно выходили из любого профиля, в который вы вошли.

В целом вредоносное ПО - это всего лишь небольшая программа, которая предназначена для взлома вашей безопасности по ряду причин. Вы можете обеспечить свою защиту от любой такой угрозы, применив любой из предложенных выше инструментов и приемов. Вы должны убедиться, что загружаете содержимое только с официальных веб-сайтов и не интересуетесь каким-либо неизвестным издателем или отправителем. Если вы хотите поделиться еще одним советом, дайте нам знать в комментариях ниже.

Узнайте, как добавить границы в Документы Google, включая создание рамок с помощью таблиц или изображений. Эффективные решения внутри!

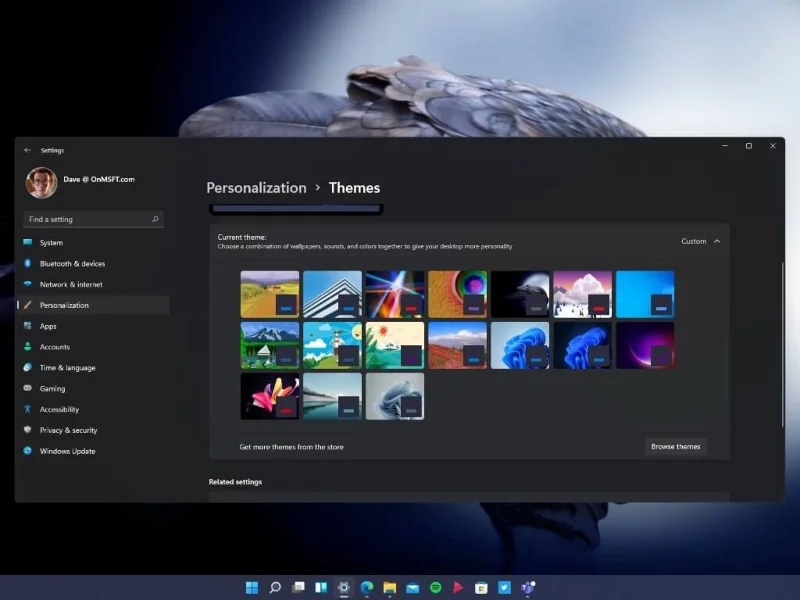

Это полное руководство о том, как изменить тему, цвета и многое другое в Windows 11 для создания потрясающего рабочего стола.

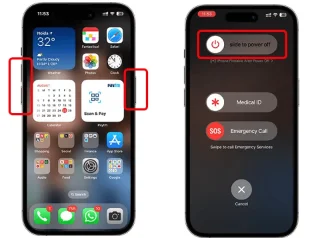

iPhone завис на домашних критических оповещениях? В этом подробном руководстве мы перечислили различные обходные пути, которые вы можете использовать, чтобы исправить ошибку «Домой хочет отправить критические оповещения iPhone». Узнайте полезные советы и решения.

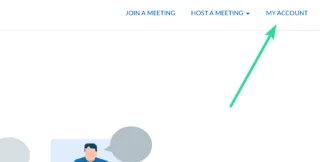

Zoom - популярная служба удаленного сотрудничества. Узнайте, как добавить изображение профиля вместо видео, чтобы улучшить свою конфиденциальность.

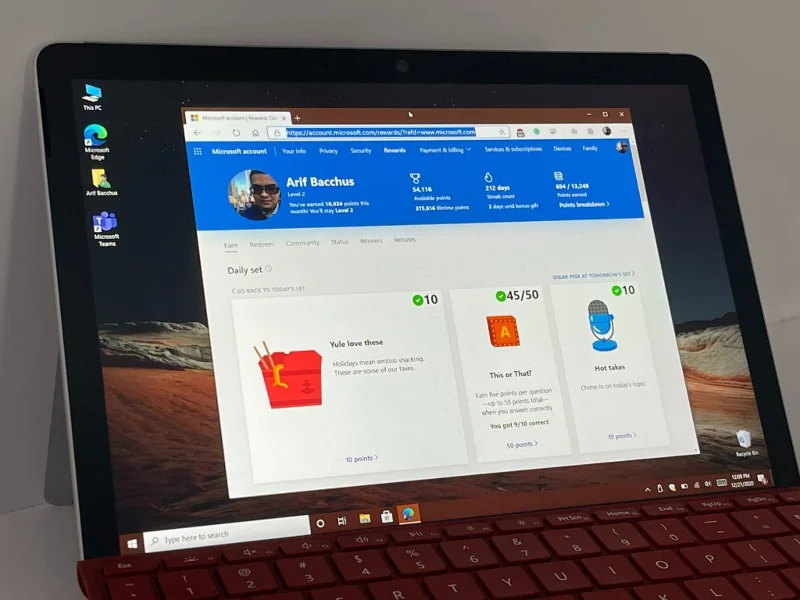

Откройте для себя эффективные стратегии получения баллов Microsoft Rewards. Зарабатывайте на поисках, играх и покупках!

Изучите эффективные методы решения неприятной проблемы с бесконечным экраном загрузки Skyrim, гарантируя более плавный и бесперебойный игровой процесс.

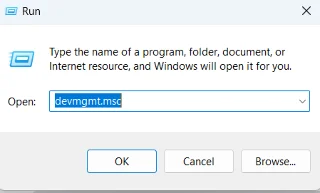

Я внезапно не могу работать со своим сенсорным экраном, на который жалуется HID. Я понятия не имею, что поразило мой компьютер. Если это вы, вот несколько исправлений.

Прочтите это полное руководство, чтобы узнать о полезных способах записи вебинаров в реальном времени на ПК. Мы поделились лучшим программным обеспечением для записи вебинаров, а также лучшими инструментами для записи экрана и видеозахвата для Windows 10, 8, 7.

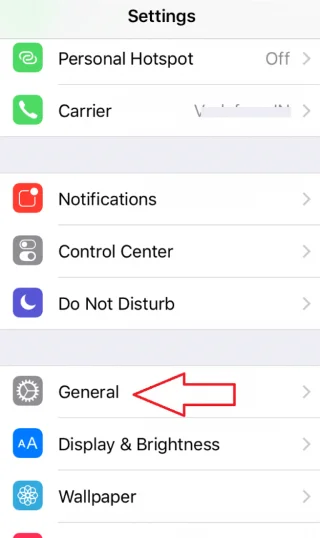

Вы случайно нажали кнопку доверия во всплывающем окне, которое появляется после подключения вашего iPhone к компьютеру? Вы хотите отказаться от доверия этому компьютеру? Затем просто прочтите эту статью, чтобы узнать, как отменить доверие к компьютерам, которые вы ранее подключали к своему iPhone.

Хотите знать, как транслировать «Аквамен», даже если он недоступен для потоковой передачи в вашей стране? Читайте дальше, и к концу статьи вы сможете насладиться Акваменом.