CentOS 7de Tavşan Kümesini Kümeleme

RabbitMQ, AMQP, STOMP ve diğer iletişim teknolojilerini destekleyen açık kaynaklı bir mesaj aracısıdır. Kurumsal uygulamalarda yaygın olarak kullanılan bir

Mod_evasive, bir HTTP DoS saldırısı veya kaba kuvvet saldırısı algılandığında otomatik olarak eylemde bulunan Apache için bir modüldür. Mod_evasive kötüye kullanımı günlüğe kaydedebilir ve bildirebilir ve sorunları e-posta yoluyla bildirebilir. Bu kılavuzu izlemeden önce, düzgün çalışan bir LAMP sunucunuz olması gerekir.

Bu kılavuz CentOS ve varyasyonları (RHEL gibi) ve Debian ve varyasyonları (Ubuntu gibi) için yazılmıştır.

Modül bir IP adresi ve URL tablosu oluşturur. Yapılandırmada ayarlanan koşullar (bu dokümanın ilerleyen bölümlerinde açıklandığı gibi) karşılanırsa, kullanıcılara kötüye kullanım 403 (yasak) hatası alır. Ayrıca, IP adresi günlüğe kaydedilir ve seçenek belirlenirse, belirtilen e-posta adresine bir e-posta gönderilir.

httpd-develHttpd-devel paketi, Apache için Dinamik Paylaşılan Nesneler oluşturmanız gereken dosyaları içerir. Aşağıdaki adımlarda kendimiz derleyeceğimiz için modülü kurmak için bu pakete ihtiyacımız var.

CentOS / RHEL üzerinde yürütün:

yum install httpd-devel

Debian / Ubuntu'da şunları yürütün:

apt-get install apache2-utils

Bu paket başarıyla yüklendikten sonra, bir sonraki adıma geçin. Yükleme düzgün şekilde tamamlanmazsa, bir sonraki adım (büyük olasılıkla) başarısız olur.

mod_evasiveModülü indirin:

cd /usr/src

wget http://www.zdziarski.com/blog/wp-content/uploads/2010/02/mod_evasive_1.10.1.tar.gz

Modülü çıkarın:

tar xzf mod_evasive*.tar.gz

Dizine gidin:

cd mod_evasive

Daha apxs2sonra, Apache'nin işlevselliğini genişleten modüller oluşturmak ve kurmak için oluşturulmuş bir araç kullanacağız . Apxs2Dinamik Paylaşılan Nesne oluşturur, bu nedenle httpd-devel1. adımda kurduk.

Yürütme:

apxs2 -cia mod_evasive20.c

yum(Önerilen)Eğer varsa epel-releasedepo yüklü mod_evasivearacılığıyla kullanılabilir yum.

Depoyu ekleyin:

yum install epel-release

Modülü aşağıdakileri kullanarak kurun yum:

yum install mod_evasive

Genel olarak, Apache tüm modülleri yükler mods-enabled, bu nedenle bu klasöre bir modül eklendiğinde Apache yapılandırmasına manuel olarak eklenmesi gerekmez. Durumun bu olup olmadığını kontrol etmek için yapılandırma dosyanızı açın.

CentOS'ta ilgili dosya: /etc/httpd/conf/httpd.conf

Ubuntu'da ilgili dosya: /etc/apache2/apache2.conf

İçin ara Include. Gibi bir çizgi Include mods-enabled/*.confApache'ye tüm modülleri yüklemesini söyler. Orada yoksa, bu satırı dosyanın üstüne ekleyin ve Apache'yi yeniden başlatın.

Ubuntu için, dosyanın altına aşağıdaki içerikleri ekleyin:

LoadModule evasive20_module /usr/lib/httpd/modules/mod_evasive20.so

Yapılandırma dosyasına aşağıdaki bloğu ekleyin. Yollar, 3. adımdakilerle aynıdır.

<IfModule mod_evasive20.c>

DOSHashTableSize 3097

DOSPageCount 2

DOSSiteCount 50

DOSPageInterval 1

DOSSiteInterval 1

DOSBlockingPeriod 60

DOSEmailNotify <[email protected]>

</IfModule>

Bu parametrelere hızlı bir genel bakış bölümünde bulunabilir README. README dosyasını aşağıdaki gibi okuyabilirsiniz:

cat /usr/src/cd mod_evasive/README

Sunucunuz ve web siteleriniz için doğru olduklarından emin olmak için büyük olasılıkla bu ayarları zaman zaman değiştirmeniz gerekecektir. Sonuçta, bazı sunucular diğerlerinden daha fazla etkinlik ve trafiğe sahiptir.

Değişikliklerin etkili olması ve yüklenecek modül için Apache web sunucusunu yeniden başlatın:

service httpd restart

Modülün Apache'ye yüklendiğinden emin olun:

httpd -M | grep evasive

Bu geri dönmeli evasive20_module (shared). Değilse, modül doğru şekilde yüklenmedi ve yapılandırma dosyalarını ve doğru kaydedilip kaydedilmediğini yeniden kontrol etmenizi öneririz.

Bu modülün, sunucu kapasitesi tükendiğinde çalışamayacağı için DDoS korumasının yerine geçmediğini unutmayın. Aslında Vultr , sunucunun daha iyi korunması (ve bu modülü kullanması) için çok yararlı olan DDoS Koruması sunar . Daha basit tehditler, özellikle komut dosyası tabanlı saldırılar için, modül işini yapar ve kesinlikle kullanışlıdır.

Şimdi mod_evasivemodülü Apache'ye yüklediniz ve böylece web uygulamanızı daha güvenli hale getirdiniz.

RabbitMQ, AMQP, STOMP ve diğer iletişim teknolojilerini destekleyen açık kaynaklı bir mesaj aracısıdır. Kurumsal uygulamalarda yaygın olarak kullanılan bir

NFS, bilgisayarların bilgisayar ağı üzerindeki dosyalara erişmesine izin veren ağ tabanlı bir dosya sistemidir. Bu kılavuz, klasörleri NF üzerinden nasıl açığa çıkarabileceğinizi açıklar

Bu kılavuz, Ubuntu 16.04 çalıştıran bir Vultr örneği için GitBucketin temel kurulumunu ve kurulumunu kapsar ve komutları şu şekilde yürüttüğünüzü varsayar:

Farklı Bir Sistem mi Kullanıyorsunuz? Directus 6.4 CMS, geliştirici sağlayan güçlü ve esnek, ücretsiz ve açık kaynaklı Başsız İçerik Yönetim Sistemidir (CMS)

Farklı Bir Sistem mi Kullanıyorsunuz? Mattermost, Slack SAAS mesajlaşma servisine açık kaynaklı, kendi kendine barındırılan bir alternatiftir. Başka bir deyişle, Mattermost ile,

TeamTalk, kullanıcıların yüksek kaliteli sesli / görüntülü konuşmalara, metin sohbetine, dosya aktarımına ve ekranları paylaşmasına olanak tanıyan bir konferans sistemidir. Ben

Farklı Bir Sistem mi Kullanıyorsunuz? Pagekit PHP ile yazılmış açık kaynaklı bir CMSdir. Pagekit kaynak kodu GitHubda herkese açık olarak barındırılıyor. Bu kılavuz size

Vultr, yeni bir örnek oluşturduktan sonra SSH anahtarlarını önceden yüklemenizi sağlayan bir özellik sağlar. Bu, sunucu kök kullanıcısına erişmenizi sağlar, ancak

Farklı Bir Sistem mi Kullanıyorsunuz? Diaspora gizliliğe duyarlı, açık kaynaklı bir sosyal ağdır. Bu derste, bir Diaspora posının nasıl kurulacağını ve yapılandırılacağını öğreneceksiniz

Farklı Bir Sistem mi Kullanıyorsunuz? Fuel CMS, CodeIgniter tabanlı bir içerik yönetim sistemidir. Kaynak kodu GitHubda barındırılmaktadır. Bu kılavuz size

Önkoşullar Güncel Arch Linux çalıştıran bir Vultr sunucusu (bu makaleye bakın.) Sudo erişimi. Kök olarak çalıştırılması gereken komutların önüne # ve bir

Farklı Bir Sistem mi Kullanıyorsunuz? Snipe-IT, BT varlık yönetimi için ücretsiz ve açık kaynaklı bir web uygulamasıdır. Laravel 5.2 çerçevesi ve kullanımı üzerine yazılmıştır.

Çok Güvenli FTP arka plan programı, ya da sadece vsFTPd, özelleştirme yeteneği olan hafif bir yazılım parçasıdır. Bu derste bir müttefikimiz olacak

Ranger, VI anahtar bağlamaları olan komut satırı tabanlı bir dosya yöneticisidir. Dizin hiyerarşisi manzaralı minimalist ve hoş bir curses arayüzü sağlar

Farklı Bir Sistem mi Kullanıyorsunuz? Brotli, GZIPden daha iyi bir sıkıştırma oranına sahip yeni bir sıkıştırma yöntemidir. Kaynak kodu bu Githuda herkese açık olarak barındırılıyor

Belirli durumlarda, Sistem Yöneticisinin bir kullanıcı hesabı oluşturması ve yalnızca kendi dosyalarını sFTP yoluyla yönetmek için erişimini kısıtlaması gerekebilir, ancak b

Farklı Bir Sistem mi Kullanıyorsunuz? Omeka Classic 2.4 CMS, digita paylaşımı için ücretsiz ve açık kaynaklı bir dijital yayıncılık platformu ve İçerik Yönetim Sistemidir (CMS)

Önkoşullar Güncel Arch Linux çalıştıran bir Vultr sunucusu (bu makaleye bakın.) Sudo erişimi. Kök olarak çalıştırılması gereken komutların başına # işareti gelir. th

SSH üzerinden kök girişine izin vermek, teknoloji endüstrisinde genellikle zayıf bir güvenlik uygulaması olarak kabul edilir. Bunun yerine, hassas yönetim gerçekleştirebilirsiniz

Farklı Bir Sistem mi Kullanıyorsunuz? RabbitMQ, Erlang programlama dilinde yazılmış, yaygın olarak kullanılan açık kaynaklı bir mesaj aracısıdır. Mesaj odaklı bir ara katman yazılımı olarak

CentOS 7 üzerinde LibreNMS kullanarak ağ cihazlarınızı etkili bir şekilde izleyin. Ağ izleme için gerekli adımları ve yapılandırmaları öğrenin.

Counter-Strike: Global Offensive sunucusu kurmak için gerekli adımlar. Gerekli araçlar ve yükleme süreci hakkında bilgi.

OpenNMS, çok sayıda cihazı izlemek ve yönetmek için kullanılabilen bir açık kaynak ağ yönetim platformudur. Ubuntu 16.04 LTS üzerinde OpenNMS kurulumu için tüm adımları keşfedin.

Farklı Bir Sistem mi Kullanıyorsunuz? LibreNMS tam özellikli bir açık kaynak ağ izleme sistemidir.

26 Büyük Veri Analitik Tekniğine Bir Bakış: 1. Bölüm

Birçoğunuz Switch'in Mart 2017'de çıkacağını ve yeni özelliklerini biliyorsunuz. Bilmeyenler için, 'Switch'i 'olmazsa olmaz bir gadget' yapan özelliklerin bir listesini hazırladık.

Teknoloji devlerinin sözlerini yerine getirmesini mi bekliyorsunuz? teslim edilmeyenleri kontrol edin.

Büyük Veri Mimarisindeki farklı katmanları ve işlevlerini en basit şekilde öğrenmek için blogu okuyun.

Yapay Zekanın küçük ölçekli şirketler arasında nasıl popüler hale geldiğini ve onları büyütme ve rakiplerine üstünlük sağlama olasılıklarını nasıl artırdığını öğrenmek için bunu okuyun.

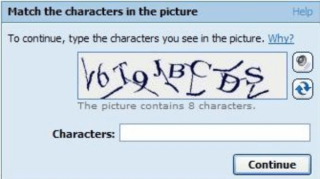

CAPTCHA, son birkaç yılda kullanıcıların çözmesi oldukça zorlaştı. Gelecekte spam ve bot tespitinde etkili kalabilecek mi?