CentOS 7de Tavşan Kümesini Kümeleme

RabbitMQ, AMQP, STOMP ve diğer iletişim teknolojilerini destekleyen açık kaynaklı bir mesaj aracısıdır. Kurumsal uygulamalarda yaygın olarak kullanılan bir

Linux yetenekleri, Linux çekirdeğinde, etkin kullanıcı kimliği 0 olan (kök kullanıcı ve yalnızca kök kullanıcı, UID 0'a sahip) işlemler için ayrılan işlemlere ve ikili yürütülebilir dosyalara ayrıcalık tanıyan özel özniteliklerdir.

Bu makalede, mevcut özelliklerden bazıları, kullanımları ve bunların nasıl ayarlanıp kaldırılacağı açıklanacaktır. Yürütülebilir dosyalardaki özelliklerin ayarının sisteminizin güvenliğini tehlikeye atma potansiyeli olduğunu lütfen unutmayın. Bu nedenle, üretimdeki yetenekleri uygulamadan önce üretim dışı bir sistem üzerinde test etmeyi düşünmelisiniz.

Esasen, yeteneklerin amacı, 'kök'ün gücünü belirli ayrıcalıklara bölmektir, böylece bir veya daha fazla kabiliyete sahip bir işlem veya ikili işlemden yararlanırsa, potansiyel hasar, kök ile çalışan aynı işlemle karşılaştırıldığında sınırlıdır.

Yetenekler süreçlerde ve yürütülebilir dosyalarda ayarlanabilir. Bir dosyanın yürütülmesinden kaynaklanan bir işlem, o dosyanın yeteneklerini kazanabilir.

Linux'ta uygulanan yetenekler çoktur ve orijinal sürümlerinden bu yana birçokları eklenmiştir. Bazıları aşağıdaki gibidir:

CAP_CHOWN: Dosyaların Kullanıcı Kimliği ve Grup Kimliği'nde değişiklik yapınCAP_DAC_OVERRIDE: DAC'yi (İsteğe Bağlı Erişim Kontrolü) geçersiz kılın. Örneğin, vto okuma / yazma / yürütme izin kontrollerini atlamak için.CAP_KILL: İşlemlere sinyal göndermek için izin kontrollerini atlayın. CAP_SYS_NICE: Süreçlerin güzelliğini artırın (Burada bir güzelliğin açıklaması bulunabilir )CAP_SYS_TIME: Sistemi ve gerçek zamanlı donanım saatini ayarlayınTam liste için çalıştırın man 7 capabilities.

Yetenekler, kümeler için "izin verilen", "devralınabilen", "etkili" ve "ortam" ve dosyalar için "izin verilen", "devralınabilen" ve "etkili" olarak adlandırılır. Bu kümeler farklı karmaşık davranışları tanımlar, tam açıklamaları bu makalenin kapsamı dışındadır.

Dosyadaki yetenekleri ayarlarken, neredeyse her zaman "izin verilen" ve "etkili" kullanırız CAP_DAC_OVERRIDE+ep. +epYukarıda belirtilen kümeleri gösteren, dikkat edin .

Orada iki ana araçlardır, getcapve setcapsırasıyla görüntüleyebilir ve bu özelliklerini belirleyebilir.

libcap2-binkurulabilen paket tarafından sağlanır :apt install libcap2-binlibcappaket gereklidir:yum install libcaplibcap:pacman -S libcapBir dosyanın ayarlanmış bir yeteneği olup olmadığını görüntülemek getcap /full/path/to/binaryiçin, örneğin şunları çalıştırabilirsiniz :

root@demo:~# getcap /usr/bin/ping

/usr/bin/ping = cap_net_raw+ep

root@demo:~# getcap /usr/bin/rcp

/usr/bin/rcp = cap_net_bind_service+ep

Sisteminizde önceden ayarlanmış olan yetenekleri bulmak istiyorsanız, aşağıdaki komutla tüm dosya sisteminizi özyinelemeli olarak arayabilirsiniz:

getcap -r /

Sanal dosya sistemlerinin (örneğin /proc) bu işlemleri desteklememesi nedeniyle, yukarıdaki komut binlerce hata üretecektir, bu nedenle daha temiz bir çıktı için aşağıdakileri kullanın:

getcap -r / 2>/dev/null

Dosyada belirli bir yeteneği ayarlamak için tuşunu kullanın setcap "capability_string" /path/to/file.

Bir dosyadaki tüm özellikleri kaldırmak için tuşunu kullanın setcap -r /path/to/file.

Gösteri için mevcut dizinde boş bir dosya oluşturacağız, bir yetenek sunacağız ve kaldıracağız. Aşağıdakilerle başlayın:

root@demo:~# touch testfile

root@demo:~# getcap testfile

İkinci komut çıktı üretmez, yani bu dosyanın herhangi bir özelliği yoktur.

Ardından, dosya için bir yetenek ayarlayın:

root@demo:~# setcap "CAP_CHOWN+ep" testfile

root@demo:~# getcap testfile

testfile = cap_chown+ep

"CAP_CHOWN + ep" örnek olarak kullanılmıştır, ancak başka herhangi biri bu şekilde atanabilir.

Şimdi tüm özellikleri kaldırın testfile:

root@demo:~# setcap -r testfile

root@demo:~# getcap testfile

Yine, "CAP_CHOWN + ep" kaldırıldığı için çıktı alınmayacaktır.

Yeteneklerin birçok potansiyel kullanımı vardır ve sistemlerinizin güvenliğini artırmaya yardımcı olabilir. Yürütülebilir dosyalarınızda SUID bitini kullanıyorsanız, onu gereken özel yeteneklerle değiştirmeyi düşünün.

RabbitMQ, AMQP, STOMP ve diğer iletişim teknolojilerini destekleyen açık kaynaklı bir mesaj aracısıdır. Kurumsal uygulamalarda yaygın olarak kullanılan bir

NFS, bilgisayarların bilgisayar ağı üzerindeki dosyalara erişmesine izin veren ağ tabanlı bir dosya sistemidir. Bu kılavuz, klasörleri NF üzerinden nasıl açığa çıkarabileceğinizi açıklar

Bu kılavuz, Ubuntu 16.04 çalıştıran bir Vultr örneği için GitBucketin temel kurulumunu ve kurulumunu kapsar ve komutları şu şekilde yürüttüğünüzü varsayar:

Farklı Bir Sistem mi Kullanıyorsunuz? Directus 6.4 CMS, geliştirici sağlayan güçlü ve esnek, ücretsiz ve açık kaynaklı Başsız İçerik Yönetim Sistemidir (CMS)

Farklı Bir Sistem mi Kullanıyorsunuz? Mattermost, Slack SAAS mesajlaşma servisine açık kaynaklı, kendi kendine barındırılan bir alternatiftir. Başka bir deyişle, Mattermost ile,

TeamTalk, kullanıcıların yüksek kaliteli sesli / görüntülü konuşmalara, metin sohbetine, dosya aktarımına ve ekranları paylaşmasına olanak tanıyan bir konferans sistemidir. Ben

Farklı Bir Sistem mi Kullanıyorsunuz? Pagekit PHP ile yazılmış açık kaynaklı bir CMSdir. Pagekit kaynak kodu GitHubda herkese açık olarak barındırılıyor. Bu kılavuz size

Vultr, yeni bir örnek oluşturduktan sonra SSH anahtarlarını önceden yüklemenizi sağlayan bir özellik sağlar. Bu, sunucu kök kullanıcısına erişmenizi sağlar, ancak

Farklı Bir Sistem mi Kullanıyorsunuz? Diaspora gizliliğe duyarlı, açık kaynaklı bir sosyal ağdır. Bu derste, bir Diaspora posının nasıl kurulacağını ve yapılandırılacağını öğreneceksiniz

Farklı Bir Sistem mi Kullanıyorsunuz? Fuel CMS, CodeIgniter tabanlı bir içerik yönetim sistemidir. Kaynak kodu GitHubda barındırılmaktadır. Bu kılavuz size

Önkoşullar Güncel Arch Linux çalıştıran bir Vultr sunucusu (bu makaleye bakın.) Sudo erişimi. Kök olarak çalıştırılması gereken komutların önüne # ve bir

Farklı Bir Sistem mi Kullanıyorsunuz? Snipe-IT, BT varlık yönetimi için ücretsiz ve açık kaynaklı bir web uygulamasıdır. Laravel 5.2 çerçevesi ve kullanımı üzerine yazılmıştır.

Çok Güvenli FTP arka plan programı, ya da sadece vsFTPd, özelleştirme yeteneği olan hafif bir yazılım parçasıdır. Bu derste bir müttefikimiz olacak

Ranger, VI anahtar bağlamaları olan komut satırı tabanlı bir dosya yöneticisidir. Dizin hiyerarşisi manzaralı minimalist ve hoş bir curses arayüzü sağlar

Farklı Bir Sistem mi Kullanıyorsunuz? Brotli, GZIPden daha iyi bir sıkıştırma oranına sahip yeni bir sıkıştırma yöntemidir. Kaynak kodu bu Githuda herkese açık olarak barındırılıyor

Belirli durumlarda, Sistem Yöneticisinin bir kullanıcı hesabı oluşturması ve yalnızca kendi dosyalarını sFTP yoluyla yönetmek için erişimini kısıtlaması gerekebilir, ancak b

Farklı Bir Sistem mi Kullanıyorsunuz? Omeka Classic 2.4 CMS, digita paylaşımı için ücretsiz ve açık kaynaklı bir dijital yayıncılık platformu ve İçerik Yönetim Sistemidir (CMS)

Önkoşullar Güncel Arch Linux çalıştıran bir Vultr sunucusu (bu makaleye bakın.) Sudo erişimi. Kök olarak çalıştırılması gereken komutların başına # işareti gelir. th

SSH üzerinden kök girişine izin vermek, teknoloji endüstrisinde genellikle zayıf bir güvenlik uygulaması olarak kabul edilir. Bunun yerine, hassas yönetim gerçekleştirebilirsiniz

Farklı Bir Sistem mi Kullanıyorsunuz? RabbitMQ, Erlang programlama dilinde yazılmış, yaygın olarak kullanılan açık kaynaklı bir mesaj aracısıdır. Mesaj odaklı bir ara katman yazılımı olarak

CentOS 7 üzerinde LibreNMS kullanarak ağ cihazlarınızı etkili bir şekilde izleyin. Ağ izleme için gerekli adımları ve yapılandırmaları öğrenin.

Counter-Strike: Global Offensive sunucusu kurmak için gerekli adımlar. Gerekli araçlar ve yükleme süreci hakkında bilgi.

OpenNMS, çok sayıda cihazı izlemek ve yönetmek için kullanılabilen bir açık kaynak ağ yönetim platformudur. Ubuntu 16.04 LTS üzerinde OpenNMS kurulumu için tüm adımları keşfedin.

Farklı Bir Sistem mi Kullanıyorsunuz? LibreNMS tam özellikli bir açık kaynak ağ izleme sistemidir.

26 Büyük Veri Analitik Tekniğine Bir Bakış: 1. Bölüm

Birçoğunuz Switch'in Mart 2017'de çıkacağını ve yeni özelliklerini biliyorsunuz. Bilmeyenler için, 'Switch'i 'olmazsa olmaz bir gadget' yapan özelliklerin bir listesini hazırladık.

Teknoloji devlerinin sözlerini yerine getirmesini mi bekliyorsunuz? teslim edilmeyenleri kontrol edin.

Büyük Veri Mimarisindeki farklı katmanları ve işlevlerini en basit şekilde öğrenmek için blogu okuyun.

Yapay Zekanın küçük ölçekli şirketler arasında nasıl popüler hale geldiğini ve onları büyütme ve rakiplerine üstünlük sağlama olasılıklarını nasıl artırdığını öğrenmek için bunu okuyun.

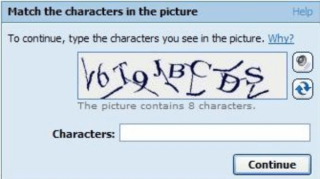

CAPTCHA, son birkaç yılda kullanıcıların çözmesi oldukça zorlaştı. Gelecekte spam ve bot tespitinde etkili kalabilecek mi?