Cách thay đổi tài khoản email của bạn trên LinkedIn

Hướng dẫn chi tiết về cách thay đổi địa chỉ email liên kết với tài khoản LinkedIn của bạn, giúp bạn duy trì liên lạc hiệu quả hơn.

Số hóa đã cải thiện đáng kể mức sống của chúng ta, làm cho mọi thứ trở nên dễ dàng hơn, nhanh hơn và đáng tin cậy hơn. Nhưng sau đó việc duy trì tất cả các bản ghi trên máy tính và xử lý thông qua internet giống như một đồng xu có hai mặt không giống nhau. Với vô số lợi ích, có một số nhược điểm đáng chú ý, đặc biệt là Tin tặc và các công cụ của họ được biết đến như là phần mềm độc hại. Phần bổ sung mới nhất cho họ phần mềm độc hại lớn này là Fauxpersky. Mặc dù nó giống với phần mềm chống vi-rút nổi tiếng của Nga 'Kaspersky' nhưng đó là nơi đường đi của chúng khác nhau .. Fauxpersky cải trang thành Kaspersky và được thiết kế để lấy cắp thông tin người dùng và gửi cho tin tặc thông qua internet. Nó lây lan qua ổ USB, lây nhiễm vào máy tính của người dùng, bắt tất cả các lần gõ phím như keylogger và cuối cùng gửi đến hộp thư của kẻ tấn công thông qua Google.Các hình thức. Logic đằng sau tên của phần mềm độc hại này rất đơn giản. Bất cứ thứ gì được làm giả sẽ được gọi là Faux, do đó hàng nhái của Kaspersky sẽ là Faux - Kaspersky hoặc Fauxpersky.

Để hiểu quá trình thực thi của phần mềm độc hại này, trước tiên chúng ta hãy kiểm tra các thành phần khác nhau của nó:

Key Logger

Google định nghĩa một chương trình máy tính ghi lại mọi thao tác gõ phím do người dùng máy tính thực hiện, đặc biệt là để có được quyền truy cập gian lận vào mật khẩu và thông tin bí mật khác. Tuy nhiên, khi được thiết kế ban đầu, Keylogger phục vụ mục đích cho các bậc cha mẹ có thể theo dõi hoạt động trực tuyến của con cái họ và cho các tổ chức nơi người sử dụng lao động có thể xác định xem các nhân viên có đang thực hiện các nhiệm vụ mong muốn được giao cho họ hay không.

Đọc thêm: -

Cách bảo vệ bản thân chống lại Keylogger Keylogger rất nguy hiểm và để luôn được bảo vệ, người ta phải luôn cập nhật phần mềm, sử dụng trên bàn phím màn hình và làm theo tất cả ...

AutoHotKey

AutoHotkey là ngôn ngữ kịch bản tùy chỉnh mã nguồn mở miễn phí dành cho Microsoft Windows, ban đầu nhằm mục đích cung cấp các phím tắt hoặc phím nóng dễ dàng, tạo macro nhanh chóng và tự động hóa phần mềm cho phép người dùng ở hầu hết các cấp độ kỹ năng máy tính tự động hóa các tác vụ lặp đi lặp lại trong bất kỳ ứng dụng Windows nào. Từ Wikipedia, bách khoa toàn thư miễn phí.

Google Biểu mẫu

Google Biểu mẫu là một trong những ứng dụng tạo thành bộ ứng dụng văn phòng trực tuyến của Google. Nó được sử dụng để tạo một cuộc khảo sát hoặc bảng câu hỏi sau đó được gửi đến nhóm người mong muốn và câu trả lời của họ được ghi lại trong một bảng tính cho mục đích phân tích.

Kaspersky

Kaspersky là một nhãn hiệu chống vi-rút nổi tiếng của Nga đã phát triển tính năng chống vi-rút, bảo mật internet, quản lý mật khẩu, bảo mật điểm cuối, cũng như các sản phẩm và dịch vụ an ninh mạng khác.

Ở đó, như người ta đôi khi nói "Quá nhiều điều tốt có thể tạo nên một điều tồi tệ lớn".

Fauxpersky Recipe

Fauxpersky được phát triển bằng cách sử dụng các công cụ AutoHotKey (AHK) để đọc tất cả các văn bản do người dùng nhập từ Windows và gửi các tổ hợp phím đến các ứng dụng khác. Phương pháp được sử dụng bởi AHK keylogger khá đơn giản; nó lây lan thông qua kỹ thuật tự sao chép. Sau khi được thực thi trên hệ thống, nó sẽ bắt đầu lưu trữ tất cả thông tin do người dùng nhập vào một tệp văn bản mang tên cửa sổ tương ứng. Nó hoạt động dưới mặt nạ của Kaspersky Internet Security và gửi tất cả thông tin được ghi lại từ các lần gõ phím cho tin tặc thông qua Google Biểu mẫu. Phương pháp trích xuất dữ liệu không phổ biến: những kẻ tấn công thu thập chúng từ các hệ thống bị nhiễm bằng cách sử dụng biểu mẫu của Google mà không gây ra bất kỳ nghi ngờ nào trong các giải pháp bảo mật phân tích lưu lượng truy cập, vì các kết nối được mã hóa với docs.google.com trông không đáng ngờ. Sau khi danh sách các tổ hợp phím đã được gửi đi, nó sẽ bị xóa khỏi ổ cứng để tránh bị phát hiện. Tuy nhiên, khi hệ thống bị nhiễm phần mềm độc hại sẽ được khởi động lại sau khi máy tính được khởi động lại. Nó cũng tạo một lối tắt cho chính nó trong thư mục khởi động của menu Start.

Fauxpersky: Modus Operandi

Quá trình lây nhiễm ban đầu vẫn chưa được xác định nhưng sau khi phần mềm độc hại xâm nhập hệ thống, nó sẽ quét tất cả các ổ đĩa di động được gắn vào máy tính và tự tái tạo trong đó. Nó tạo một thư mục trong% APPDATA% có tên là “ Kaspersky Internet Security 2017 ” với sáu tệp, bốn trong số đó có thể thực thi được và có cùng tên với tệp hệ thống Windows: Explorers.exe, Spoolsvc.exe, Svhost.exe và Taskhosts.exe. Hai tệp còn lại là một tệp hình ảnh có biểu tượng chống vi-rút Kaspersky và một tệp khác là tệp văn bản có tên là 'readme.txt'. Bốn tệp thực thi thực hiện các chức năng khác nhau:

Tất cả dữ liệu được ghi trong tệp văn bản sẽ được gửi đến hộp thư của kẻ tấn công thông qua các biểu mẫu của Google và bị xóa khỏi hệ thống. Ngoài ra, dữ liệu được truyền qua Google Biểu mẫu đã được mã hóa, điều này khiến cho việc tải lên dữ liệu của Fauxpersky dường như không đáng ngờ trong các giải pháp giám sát lưu lượng khác nhau.

Công ty an ninh mạng 'Cybereason' được cho là đã phát hiện ra phần mềm độc hại này và mặc dù không cho biết có bao nhiêu máy tính đã bị lây nhiễm, nhưng cho rằng trí thông minh của Fauxpersky được lan truyền thông qua phương thức chia sẻ ổ USB kiểu cũ. Sau khi được thông báo, Google đã ngay lập tức phản hồi bằng cách gỡ bỏ biểu mẫu từ máy chủ của mình trong vòng một giờ.

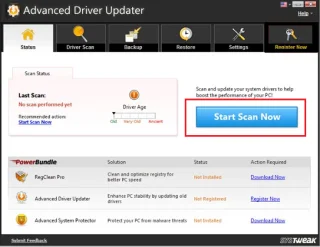

Loại bỏ

Nếu bạn cảm thấy máy tính của mình cũng bị nhiễm virus, chỉ cần truy cập vào thư mục 'AppData' và nhập thư mục 'Chuyển vùng' và xóa các tệp liên quan đến Kaspersky Internet Security 2017 và chính thư mục đó khỏi thư mục khởi động nằm trong menu bắt đầu. Bạn cũng nên sửa đổi mật khẩu của các dịch vụ, để tránh sử dụng trái phép các tài khoản.

Ngay cả với phần mềm chống phần mềm độc hại mới nhất, tiền có thể mua được sẽ là sai lầm khi nghĩ rằng thông tin cá nhân được lưu trữ trên máy tính của chúng tôi là an toàn vì phần mềm độc hại thường xuyên được tạo ra bởi các nhà hoạt động kỹ thuật xã hội trên toàn thế giới. Các nhà phát triển phần mềm chống phần mềm độc hại có thể liên tục cập nhật các định nghĩa về phần mềm độc hại nhưng không phải lúc nào cũng có thể 100% phát hiện ra phần mềm dị thường được tạo ra bởi những bộ óc lỗi lạc đã đi chệch hướng. Cách tốt nhất để ngăn chặn sự xâm nhập là chỉ truy cập các trang web đáng tin cậy và hết sức thận trọng khi sử dụng ổ đĩa ngoài.

Hướng dẫn chi tiết về cách thay đổi địa chỉ email liên kết với tài khoản LinkedIn của bạn, giúp bạn duy trì liên lạc hiệu quả hơn.

Khám phá những lý do phổ biến khiến Avast VPN không hoạt động và cách khắc phục hiệu quả để bạn có thể duy trì kết nối Internet

Nhiều người gặp lỗi "Tìm nạp dữ liệu trên Facebook". Bài viết này sẽ hướng dẫn bạn 7 cách khắc phục hiệu quả và tối ưu nhất.

Mặc dù Google Maps không hỗ trợ chức năng bán kính, nhưng bạn có thể sử dụng dịch vụ bản đồ trực tuyến như CalcMaps và Maps.ie để vẽ bán kính xung quanh một vị trí.

Hướng dẫn cách khắc phục lỗi "Lỗi thực hiện truy vấn" trên Facebook. Đăng xuất, xóa bộ nhớ cache và khởi động lại thiết bị là các giải pháp hiệu quả.

Hướng dẫn chi tiết cách kiểm tra độ mạnh của mật khẩu, các loại tấn công phổ biến, và 5 bí quyết tạo mật khẩu an toàn, dễ nhớ. Tối ưu hóa bảo mật tài khoản của bạn ngay hôm nay!

Lời nhắc luôn là điểm nổi bật chính của Google Home. Họ chắc chắn làm cho cuộc sống của chúng tôi dễ dàng hơn. Hãy cùng tìm hiểu nhanh về cách tạo lời nhắc trên Google Home để bạn không bao giờ bỏ lỡ việc làm việc vặt quan trọng.

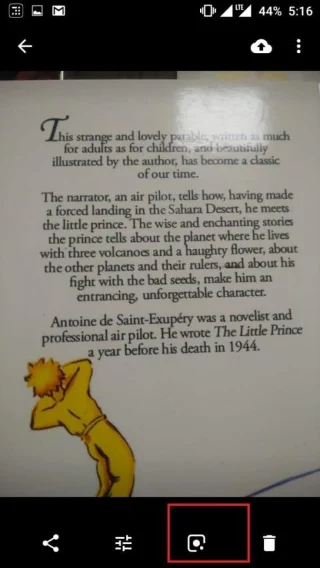

Việc nhập câu trích dẫn yêu thích từ cuốn sách của bạn lên Facebook rất tốn thời gian và có nhiều lỗi. Tìm hiểu cách sử dụng Google Lens để sao chép văn bản từ sách sang thiết bị của bạn.

Đôi khi, khi đang làm việc trên Chrome, bạn không thể truy cập một số trang web nhất định và gặp lỗi “Fix Server DNS address could not be seek in Chrome”. Đây là cách bạn có thể giải quyết vấn đề.

Nếu bạn muốn loại bỏ thông báo Khôi phục trang trên Microsoft Edge, chỉ cần đóng trình duyệt hoặc nhấn phím Escape.