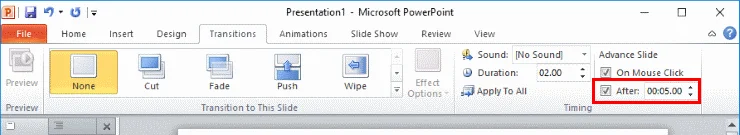

如何自动翻页 Microsoft PowerPoint 365

本教程展示如何通过设置幻灯片自动播放的时间,使 Microsoft PowerPoint 365 自动播放演示文稿。

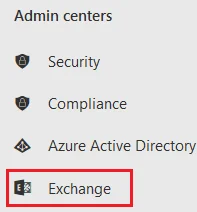

本文將介紹如何通過遵循 Microsoft 的最佳實踐和適用於 Exchange Online 的解決方案來改善數據丟失或帳戶受損的風險。Microsoft 提供了兩個級別的安全服務:Exchange Online Protection (EOP) 和 Microsoft Defender 高級威脅防護,這兩個解決方案可以幫助增強 Microsoft 365 的郵件安全性。

可以添加電子郵件加密規則以在主題行或正文中使用特定關鍵字加密郵件。最常見的是在主題中添加“安全”作為關鍵字來加密消息。

通過這個傳輸規則,可以幫助阻止數據洩露,這些規則會將電子郵件自動轉發到外部電子郵件地址。

如果您的用戶不委派郵箱,攻擊者就會難以從一個帳戶轉移到另一個帳戶並竊取數據。

您在 EOP 中使用連接過濾來識別良好或壞的源電子郵件服務器。

要問的問題:

您可以針對特定的用戶組創建更細化的策略。轉到安全門戶 > 威脅管理 > 策略 > 反惡意軟件。

Microsoft 365 附帶預配置的反網絡釣魚默認策略。您可以在安全門戶中針對高風險用戶進行配置。

如果您在 365 中有連接器,可以設置增強的電子郵件過濾以過濾電子郵件通過連接器到達的消息的來源。

Microsoft Defender ATP 允許您為跨 Exchange、團隊、OneDrive 和 SharePoint 的安全鏈接和安全附件創建策略。

這三種記錄可以幫助驗證電子郵件的來源,並防止欺詐性電子郵件的發送。

不應允許用戶與外部用戶共享其日曆的完整詳細信息。此措施可以減少攻擊者進行偵察的風險。

您應該為 Microsoft 365 服務啟用審核數據記錄,以便在發生安全漏洞時能夠進行調查。

運行 PowerShell 腳本以啟用郵箱的審核記錄功能。

這些命令可以用來檢查和導出郵箱活動的審計日誌。

定期檢查角色變化可以幫助識別不當的管理行為,防止數據洩露。

定期檢查郵箱轉發到外部域的規則,以防止數據洩露。

此報告可以幫助您發現未經授權的訪問。

定期檢查檢測報告可以幫助您了解針對用戶的攻擊態勢。

檢查這些報告可以幫助您了解任何異常的帳戶變更。

通過以上這20種技術,您可以顯著改善 Exchange Online 的安全性,達到更佳的數據保護效果。

現在,我想聽聽你的意見:

您覺得今天報告中的哪個發現最有趣?或者,您是否對我所涵蓋的內容有疑問?不管怎樣,我想聽聽你的意見,所以繼續在下面發表評論。

本教程展示如何通过设置幻灯片自动播放的时间,使 Microsoft PowerPoint 365 自动播放演示文稿。

样式集可以瞬间为您的整个文档提供光滑且一致的外观。以下是如何在 Word 中使用样式集以及在哪里找到它们。

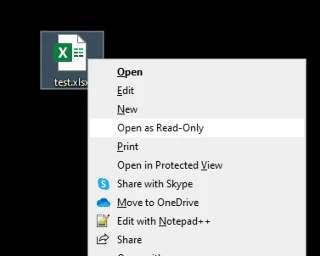

本指南将引导您在 Microsoft Excel Office 365 文件中强制提示用户以只读方式打开。

我们向您展示一个技巧,您可以使用它轻松将所有 Microsoft Outlook 365 联系人导出为 vCard 文件。

学习如何在 Microsoft Excel 中启用或禁用单元格中公式的显示。

通过本教程学习如何在Microsoft Excel 365中锁定和解锁单元格。

在 Microsoft Outlook 中“垃圾邮件”选项变为灰色是很常见的。本文将向您展示如何处理这个问题。

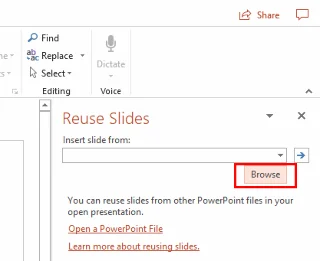

一个教程,展示如何从另一个 Microsoft PowerPoint 365 演示文稿文件导入幻灯片。

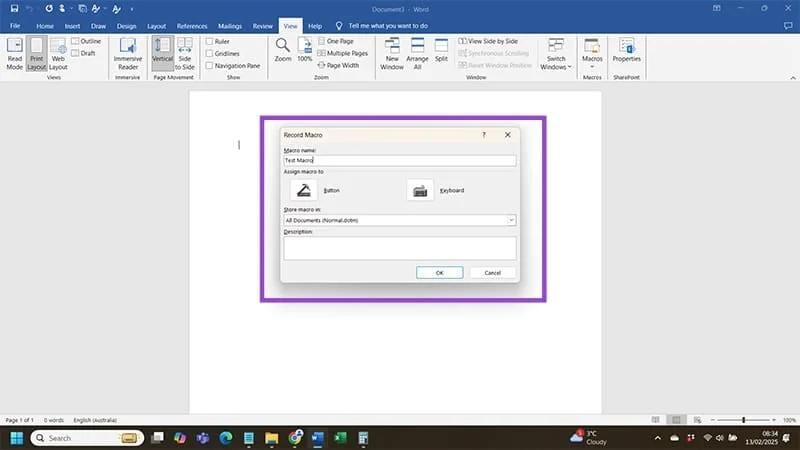

了解如何在Word中创建宏,以更快地执行您最常用的功能。

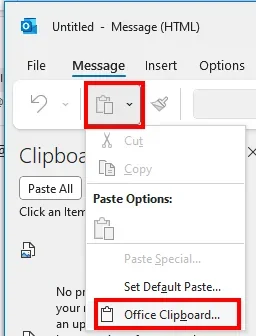

我们将向您展示如何在 Microsoft Office 365 应用程序中启用或禁用可见的剪贴板选项。

愛麗絲 -

期待之後的討論,希望能一同探索更好的技術策略!

墨墨 -

文章裡的內容很具啟發性,除了技術還需注意使用者的教育!

貓咪胖胖 -

看到這篇真的是一種驚喜!我準備把這些建議實行起來

Quỳnh Ngọc -

是不是有可能把這些技術整合進現有系統中?期待你的分享

豪傑 -

文章中的建議都很具體,實用性很高,我已經開始實施其中幾個了!

梁叔 -

這些建議讓我想起了我之前的經歷,特別是在防范釣魚攻擊方面!

胖胖 -

我想分享一下我之前使用過的經驗,這些技術確實有幫助,但需要不斷更新

小娜 -

我自己最近也在摸索這方面的知識,希望能與大家一起學習

Mèo con -

我剛剛使用了其中一種技術,發現效果顯著!可以多分享一些實例嘛?

Cindy 123 -

謝謝提供這麼實用的意見,我會試著應用在我的工作環境中

露露 -

實際應用中遇到了一些挑戰,不知道有沒有其他人有相同的經歷

Teo 9876 -

討論的這些技術好像跟我最近收到的釣魚郵件有關,值得深入了解!

阿偉 -

這篇真的很不錯,讓我對 Exchange Online 的安全性有了新的看法

大雄 -

我一直覺得強化 Exchange Online 的安全性是非常重要的,謝謝你分享!

David 9898 -

我覺得在企業環境中,這些保護技術非常重要,尤其是資料泄露預防

逸婷 -

提升 Exchange Online 保護的技術是目前的趨勢,希望可以多聽聽成功案例

小魚 -

這篇文章讓我對 Exchange Online 有了更深刻的理解,謝謝作者!

道格 -

想請問現在有哪些工具最值得投資來加強 Exchange Online 的安全性?

Yuki 結衣 -

這篇文章不得不點讚,特別是在目前的網路環境中,保護是最重要的!

華寧 -

這篇文章讓我有種恍若大夢初醒的感覺,學到了很多新的知識

阿莉 -

非常感謝作者的用心,這篇文章提供的資訊令人受益無窮!

Joyce -

我一直在尋找改善 Exchange Online 的方法,這篇文章太及時了

小藍 -

這篇分享很有幫助!希望未來能看到更多相關的更新文章

阿妹 -

有沒有建議的在線課程可以深入學習這些技術呢?我想進一步了解

貓咪 -

我最近也在研究類似的主題,非常感謝你分享這些資訊

光光 -

感謝作者的分享,這些技術一定會幫助到許多企業

小明 -

這篇文章寫得很好!改善 Exchange Online 保護的方法真的很實用,特別是防病毒和反垃圾郵件的部分

蘇蘇 -

看到這些技術介紹真是開心,希望能在工作中更好地應用

福志 -

文章的內容真的很棒,特別是針對不同大小企業的解決方案!

阿君 -

這可以說是目前 IT 界一大熱門話題,你們覺得未來會怎樣發展

小宋 -

內容非常精彩,我相信讀者一定會從中獲益良多

木木 -

太好啦!希望可以有更多類似內容的分享

阿芳 -

謝謝分享,裡面有很多值得學習的技術!

哈利 -

很高興找到這篇文章,正在準備提升公司安全策略

維維 -

我對這些技術還不是很了解,可以請問有哪幾種工具推薦使用嗎?

志明 -

希望能看到您對於未來 Exchange Online 改進的看法,謝謝!

小華 -

有些技術我確實知道,但不知道該怎麼實施,所以下次能請你們分享一些案例嗎