كيفية تثبيت Neos CMS على FreeBSD 12

استخدام نظام مختلف؟ Neos عبارة عن منصة تطبيق محتوى مع CMS وإطار تطبيق في جوهرها. سيوضح لك هذا الدليل كيفية التثبيت

سيوضح لك هذا البرنامج التعليمي كيفية حماية خادم FreeBSD الخاص بك باستخدام جدار حماية OpenBSD PF. سنفترض أن لديك تثبيت FreeBSD نظيف تم نشره بواسطة Vultr دون إضافة مستخدمين. سنقوم ببعض الأشياء الأخرى إلى جانب تكوين جدار الحماية والتي ستعمل أيضًا على تشديد أمان خادم FreeBSD الخاص بنا. قبل تكوين جدار الحماية ، سنقوم بتثبيت بعض الحزم لأن التثبيت الافتراضي لـ FreeBSD يأتي مع الحد الأدنى من الأدوات والحزم (وهو صحيح) ، لتسهيل عملنا.

القشرة الافتراضية في FreeBSD هي /bin/sh. هذا غلاف أساسي بدون وظائف للإكمال التلقائي. سنستخدم شيء أفضل. سنقوم بتثبيت zsh.

أولاً ، قم بتثبيت هذه الحزم:

# pkg install zsh gnuls

The package management tool is not yet installed on your system.

Do you want to fetch and install it now? [y/N]: y

Bootstrapping pkg from pkg+http://pkg.FreeBSD.org/freebsd:10:x86:64/latest, please wait...

...

GNULS هو lsالبرنامج من لينكس. نحن نريد فقط أن يكون لدينا نفس lsالأمر في Linux و FreeBSD.

إضافة مستخدم عادي إلى النظام: (استبدل john باسم المستخدم الخاص بك ولا تنس إضافة مستخدم إلى مجموعة العجلة)

# adduser

Username: john

Full name: John Doe

Uid (Leave empty for default):

Login group [john]:

Login group is john. Invite john into other groups? []: wheel

Login class [default]:

Shell (sh csh tcsh zsh rzsh nologin) [sh]: zsh

Home directory [/home/john]:

Home directory permissions (Leave empty for default):

Use password-based authentication? [yes]:

Use an empty password? (yes/no) [no]:

Use a random password? (yes/no) [no]:

Enter password:

Enter password again:

Lock out the account after creation? [no]:

Username : john

Password : *****

Full Name : John Doe

Uid : 1001

Class :

Groups : john wheel

Home : /home/john

Home Mode :

Shell : /usr/local/bin/zsh

Locked : no

OK? (yes/no): yes

adduser: INFO: Successfully added (john) to the user database.

Add another user? (yes/no): no

Goodbye!

إنشاء ملف التكوين zsh:

# ee /home/your-username/.zshrc

انسخ هذا إلى ملف. zshrc الخاص بك:

PS1="<%U%m%u>$[%B%1~%b]%(#.#.$) "

bindkey -e

alias su='su -m'

alias du='du -h -d0'

alias df='df -h'

alias l=less

alias ll='gnuls --color=always -l'

alias ls='gnuls --color=always'

alias pkg_ver='pkg version -v -l "<" | > upgrade'

export EDITOR=ee

autoload -U colors && colors

autoload -U promptinit && promptinit

autoload -U compinit && compinit

# History settings

SAVEHIST=1000

HISTSIZE=1000

HISTFILE=~/.history

setopt histignoredups appendhistory

قم بتشغيل هذا الأمر: (استبدل john باسم المستخدم الخاص بك)

chown john:john /home/john/.zshrc

الآن ، قم بتسجيل الدخول إلى خادم FreeBSD باستخدام اسم المستخدم الخاص بك وقم بتغيير كلمة مرور الجذر الافتراضية:

<vultr>[~]$ su

Password:

<vultr>[~]# passwd

Changing local password for root

New Password:

Retype New Password:

<vultr>[~]#

نحن لسنا بحاجة لإرسال بريد. إيقاف وتعطيل هذه الخدمة:

<vultr>[~]# /etc/rc.d/sendmail stop

Stopping sendmail.

Waiting for PIDS: 7843.

sendmail_submit not running? (check /var/run/sendmail.pid).

Stopping sendmail_msp_queue.

Waiting for PIDS: 7846.

بعد ذلك ، سنقوم بتغيير ملف rc.conf الخاص بنا ليبدو أكثر طبيعية:

# ee /etc/rc.conf

قم بتغييره ليبدو هكذا:

#----------- NETWORKING ------------------------------------------------#

hostname="ceph.domain1.com" # replace ceph.domain1.com with your domain

ifconfig_vtnet0="dhcp"

static_routes=linklocal

route_linklocal="-net 169.254.0.0/16 -interface vtnet0"

#--------- SERVICES BSD LOCAL ----------------------------------------#

sshd_enable="YES"

ntpd_enable="YES"

#pf_enable="YES"

#pf_rules="/etc/firewall"

#pf_flags=""

#pflog_enable="YES"

#pflog_logfile="/var/log/pflog"

#pflog_flags=""

sendmail_enable="NONE"

sendmail_submit_enable="NO"

sendmail_outbound_enable="NO"

sendmail_msp_queue_enable="NO"

تحرير /etc/hostsالملف:

# ee /etc/hosts

أضف عنوان IP الخاص بك واسم المضيف:

::1 localhost localhost.ceph ceph

127.0.0.1 localhost localhost.ceph ceph

108.61.178.110 ceph.domain1.com ceph

ضبط المنطقة الزمنية:

# bsdconfig

كلما أمكن ، قم بتعطيل الوصول عن بعد للمستخدم الجذر. ستحاول معظم الهجمات على SSH الوصول من خلال حساب المستخدم الجذر. تواصل دائمًا مع اسم المستخدم الخاص بك ثم suالجذر. يمكن للمستخدمين من wheelالمجموعة فقط suالجذر. لهذا السبب أضفنا مستخدمنا إلى مجموعة العجلات.

تعطيل تسجيل الدخول الجذر:

# ee /etc/ssh/sshd_config

uncomment هذا الخط:

PermitRootLogin no

اعادة التشغيل:

# reboot

بعد انتهاء إعادة التشغيل ، سترى رسالة مثل هذه في وحدة تحكم Vultr:

time correction of 3600 seconds exceeds sanity limit (1000); set clock manually to

correct UTC time.

لهذا السبب نحتاج إلى تصحيح الساعة يدويًا. اتبع هذه الأوامر ، أولاً suإلى الجذر:

$ su

Password:

# ntpdate 0.europe.pool.ntp.org

الآن ، سنقوم بتكوين جدار الحماية. يتم تضمين OpenBSD PF في نواة FreeBSD ، لذلك ليس عليك تثبيت أي حزم.

باستخدام eeالمحرر ، قم بإنشاء ملف /etc/firewall:

# ee /etc/firewall

أدخل هذا: (استبدل أي عناوين IP الخاصة بك)

#######################################################################

me="vtnet0"

table <bruteforcers> persist

table <trusted> persist file "/etc/trusted"

icmp_types = "echoreq"

junk_ports="{ 135,137,138,139,445,68,67,3222 }"

junk_ip="224.0.0.0/4"

set loginterface vtnet0

scrub on vtnet0 reassemble tcp no-df random-id

# ---- First rule obligatory "Pass all on loopback"

pass quick on lo0 all

# ---- Block junk logs

block quick proto { tcp, udp } from any to $junk_ip

block quick proto { tcp, udp } from any to any port $junk_ports

# ---- Second rule "Block all in and pass all out"

block in log all

pass out all keep state

############### FIREWALL ###############################################

# ---- Allow all traffic from my Home

pass quick proto {tcp, udp} from 1.2.3.4 to $me keep state

# ---- block SMTP out

block quick proto tcp from $me to any port 25

# ---- Allow incoming Web traffic

pass quick proto tcp from any to $me port { 80, 443 } flags S/SA keep state

# ---- Allow my team member SSH access

pass quick proto tcp from 1.2.3.5 to $me port ssh flags S/SA keep state

# ---- Block bruteforcers

block log quick from <bruteforcers>

# ---- Allow SSH from trusted sources, but block bruteforcers

pass quick proto tcp from <trusted> to $me port ssh \

flags S/SA keep state \

(max-src-conn 10, max-src-conn-rate 20/60, \

overload <bruteforcers> flush global)

# ---- Allow ICMP

pass in inet proto icmp all icmp-type $icmp_types keep state

pass out inet proto icmp all icmp-type $icmp_types keep state

إنشاء /etc/trustedملف. في هذا الملف ، سنضع عناوين IP التي "نثق بها".

# ee /etc/trusted

أضف بعض عناوين IP:

# Hosting

1.2.0.0/16

# My friends

1.2.4.0/24

الآن بعض التفسير. تعد منافذ البريد غير الهام وعناوين IP غير المرغوب فيها مجرد بعض المنافذ / عناوين IP التي لا نريد رؤيتها في السجلات. لقد فعلنا ذلك بهذه القاعدة:

# ---- Block junk logs

block quick proto { tcp, udp } from any to $junk_ip

block quick proto { tcp, udp } from any to any port $junk_ports

هذه مجرد افتراضات ولا داعي للقلق حيال ذلك:

icmp_types = "echoreq"

set loginterface vtnet0

scrub on vtnet0 reassemble tcp no-df random-id

pass quick on lo0 all

block in log all

pass out all keep state

تحظر هذه القاعدة حركة مرور SMTP الصادرة من الخادم الخاص بك (وهو الافتراضي على Vultr).

# ---- block SMTP out

block quick proto tcp from $me to any port 25

باستثناء bruteforcersالباقي هو مستقيم إلى الأمام.

# ---- Allow SSH from trusted sources, but block bruteforcers

pass quick proto tcp from <trusted> to $me port ssh \

flags S/SA keep state \

(max-src-conn 10, max-src-conn-rate 20/60, \

overload <bruteforcers> flush global)

يقول Bruteforcers فقط: اسمح من عناوين IP <trusted> إلى المنفذ 22 ولكن يمكن إجراء 10 اتصالات متزامنة فقط من مصدر IP واحد. إذا كان الرقم أكثر من 10 ، فقم بحظر عنوان IP هذا ووضعه في قائمة وحوش الجدول. وينطبق الشيء نفسه على قاعدة 20/60. يعني بحد أقصى 20 اتصال في 60 ثانية.

تمكين جدار حماية:

# ee /etc/rc.conf

uncomment هذه السطور:

pf_enable="YES"

pf_rules="/etc/firewall"

pf_flags=""

pflog_enable="YES"

pflog_logfile="/var/log/pflog"

pflog_flags=""

اعادة التشغيل:

# reboot

إذا فعلت كل شيء بشكل صحيح ، فستتمكن من تسجيل الدخول وسيتم تمكين جدار الحماية. لست بحاجة إلى إعادة التشغيل في كل مرة تقوم فيها بتغيير /etc/firewallالملف. فقط قم بما يلي:

# /etc/rc.d/pf reload

تعرف على من يحاول الاتصال بخادمك في الوقت الفعلي:

# tcpdump -n -e -ttt -i pflog0

عرض التاريخ:

# tcpdump -n -e -ttt -r /var/log/pflog

معرفة ما إذا كان لديك شخص في جدول bruteforcers:

# pfctl -t bruteforcers -T show

وهذا كل شيء. لقد نجحت في تنفيذ جدار الحماية PF على خادم FreeBSD!

استخدام نظام مختلف؟ Neos عبارة عن منصة تطبيق محتوى مع CMS وإطار تطبيق في جوهرها. سيوضح لك هذا الدليل كيفية التثبيت

استخدام نظام مختلف؟ osTicket هو نظام تذاكر مفتوح المصدر لدعم العملاء. تتم استضافة شفرة مصدر osTicket علنًا على Github. في هذا البرنامج التعليمي

استخدام نظام مختلف؟ مونيكا هو نظام إدارة علاقات شخصية مفتوح المصدر. فكر في الأمر على أنه CRM (أداة شائعة تستخدمها فرق المبيعات في ال

مقدمة WordPress هو نظام إدارة المحتوى المهيمن على الإنترنت. يعمل على تشغيل كل شيء من المدونات إلى مواقع الويب المعقدة ذات المحتوى الديناميكي

استخدام نظام مختلف؟ ProcessWire CMS 3.0 هو نظام إدارة محتوى بسيط ومرن وقوي ومجاني ومفتوح المصدر (CMS). ProcessWire CMS 3.

مقدمة يوضح هذا البرنامج التعليمي OpenBSD كحل للتجارة الإلكترونية باستخدام PrestaShop و Apache. مطلوب أباتشي لأن PrestaShop لديه UR معقدة

مقدمة مكدس FAMP ، الذي يمكن مقارنته بمكدس LAMP على Linux ، هو مجموعة من البرامج مفتوحة المصدر التي يتم تثبيتها معًا عادةً

تقدم هذه المقالة ملخصًا موجزًا لأنظمة تشغيل الخادم المقدمة كنماذج على Vultr. CentOS CentOS هو إصدار مفتوح المصدر من RHEL (Re

استخدام نظام مختلف؟ X-Cart هي منصة تجارة إلكترونية مفتوحة المصدر مرنة للغاية مع الكثير من الميزات والتكاملات. كود مصدر X-Cart مضيف

استخدام نظام مختلف؟ PyroCMS هو CMS مفتوح المصدر مكتوب بلغة PHP. يتم استضافة شفرة مصدر PyroCMS على GitHub. في هذا الدليل ، تمشي جيدًا عبر الكل

خارج الصندوق ، لم يتم تكوين خوادم Vultr FreeBSD لتشمل مساحة المبادلة. إذا كانت نيتك هي مثيل سحابة يمكن التخلص منها ، فربما لا تحتاج

في هذا المقال ، يوضح لك Ill كيفية تثبيت MariaDB على OpenBSD 6 وتكوينه بحيث يمكن الوصول إليه من خلال خادم ويب مختلط (Apache أو Nginx). أنت أيضا

استخدام نظام مختلف؟ مقدمة Craft CMS هو CMS مفتوح المصدر مكتوب بلغة PHP. تتم استضافة رمز مصدر Craft CMS على GitHub. هذا الدليل سيظهر لك

عند ترقية نسخة VPS على Vultr ، يتم تغيير حجم نظام ملفات Linux تلقائيًا. عند تشغيل FreeBSD مع نظام ملفات ZFS المتقدم ، هناك بعض القلق اليدوي

استخدام نظام مختلف؟ TextPattern CMS 4.6.2 هو نظام إدارة محتوى بسيط ومرن ومجاني ومفتوح المصدر (CMS) يتيح لمصممي الويب

استخدام نظام مختلف؟ يمكن لـ ESpeak إنشاء ملفات صوتية من تحويل النص إلى كلام (TTS). يمكن أن تكون هذه مفيدة لعدة أسباب ، مثل إنشاء تورين الخاصة بك

pfSense هي أداة مثالية لمسؤولي النظام الذين يتطلعون إلى إضافة مجموعة واسعة من الميزات إلى شبكتهم. وهي في الأساس مصدر مفتوح

إذا كنت تقوم بتشغيل المحلل الخاص بك ، أو ترغب في استخدام واحد من موفر تابع لجهة خارجية ، فقد تجد أن DHCP يتم استبدال ملف /etc/resolv.conf الخاص بك

استخدام نظام مختلف؟ مقدمة Akaunting هو برنامج محاسبة مجاني مفتوح المصدر وعبر الإنترنت مصمم للشركات الصغيرة والمستقلين. أنا

استخدام نظام مختلف؟ Anchor CMS هو محرك مدونة نظام إدارة المحتوى (CMS) بسيط للغاية وخفيف الوزن للغاية ومفتوح المصدر

نظرة ثاقبة على 26 أسلوبًا لتحليل البيانات الضخمة: الجزء الأول

يعرف الكثير منكم أن Switch سيصدر في مارس 2017 وميزاته الجديدة. بالنسبة لأولئك الذين لا يعرفون ، قمنا بإعداد قائمة بالميزات التي تجعل "التبديل" "أداة لا غنى عنها".

هل تنتظر عمالقة التكنولوجيا للوفاء بوعودهم؟ تحقق من ما تبقى دون تسليم.

اقرأ المدونة لمعرفة الطبقات المختلفة في بنية البيانات الضخمة ووظائفها بأبسط طريقة.

اقرأ هذا لمعرفة مدى انتشار الذكاء الاصطناعي بين الشركات الصغيرة وكيف أنه يزيد من احتمالات نموها ومنح منافسيها القدرة على التفوق.

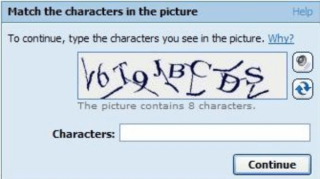

لقد أصبح حل CAPTCHA صعبًا جدًا على المستخدمين في السنوات القليلة الماضية. هل ستكون قادرة على أن تظل فعالة في اكتشاف البريد العشوائي والروبوتات في المستقبل القريب؟

مع تطور العلم بمعدل سريع ، واستلام الكثير من جهودنا ، تزداد أيضًا مخاطر تعريض أنفسنا إلى تفرد غير قابل للتفسير. اقرأ ، ماذا يمكن أن يعني التفرد بالنسبة لنا.

ما هو التطبيب عن بعد والرعاية الصحية عن بعد وأثره على الأجيال القادمة؟ هل هو مكان جيد أم لا في حالة الوباء؟ اقرأ المدونة لتجد طريقة عرض!

ربما سمعت أن المتسللين يكسبون الكثير من المال ، لكن هل تساءلت يومًا كيف يجنون هذا النوع من المال؟ دعنا نناقش.

أصدرت Apple مؤخرًا macOS Catalina 10.15.4 تحديثًا تكميليًا لإصلاح المشكلات ولكن يبدو أن التحديث يتسبب في المزيد من المشكلات التي تؤدي إلى إنشاء أجهزة macOS. قراءة هذه المادة لمعرفة المزيد