كيفية تثبيت منصة عربة التسوق LiteCart على أوبونتو 16.04

LiteCart عبارة عن منصة سلة تسوق مجانية ومفتوحة المصدر مكتوبة بلغة PHP و jQuery و HTML 5. وهي عبارة عن برنامج بسيط وخفيف الوزن وسهل الاستخدام للتجارة الإلكترونية

TLS 1.3 هو إصدار من بروتوكول أمان طبقة النقل (TLS) تم نشره في 2018 كمعيار مقترح في RFC 8446 . يوفر تحسينات في الأمان والأداء على سابقاته.

يوضح هذا الدليل كيفية تمكين TLS 1.3 باستخدام خادم الويب Nginx على Fedora 29.

1.13.0أو أكبر.1.1.1أو أحدث.A/ تكوينها بشكل صحيح للمجال الخاص بك.AAAACNAMEتحقق من إصدار Fedora.

cat /etc/fedora-release

# Fedora release 29 (Twenty Nine)

قم بإنشاء non-rootحساب مستخدم جديد له sudoحق الوصول والتبديل إليه.

useradd -c "John Doe" johndoe && passwd johndoe

usermod -aG wheel johndoe

su - johndoe

ملاحظة: استبدل johndoeباسم المستخدم الخاص بك.

قم بإعداد المنطقة الزمنية.

timedatectl list-timezones

sudo timedatectl set-timezone 'Region/City'

تأكد من أن نظامك محدث.

sudo dnf check-upgrade || sudo dnf upgrade -y

قم بتثبيت الحزم المطلوبة.

sudo dnf install -y socat git

قم بتعطيل SELinux وجدار الحماية.

sudo setenforce 0 ; sudo systemctl stop firewalld ; sudo systemctl disable firewalld

في هذا الدليل ، سنستخدم عميل Acme.sh للحصول على شهادات SSL من Let's Encrypt. يمكنك استخدام عميل أنت على دراية به.

تحميل وتثبيت Acme.sh .

sudo mkdir /etc/letsencrypt

git clone https://github.com/Neilpang/acme.sh.git

cd acme.sh

sudo ./acme.sh --install --home /etc/letsencrypt --accountemail [email protected]

cd ~

التحقق من إصدار.

/etc/letsencrypt/acme.sh --version

# v2.8.1

احصل على شهادات RSA و ECDSA لنطاقك.

# RSA 2048

sudo /etc/letsencrypt/acme.sh --issue --standalone --home /etc/letsencrypt -d example.com --ocsp-must-staple --keylength 2048

# ECDSA

sudo /etc/letsencrypt/acme.sh --issue --standalone --home /etc/letsencrypt -d example.com --ocsp-must-staple --keylength ec-256

ملاحظة: استبدل example.comالأوامر باسم المجال الخاص بك.

بعد تشغيل الأوامر السابقة ، يمكن الوصول إلى الشهادات والمفاتيح على:

/etc/letsencrypt/example.com./etc/letsencrypt/example.com_ecc.أضاف Nginx دعمًا لـ TLS 1.3 في الإصدار 1.13.0. يأتي Fedora 29 مزودًا بـ Nginx و OpenSSL اللذين يدعمان TLS 1.3 خارج الصندوق ، لذلك ليست هناك حاجة لإنشاء نسخة مخصصة.

قم بتثبيت Nginx.

sudo dnf install -y nginx

التحقق من إصدار.

nginx -v

# nginx version: nginx/1.14.2

تحقق من إصدار OpenSSL الذي تم على أساسه ترجمة Nginx.

nginx -V

# built with OpenSSL 1.1.1b FIPS 26 Feb 2019

ابدأ وتمكين Nginx.

sudo systemctl start nginx.service

sudo systemctl enable nginx.service

الآن بعد أن نجحنا في تثبيت Nginx ، نحن جاهزون لتكوينه بالتهيئة المناسبة لبدء استخدام TLS 1.3 على الخادم الخاص بنا.

قم بتشغيل sudo vim /etc/nginx/conf.d/example.com.confالأمر ، وملء الملف بالتكوين التالي.

server {

listen 443 ssl http2;

listen [::]:443 ssl http2;

server_name example.com;

# RSA

ssl_certificate /etc/letsencrypt/example.com/fullchain.cer;

ssl_certificate_key /etc/letsencrypt/example.com/example.com.key;

# ECDSA

ssl_certificate /etc/letsencrypt/example.com_ecc/fullchain.cer;

ssl_certificate_key /etc/letsencrypt/example.com_ecc/example.com.key;

ssl_protocols TLSv1.2 TLSv1.3;

ssl_ciphers 'ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-SHA384:ECDHE-RSA-AES256-SHA384:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES128-SHA256';

ssl_prefer_server_ciphers on;

}

احفظ الملف واخرج مع :+ W+ Q.

لاحظ TLSv1.3المعلمة الجديدة ssl_protocolsللتوجيه. هذه المعلمة ضرورية فقط لتمكين TLS 1.3 على Nginx.

تحقق من التكوين.

sudo nginx -t

إعادة تحميل Nginx.

sudo systemctl reload nginx.service

للتحقق من TLS 1.3 ، يمكنك استخدام أدوات مطور المتصفح أو خدمة SSL Labs. تعرض لقطات الشاشة أدناه علامة تبويب أمان Chrome.

هذا كل شئ. لقد قمت بتمكين TLS 1.3 بنجاح في Nginx على خادم Fedora 29 الخاص بك. تم تحديد الإصدار النهائي من TLS 1.3 في أغسطس 2018 ، لذلك ليس هناك وقت أفضل لبدء اعتماد هذه التكنولوجيا الجديدة.

LiteCart عبارة عن منصة سلة تسوق مجانية ومفتوحة المصدر مكتوبة بلغة PHP و jQuery و HTML 5. وهي عبارة عن برنامج بسيط وخفيف الوزن وسهل الاستخدام للتجارة الإلكترونية

NFS هو نظام ملفات قائم على الشبكة يسمح لأجهزة الكمبيوتر بالوصول إلى الملفات عبر شبكة الكمبيوتر. يوضح هذا الدليل كيف يمكنك فضح المجلدات عبر NF

استخدام نظام مختلف؟ Matomo (Piwik سابقًا) هو نظام أساسي مفتوح المصدر للتحليلات ، وهو بديل مفتوح لبرنامج Google Analytics. مصدر Matomo مستضاف

TeamTalk هو نظام مؤتمرات يتيح للمستخدمين إجراء محادثات صوتية / مرئية عالية الجودة ، والدردشة النصية ، ونقل الملفات ، ومشاركة الشاشات. أنا

استخدام نظام مختلف؟ مقدمة تعد CyberPanel واحدة من أولى لوحات التحكم في السوق مفتوحة المصدر وتستخدم OpenLiteSpeed. ما هذا

Ruby on Rails هو إطار عمل شهير لـ Ruby تم تطويره لزيادة إنتاجية المبرمجين. ومع ذلك ، الحصول على الجواهر والتبعيات المختلفة ر

يوفر Vultr عدة طرق مختلفة للوصول إلى VPS لتكوين وتثبيت واستخدام. بيانات اعتماد الوصول بيانات اعتماد الوصول الافتراضية لـ VPS الخاص بك

استخدام نظام مختلف؟ Brotli هو طريقة ضغط جديدة مع نسبة ضغط أفضل من GZIP. تتم استضافة رمز المصدر الخاص به علنًا على Githu هذا

استخدام نظام مختلف؟ OpenNMS عبارة عن منصة إدارة شبكة مفتوحة المصدر على مستوى المؤسسات يمكن استخدامها لمراقبة وإدارة العديد من الأجهزة

مقدمة: التأليف والإصدار الموزع على الويب (WebDAV) هو امتداد HTTP يوفر إطار عمل لإنشاء الملفات وتعديلها عن بُعد على

مقدمة يتميز MySQL بميزة رائعة تعرف باسم طرق العرض. المشاهدات هي استعلامات مخزنة. اعتبرها اسمًا مستعارًا لاستعلام طويل. في هذا الدليل ،

استخدام نظام مختلف؟ Omeka Classic 2.4 CMS هو نظام نشر رقمي مجاني ومفتوح المصدر ونظام إدارة المحتوى (CMS) لمشاركة الصور الرقمية

استخدام نظام مختلف؟ DokuWiki هو برنامج ويكي مفتوح المصدر مكتوب بلغة PHP ولا يتطلب قاعدة بيانات. يقوم بتخزين البيانات في ملفات نصية. DokuWik

ستعلمك هذه المقالة كيفية إعداد سجن سريع على دبيان. أفترض أنك تستخدم Debian 7.x. إذا كنت تقوم بتشغيل دبيان 6 أو 8 ، فقد يعمل هذا ، ولكن

مقدمة طريقة سهلة لإعداد خادم VPN على دبيان هي PiVPN. PiVPN هو أداة تثبيت وغلاف لـ OpenVPN. يخلق أوامر بسيطة لك

استخدام نظام مختلف؟ مقدمة تعد CyberPanel واحدة من أولى لوحات التحكم في السوق مفتوحة المصدر وتستخدم OpenLiteSpeed. ما هذا

استخدام نظام مختلف؟ Ghost هي منصة تدوين مفتوحة المصدر اكتسبت شعبية بين المطورين والمستخدمين العاديين منذ عام 201

RockMongo هي أداة إدارة MongoDB على الويب تشبه أداة إدارة MySQL: phpMyAdmin. سيغطي هذا البرنامج التعليمي عملية التثبيت

Lets Chat هو تطبيق دردشة مفتوح المصدر مصمم لتوفير خدمة الرسائل ذاتية الاستضافة للفرق الصغيرة. يعتمد Lets Chat على NodeJS و MongoDB

استخدام نظام مختلف؟ Taiga هو تطبيق مجاني ومفتوح المصدر لإدارة المشاريع. على عكس أدوات إدارة المشاريع الأخرى ، يستخدم Taiga زيادة

نظرة ثاقبة على 26 أسلوبًا لتحليل البيانات الضخمة: الجزء الأول

يعرف الكثير منكم أن Switch سيصدر في مارس 2017 وميزاته الجديدة. بالنسبة لأولئك الذين لا يعرفون ، قمنا بإعداد قائمة بالميزات التي تجعل "التبديل" "أداة لا غنى عنها".

هل تنتظر عمالقة التكنولوجيا للوفاء بوعودهم؟ تحقق من ما تبقى دون تسليم.

اقرأ المدونة لمعرفة الطبقات المختلفة في بنية البيانات الضخمة ووظائفها بأبسط طريقة.

اقرأ هذا لمعرفة مدى انتشار الذكاء الاصطناعي بين الشركات الصغيرة وكيف أنه يزيد من احتمالات نموها ومنح منافسيها القدرة على التفوق.

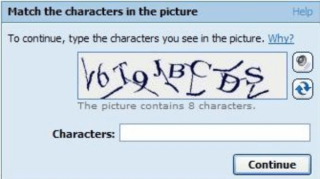

لقد أصبح حل CAPTCHA صعبًا جدًا على المستخدمين في السنوات القليلة الماضية. هل ستكون قادرة على أن تظل فعالة في اكتشاف البريد العشوائي والروبوتات في المستقبل القريب؟

مع تطور العلم بمعدل سريع ، واستلام الكثير من جهودنا ، تزداد أيضًا مخاطر تعريض أنفسنا إلى تفرد غير قابل للتفسير. اقرأ ، ماذا يمكن أن يعني التفرد بالنسبة لنا.

ما هو التطبيب عن بعد والرعاية الصحية عن بعد وأثره على الأجيال القادمة؟ هل هو مكان جيد أم لا في حالة الوباء؟ اقرأ المدونة لتجد طريقة عرض!

ربما سمعت أن المتسللين يكسبون الكثير من المال ، لكن هل تساءلت يومًا كيف يجنون هذا النوع من المال؟ دعنا نناقش.

أصدرت Apple مؤخرًا macOS Catalina 10.15.4 تحديثًا تكميليًا لإصلاح المشكلات ولكن يبدو أن التحديث يتسبب في المزيد من المشكلات التي تؤدي إلى إنشاء أجهزة macOS. قراءة هذه المادة لمعرفة المزيد