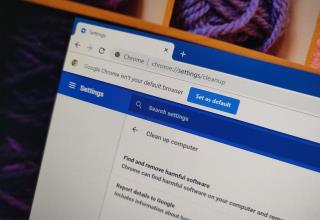

كيفية استخدام Google Chrome Secret Antivirus على نظام التشغيل Windows 10

يأتي Chrome مزودًا بأداة سرية تسمى Chrome Cleanup ، وهي مصممة لإزالة البرامج الضارة من جهاز الكمبيوتر الذي يعمل بنظام Windows 10. إليك كيفية استخدامه.