7 correctifs pour le logiciel AMD Adrenalin qui ne fonctionne pas ou ne souvre pas

Vous êtes confronté au problème du logiciel AMD Adrenalin qui ne fonctionne pas ou ne s

Malgré les applications de messagerie pour les conversations personnelles et l'utilisation croissante des applications de messagerie instantanée dans les environnements d'entreprise, le courrier électronique reste le moyen le meilleur et le plus utilisé pour échanger des informations professionnelles ou personnelles et partager plusieurs documents sur Internet. Connectant des serveurs à travers le monde, les e - mails aident les utilisateurs à partager toutes sortes de détails, y compris les plus confidentiels, sans interférence d'une tierce personne. Cependant, étant la plate-forme de partage d'informations la plus largement acceptée, les e-mails sont également le support le plus attaqué.

Taux de distribution mondiale de spam via le trafic de courrier électronique (Source de l'image : Statista)

Selon les rapports de Statista, en 2018, il y avait 3,8 milliards d'utilisateurs actifs de messagerie à travers le monde. Cette large base d'utilisateurs a attiré des pirates et des attaquants, qui ont l'intention de voler des informations précieuses aux utilisateurs, puis de les utiliser à des fins illicites ou pour extorquer une rançon. À mesure que les pare-feux et les mécanismes de défense antivirus se développent de mieux en mieux, les pirates informatiques génèrent également de nouvelles méthodes pour poursuivre leurs violations. Cela avait rendu l'identification du spam dans les services de messagerie plutôt difficile.

Bien que les organisations puissent se permettre de créer un pare-feu fonctionnel 24h/24 et 7j/7 contre le spam et les tentatives de piratage, cela peut ne pas être aussi simple pour les utilisateurs individuels. Ainsi, ils doivent être conscients de certains drapeaux rouges qui peuvent les aider à détecter et à identifier tout spam dans leur e-mail. Cela empêche finalement le vol de leurs informations personnelles ou de crédit associées à ce courrier.

Comment identifier les courriers indésirables

Qu'est-ce que le spam ?

Source de l'image : PC World

Le courrier indésirable fait généralement référence aux e-mails non sollicités qui sont envoyés à un destinataire pour des raisons commerciales. Dans le spam, les spécialistes du marketing obtiennent d'abord vos adresses à partir de comptes de réseaux sociaux ou de toute application ou service auquel vous vous êtes inscrit. Ensuite, ils ont tendance à se vendre ou à vendre leurs produits en vous envoyant des e-mails en masse. Or, ces adresses e-mail de spam ne sont pas toujours dangereuses. Certains des e-mails de spam ne sont qu'une tentative de la part d'un groupe de commerçants impatients de vous ennuyer avec des e-mails indésirables. Mais maintenant, le Spamming est devenu plus large et plus large. Les pirates utilisent le Spamming pour envoyer des e-mails contenant des fichiers, des dossiers ou des liens malveillants. Les attaques de phishing sont également menées sous forme de spamming, dans lequel les pirates informatiques ont tendance à voler vos informations personnelles et vos informations de crédit contre la diffusion d'une offre fausse ou frauduleuse.

Voici quelques mesures que vous pouvez prendre pour identifier le spam dans vos boîtes de réception de courrier électronique . Ces étapes garantiraient que vous n'êtes pas attiré par un e-mail susceptible de nuire à votre système ou à votre compte :

1. Vérifiez les adresses e-mail

Source de l'image : LifeWire

Pour identifier le spam dans les e-mails, vous devez d'abord vous assurer que l'expéditeur d'un e-mail en particulier n'a pas spammé l'adresse e-mail. Il existe des cas où les utilisateurs reçoivent plusieurs e-mails promotionnels de divers spécialistes du marketing. La plupart des vrais spécialistes du marketing qui utilisent Google comme portail de messagerie achètent leur propre G-Suite et enregistrent un nom de domaine après leur entreprise. Par exemple, les adresses e-mail des employés d'Amazon seraient toujours au format - [email protected] . Non [protégé par e-mail]. Les utilisateurs ne prennent généralement pas la peine de lire les noms de domaine, et c'est là qu'ils ne parviennent pas à détecter une adresse de courrier indésirable. Cette falsification d'adresses e-mail ressemblant est également appelée Email Spoofing. Il existe plusieurs cas de fraude dans lesquels des fraudeurs utilisent des adresses e-mail fausses ou inventées pour pirater des comptes d'utilisateurs. Assurez-vous donc toujours que toute pièce jointe ou lien qui vous est envoyé provient d'une adresse e-mail authentique avant de l'ouvrir sur votre système. Il peut s'agir de spam malveillant que vous pouvez détecter via l'adresse e-mail.

2. N'ouvrez pas les fichiers d'archive

L'un des moyens les plus simples d'identifier les spams est de voir si un fichier d'archive vous a été envoyé à partir d'un compte inconnu. Les fichiers d'archive sont cachés dans des formats de dossier tels que ZIP, RAR, 7Z. Désormais, lorsque vous téléchargez les fichiers cachés dans le dossier d'archive, votre système anti-malware ou antivirus peut ne pas être en mesure de détecter le spam dans ce courrier envoyé via le dossier. S'il existe un programme malveillant que l'expéditeur a attaché au dossier, il peut entraver la confidentialité de votre système de plusieurs manières. De plus, il peut également contenir un fichier de contrôle de commande qui fournirait le contrôle à distance de votre système au pirate informatique à votre insu.

3. S'abstenir de courriers demandant des informations personnelles ou des informations de paiement

L'un des spams les plus connus qui ont été identifiés est le spam par e-mail Netflix de 2018. Dans ce cas, il y avait un e-mail qui a été distribué via une adresse e-mail spammée demandant les informations de facturation des utilisateurs. Le contenu de l'e-mail a été assez bien conçu, avec l'interface copiée à partir d'e-mails promotionnels réguliers de Netflix. L'e-mail affirmait que Netflix lui-même était confronté à des problèmes avec les informations de facturation de l'utilisateur concerné et souhaitait que l'utilisateur mette à jour ses informations de facturation via un lien fourni dans l'e-mail.

Source de l'image : Commission fédérale du commerce

Les utilisateurs ont également identifié du spam dans les comptes Gmail démarrés au nom d'Apple Inc. L'e-mail de spam identifié a envoyé une fausse facture d'une transaction via l'App Store et a demandé à l'utilisateur de suivre un lien pour afficher la facture correspondante. Chaque utilisateur qui a visité le lien a été confronté à un message «Apple ID bloqué» et a ensuite été invité à saisir des informations personnelles pour le déverrouiller. Les escrocs avaient pillé l'identité de centaines de consommateurs Apple au moment où le spam a été détecté.

Source de l'image : WestStar Multimedia Ent.

Les utilisateurs ne doivent partager aucune information en réponse à de tels e-mails. Les entreprises d'une telle stature que Netflix et Apple ont des portails séparés et sécurisés pour de telles procédures. Et aucune mise à jour sur les informations de facturation n'est demandée par courrier. Donc, surveillez ces e-mails de phishing pour identifier le spam dans les e-mails et évitez de divulguer vos informations personnelles.

4. Méfiez-vous des extensions

Source de l'image: Comment faire Geek

Pour comprendre comment identifier le spam dans les e-mails, il faut être conscient des drapeaux rouges associés aux fichiers d'extension. L'injection de virus via des fichiers d'extensions malveillants est l'exemple le plus courant des spams par courrier électronique. Bien que l'extension la plus couramment utilisée pour injecter des logiciels malveillants dans les systèmes par courrier électronique soit EXE, vous devez également en connaître d'autres. Ces extensions de fichiers ne doivent pas être exécutées sur le système si elles sont envoyées par e-mail. Ils peuvent être très capables d'infiltrer vos fichiers système et même de désactiver vos mesures antivirus. Voici quelques extensions que vous devez éviter d'exécuter sur votre système, surtout si elles sont jointes à un courrier commercial :

5. Détectez le spam en analysant le contenu du courrier

Source de l'image : LifeWire

Les utilisateurs reçoivent souvent des e-mails concernant les approbations de carte de crédit de la banque, ou des offres de coupons de vos magasins de marque préférés, ou peut-être des cadeaux de votre entreprise de gadgets préférée. Vos comptes sont liés à toutes sortes d' achats en ligneplates-formes, de réservation de billets et d'applications de commande de nourriture que vous téléchargez sur votre téléphone. Vos choix et recherches à partir de ces applications sont suivis par les annonceurs ; par exemple, vous voyez des publicités similaires des produits que vous recherchez sur Facebook. Parfois, ces enregistrements sont rassemblés par des pirates informatiques à partir de divers supports. Ils utilisent ensuite des tactiques telles que de fausses offres promotionnelles et des cadeaux gratuits pour des produits/services issus de vos recherches. Ceci est fait pour vous inciter à leur fournir les informations d'identification de votre compte et d'autres informations en échange de ces fausses offres. Ceci est ensuite utilisé à mauvais escient pour des transactions non autorisées, des crimes d'usurpation d'identité et la falsification de documents sous votre nom.

Par conséquent, pour identifier le spam dans votre courrier électronique, les utilisateurs doivent parcourir le contenu et analyser si cela a du sens ou non.

6. Utilisez un outil tiers pour prévenir les dangers du spam

Source de l'image : Kaspersky

Bien que les drapeaux rouges expliqués ci-dessus soient les plus courants à garder à l'esprit lors de la détection de spam dans le courrier. Mais, il y a des tentatives de spam qui passent inaperçues et puis, bien sûr, il y a des sites auxquels nous ne devrions pas offrir l'accès à notre emplacement ou à notre adresse e-mail. L'enregistrement des mots de passe sur le navigateur peut également entraîner des attaques de spam sur votre système pour ces mots de passe.

Pour vous assurer que votre système est protégé contre tous les dangers du spam et peut identifier le spam dans les pièces jointes et les navigateurs, il faut utiliser un outil de protection d'identité. Advanced Identity Protector est un excellent logiciel qui vous aide à protéger vos informations personnelles et vos identifiants de compte enregistrés sur les navigateurs Internet. De telles informations peuvent être utilisées à mort contre vous si elles sont divulguées et peuvent créer des problèmes juridiques et financiers pour vous.

À cet égard, Advanced Identity Protector propose les services suivants pour protéger votre présence en ligne contre un autre type de spam :

Il est plus facile d'identifier le spam dans le courrier à l'aide de ces drapeaux rouges simples. En gardant à l'esprit que ces signaux d'alarme peuvent vous éviter des attaques de spam telles que les e-mails commerciaux indésirables, l'usurpation d'e-mail et les tentatives de phishing. Cependant, c'est notre négligence sur Internet qui conduit ces attaquants à nos identifiants personnels et à d'autres informations. L'utilisation d'Advanced Identity Protector peut vous aider à éviter ces erreurs. En éliminant toutes les traces d'identité des activités du navigateur, il vous aide à obtenir une navigation et une navigation sur Internet sécurisées et sécurisées. En outre, il vous aide à enregistrer plusieurs mots de passe, de sorte que vous n'ayez pas à utiliser des mots de passe similaires pour tous les comptes, ce qui, à son tour, est dangereux pour votre identité Internet.

Si vous souhaitez en savoir plus sur la technologie que vous utilisez au quotidien et approfondir vos connaissances, suivez Systweak sur Twitter et Facebook. Abonnez-vous également à notre chaîne YouTube pour connaître nos outils logiciels passionnants, qui peuvent être hautement optimaux pour votre système quotidien et votre utilisation d'Internet.

Vous êtes confronté au problème du logiciel AMD Adrenalin qui ne fonctionne pas ou ne s

Pour corriger l

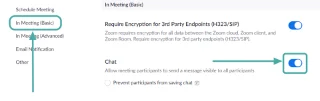

Apprenez à maîtriser le chat Zoom, une fonctionnalité essentielle pour les visioconférences, avec nos conseils et astuces.

Découvrez notre examen approfondi de l

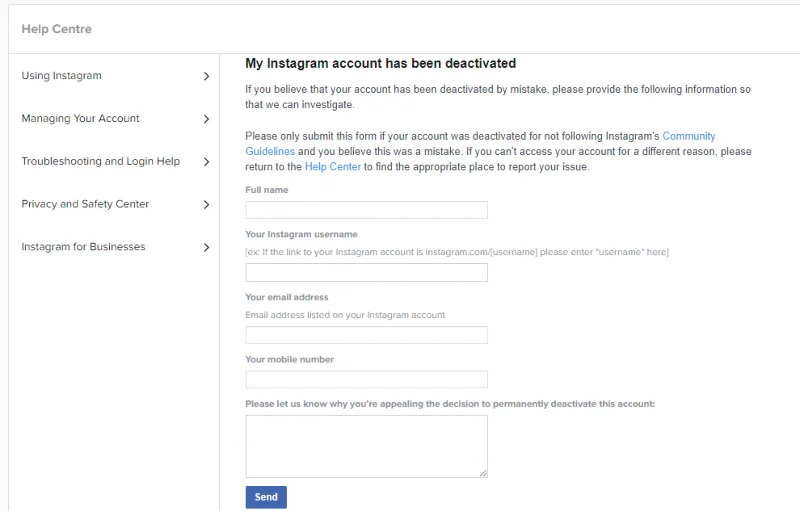

Découvrez comment récupérer votre Instagram après avoir été désactivé en suivant nos étapes claires et simples.

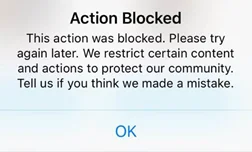

Découvrez comment savoir qui a consulté votre profil Instagram avec nos solutions pratiques. Sauvegardez votre vie privée tout en restant informé !

Apprenez à créer des GIF animés facilement avec votre Galaxy S22. Découvrez les méthodes intégrées et des applications pratiques pour enrichir votre expérience.

Découvrez comment changer la devise dans Google Maps en quelques étapes simples pour mieux planifier vos finances durant votre voyage.

Microsoft Teams s

Vous obtenez l