Bitwarden: come adattare il Web Vault a schermi larghi

Ti piace il tuo nuovo monitor widescreen? Ecco come puoi adattare il vault di Bitwarden.

Ti piace il tuo nuovo monitor widescreen? Ecco come puoi adattare il vault di Bitwarden.

Il torrenting è un metodo P2P o Peer-to-Peer di condivisione di file su Internet. Il torrenting non è intrinsecamente illegale, tuttavia, la maggior parte dei file trovati sul torrenting

L'anno 2020 ha cambiato la realtà delle nostre vite con l'attuale pandemia. La maggior parte dei professionisti lavora da casa e gli studenti si trovano online

YouTube è una delle migliori applicazioni di streaming e musica in circolazione: ci sono così tanti fantastici contenuti che è praticamente impossibile mantenerli

La rete è in continua evoluzione, così come i siti web. Ora potresti trovarti a cercare una copia permanente di un sito, una che non lo farà

Nell'era dell'informazione, non c'è dubbio che molti posti hanno molte informazioni su di noi e Facebook non fa eccezione. Se lo vuoi sapere

Scopri come rivedere la cronologia del tuo documento in Google Documenti.

Se ritieni che le pagine iniziali siano inutili in Microsoft Edge, puoi rimuoverle con i passaggi descritti in questo post.

Le questioni relative alla sicurezza della privacy continuano ad essere argomenti caldi discussi da vari media in tutto il mondo. Le persone potrebbero chiedersi perché è così grande

Una delle funzionalità più utili offerte dai dispositivi e dai software moderni è il controllo ortografico. Il controllo ortografico utilizza un dizionario preconfigurato e poi controlla

Git è un sistema per il controllo della versione distribuito progettato per consentire lo sviluppo pubblico o privato di software. Il codice in Git è principalmente ospitato su un Scopri come inviare modifiche al codice a Git utilizzando Linux con questo tutorial passo passo.

Le VPN sono ottimi strumenti per la privacy e la sicurezza per la navigazione in generale, lo streaming e il torrenting, ma possono anche essere utili per i giocatori. Se vuoi

Qualsiasi dispositivo da cui accedi a Internet può trarre vantaggio dall'utilizzo di una VPN. Una VPN può mantenere privati e protetti i tuoi dati di navigazione da qualsiasi ISP

Quando ti abboni a una VPN, ti fidi della sicurezza e della privacy dei tuoi dati. Per alcune persone, questa fiducia può essere la chiave per il loro accesso al

Se Dashlane non funziona in Chrome, disabilita tutte le estensioni del browser e il gestore di password integrato di Chrome.

Hai bisogno di ricordare di fare una pausa dal tuo computer? Ecco alcune estensioni di Chrome che possono aiutarti.

Hai qualcosa da dire su Dropbox? Scopri come puoi iscriverti ai sondaggi di feedback.

Non perdere mai più un'altra foto caricando le tue foto su Dropbox. Ecco i passaggi da seguire.

Vuoi far credere a qualcuno che sei andato a Parigi? Scopri come modificare la posizione di qualsiasi immagine e video su Google Foto.

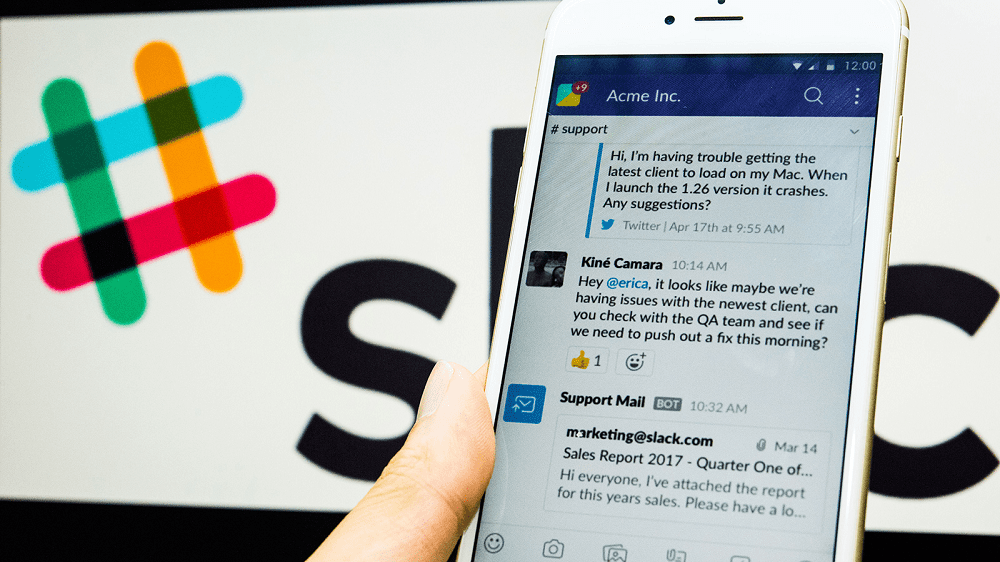

Sebbene Slack sia principalmente noto come app di comunicazione basata su testo, offre anche una funzione di chiamata vocale e video. L'inclusione di video e voce

Il blocco è una delle migliori caratteristiche di qualsiasi piattaforma di comunicazione online. Potresti non essere in grado di bloccare il ragazzo fastidioso che bazzica sempre vicino al

La privacy è una cosa importante sia nella vita reale che su Internet. Nello stesso modo in cui non daresti il tuo indirizzo di casa a sconosciuti casuali,

Slack è progettato principalmente come piattaforma di comunicazione basata su testo, gli utenti pubblicano messaggi e rispondono ai messaggi in natura, ove appropriato. Spesso, in

Nel tempo, lo scopo dei canali in Slack può evolvere man mano che cambiano le esigenze dell'azienda, del team o del progetto. Questo può significare che i canali finiscono con

Nelle app di tipo chat room, come Slack, il metodo di comunicazione principale è il testo. Ciò deriva dalla storia delle app di chat room basate su protocolli

Imposta Slack su una lingua con cui ti senti più a tuo agio. Guarda come puoi regolare le preferenze della lingua.

Metti in loop il tuo video preferito gratuitamente e goditi anche gli utili strumenti di editing gratuiti. Riproduci qualsiasi video online a tempo indeterminato.

Google Safe Browsing è un servizio che consente a sviluppatori e browser di verificare se un URL contiene malware o contenuti di phishing.

Le clip sono una funzione di Twitch che consente a te e ai tuoi spettatori di salvare una porzione specifica di un flusso come video separato che può essere facilmente condiviso come

Ci sono momenti in cui Chrome non offre alcuna spiegazione sul motivo per cui il download non è riuscito. Ma ti mostrerò come risolvere il problema.