Als je dit artikel leest, gefeliciteerd! U communiceert succesvol met een andere server op internet via de poorten 80 en 443, de standaard open netwerkpoorten voor webverkeer. Als deze poorten op onze server gesloten waren, zou je dit artikel niet kunnen lezen. Gesloten poorten beschermen uw netwerk (en onze server) tegen hackers.

Onze webpoorten zijn misschien open, maar de poorten van uw thuisrouter mogen dat niet zijn, omdat dit een gat opent voor kwaadwillende hackers. Het kan echter nodig zijn om van tijd tot tijd toegang tot uw apparaten via internet toe te staan met behulp van port forwarding. Om u te helpen meer te weten te komen over port forwarding, vindt u hier wat u moet weten.

Wat is poort doorsturen?

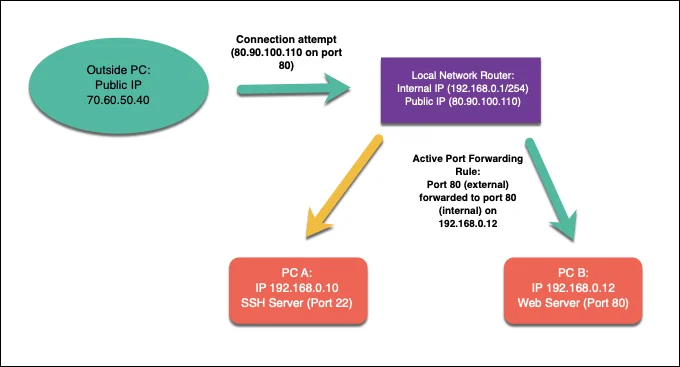

Port forwarding is een proces op lokale netwerkrouters dat verbindingspogingen van online apparaten doorstuurt naar specifieke apparaten op een lokaal netwerk. Dit is te danken aan de port forwarding-regels op uw netwerkrouter die de gemaakte verbindingspogingen afstemmen op de juiste poort en het juiste IP-adres van een apparaat op uw netwerk.

Een lokaal netwerk kan één openbaar IP-adres hebben, maar elk apparaat op uw interne netwerk heeft zijn eigen interne IP-adres. Port forwarding koppelt deze verzoeken van buitenaf van A (het openbare IP-adres en de externe poort) aan B (de aangevraagde poort en het lokale IP-adres van het apparaat op uw netwerk).

Om uit te leggen waarom dit nuttig kan zijn, stellen we ons voor dat uw thuisnetwerk een beetje lijkt op een middeleeuws fort. Terwijl je buiten de muren kunt kijken, kunnen anderen niet naar binnen kijken of je verdediging doorbreken - je bent veilig voor aanvallen.

![Wat is port forwarding en hoe u dit op uw router instelt Wat is port forwarding en hoe u dit op uw router instelt]()

Dankzij geïntegreerde netwerkfirewalls staat je netwerk op dezelfde plek. Je hebt wel toegang tot andere online diensten, zoals websites of gameservers, maar andere internetgebruikers hebben in ruil daarvoor geen toegang tot je apparaten. De ophaalbrug wordt verhoogd, aangezien uw firewall actief alle pogingen van externe verbindingen blokkeert om uw netwerk te doorbreken.

Er zijn echter situaties waarin dit beschermingsniveau ongewenst is. Als u een server op uw thuisnetwerk wilt laten draaien ( bijvoorbeeld met een Raspberry Pi ), zijn externe verbindingen nodig.

Hier komt port forwarding om de hoek kijken, aangezien u deze externe verzoeken naar specifieke apparaten kunt doorsturen zonder uw veiligheid in gevaar te brengen.

![Wat is port forwarding en hoe u dit op uw router instelt Wat is port forwarding en hoe u dit op uw router instelt]()

Laten we bijvoorbeeld aannemen dat u een lokale webserver uitvoert op een apparaat met het interne IP-adres 192.168.1.12 , terwijl uw openbare IP-adres 80.80.100.110 is . Verzoeken van buitenaf naar poort 80 ( 80.90.100.110:80 ) zouden zijn toegestaan, dankzij de regels voor port forwarding, waarbij het verkeer wordt doorgestuurd naar poort 80 op 192.168.1.12 .

Om dit te doen, moet u uw netwerk configureren om port forwarding toe te staan en vervolgens de juiste port forwarding-regels in uw netwerkrouter maken. Mogelijk moet u ook andere firewalls op uw netwerk configureren, inclusief de Windows-firewall , om het verkeer toe te staan.

Waarom u UPnP (Automatic Port Forwarding) moet vermijden

Het instellen van port forwarding op uw lokale netwerk is niet moeilijk voor geavanceerde gebruikers, maar het kan allerlei problemen opleveren voor beginners. Om dit probleem op te lossen, hebben fabrikanten van netwerkapparaten een geautomatiseerd systeem voor port forwarding gemaakt, genaamd UPnP (of Universal Plug and Play ).

Het idee achter UPnP was (en is) om op internet gebaseerde apps en apparaten toe te staan automatisch regels voor port forwarding op uw router te maken om verkeer van buitenaf toe te staan. UPnP kan bijvoorbeeld automatisch poorten openen en verkeer doorsturen voor een apparaat met een gameserver zonder dat u de toegang handmatig hoeft te configureren in uw routerinstellingen.

![Wat is port forwarding en hoe u dit op uw router instelt Wat is port forwarding en hoe u dit op uw router instelt]()

Het concept is briljant, maar helaas is de uitvoering gebrekkig, zo niet extreem gevaarlijk. UPnP is de droom van malware, omdat het er automatisch van uitgaat dat alle apps of services die op uw netwerk worden uitgevoerd, veilig zijn. De UPnP-hackswebsite onthult het aantal onzekerheden dat, zelfs vandaag de dag, gemakkelijk wordt opgenomen in netwerkrouters.

Vanuit veiligheidsoogpunt is het het beste om voorzichtig te zijn. In plaats van uw netwerkbeveiliging in gevaar te brengen, vermijdt u het gebruik van UPnP voor automatische port forwarding (en schakelt u dit waar mogelijk volledig uit). Maak in plaats daarvan alleen handmatige regels voor het doorsturen van poorten voor apps en services die u vertrouwt en die geen bekende kwetsbaarheden hebben.

Port Forwarding instellen op uw netwerk

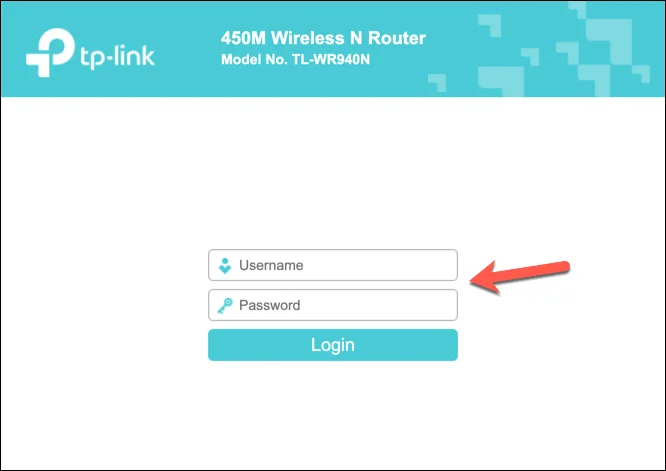

Als u UPnP vermijdt en port forwarding handmatig wilt instellen, kunt u dit meestal doen vanaf de webbeheerpagina van uw router. Als u niet zeker weet hoe u hier toegang toe moet krijgen, kunt u de informatie meestal vinden op de onderkant van uw router of in de documentatiehandleiding van uw router.

![Wat is port forwarding en hoe u dit op uw router instelt Wat is port forwarding en hoe u dit op uw router instelt]()

U kunt verbinding maken met de beheerpagina van uw router met behulp van het standaard gateway-adres voor uw router. Dit is meestal 192.168.0.1 of een vergelijkbare variant. Typ dit adres in de adresbalk van uw webbrowser. U moet zich ook authenticeren met de gebruikersnaam en het wachtwoord die bij uw router zijn geleverd (bijv. admin ).

Statische IP-adressen configureren met behulp van DHCP-reservering

De meeste lokale netwerken gebruiken dynamische IP-toewijzing om tijdelijke IP-adressen toe te wijzen aan apparaten die verbinding maken. Na een bepaalde tijd wordt het IP-adres vernieuwd. Deze tijdelijke IP-adressen kunnen worden hergebruikt en elders worden gebruikt, en er is mogelijk een ander lokaal IP-adres aan uw apparaat toegewezen.

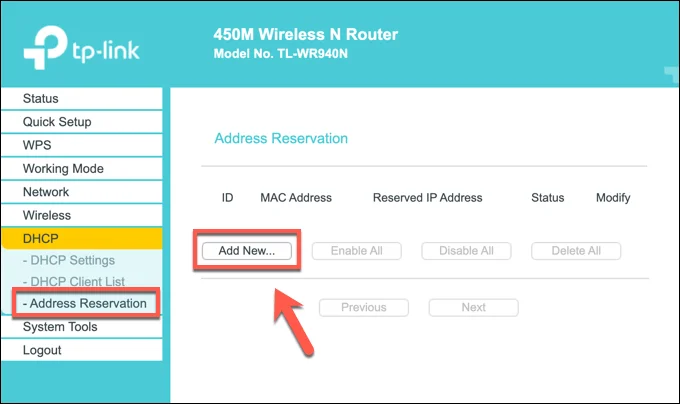

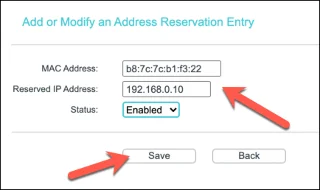

Port forwarding vereist echter dat het IP-adres dat voor alle lokale apparaten wordt gebruikt, hetzelfde blijft. U kunt handmatig een statisch IP-adres toewijzen , maar bij de meeste netwerkrouters kunt u een statisch IP-adres toewijzen aan bepaalde apparaten op de instellingenpagina van uw router met behulp van DHCP-reservering.

Helaas is elke routerfabrikant anders, en de stappen in de onderstaande schermafbeeldingen (gemaakt met een TP-Link-router) komen mogelijk niet overeen met uw router. Als dat het geval is, moet u mogelijk de documentatie van uw router doornemen voor meer ondersteuning.

Ga om te beginnen naar de webbeheerpagina van uw netwerkrouter met uw webbrowser en authenticeer u met de gebruikersnaam en het wachtwoord van de beheerder van de router. Nadat u zich hebt aangemeld, gaat u naar het DHCP-instellingengebied van uw router.

![Wat is port forwarding en hoe u dit op uw router instelt Wat is port forwarding en hoe u dit op uw router instelt]()

Mogelijk kunt u zoeken naar lokale apparaten die al zijn verbonden (om de vereiste toewijzingsregel automatisch in te vullen) of moet u mogelijk het specifieke MAC-adres opgeven voor het apparaat waaraan u een statisch IP-adres wilt toewijzen. Maak de regel met het juiste MAC-adres en het IP-adres dat u wilt gebruiken en sla de invoer op.

![Wat is port forwarding en hoe u dit op uw router instelt Wat is port forwarding en hoe u dit op uw router instelt]()

Een nieuwe poort doorsturen-regel maken

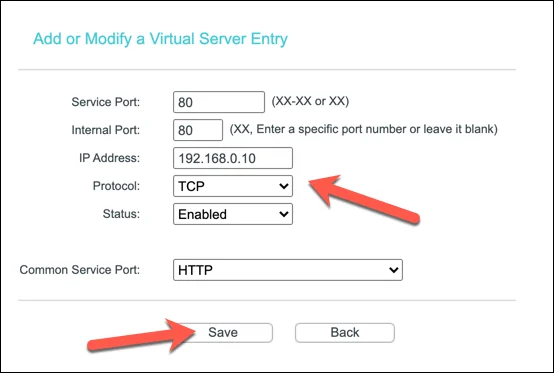

Als uw apparaat een statisch IP-adres heeft (handmatig ingesteld of gereserveerd in uw DHCP-toewijzingsinstellingen), kunt u de poort doorsturen-regel maken. De voorwaarden hiervoor kunnen variëren. Sommige TP-Link-routers noemen deze functie bijvoorbeeld virtuele servers , terwijl Cisco-routers ernaar verwijzen met de standaardnaam ( Port Forwarding ).

Maak in het juiste menu op de webbeheerpagina van uw router een nieuwe poort doorsturen-regel aan. De regel vereist de externe poort (of poortbereik) waarmee u wilt dat externe gebruikers verbinding maken. Deze poort is gekoppeld aan uw openbare IP-adres (bijvoorbeeld poort 80 voor openbare IP 80.80.30.10 ).

![Wat is port forwarding en hoe u dit op uw router instelt Wat is port forwarding en hoe u dit op uw router instelt]()

U moet ook de interne poort bepalen waarnaar u het verkeer van de externe poort wilt doorsturen . Dit kan dezelfde poort zijn of een alternatieve poort (om het doel van het verkeer te verbergen). U moet ook het statische IP-adres van uw lokale apparaat opgeven (bijv. 192.168.0.10 ) en het gebruikte poortprotocol (bijv. TCP of UDP).

Afhankelijk van uw router kunt u mogelijk een servicetype selecteren om automatisch de vereiste regelgegevens in te vullen (bijv. HTTP voor poort 80 of HTTPS voor poort 443). Nadat u de regel heeft geconfigureerd, slaat u deze op om de wijziging toe te passen.

Aanvullende stappen

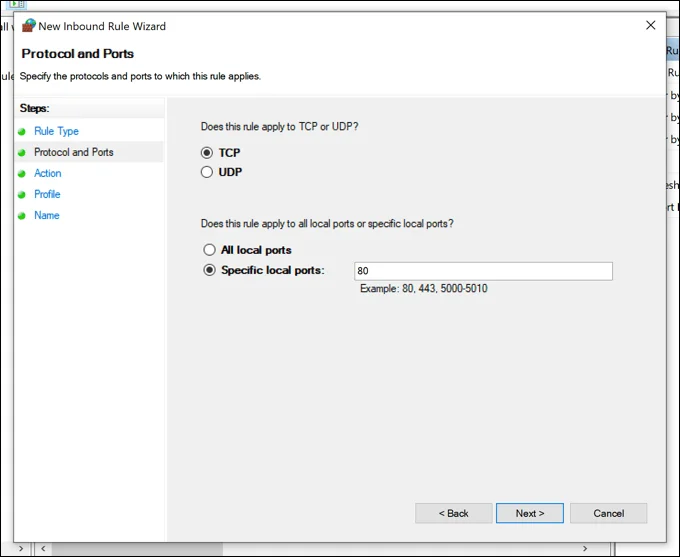

Uw netwerkrouter zou de wijziging automatisch moeten toepassen op uw firewallregels. Alle externe verbindingspogingen naar de geopende poort moeten worden doorgestuurd naar het interne apparaat met behulp van de regel die u hebt gemaakt, hoewel u mogelijk extra regels moet maken voor services die meerdere poorten of poortbereiken gebruiken.

![Wat is port forwarding en hoe u dit op uw router instelt Wat is port forwarding en hoe u dit op uw router instelt]()

Als u problemen ondervindt, moet u misschien ook overwegen om extra firewallregels toe te voegen aan de softwarefirewall van uw pc of Mac (inclusief Windows Firewall) om het verkeer door te laten. Windows Firewall staat bijvoorbeeld meestal geen externe verbindingen toe, dus het kan zijn dat u dit moet configureren in het Windows-instellingenmenu.

Als Windows Firewall problemen veroorzaakt, kunt u deze tijdelijk uitschakelen om het te onderzoeken. Vanwege de beveiligingsrisico's raden we u echter aan Windows Firewall opnieuw in te schakelen nadat u het probleem hebt opgelost, omdat dit extra bescherming biedt tegen mogelijke hackpogingen .

Uw thuisnetwerk beveiligen

Je hebt geleerd hoe je port forwarding instelt, maar vergeet de risico's niet. Elke poort die u opent, voegt een ander gat toe voorbij de firewall van uw router dat poortscantools kunnen vinden en misbruiken. Als u poorten moet openen voor bepaalde apps of services, zorg er dan voor dat u deze beperkt tot individuele poorten, in plaats van enorme poortbereiken die kunnen worden geschonden.

Als u zich zorgen maakt over uw thuisnetwerk, kunt u uw netwerkbeveiliging verbeteren door een firewall van derden toe te voegen . Dit kan een softwarefirewall zijn die op uw pc of Mac is geïnstalleerd of een 24/7 hardwarefirewall zoals de Firewalla Gold , die is aangesloten op uw netwerkrouter om al uw apparaten tegelijk te beschermen.