Como alterar o nome de usuário e o nome de exibição do Twitch

Quer dar um novo começo ao seu perfil do Twitch? Veja como alterar o nome de usuário e o nome de exibição do Twitch com facilidade.

Os computadores tornaram a vida mais fácil, mas todo par vem com um ímpar. Com o desenvolvimento de tecnologias, as ameaças se tornaram mais poderosas e galopantes. Atualmente, o risco de malware atingiu seu ápice com um bilhão de acertos no alvo. Desde o mau funcionamento da sua máquina até a perda monetária, o malware tem desempenhado seu papel deliberadamente. Embora existam medidas de precaução que você pode tomar para ficar seguro, elas não são capazes o suficiente para fornecer garantia de um centavo por cento. Para ajudá-lo com o mesmo, vamos discutir e dizer tudo o que você precisa saber sobre malware.

O que é um malware?

Malware é um mal macio icious mercadoria que é projetado para a funcionalidade do computador compromisso. O malware tem como objetivo principal roubar dados, contornar os controles de acesso, violar a segurança e danificar o seu computador e os dados nele contidos. Um Malware é um nome que é usado principalmente e contém uma variedade de programas maliciosos. Se um computador sofrer um ataque de malware, ele pode passar despercebido se você não estiver bem ciente e preparado. Há momentos em que é tarde demais para perceber que sua máquina foi infectada e os dados nela foram comprometidos.

Leia também: Melhores ferramentas de remoção de malware para PC com Windows em 2018

Tipos de malware

Conforme discutido, Malware é um termo amplo e contém muitos tipos. Um software malicioso é projetado para danificar seu computador com a intenção de obter o máximo de informações possível. Essas informações podem ser usadas posteriormente contra você ou para roubar dinheiro de várias maneiras. Os tipos de malware podem ser entendidos como:

1. Trojan : Trojan é um dos termos mais populares para denotar um malware no computador. O Cavalo de Tróia, também conhecido como 'Trojan', é um tipo de malware que se disfarça como um arquivo ou ferramenta normal para que os usuários possam baixá-lo sem pensar duas vezes. Assim que entrar, pode fornecer acesso remoto a um invasor e, consequentemente, levar a uma perda financeira, pois o invasor tiraria as informações financeiras e o login do banco de sua máquina.

2. Vírus : um vírus é outra forma de malware que é capaz de se copiar e se espalhar para muitos computadores. Os vírus podem se espalhar aderindo a um programa ou arquivo executável, que os libera ao serem iniciados.

3. Adware : Adware são pequenos programas criados para mostrar anúncios, mesmo que você não os queira. O adware tem maior probabilidade de entrar em seu computador quando você baixa uma versão gratuita de qualquer software de um site de terceiros. Você pode experimentar a presença de adware por meio de vários pop-ups e anúncios de sites em sua máquina.

4. Spyware : Spyware é o malware projetado para ficar de olho em você. Essas ferramentas podem registrar sua atividade em sua máquina, incluindo a coleta de teclas digitadas, informações de conta, credenciais de login, dados financeiros e pessoais, etc. O spyware também pode criar um banco de dados de suas informações e passá-lo para um invasor.

Leia também: Como proteger seu computador contra malware

5. Ransomware : Como o nome indica, o Ransomware foi projetado para entrar no seu computador e pedir dinheiro. Um ransomware é uma ferramenta que você pode baixar por engano de qualquer site da Web e que se apodera do seu computador. Ele restringe o acesso do usuário ao computador criptografando ou bloqueando o disco rígido. Ele também mostra uma tela de bloqueio com um valor de resgate a ser pago contra a recuperação do acesso de seu próprio computador. Esta é uma das maiores ameaças aos computadores comerciais. Em 2017, o ransomware exigia resgate na forma de Bitcoin para que ninguém pudesse rastreá-lo devido à sua propriedade descentralizada.

6. Rootkit : O rootkit é uma ferramenta fácil de entrar e difícil de ser reconhecida em sua máquina. É um tipo de malware projetado para acessar ou controlar remotamente um computador sem ser detectado por nenhuma ferramenta de segurança. O rootkit permite que o invasor assuma o controle do seu computador e roube os dados nele. A prevenção e detecção de um programa Rootkit é quase impossível devido à sua operação furtiva. Você pode aprender mais sobre o Rootkit clicando aqui.

7. Bug : Bug é uma falha em qualquer codificação de software que fornece um resultado indesejado. Os bugs não são muito prejudiciais, pois são resultado de um erro humano e podem residir apenas na compilação ou no código-fonte. Os bugs geralmente não criam um dano massivo, mas certamente afetam o comportamento do programa. Existem grandes possibilidades de que não sejam verificados e nem detectados por um longo período de tempo. Além disso, se um bug for de importância significativa, ele pode causar o congelamento ou falha do programa.

8. Bot : os bots são projetados para executar automaticamente certas ações. Geralmente, os bots são criados para fins inofensivos, como leilões na Internet, mecanismos de pesquisa, concursos realizados on-line etc. Porém, há grandes chances de que eles possam ser criados para fins maliciosos. Os bots podem ser aplicados em botnets, que são uma coleção de sistemas de computadores controlados por terceiros para vários ataques, como DDos.

9. Worm : Worms são o malware mais comum que se espalha pela rede de computadores através da exploração de vulnerabilidades do sistema operacional. Embora algumas ferramentas reconheçam worms como vírus, existem alguns pontos que os distinguem de um vírus. Uma vez em sua máquina, eles prejudicam as redes host, sobrecarregando os servidores e consumindo largura de banda.

Leia também: Como proteger seu Mac com Systweak Anti-Malware

10. Spam : Spam é um processo de inundar a Internet com o mesmo conteúdo com o objetivo de chamar a atenção do público à força. A maioria dos spams são de anúncios comerciais ou de alguns produtos e serviços falsos. É importante saber que o spam normalmente não é um tipo de malware, mas um malware pode ser espalhado por meio do spam.

Como prevenir a infecção por malware

1. Proteção no computador: A proteção contra malware é melhor fornecida por uma ferramenta dedicada como o Advanced System Protector para Windows e Systweak Anti Malware para computadores Mac. Essas ferramentas são projetadas profissionalmente com um enorme banco de dados de malware para combater e são totalmente gratuitas para baixar. Se você acessa a Internet pela sua máquina, é altamente recomendável que você use uma ferramenta anti malware profissional.

2. Proteção no Android: Se você está ciente do seu Android, além de respeitar as regras de segurança, você também pode instalar o aplicativo Systweak Anti-Malware para Android, que é totalmente gratuito.

3. Atualize as ferramentas: você pode ajudar a proteger seu dispositivo contra a infecção de malware, mantendo seu sistema operacional atualizado. Às vezes, as novas atualizações de sistema operacional, navegadores e software estão lá com atualizações de segurança e patches.

4. Remova ferramentas desnecessárias: uma das melhores maneiras de evitar o ataque de malware é desinstalar qualquer software do qual você não se lembra de ter baixado. Você também deve remover qualquer software que não usa mais.

5. Cuidado com os e-mails: é importante que você preste atenção extra ao abrir um e-mail e o anexo. Se você receber muitos e-mails, preste atenção para verificar se é um spam. Certifique-se de não abrir nenhum anexo no e-mail recebido de uma fonte desconhecida.

6. Navegação segura: navegar na Web é a tarefa mais comum no computador. No entanto, você precisa ser extremamente cauteloso ao acessar uma página da web. Você deve evitar acessar páginas não seguras e deve sempre verificar o sinal https: // na barra de endereço para verificar a legitimidade da página.

7. Sair após o uso: É muito comum deixar o perfil logado mesmo depois de terminar de usar o portal. Seja uma plataforma de mídia social ou banco, as pessoas simplesmente fecham a guia ou janela para sair da tela. Os especialistas sugerem que fechar uma janela pode não tirar você do estado de logado e isso pode levar a uma perda monetária e de identidade. Embora, a perda de identidade possa ser resolvida por ferramentas como o Advanced Identity Protector, mas ainda é importante que você saia com segurança de qualquer perfil ao qual esteja conectado.

No geral, o malware é apenas um pequeno programa que se destina a violar sua segurança por uma série de razões. Você pode garantir sua proteção contra qualquer ameaça aplicando qualquer uma das ferramentas e truques sugeridos acima. Você deve certificar-se de baixar o conteúdo apenas dos sites oficiais e não entreter nenhum editor ou remetente desconhecido. Se você quiser compartilhar mais alguns conselhos, deixe-nos saber nos comentários abaixo.

Quer dar um novo começo ao seu perfil do Twitch? Veja como alterar o nome de usuário e o nome de exibição do Twitch com facilidade.

Descubra como alterar o plano de fundo no Microsoft Teams para tornar suas videoconferências mais envolventes e personalizadas.

Não consigo acessar o ChatGPT devido a problemas de login? Aqui estão todos os motivos pelos quais isso acontece, juntamente com 8 maneiras de consertar o login do ChatGPT que não funciona.

Você experimenta picos altos de ping e latência no Valorant? Confira nosso guia e descubra como corrigir problemas de ping alto e atraso no Valorant.

Deseja manter seu aplicativo do YouTube bloqueado e evitar olhares curiosos? Leia isto para saber como colocar uma senha no aplicativo do YouTube.

Descubra como bloquear e desbloquear contatos no Microsoft Teams e explore alternativas para um ambiente de trabalho mais limpo.

Você pode facilmente impedir que alguém entre em contato com você no Messenger. Leia nosso guia dedicado para saber mais sobre as implicações de restringir qualquer contato no Facebook.

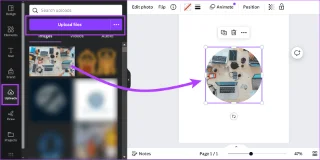

Aprenda como cortar sua imagem em formatos incríveis no Canva, incluindo círculo, coração e muito mais. Veja o passo a passo para mobile e desktop.

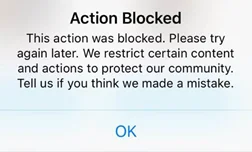

Obtendo o erro “Ação bloqueada no Instagram”? Consulte este guia passo a passo para remover esta ação foi bloqueada no Instagram usando alguns truques simples!

Descubra como verificar quem viu seus vídeos no Facebook Live e explore as métricas de desempenho com dicas valiosas e atualizadas.