Como alterar o nome de usuário e o nome de exibição do Twitch

Quer dar um novo começo ao seu perfil do Twitch? Veja como alterar o nome de usuário e o nome de exibição do Twitch com facilidade.

Apesar dos aplicativos de mensagens para bate-papos pessoais e do uso crescente de aplicativos de mensagens instantâneas em ambientes corporativos, o e-mail continua sendo o melhor e mais amplamente usado meio de troca de informações profissionais ou pessoais e compartilhamento de vários documentos pela Internet. Conectando servidores em todo o mundo, os e-mails ajudam os usuários a compartilhar todos os tipos de detalhes, inclusive os confidenciais, sem a interferência de terceiros. No entanto, sendo a plataforma de compartilhamento de informações mais amplamente aceita, os e-mails também são o meio mais atacado.

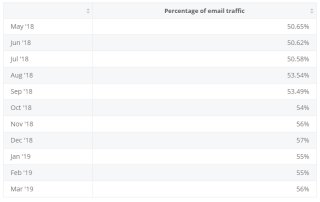

Taxa de distribuição global de spam por meio do tráfego de e-mail (fonte da imagem: Statista)

De acordo com os relatórios do Statista, em 2018, havia 3,8 bilhões de usuários de e-mail ativos em todo o mundo. Essa grande base de usuários atraiu hackers e atacantes, que pretendem roubar informações valiosas dos usuários e, em seguida, usá-las para fins ilícitos ou para extorsão de resgate. À medida que os firewalls e os mecanismos de defesa antivírus se tornam melhores, os hackers também estão gerando novos métodos para continuar suas violações. Isso tornava a identificação de spam em serviços de e- mail uma tarefa bastante difícil.

Embora as organizações possam construir um firewall 24 × 7 funcionando contra spam e tentativas de hacking, pode não ser tão fácil para usuários individuais. Portanto, eles devem estar cientes de certas bandeiras vermelhas que podem ajudá-los a detectar e identificar qualquer spam em seu e-mail. Em última análise, isso evita o roubo de suas informações pessoais ou de crédito associadas a esse correio.

Como identificar e-mail de spam

O que é spam?

Fonte da imagem: PC World

Spam de e-mail geralmente se refere aos e-mails não solicitados que são enviados a um destinatário de e-mail por motivos comerciais. No spam, os profissionais de marketing primeiro obtêm seus endereços de contas de mídia social ou de qualquer aplicativo ou serviço em que você se registrou. Em seguida, eles tendem a comercializar a si próprios ou seus produtos, enviando e-mails em massa. Bem, esses endereços de e-mail de spam nem sempre são perigosos. Alguns dos e-mails de spam são apenas uma tentativa de algum grupo impaciente de profissionais de marketing de irritá-lo com e-mails indesejados. Mas agora, o spamming se tornou mais amplo e maior. Os hackers usam o spamming como meio de enviar e-mails que consistem em arquivos, pastas ou links maliciosos. Os ataques de phishing também são realizados como spam, em que os hackers tendem a roubar suas informações pessoais e informações de crédito contra o envio de alguma oferta falsa ou fraudulenta.

Aqui estão algumas medidas que você pode tomar para identificar spam nas suas caixas de entrada de e- mail . Essas etapas garantem que você não seja atraído para um e-mail que possa prejudicar seu sistema ou sua conta:

1. Verifique os endereços de e-mail

Fonte da imagem: LifeWire

Para identificar spam em um e-mail, primeiro você precisa garantir que o remetente de um determinado e-mail não tenha um endereço de e-mail com spam. Há casos em que os usuários recebem vários e-mails promocionais de vários profissionais de marketing. A maioria dos profissionais de marketing genuínos que usam o Google como portal de e-mail compra seu próprio G-Suite e registra um nome de domínio após sua empresa. Por exemplo, os endereços de e-mail dos funcionários da Amazon estariam sempre no formato - [e-mail protegido] . Não [e-mail protegido]. Os usuários geralmente não se preocupam em ler nomes de domínio e é aí que eles não conseguem detectar um endereço de e-mail de spam. Essa falsificação de endereços de e-mail semelhantes também é chamada de spoofing de e-mail. Existem vários casos de fraude em que os fraudadores usam endereços de e-mail falsos ou inventados para sequestrar contas de usuários. Portanto, certifique-se sempre de que qualquer anexo de e-mail ou link enviado a você seja de um endereço de e-mail autêntico antes de abri-lo em seu sistema. Pode ser spam malicioso que você pode detectar através do endereço de e-mail.

2. Não abra arquivos de arquivo

Uma das maneiras mais fáceis de identificar e-mails de spam é ver se há um arquivo enviado para você de uma conta desconhecida. Os arquivos compactados estão ocultos em formatos de pasta como ZIP, RAR, 7Z. Agora, quando você baixa os arquivos ocultos dentro da pasta de arquivamento, o anti-malware ou antivírus do sistema pode não ser capaz de detectar spam no e-mail enviado através da pasta. Se houver algum programa malicioso que o remetente tenha anexado à pasta, ele pode prejudicar a privacidade do seu sistema de várias maneiras. Além disso, ele também pode conter um arquivo de controle de comando que forneceria o controle remoto do seu sistema ao hacker sem o seu conhecimento.

3. Evite e-mails solicitando informações pessoais ou credenciais de pagamento

Um dos spams mais famosos identificados é o spam de e-mail da Netflix de 2018. Nesse caso, havia um e-mail que foi distribuído por meio de um endereço de e-mail de spam solicitando informações de faturamento dos usuários. O conteúdo do e-mail foi projetado muito bem, com a interface copiada de e-mails promocionais regulares da Netflix. O e-mail alegou que a própria Netflix está enfrentando problemas com as informações de cobrança do usuário em questão e deseja que o usuário atualize novamente as credenciais de cobrança por meio de um link fornecido pelo correio.

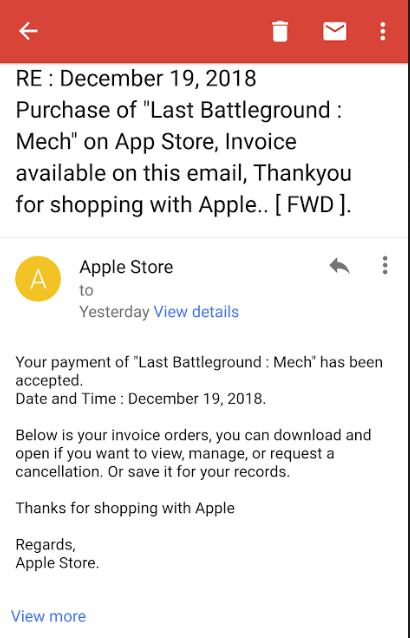

Fonte da imagem: Federal Trade Commission

Os usuários também identificaram spam em contas do Gmail iniciadas em nome da Apple Inc. O e-mail de spam identificado enviava uma fatura falsa de uma transação através da App Store e pedia ao usuário que seguisse um link para visualizar a fatura da mesma. Cada usuário que visitou o link encontrou uma mensagem “Apple ID bloqueado” e foi então solicitado a inserir informações pessoais para desbloqueá-lo. Os golpistas haviam saqueado identidades de centenas de consumidores da Apple no momento em que o spam foi detectado.

Fonte da imagem: WestStar Multimedia Ent.

Os usuários não devem compartilhar nenhuma informação em resposta a esses e-mails. As empresas de estatura como Netflix e Apple possuem portais separados e protegidos para tais procedimentos. E qualquer atualização nas informações de faturamento não é solicitada por correio. Portanto, fique atento a esses e-mails de phishing para identificar spam em e-mails e evitar fornecer suas informações pessoais.

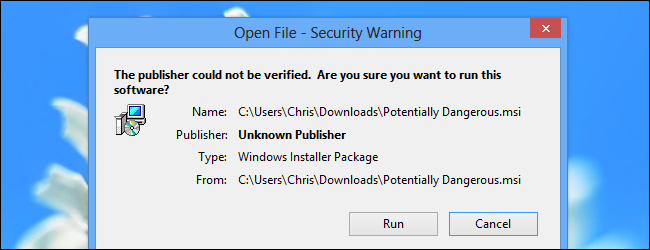

4. Cuidado com as extensões

Fonte da imagem: How-To Geek

Para entender como identificar spam em e-mails, deve-se estar ciente das bandeiras vermelhas associadas aos arquivos de extensão. A injeção de vírus através de arquivos de extensão maliciosos é o exemplo mais comum de spam de e-mail. Embora a extensão mais comum usada para injetar malware em sistemas por e-mail seja EXE, há outras das quais você também deve estar ciente. Essas extensões de arquivo não devem ser executadas no sistema se enviadas por e-mail. Eles podem ser altamente capazes de se infiltrar em seus arquivos de sistema e até mesmo desabilitar suas medidas antivírus. Aqui estão algumas extensões que você deve evitar de executar em seu sistema, especialmente se elas estiverem anexadas a um e-mail comercial:

5. Detecte o spam analisando o conteúdo do e-mail

Fonte da imagem: LifeWire

Os usuários costumam receber e-mails sobre aprovações de cartão de crédito do banco, ou algumas ofertas de cupons de suas lojas de marcas favoritas, ou talvez brindes de sua empresa de gadgets favorita. Suas contas estão conectadas a todos os tipos de compras onlineplataformas, reserva de bilhetes e aplicativos de pedido de comida que você baixa em seu telefone. Suas escolhas e pesquisas nesses aplicativos são rastreadas pelos anunciantes; por exemplo, você vê anúncios semelhantes dos produtos que procura no Facebook. Às vezes, esses registros são coletados por hackers de várias mídias. Em seguida, eles usam táticas como ofertas promocionais falsas e brindes gratuitos para produtos / serviços de suas pesquisas. Isso é feito para induzi-lo a fornecer suas credenciais de conta e outras informações em troca de tais ofertas falsas. Em seguida, ele é ainda mais usado indevidamente para transações não autorizadas, crimes de roubo de identidade e falsificação de documentos em seu nome.

Portanto, para identificar spam em seu e-mail, os usuários devem percorrer o conteúdo e analisar se isso faz sentido ou não.

6. Use uma ferramenta de terceiros para prevenir os perigos do spam

Fonte da imagem: Kaspersky

Embora as bandeiras vermelhas explicadas acima sejam as mais comuns para se ter em mente ao detectar spam no e-mail. Porém, existem tentativas de spam que passam despercebidas e, claro, existem sites que não devemos oferecer acesso à nossa localização ou endereço de e-mail. Salvar senhas no navegador também pode resultar em ataques de spam em seu sistema para essas senhas.

Para garantir que seu sistema está protegido de todos os perigos de spam e pode identificar spam em anexos de e-mail e navegadores, é necessário usar uma ferramenta de proteção de identidade. Advanced Identity Protector é um ótimo software que ajuda a proteger suas informações pessoais e credenciais de conta salvas em navegadores de internet. Essas informações podem ser usadas letalmente contra você, se vazadas, e podem criar problemas jurídicos e financeiros para você.

A este respeito, o Advanced Identity Protector oferece os seguintes serviços para manter a sua presença online protegida contra um tipo diferente de spam:

Identificar spam no e-mail usando essas bandeiras vermelhas diretas é mais fácil. Lembre-se de que essas bandeiras vermelhas podem salvá-lo de ataques de spam, como e-mails comerciais indesejados, falsificação de e-mail e tentativas de phishing. No entanto, é nosso descuido na Internet que leva esses invasores a nossas identificações pessoais e outras informações. Usar o Advanced Identity Protector pode ajudá-lo a evitar esses erros. Ao erradicar todos os rastros de identidade das atividades do navegador, ele ajuda você a obter uma navegação e navegação na Internet seguras e seguras. Além disso, ajuda a salvar várias senhas, para que você não precise usar senhas semelhantes para todas as contas, o que, por sua vez, é perigoso para sua identidade na internet.

Se você quiser saber mais sobre a tecnologia que usa todos os dias e se aprofundar nela, siga Systweak no Twitter e no Facebook. Além disso, inscreva-se em nosso canal no YouTube para saber mais sobre nossas excelentes ferramentas de software, que podem ser ótimas para seu sistema diário e uso da Internet.

Quer dar um novo começo ao seu perfil do Twitch? Veja como alterar o nome de usuário e o nome de exibição do Twitch com facilidade.

Descubra como alterar o plano de fundo no Microsoft Teams para tornar suas videoconferências mais envolventes e personalizadas.

Não consigo acessar o ChatGPT devido a problemas de login? Aqui estão todos os motivos pelos quais isso acontece, juntamente com 8 maneiras de consertar o login do ChatGPT que não funciona.

Você experimenta picos altos de ping e latência no Valorant? Confira nosso guia e descubra como corrigir problemas de ping alto e atraso no Valorant.

Deseja manter seu aplicativo do YouTube bloqueado e evitar olhares curiosos? Leia isto para saber como colocar uma senha no aplicativo do YouTube.

Descubra como bloquear e desbloquear contatos no Microsoft Teams e explore alternativas para um ambiente de trabalho mais limpo.

Você pode facilmente impedir que alguém entre em contato com você no Messenger. Leia nosso guia dedicado para saber mais sobre as implicações de restringir qualquer contato no Facebook.

Aprenda como cortar sua imagem em formatos incríveis no Canva, incluindo círculo, coração e muito mais. Veja o passo a passo para mobile e desktop.

Obtendo o erro “Ação bloqueada no Instagram”? Consulte este guia passo a passo para remover esta ação foi bloqueada no Instagram usando alguns truques simples!

Descubra como verificar quem viu seus vídeos no Facebook Live e explore as métricas de desempenho com dicas valiosas e atualizadas.