A Microsoft acaba de revelar a próxima iteração do sistema operacional Windows. Oficialmente chamado de Windows 11, a Microsoft afirma ter redesenhado completamente toda a experiência do usuário com novos elementos de design, como animações, ícones, fontes e muito mais do zero.

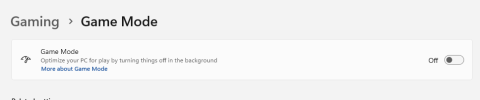

Mas toda aquela empolgação aos poucos começou a se transformar em decepção e, em alguns casos, até em frustração. Por que, você se pergunta? É porque, quando a Microsoft lançou os requisitos de sistema para sua versão novinha em folha do Windows, eles mencionaram duas especificações principais que eram essenciais para executar o lançamento que estava por vir. Eles eram Secure Boot e TPM 2.0, que não podiam ser encontrados nem mesmo em alguns dos produtos mais recentes da própria Microsoft.

Relacionado: Habilitar TPM 2.0 | Ignorar o requisito TPM 2.0

Até agora, as versões do Windows de 8 a 10 podiam ser executadas sem a inicialização segura, mesmo se o recurso fosse listado como um requisito. Gostaríamos que o mesmo pudesse ser dito sobre o mais recente Windows 11 da Microsoft.

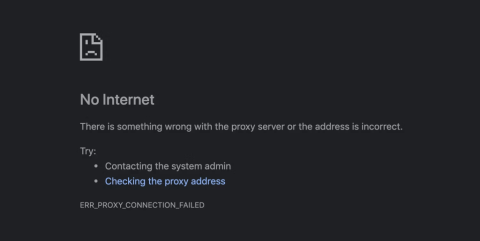

Alguns dos muitos primeiros usuários da primeira versão do Windows 11 Insider Preview estão relatando que não conseguem instalar a versão e recebem uma mensagem de que seu PC não pode executar o Windows 11. A mensagem exata pode ser vista na imagem abaixo.

Vamos dar um passo atrás e descobrir o que realmente é a inicialização segura.

Conteúdo

O que é inicialização segura?

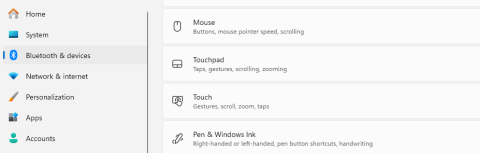

A inicialização segura se enquadra na UEFI, abreviação de Unified Extensible Firmware Interface. Você pode pensar na UEFI como uma interface de software que fica entre seu sistema operacional, firmware e hardware. A UEFI planeja substituir o BIOS (a interface que tínhamos durante a era do Windows 7 e antes) e é o que vem instalado em todos os PCs modernos que você pode comprar agora.

Na realidade, a inicialização segura é um protocolo sob UEFI 2.3.1 que existe para proteger o processo de inicialização do sistema, não carregando nenhum driver UEFI não assinado ou carregadores de inicialização do sistema operacional não assinado.

Sua única função é essencialmente bloquear qualquer parte do código (drivers, bootloaders ou aplicativos) que não sejam assinados pela chave de plataforma OEMs (fabricantes de equipamento original).

Se o driver UEFI, o aplicativo ou o carregador de inicialização do sistema operacional não tiver as Chaves de plataforma assinadas, só então ele terá permissão para ser executado.

Para você e para mim, é apenas uma alternância simples no menu UEFI que deve estar sempre habilitado para proteção máxima.

Mas por que o Windows 11 está tão determinado a exigir uma inicialização segura?

O Windows tem tentado impor a Inicialização Segura desde o lançamento do Windows 8, e parece que eles não aceitam um não como resposta, já que os prós superam os contras.

A Microsoft afirma que construiu o Windows 11 em torno de três princípios-chave: Segurança, Confiabilidade e Compatibilidade. Olhando para os requisitos adicionais do Secure Boot e TPM 2.0, parece que a segurança ganhou o centro das atenções.

De acordo com a Microsoft, esses requisitos de hardware são essenciais para implementar uma segurança mais forte para seu PC, incluindo recursos como Windows Hello, Criptografia de dispositivo, Segurança baseada em virtualização (VBS) e Integridade de código protegida por HyperVisor (HVCI).

Juntos, eles podem ajudar a manter seu PC seguro, reduzindo os ataques de malware em 60%.

Ainda é muito complexo? Vamos simplificar ainda mais.

Pense em um cenário em que você acabou de baixar um arquivo executável, digamos, um instalador para um aplicativo de edição de fotos. Você não sabia que o programa que acabou de baixar e instalar continha um bloco de código nocivo projetado para ser executado na próxima inicialização do sistema.

Você termina sua tarefa, desliga o PC e vai para a cama. Você liga o PC no dia seguinte e tudo dá errado.

Sua tela é bombardeada com alertas dizendo “Seu seguro automóvel expirou! Clique aqui para renovar. ” Faça o que fizer, nada parece funcionar. E o resultado? Um PC completamente inutilizável.

Felizmente, os PCs modernos (pense em 2017 e posteriores) vêm com UEFI pronto para uso, o que significa que, por padrão, a inicialização segura está habilitada neles.

Agora, vamos executar novamente o mesmo cenário que acabamos de mencionar e ver o que teria acontecido se o PC tivesse a inicialização segura ativada.

Quando você pressionou o botão liga / desliga na manhã seguinte e, sem saber, acionou a execução do bloco de código malicioso, o Secure Boot assumiu o controle total do processo de inicialização, verificando minuciosamente cada aplicativo, driver e carregador de inicialização que estavam enfileirados na fila de inicialização.

Ele descobriu que existe um bloco de código prejudicial na fila de inicialização sem uma chave de plataforma válida e, portanto, negou completamente sua execução.

Yay! Chega de pop-ups indesejados!

Resumindo, o Secure Boot faz um trabalho maravilhoso de fortalecer a segurança do seu sistema operacional, ao mesmo tempo que oferece alguns recursos mais poderosos e avançados do que o BIOS.

Mas há algumas desvantagens na inicialização segura. Alguns aplicativos, até mesmo distros do Linux, exigem que a inicialização segura seja desativada.

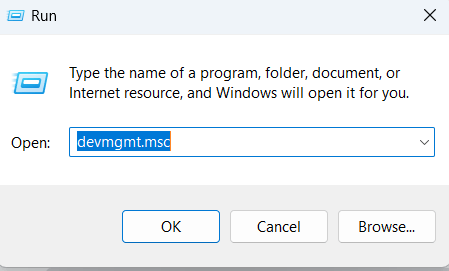

Como faço para habilitar a inicialização segura?

Habilitar a inicialização segura é um processo bastante simples. Um de nossos incríveis escritores já detalhou o processo no link abaixo. Certifique-se de dar uma olhada.

Em alguns sistemas, você deve desativar o CSM para desbloquear a opção de inicialização segura oculta na tela UEFI. Se o seu PC for uma compra recente, digamos de 2017 ou posterior, você deve ser capaz de habilitar a inicialização segura. Se não puder, compartilhe o número do modelo da placa-mãe do seu PC. conosco na caixa de comentários abaixo.

Isso é tudo.

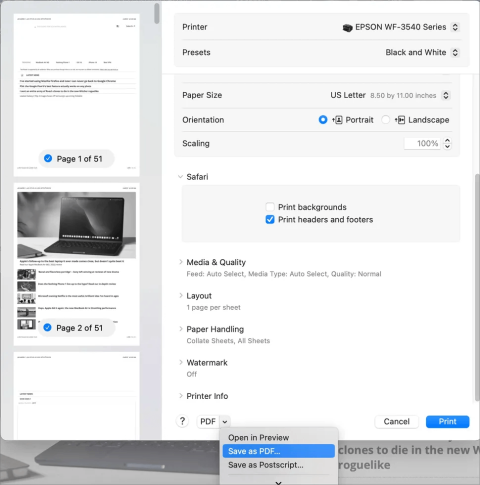

Como instalar o Windows 11 sozinho sem o programa Microsoft Insider: