การใช้คีย์ SSH ของคุณเพื่อเข้าสู่ผู้ใช้ที่ไม่ใช่รูท

Vultr มีคุณสมบัติที่อนุญาตให้คุณติดตั้งคีย์ SSH ล่วงหน้าเมื่อสร้างอินสแตนซ์ใหม่ สิ่งนี้อนุญาตให้คุณเข้าถึงผู้ใช้รูทเซิร์ฟเวอร์อย่างไรก็ตาม

Vultr มีคุณสมบัติที่อนุญาตให้คุณติดตั้งคีย์ SSH ล่วงหน้าเมื่อสร้างอินสแตนซ์ใหม่ สิ่งนี้อนุญาตให้คุณเข้าถึงผู้ใช้รูทเซิร์ฟเวอร์อย่างไรก็ตาม

FTP ที่ปลอดภัยมากหรือเพียงแค่ vsFTPd เป็นซอฟต์แวร์น้ำหนักเบาที่มีความสามารถในการปรับแต่ง ในบทช่วยสอนนี้เราจะรักษาความปลอดภัยของข้อความ

ในบทความนี้ฉันจะอธิบายวิธีสร้าง LEMP สแต็คที่ได้รับการป้องกันโดย ModSecurity ModSecurity เป็นไฟร์วอลล์เว็บแอพพลิเคชันแบบโอเพนซอร์สที่มีประโยชน์

บทความนี้จะสอนวิธีการติดตั้ง chroot jail บน Debian ฉันคิดว่าคุ���กำลังใช้ Debian 7.x หากคุณใช้ Debian 6 หรือ 8 สิ่งนี้อาจใช้งานได้

Icinga2 เป็นระบบการตรวจสอบที่มีประสิทธิภาพและเมื่อใช้ในโมเดลลูกค้าหลักจะสามารถแทนที่ความต้องการการตรวจสอบที่อิง NRPE ปรมาจารย์

ในเดือนมีนาคม 2018 Lets Encrypt เพิ่มการสนับสนุนสำหรับใบรับรองไวด์การ์ด ใบรับรองไวด์การ์ดช่วยให้คุณปลอดภัยโดเมนย่อยระดับแรกทั้งหมดของโดเมนด้วยซิงเกิ้ล

การเปลี่ยนพอร์ต SSH ของคุณสามารถช่วยป้องกันปัญหาด้านความปลอดภัย ในคู่มือนี้คุณจะได้เรียนรู้วิธีการเปลี่ยนพอร์ต SSH บน CoreOS ขั้นตอนที่ 1: การเปลี่ยนพอร์ต SSH

Two Factor Authentication หรือ 2FA เป็นเทคนิคที่เพิ่มระดับความปลอดภัยโดยต้องการขั้นตอนการพิสูจน์ตัวตนเพิ่มเติมเพื่อเข้าสู่ระบบเพื่อความปลอดภัยที่แข็งแกร่ง

ใช้ระบบที่แตกต่างกันอย่างไร TLS 1.3 เป็นเวอร์ชันของโปรโตคอล Transport Layer Security (TLS) ที่เผยแพร่ในปี 2018 ตามมาตรฐานที่เสนอใน RFC 8446

MongoDB ไม่ปลอดภัยตามค่าเริ่มต้น หากคุณกำลังติดตั้ง MongoDB และเปิดใช้งานโดยไม่ต้องกำหนดค่าสำหรับการรับรองความถูกต้องคุณจะมีเวลาที่ไม่ดี

ใช้ระบบที่แตกต่างกันอย่างไร บทนำนอกจากการเปลี่ยนพอร์ตเริ่มต้นสำหรับ SSH และการใช้คู่คีย์สำหรับการตรวจสอบสิทธิ์สามารถใช้การเคาะพอร์ตได้

เซิร์ฟเวอร์ VPS มักถูกโจมตีโดยผู้บุกรุก การโจมตีประเภททั่วไปจะปรากฏในบันทึกของระบบเมื่อมีการพยายามล็อกอินหลายร้อยครั้งโดยไม่ได้รับอนุญาต การตั้งค่า

ModSecurity เป็นโมดูลโอเพนซอร์สของเว็บแอพพลิเคชันไฟร์วอลล์ (WAF) ซึ่งเหมาะสำหรับการปกป้อง Apache, Nginx และ IIS จากการโจมตีทางไซเบอร์ต่างๆ

ใช้ระบบที่แตกต่างกันอย่างไร TLS 1.3 เป็นเวอร์ชันของโปรโตคอล Transport Layer Security (TLS) ที่เผยแพร่ในปี 2018 ตามมาตรฐานที่เสนอใน RFC 8446

บทนำ SSH หรือที่เรียกว่า Secure Shell สามารถใช้งานได้มากกว่าการรับเปลือกระยะไกล บทความนี้จะสาธิตวิธีการใช้ SSH สำหรับ

LetsEncrypt เป็นผู้ออกใบรับรองด้วยไคลเอนต์อัตโนมัติ กล่าวโดยย่อนั่นหมายความว่าคุณสามารถรักษาความปลอดภัยเว็บไซต์ของคุณได้ฟรี ถูกต้องคุณสามารถกรัม

บทนำ OpenVAS เป็นชุดโอเพ่นซอร์สที่สามารถใช้สำหรับการสแกนช่องโหว่และการจัดการช่องโหว่ มันย่อมาจาก Open Vulnerabilit

SELinux ซึ่งเป็นตัวย่อของ Security-Enhanced Linux คือการปรับปรุงความปลอดภัยให้กับระบบปฏิบัติการ Linux มันเป็นระบบการติดฉลากที่บล็อกหลายระบบ

บทช่วยสอนนี้จะแสดงวิธีสร้างและรักษาความปลอดภัยให้กับคีย์ SSH บน macOS Sierra (10.12) และ macOS High Sierra (10.13) ปุ่ม SSH ช่วยให้คุณสามารถเข้าสู่ระบบได้

บทนำ Ntopng เป็นเครื่องมือโอเพนซอร์ซที่ใช้ในการตรวจสอบโปรโตคอลเครือข่ายที่แตกต่างกันบนเซิร์ฟเวอร์ของคุณ มันเป็นรุ่นต่อไปของ origina

Lets Encrypt เป็นบริการฟรีที่สร้างใบรับรองเพื่อรักษาความปลอดภัยเว็บไซต์ของคุณ รองรับการสร้างใบรับรองประเภทต่าง ๆ รวมถึง

หลังจากเปลี่ยนพอร์ต SSH ของคุณกำหนดค่าการเคาะพอร์ตและทำการปรับแต่งอื่น ๆ เพื่อความปลอดภัย SSH อาจมีอีกวิธีหนึ่งที่คุณสามารถปกป้องคุณได้

เป็นเรื่องง่ายที่จะใช้ทางลัดเมื่อรักษาความปลอดภัยเซิร์ฟเวอร์ แต่คุณจะเสี่ยงต่อการสูญเสียข้อมูลในกรณีที่ผู้โจมตีได้รับสิทธิ์การเข้าถึงรูทเซิร์ฟเวอร์ของคุณ วันก่อนวันหยุด

LUKS (การตั้งค่าคีย์รวมของ Linux) เป็นหนึ่งในรูปแบบการเข้ารหัสดิสก์ที่หลากหลายสำหรับ Linux ซึ่งเป็นแพลตฟอร์มที่ไม่เชื่อเรื่องพระเจ้า บทช่วยสอนนี้จะช่วยให้คุณมีปัญญา

ใช้ระบบที่แตกต่างกันอย่างไร TLS 1.3 เป็นเวอร์ชันของโปรโตคอล Transport Layer Security (TLS) ที่เผยแพร่ในปี 2018 ตามมาตรฐานที่เสนอใน RFC 8446

Introduction Nmap เป็นเครื่องสแกนความปลอดภัยเครือข่ายที่ฟรีและเป็นที่นิยมมาก มันใช้งานง่ายและทรงพลังมาก บทความนี้จะอธิบายการติดตั้งและ

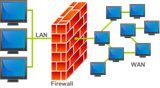

บทนำไฟร์วอลล์เป็นเครื่องมือรักษาความปลอดภัยเครือข่ายชนิดหนึ่งที่ควบคุมการรับส่งข้อมูลเครือข่ายขาเข้าและขาออกตามกฎที่กำหนดไว้ล่วงหน้า พวกเรา

FirewallD เป็นไฟร์วอลล์ที่มีการจัดการแบบไดนามิกที่ให้การสนับสนุนกฎไฟร์วอลล์ IPv4 และ IPv6 และโซนไฟร์วอลล์ที่มีอยู่ในฐาน RHEL 7

บทนำความสามารถของลินุกซ์เป็นคุณสมบัติพิเศษในเคอร์เนลลินุกซ์ที่ให้สิทธิ์กระบวนการและสิทธิพิเศษที่สามารถเรียกทำงานได้แบบไบนารี

ใช้ระบบที่แตกต่างกันอย่างไร ถึงตอนนี้คุณอาจเปลี่ยนพอร์ต SSH เริ่มต้นของคุณแล้ว ถึงกระนั้นแฮกเกอร์สามารถสแกนช่วงพอร์ตได้อย่างง่ายดายเพื่อค้นหาพอร์ตนั้น แต่ต้องใช้ปัญญา