Khắc phục: Tôi không thể tắt Tìm kiếm thịnh hành trên Google

Nếu bạn không thể tắt các tìm kiếm thịnh hành trên Google Chrome, hãy thử các phương pháp như xóa bộ nhớ cache, chặn cookie và cập nhật trình duyệt.

Phần mềm chống vi-rút được cài đặt để giữ cho thiết bị của chúng tôi an toàn trước các mối đe dọa và phần mềm độc hại sắp đến. Điều gì sẽ xảy ra nếu vị cứu tinh biến thành một nhân vật phản diện? Điều gì sẽ xảy ra nếu Antivirus của bạn tăng gấp đôi? Điều gì sẽ xảy ra nếu nó chống lại chính thứ mà nó được cho là phải bảo vệ? Điều gì sẽ xảy ra nếu nó trở thành thí nghiệm của Ultron, Iron Man và Hulk để tạo ra một vị cứu tinh cho nhân loại, bị sai lệch?

Theo Cybellum, công ty bảo vệ an ninh mạng của Israel, cuộc tấn công sử dụng Microsoft Application Verifier (công cụ xác minh thời gian chạy cho mã không được quản lý), như một lợi thế để tiêm mã nhằm thao túng một phần mềm, nó được đặt tên là Double Agent Attack. Antivirus đã thu hút tất cả sự chú ý của cuộc tấn công này vì nó có đặc quyền truy cập trên tất cả các phần mềm khác được cài đặt trên hệ thống. Do cuộc tấn công này, Phần mềm chống vi-rút của chúng tôi có thể chống lại hệ thống và có thể bị tin tặc thao túng.

Cũng nên đọc: Làm thế nào để đảm bảo phần mềm chống vi-rút của bạn cung cấp cho bạn sự bảo vệ tốt nhất?

Nguồn hình ảnh: softwareuseful.com

Slava Bronfman, Giám đốc điều hành của Cybellum cho biết, “Bạn đang cài đặt một chương trình chống vi-rút để bảo vệ bạn, nhưng thực ra bạn đang mở một vectơ tấn công mới trên máy tính của mình”. Tin tặc thường cố gắng chạy trốn khỏi Antivirus và ẩn khỏi nó, nhưng bây giờ thay vì bỏ chạy, chúng có thể tấn công trực tiếp Antivirus. Và một khi họ kiểm soát nó, họ thậm chí không cần gỡ cài đặt nó. Họ chỉ có thể lặng lẽ giữ cho nó hoạt động ”.

Sau đó, khi cuộc tấn công được làm sáng tỏ, mã độc sẽ áp đảo và cho phép tin tặc kiểm soát. Khi tin tặc giành được quyền kiểm soát Phần mềm chống vi-rút, chúng có thể thao túng các mã và sử dụng phần mềm theo bất kỳ cách nào. Nếu nỗ lực thành công, việc rình mò thông tin cá nhân của bạn hoặc đánh cắp dữ liệu sẽ là một miếng bánh cho tin tặc. Trong trường hợp xấu nhất, tin tặc có thể mã hóa các tập tin hệ thống hoặc thậm chí có thể định dạng ổ cứng.

Cũng nên đọc: 10 phần mềm chống vi-rút tốt nhất cho Windows 10, 8, 7 năm 2017

Một khi hệ thống bị tấn công, không còn cách nào khác, hệ thống khởi động lại hoặc quá trình gỡ cài đặt và cài đặt lại phần mềm sẽ không hoạt động.

Slava Bronfman, đồng sáng lập kiêm Giám đốc điều hành của Cybellum cho biết: “Cuộc tấn công Double Agent cho phép kẻ tấn công điều khiển AV mà không bị phát hiện, đồng thời giữ ảo giác rằng AV đang hoạt động bình thường.

Giám đốc công nghệ Michael Engstler của Cybellum cho biết: “Khi chúng tôi phát hiện ra cuộc tấn công này, chúng tôi đã cố gắng tìm hiểu xem nó có tác động nào và hạn chế nào, và chúng tôi nhanh chóng hiểu rằng nó không có tác động nào. "Bạn thực sự có thể sử dụng nó để đưa vào bất kỳ quy trình nào, vì vậy khi chúng tôi hiểu rằng có một vấn đề lớn ở đây."

Các nhà phát triển của tất cả chương trình Antivirus bị ảnh hưởng (Avast, AVG, Avira, Bitdefender, Trend Micro, Comodo, ESET, F-Secure, Kaspersky, Malwarebytes, McAfee, Panda, Quick Heal và Norton) đã được thông báo và họ hiện đang làm việc phát triển một lỗi để giải quyết vấn đề.

Microsoft đã phát triển một kỹ thuật gọi là Quy trình bảo vệ cách đây ba năm. Nó bảo vệ các chương trình Antivirus khỏi việc ghi đè lên các mã mà không có sự xác thực thích hợp và nó đã chặn thành công Double Agent. Ngoài Windows Defender, không ai khác đã thực hiện quy trình này cho đến nay. Đã đến lúc cao điểm, mọi chương trình Antivirus khác bắt đầu sử dụng kỹ thuật này để bảo vệ chương trình Antivirus của họ.

Cũng nên đọc: Trình bảo vệ hệ thống nâng cao: Khu nghỉ mát cuối cùng của bạn chống lại phần mềm độc hại

Malwarebytes, AVG, Trend Micro, Kaspersky và Avast đã phát hành một bản vá để sửa lỗi này.

Norton và Comodo xác nhận rằng phần mềm của họ đã khiến cuộc tấn công bị rối loạn chức năng. Symantec tuyên bố, "Họ đã phát triển và triển khai các biện pháp bảo vệ phát hiện và chặn bổ sung cho người dùng trong trường hợp không chắc họ bị nhắm mục tiêu."

Ngay sau đó, tất cả các chương trình Antivirus sẽ phát hành một bản sửa lỗi để khắc phục mối đe dọa này. Nhưng nó để lại cho chúng ta một câu hỏi băn khoăn: điều gì sẽ xảy ra nếu các chương trình chống vi-rút dễ bị tấn công tiếp theo. Nó để lại chúng ta ở đâu? Sự thật khó chịu nhưng cay đắng như vậy có thể làm lung lay nền tảng của niềm tin được các chương trình chống vi-rút tạo ra. Để đảm bảo rằng điều đó không bao giờ xảy ra nữa, họ phải đi thêm một quãng đường và kiểm tra mối đe dọa sắp tới trước khi có bất kỳ thiệt hại nào xảy ra.

Bạn nghĩ sao? Cho chúng tôi biết trong các ý kiến dưới đây!

Nếu bạn không thể tắt các tìm kiếm thịnh hành trên Google Chrome, hãy thử các phương pháp như xóa bộ nhớ cache, chặn cookie và cập nhật trình duyệt.

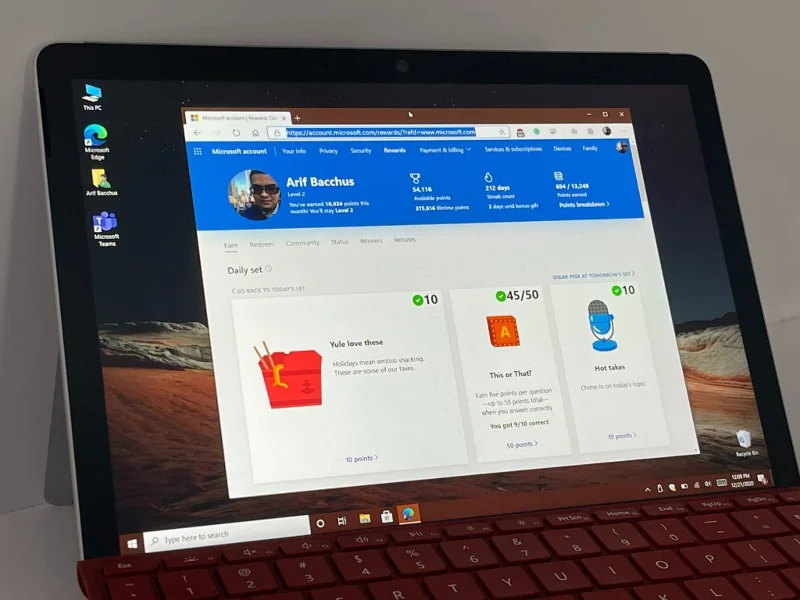

Dưới đây là cách bạn có thể tận dụng tối đa Microsoft Rewards trên Windows, Xbox, Mobile, mua sắm, v.v.

Nếu bạn không thể dán dữ liệu tổ chức của mình vào một ứng dụng nhất định, hãy lưu tệp có vấn đề và thử dán lại dữ liệu của bạn.

Hướng dẫn chi tiết cách xóa nền khỏi tệp PDF bằng các công cụ trực tuyến và ngoại tuyến. Tối ưu hóa tài liệu PDF của bạn với các phương pháp đơn giản và hiệu quả.

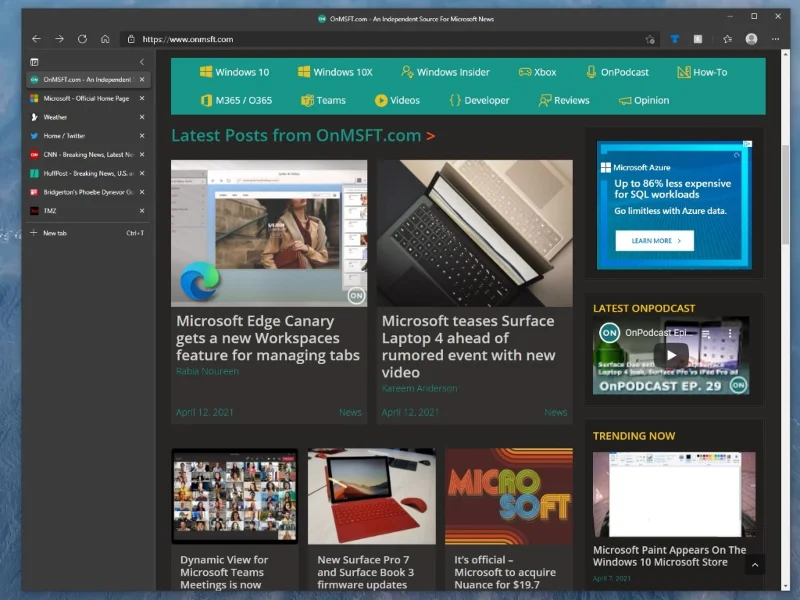

Hướng dẫn chi tiết về cách bật tab dọc trong Microsoft Edge, giúp bạn duyệt web nhanh hơn và hiệu quả hơn.

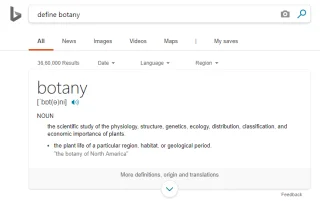

Bing không chỉ đơn thuần là lựa chọn thay thế Google, mà còn có nhiều tính năng độc đáo. Dưới đây là 8 mẹo hữu ích để tìm kiếm hiệu quả hơn trên Bing.

Khám phá cách đồng bộ hóa cài đặt Windows 10 của bạn trên tất cả các thiết bị với tài khoản Microsoft để tối ưu hóa trải nghiệm người dùng.

Đang sử dụng máy chủ của công ty từ nhiều địa điểm mà bạn quan tâm trong thời gian này. Tìm hiểu cách truy cập máy chủ của công ty từ các vị trí khác nhau một cách an toàn trong bài viết này.

Blog này sẽ giúp người dùng tải xuống, cài đặt và cập nhật driver Logitech G510 để đảm bảo có thể sử dụng đầy đủ các tính năng của Bàn phím Logitech này.

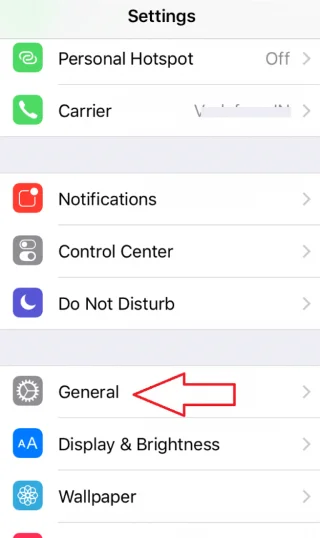

Bạn có vô tình nhấp vào nút tin cậy trong cửa sổ bật lên sau khi kết nối iPhone với máy tính không? Bạn có muốn không tin tưởng vào máy tính đó không? Sau đó, chỉ cần xem qua bài viết để tìm hiểu cách không tin cậy các máy tính mà trước đây bạn đã kết nối với iPhone của mình.